ホームページ >バックエンド開発 >PHPチュートリアル >HTTPS 原則に関する個人的な理解の共有

HTTPS 原則に関する個人的な理解の共有

- 王林転載

- 2019-08-27 17:16:061914ブラウズ

ここにメモします。インターネット上の情報を読んだ後、https プロトコルの動作原理を理解しました。

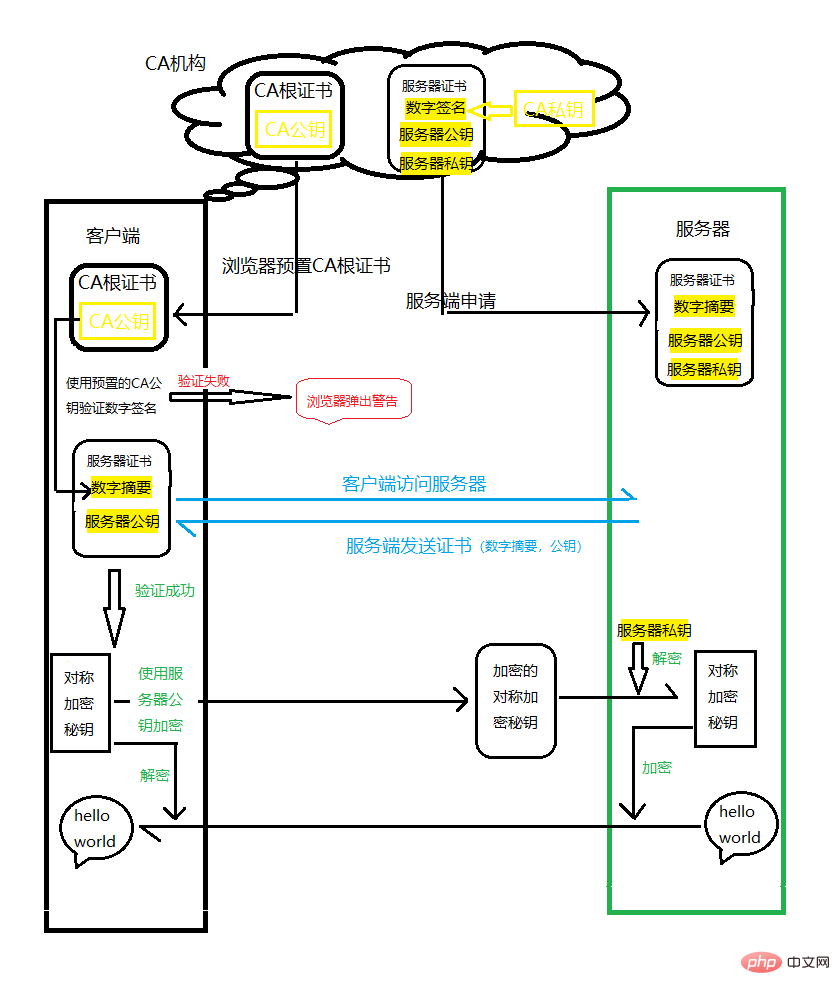

まず、対称暗号化と非対称暗号化について説明します。対称暗号化とは、情報の暗号化と復号化に同じ秘密鍵が使用されることを意味します。対称暗号化の利点効率は高いが比較的安全ではない; 非対称暗号化キーは公開鍵と秘密鍵に分かれている 秘密鍵暗号化と公開鍵復号化を使用できる もちろん、公開鍵暗号化と秘密鍵復号化も使用できる 対称暗号化の利点対称暗号化よりも安全ですが、効率は低くなります。

クライアントとサーバー間の通信は、非対称暗号化と対称暗号化の組み合わせを使用して実行されます。つまり、まず非対称暗号化を使用して対称暗号化の暗号化キーをネゴシエートし、次に対称暗号化を使用します。 . 情報は暗号化されて送信されます。これにより、情報のセキュリティが確保されるだけでなく、情報送信時の情報の復号化によって生じる効率の問題も解決されます。

暗号化された公開キーの送信中にハッカーによって情報が改ざんされないように、CA 組織は暗号化された公開キーの正確性を保証する必要があります。一般的なプロセス:

#1. Web サイトの管理者は、CA サービス プロバイダーにサーバー キー (公開キーと秘密キー) を申請します

2 . クライアント サーバーに公開鍵の取得を要求し、クライアントに CA 組織があらかじめ設定した CA ルート証明書を使用して、サーバーの公開鍵が正しいか、有効期限内であるかなどを検証します。 #3. サーバの公開鍵の検証に問題がなければ、クライアントは対称暗号化用の秘密鍵を生成し、サーバの公開鍵で暗号化してサーバに送信します

#4。暗号化された秘密キーを受信すると、サーバーは秘密キーを使用して復号化して実際の対称暗号化秘密キーの値を取得し、対称暗号化を使用して送信される情報を暗号化します#5。情報を受信した後、クライアントは対称暗号化キーを使用して、サーバーによって送信された実際の情報コンテンツを復号して取得します

上記は書籍から編集したものです。皆様のお役に立てれば幸いです。間違いがあればご指摘ください。みんなを誤解させないように。

その他の関連する質問については、PHP 中国語 Web サイトをご覧ください:

PHP ビデオ チュートリアル以上がHTTPS 原則に関する個人的な理解の共有の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。