ホームページ >バックエンド開発 >PHPチュートリアル >PHP Webサイトの攻撃手法を詳しく解説 - コマンドインジェクション攻撃

PHP Webサイトの攻撃手法を詳しく解説 - コマンドインジェクション攻撃

- 零到壹度オリジナル

- 2018-04-11 13:54:095580ブラウズ

この記事では、PHP Webサイトにおける一般的な攻撃手法のうち、コマンド攻撃を中心に紹介します。コマンド インジェクションとは、ハッカーが HTML コードを入力メカニズム (有効な検証制限がないフォーム フィールドなど) に入力することによって、Web ページの動的に生成されたコンテンツを変更する攻撃方法を指します。システム コマンドの使用は、特にリモート データを使用して実行するコマンドを構築しようとしている場合、危険な操作です。汚染されたデータが使用されると、コマンド インジェクションの脆弱性が発生します。

コマンドインジェクション攻撃

PHPでは次の5つの関数を使用して外部アプリケーションや関数を実行できます

system、exec、passthru、shell_exec、"(shell_execと同じ関数)

関数プロトタイプ

string system(string command, int &return_var)

command 実行するコマンド

return_var にはコマンド実行後のステータス値が格納される

string exec (string command, array &output, int &return_var )

command 実行するコマンド

Output コマンドを実行して出力された文字列の各行を取得

return_var コマンド実行後のステータス値を格納

void passthru (string command, int &return_var)

実行するコマンド

Return_varはコマンド実行後のステータス値を格納する

string shell_exec (文字列コマンド)

command 実行するコマンド

漏洞实例

例1:

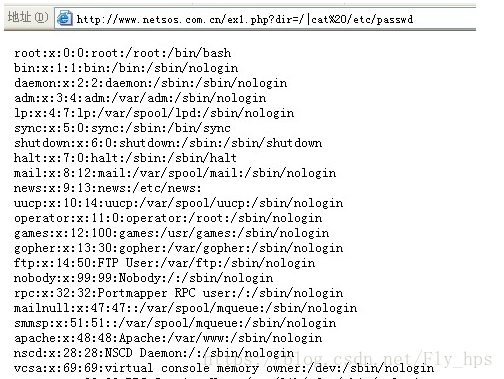

//ex1.php $dir = $_GET["dir"]; if (isset($dir)) { echo ""; system("ls -al ".$dir); echo ""; } ?>

我们提交http://www.sectop.com/ex1.php?dir=| cat /etc/passwd

提交以后,命令变成了 system("ls -al | cat /etc/passwd");

eval注入攻击

eval函数将输入的字符串参数当作PHP程序代码来执行

函数原型:

mixed eval(string code_str) //eval注入一般发生在攻击者能控制输入的字符串的时候

//ex2.php $var = "var"; if (isset($_GET["arg"])) { $arg = $_GET["arg"]; eval("\$var = $arg;"); echo "\$var =".$var; } ?>

当我们提交http://www.sectop.com/ex2.php?arg=phpinfo();漏洞就产生了;

动态函数

php func A() { dosomething(); } func B() { dosomething(); } if (isset($_GET["func"])) { $myfunc = $_GET["func"]; echo $myfunc(); } ?>

程序员原意是想动态调用A和B函数,那我们提交http://www.sectop.com/ex.php?func=phpinfo漏洞产生

防范方法

1、尽量不要执行外部命令

2、使用自定义函数或函数库来替代外部命令的功能

3、使用escapeshellarg函数来处理命令参数

4. 実行可能ファイルのパスを指定するには、safe_mode_exec_dir を使用します。esacpeshellarg 関数は、パラメータまたはコマンドの終了を引き起こす文字をエスケープし、二重引用符「"」を置き換えます。セミコロン「;」を「;」に置き換えます

safe_mode_exec_dirを使用して実行可能ファイルへのパスを指定します。使用するコマンドを事前にこのパスに置くことができます

safe_mode = On

safe_mode_exec_dir = /usr/local/php /bin/

以上がPHP Webサイトの攻撃手法を詳しく解説 - コマンドインジェクション攻撃の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。