最新のPython開発では、安全な構成管理が最重要です。これが.envファイルが輝く場所です。環境変数を処理するための構造化された安全な方法を提供し、機密データがソースコードにハードコードされるのを防ぎます。このガイドでは、Pythonプロジェクト内の.envファイルの作成と使用を詳しく説明しています。

目次

- pythonの

.envファイルとは何ですか? -

.envファイルを使用することの利点 -

.envファイルのセットアップと使用- ステップ1:

.envファイルの作成 - ステップ2:

python-dotenvライブラリのインストール - ステップ3:

.envファイルから変数の読み込み

- ステップ1:

-

.envファイルの使用のベストプラクティス - 結論

- よくある質問

pythonの.envファイルとは何ですか?

.envファイルは、構成設定を表すキー価値ペアを保存するプレーンテキストファイルです。一般に、APIキー、データベース資格情報、アプリケーション固有の設定などの機密データを保持するために使用されます。これにより、コードベースとは別の機密情報が維持され、さまざまな環境(開発、テスト、生産)の管理を簡素化します。

.envファイルを使用することの利点

- セキュリティの強化:機密データがコードに直接組み込まれるのを防ぎます。

- 改善された移植性:さまざまなシステムで簡単な構成共有を容易にします。

- 柔軟性の向上:コードを変更せずに、さまざまな環境の管理を簡素化します。

- より良い読みやすさ:クリアな構造化された形式で構成を整理します。

pythonで.envファイルをセットアップして使用します

ステップ1: .envファイルの作成

プロジェクトのルートディレクトリに.envという名前のファイルを作成します。キー価値のペアを入力します。 (Linux/macosでは、ターミナルでtouch .envを使用してください。)

ステップ2: python-dotenvライブラリのインストール

python-dotenvライブラリは、 .envファイルを簡素化します。使用してインストールしてください:

PIPSインストールpython-dotenv

ステップ3: .envファイルから変数の読み込み

python-dotenvを使用して、変数をPythonコードにロードします。

(必要に応じてload_dotenv() load_dotenv('/path/to/.env')使用して.envファイルパスを指定できます。

OSをインポートします

dotenvインポートload_dotenvから

load_dotenv()

api_key = os.getenv( "api_key")

db_user = os.getenv( "db_user")

db_password = os.getenv( "db_password")

印刷(f "apiキー:{api_key}")

印刷(f "db user:{db_user}")

印刷(f "dbパスワード:{db_password}")

.envファイルの使用のベストプラクティス

-

バージョン制御除外:偶発的なコミットを防ぐために、

.gitignoreに.envを追加します。 - 意味のある名前:説明的で一貫した変数名を使用します。

-

ハードコードされたデフォルトを避けてください:機密データについては

.envに頼ってください。ハードコードのフォールバックを避けてください。 -

.env.exampleを提供:構造を説明するために(機密データなし)サンプルファイルを共有します。

結論

.envファイルを使用することは、Pythonプロジェクトで機密データを安全に管理するためのベストプラクティスです。 python-dotenvライブラリは、このプロセスを簡単にし、機密情報とコードベースとの明確な分離を確保します。これにより、さまざまな環境でセキュリティ、移植性、構成管理が向上します。ベストプラクティスに従うことは、コラボレーションをさらに強化し、機密データを公開するリスクを最小限に抑えます。

よくある質問

Q1:Pythonの.envファイルの目的は何ですか?

A:環境変数(APIキー、データベース資格情報など)を安全に保存し、セキュリティと組織の改善のためにソースコードとは別に保管します。

Q2:バージョンコントロールから.envファイルを除外する理由

A:多くの場合、公開されてはならない機密情報が含まれています。 .gitignore偶発的なコミットを防ぎます。

Q3: python-dotenvライブラリとは何ですか?

A: .envファイルからPythonアプリケーションへの読み込み変数を簡素化し、環境変数管理をより簡単かつ安全にします。

以上がPythonで.ENVファイルを作成および使用する方法は?の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

迅速なエンジニアリングにおける思考のグラフは何ですかApr 13, 2025 am 11:53 AM

迅速なエンジニアリングにおける思考のグラフは何ですかApr 13, 2025 am 11:53 AM導入 迅速なエンジニアリングでは、「思考のグラフ」とは、グラフ理論を使用してAIの推論プロセスを構造化および導く新しいアプローチを指します。しばしば線形sを含む従来の方法とは異なります

Genaiエージェントとの電子メールマーケティングを組織に最適化しますApr 13, 2025 am 11:44 AM

Genaiエージェントとの電子メールマーケティングを組織に最適化しますApr 13, 2025 am 11:44 AM導入 おめでとう!あなたは成功したビジネスを運営しています。ウェブページ、ソーシャルメディアキャンペーン、ウェビナー、会議、無料リソース、その他のソースを通じて、毎日5000の電子メールIDを収集します。次の明白なステップはです

Apache Pinotによるリアルタイムアプリのパフォーマンス監視Apr 13, 2025 am 11:40 AM

Apache Pinotによるリアルタイムアプリのパフォーマンス監視Apr 13, 2025 am 11:40 AM導入 今日のペースの速いソフトウェア開発環境では、最適なアプリケーションパフォーマンスが重要です。応答時間、エラーレート、リソース利用などのリアルタイムメトリックを監視することで、メインに役立ちます

ChatGptは10億人のユーザーにヒットしますか? 「わずか数週間で2倍になりました」とOpenai CEOは言いますApr 13, 2025 am 11:23 AM

ChatGptは10億人のユーザーにヒットしますか? 「わずか数週間で2倍になりました」とOpenai CEOは言いますApr 13, 2025 am 11:23 AM「ユーザーは何人いますか?」彼は突き出した。 「私たちが最後に言ったのは毎週5億人のアクティブであり、非常に急速に成長していると思います」とアルトマンは答えました。 「わずか数週間で2倍になったと言った」とアンダーソンは続けた。 「私はそのprivと言いました

PIXTRAL -12B:Mistral AI'の最初のマルチモーダルモデル-Analytics VidhyaApr 13, 2025 am 11:20 AM

PIXTRAL -12B:Mistral AI'の最初のマルチモーダルモデル-Analytics VidhyaApr 13, 2025 am 11:20 AM導入 Mistralは、最初のマルチモーダルモデル、つまりPixtral-12B-2409をリリースしました。このモデルは、Mistralの120億個のパラメーターであるNemo 12bに基づいて構築されています。このモデルを際立たせるものは何ですか?これで、画像とTexの両方を採用できます

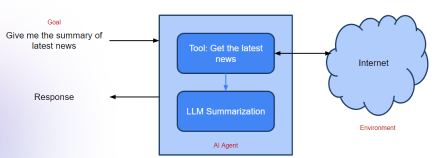

生成AIアプリケーションのエージェントフレームワーク - 分析VidhyaApr 13, 2025 am 11:13 AM

生成AIアプリケーションのエージェントフレームワーク - 分析VidhyaApr 13, 2025 am 11:13 AMクエリに応答するだけでなく、情報を自律的に収集し、タスクを実行し、テキスト、画像、コードなどの複数のタイプのデータを処理するAIを搭載したアシスタントがいることを想像してください。未来的に聞こえますか?これでa

金融セクターにおける生成AIの応用Apr 13, 2025 am 11:12 AM

金融セクターにおける生成AIの応用Apr 13, 2025 am 11:12 AM導入 金融業界は、効率的な取引と信用の可用性を促進することにより経済成長を促進するため、あらゆる国の発展の基礎となっています。取引の容易さとクレジット

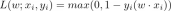

オンライン学習とパッシブアグレッシブアルゴリズムのガイドApr 13, 2025 am 11:09 AM

オンライン学習とパッシブアグレッシブアルゴリズムのガイドApr 13, 2025 am 11:09 AM導入 データは、ソーシャルメディア、金融取引、eコマースプラットフォームなどのソースから前例のないレートで生成されています。この連続的な情報ストリームを処理することは課題ですが、

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

ドリームウィーバー CS6

ビジュアル Web 開発ツール

MantisBT

Mantis は、製品の欠陥追跡を支援するために設計された、導入が簡単な Web ベースの欠陥追跡ツールです。 PHP、MySQL、Web サーバーが必要です。デモおよびホスティング サービスをチェックしてください。

DVWA

Damn Vulnerable Web App (DVWA) は、非常に脆弱な PHP/MySQL Web アプリケーションです。その主な目的は、セキュリティ専門家が法的環境でスキルとツールをテストするのに役立ち、Web 開発者が Web アプリケーションを保護するプロセスをより深く理解できるようにし、教師/生徒が教室環境で Web アプリケーションを教え/学習できるようにすることです。安全。 DVWA の目標は、シンプルでわかりやすいインターフェイスを通じて、さまざまな難易度で最も一般的な Web 脆弱性のいくつかを実践することです。このソフトウェアは、

MinGW - Minimalist GNU for Windows

このプロジェクトは osdn.net/projects/mingw に移行中です。引き続きそこでフォローしていただけます。 MinGW: GNU Compiler Collection (GCC) のネイティブ Windows ポートであり、ネイティブ Windows アプリケーションを構築するための自由に配布可能なインポート ライブラリとヘッダー ファイルであり、C99 機能をサポートする MSVC ランタイムの拡張機能が含まれています。すべての MinGW ソフトウェアは 64 ビット Windows プラットフォームで実行できます。

SecLists

SecLists は、セキュリティ テスターの究極の相棒です。これは、セキュリティ評価中に頻繁に使用されるさまざまな種類のリストを 1 か所にまとめたものです。 SecLists は、セキュリティ テスターが必要とする可能性のあるすべてのリストを便利に提供することで、セキュリティ テストをより効率的かつ生産的にするのに役立ちます。リストの種類には、ユーザー名、パスワード、URL、ファジング ペイロード、機密データ パターン、Web シェルなどが含まれます。テスターはこのリポジトリを新しいテスト マシンにプルするだけで、必要なあらゆる種類のリストにアクセスできるようになります。