ハッカーは暗号通貨をマイニングするために脆弱な Docker リモート API サーバーをターゲットにしています

ハッカーは脆弱な Docker リモート API サーバーをターゲットにしており、基盤となるハードウェア上で暗号通貨のマイニングに使用していると専門家が警告しています。

ハッカーは脆弱な Docker リモート API サーバーをターゲットにしており、基盤となるハードウェア上で暗号通貨のマイニングに使用していると専門家が警告しています。

トレンドマイクロのサイバーセキュリティ研究者は、この攻撃で詐欺師が「型破りなアプローチ」をとったと述べ、「脅威アクターは h2c 経由で gRPC プロトコルを使用してセキュリティ ソリューションを回避し、Docker ホスト上で暗号マイニング操作を実行した」と指摘しました。

「攻撃者はまず Docker API の可用性とバージョンを確認し、次に gRPC/h2c アップグレードと gRPC メソッドのリクエストを実行して Docker 機能を操作します。」

彼らはどのトークンをマイニングしていますか?

専門家らは、詐欺師たちはまず、HTTP/2 プロトコルをアップグレードできる公開されている Docker API ホストを探すだろうと説明しました。次に、h2c プロトコルにアップグレードするリクエストを送信し、完了後にコンテナを作成できるようになります。このコンテナは最終的に、GitHub でホストされている SRBMiner ペイロードを介して、攻撃者のために暗号通貨をマイニングするために使用されます。

研究者らは、犯罪者らが SRBMiner を使用して、同名の会社が構築したリップル ブロックチェーンにネイティブな XRP トークンをマイニングしたと付け加えました。ただし、XRPは鋳造されたトークンであり、採掘することはできません。トレンドマイクロに説明を求めました。

SRBMiner はマイニングに RandomX、KawPow などのアルゴリズムを使用します。オペレーター向けにさまざまなトークンを生成できますが、XRP は生成できません。利用可能なトークンには、Monero、Ravencoin、Haven Protocol、Wownero、Firo などがあります。

高度なプライバシーと匿名性の機能を考慮すると、サイバー犯罪者の間で最も人気のあるトークンの 1 つである Monero を詐欺師が実際にマイニングしていたと考えるのが安全です。 Monero は XMRig クリプトジャッカー経由でマイニングされることもよくあり、そのティッカーは XRP に非常に近い XRM です。

トレンドマイクロは、より強力なアクセス制御と認証メカニズムを実装して、認証されていない個人によるアクセスを禁止することで、Docker リモート API サーバーを保護するようすべてのユーザーに警告しました。さらに、ユーザーはサーバーの異常なアクティビティを監視し、コンテナのセキュリティに関するベスト プラクティスを実装することをお勧めします。

ハッカーニュースより

以上がハッカーは暗号通貨をマイニングするために脆弱な Docker リモート API サーバーをターゲットにしていますの詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

floppypepe(fppe)価格はビットコイン(BTC)の価格が450,000ドルに上昇すると爆発する可能性がありますMay 09, 2025 am 11:54 AM

floppypepe(fppe)価格はビットコイン(BTC)の価格が450,000ドルに上昇すると爆発する可能性がありますMay 09, 2025 am 11:54 AM大手財務のCEOによると、ビットコインの価格は450,000ドルへの移動に設定される可能性があります。このビットコインの価格予測は、良いパフォーマンスの復活の後に行われ、クマ市場が終了する可能性があることを示しています。

PIネットワークは5月14日の発売を確認します - 2025年に長期にわたって参加するための最良の暗号としてクベティクスとOKBサージMay 09, 2025 am 11:52 AM

PIネットワークは5月14日の発売を確認します - 2025年に長期にわたって参加するための最良の暗号としてクベティクスとOKBサージMay 09, 2025 am 11:52 AMQubetics、Pi Network、およびOKBが長期的に参加する最高の暗号の1つにランクされる理由を探ります。更新された前販売の統計、機能、および主要な実世界のユースケースを取得します。

Sun Life Financial Inc.(TSX:SLF)(NYSE:SLF)は、1株当たり0.88ドルの配当を宣言していますMay 09, 2025 am 11:50 AM

Sun Life Financial Inc.(TSX:SLF)(NYSE:SLF)は、1株当たり0.88ドルの配当を宣言していますMay 09, 2025 am 11:50 AMトロント、2025年5月8日 / CNW / - Sun Life Financial Inc.(「会社」)(TSX:SLF)(NYSE:SLF)の取締役会(「取締役会」)は本日、会社の普通株式の1株当たり0.88ドルの配当がDEであると発表しました。

サンライフは、通常のコース発行者の入札の意図された更新を発表しますMay 09, 2025 am 11:48 AM

サンライフは、通常のコース発行者の入札の意図された更新を発表しますMay 09, 2025 am 11:48 AM2025年5月7日、同社はTSX、その他のカナダ証券取引所、および/または代替カナダの取引プラットフォームで購入していました

ビットコインの価格は、2月以来初めて10万ドルに達し、プレス時に101.3Kドルで取引されています。May 09, 2025 am 11:46 AM

ビットコインの価格は、2月以来初めて10万ドルに達し、プレス時に101.3Kドルで取引されています。May 09, 2025 am 11:46 AMGlobal M2 Money SupplyとのBTCの強い相関関係は再び展開されており、最大の暗号通貨が今や新しい史上最高の態勢を整えています。

Coinbase(Coin)Q1 CY2025ハイライト:収益は予想に達しませんが、売上高は前年比24.2%増加して2.03Bから24.2%増加しましたMay 09, 2025 am 11:44 AM

Coinbase(Coin)Q1 CY2025ハイライト:収益は予想に達しませんが、売上高は前年比24.2%増加して2.03Bから24.2%増加しましたMay 09, 2025 am 11:44 AMブロックチェーンインフラストラクチャカンパニーCoinbase(NASDAQ:COIN)は、第1四半期のCY2025での市場の収益の期待に達しませんでしたが、売上高は24.2%増加しました

Ripple LabsとSECは公式に和解契約に達しましたMay 09, 2025 am 11:42 AM

Ripple LabsとSECは公式に和解契約に達しましたMay 09, 2025 am 11:42 AMRipple Labsと米国証券取引委員会(SEC)は、裁判官によって承認された場合、長年にわたる法的戦いを終わらせるという契約に正式に達成しました。

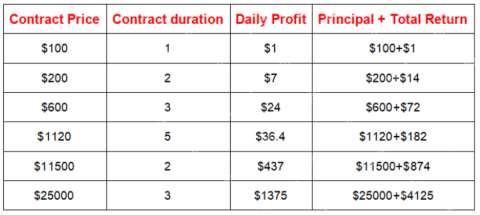

JAマイニングは、グローバルユーザーがビットコインブルマーケットの利点を共有するのに役立ちますMay 09, 2025 am 11:40 AM

JAマイニングは、グローバルユーザーがビットコインブルマーケットの利点を共有するのに役立ちますMay 09, 2025 am 11:40 AM採掘のしきい値を下げ、コンプライアンス保護を提供することにより、JAマイニングは、グローバルユーザーがビットコインブルマーケットの利点を共有するのに役立ちます。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

MantisBT

Mantis は、製品の欠陥追跡を支援するために設計された、導入が簡単な Web ベースの欠陥追跡ツールです。 PHP、MySQL、Web サーバーが必要です。デモおよびホスティング サービスをチェックしてください。

AtomエディタMac版ダウンロード

最も人気のあるオープンソースエディター

DVWA

Damn Vulnerable Web App (DVWA) は、非常に脆弱な PHP/MySQL Web アプリケーションです。その主な目的は、セキュリティ専門家が法的環境でスキルとツールをテストするのに役立ち、Web 開発者が Web アプリケーションを保護するプロセスをより深く理解できるようにし、教師/生徒が教室環境で Web アプリケーションを教え/学習できるようにすることです。安全。 DVWA の目標は、シンプルでわかりやすいインターフェイスを通じて、さまざまな難易度で最も一般的な Web 脆弱性のいくつかを実践することです。このソフトウェアは、

WebStorm Mac版

便利なJavaScript開発ツール

EditPlus 中国語クラック版

サイズが小さく、構文の強調表示、コード プロンプト機能はサポートされていません