Fonctions de la plateforme - Introduction à la transformation et à la mise à niveau des autorisations de sous-compte

Contenu de rénovation

Ce contenu de transformation est divisé en deux parties, La première est la transformation de la clé de session du sous-compte La seconde est la transformation du sous ; -mode d'autorisation de compte

①. Avant transformation : Session de code d'autorisation obtenue par clé de connexion du sous-compte La valeur est cohérente avec celle du compte principal

- Après transformation : Émettez une valeur de clé de session régénérée au sous-compte, qui est liée à la clé de session principale ; mais a des valeurs de paramètre différentes. La durée d'autorisation de la sous-sessionkey est la même que celle de la sessionkey principale, et les clés principales et sous-sessions sont prises en charge. La période de validité de l'API de lecture et d'écriture à haut risque est actualisée indépendamment, et la sous-sessionkey. la méthode d'autorisation du compte et l'analyse des paramètres de retour restent inchangées

Avant la transformation : prend uniquement en charge les droits d'accès aux applications tierces pour tous les sous-comptes

- : prend en charge l'autorisation de tiers via l'application de rôles ou autorise séparément des tiers ; applications de fête pour les sous-comptes individuels

- Portée de la transformation

Tant que l'application prend en charge les sous-comptes, elle prendra effet (

Cette transformation est ; non disponible actuellement pour les applications Want Want Plug-in qui entrent en vigueur)

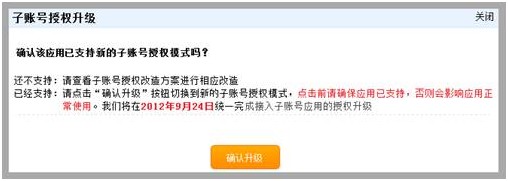

①. Protégez la sécurité des données des utilisateurs à l'avenir, les autorisations de l'API seront restreintes au niveau de l'API en fonction des différentes sessions de sous-compte ; clés avec des autorisations différentes (toujours en planification Medium); ②. Plusieurs applications utilisent un seul système de compte ; Un vendeur utilisera plusieurs systèmes ISV, tels que ERP, CRM, etc., et peut utiliser un seul système de compte. ③. Les employés peuvent utiliser le système en fonction de leurs rôles ; le compte principal du vendeur peut décider d'accorder ou non des autorisations d'utilisation du système en fonction des autorisations et des rôles des employés ①. Surveillance des journaux ; Utilisez la clé de session du sous-compte pour faciliter l'enregistrement de la source de l'opération et effectuer la surveillance du journal de sécurité et le responsable ouvrira le journal des opérations pour que les utilisateurs puissent interroger ; et enregistrez en outre l'opérateur le plus précis ; (Actuellement, le journal officiel des opérations est basé sur le compte parent, car la clé de session du sous-compte utilise directement le compte parent et sera amenée à hériter du contrôle de la clé de sous-session après le transformation); Remarque : Requête dans le "journal des opérations" du système de gestion de sous-compte ; Périmètre de l'activité de surveillance : principalement quelques activités principales, telles que la modification et la suppression de produits, de transactions, etc. , de sorte que les API surveillées ne sont que certaines API à haut risque Périmètre de objets de surveillance : toutes les applications tierces qui prennent en charge les sous-comptes et appellent des API de surveillance à haut risque telles que la modification des prix, ainsi que les enregistrements d'opérations correspondants dans le backend Taobao Contenu du journal ouvert : uniquement les enregistrements ; comportement, n'enregistre pas les API spécifiques, spécifiques au pseudo de l'opérateur, à l'heure, à la clé d'application (s'il s'agit d'une application tierce), au contenu de l'opération, etc. ; a. Pour l'ancienne méthode d'autorisation : annulez le gros switch pour TOP pour autoriser les sous-comptes, et annulez les deux entrées : 1. Sur la page d'autorisation de TOP, annulez le cochez la case d'autorisation des sous-comptes, comme indiqué dans la figure (1) 2. Modifiez la page d'autorisation de l'application dans la gestion du compte et annulez les fonctions dans la case rouge ci-dessous, comme indiqué dans la figure (2) ; Picture (1) Picture (2) b. dans "Gestion des sous-comptes", le fonctionnaire poussera la relation d'autorisation vers TOP, et TOP délivrera uniquement les clés de sous-session aux sous-comptes avec droits d'accès, sinon elles ne seront pas émises. Nouvelle méthode d'autorisation : TOP annuler le commutateur d'autorisation, l'utilisateur sélectionne l'autorisation du sous-compte dans "Seller Center --- Gestion des sous-comptes" ( peut Grâce à l'autorisation de rôle, vous pouvez également autoriser directement un sous-compte), comme le montre la figure (3) Figure (4). Image (3) : Autoriser directement un sous-compte b. Entrez "Seller Center - Gestion des sous-comptes - Gestion des employés - Gestion des rôles" et sélectionnez un rôle à modifier : Image (4) : Autorisation de rôle a. Pour les applications qui prennent déjà en charge les sous-comptes, les éditeurs de logiciels indépendants sont autorisés à basculer indépendamment. Après cela, un bouton de commutation « Mettre à niveau le mode d'autorisation du sous-compte » apparaîtra dans la liste UP. Invite. -comptes, lorsque vous choisissez de prendre en charge les sous-comptes après le lancement du projet, ils doivent tous utiliser la version modifiée de la clé de session du sous-compte. Contenu modifié ISV Ancienne application qui prend déjà en charge les sous-comptes B. Si le programme est accepté une fois une logique de sessionkey, il peut être modifié pour en accepter plusieurs (stockage sous forme de tableau) pour éviter numéro de compte numéro de compte ; Ancienne application qui ne prend pas en charge les sous-comptes ② Le contenu de référence du programme est comme ci-dessus ; APP nouvellement appliquée ① Une fois l'application créée, dans l'interface TOP de gestion des applications → autorisation de gestion, sélectionnez "Si la connexion au sous-compte Taobao est prise en charge", comme ci-dessus ; ② Le contenu de référence du programme est comme ci-dessus Système d'autorisation de sous-compte ; l Méthode d'autorisation de vérification de connexion basée sur OAuth2.0 (officiellement recommandée) : //open.taobao.com/doc/detail.htm?id=118 (À utiliser Court Il est recommandé d'utiliser une API autorisée pour utiliser cet accord d'autorisation ) Comment savoir si l'utilisateur actuel est un sous-compte ? En analysant le format json renvoyé, les retours d'analyse incluent sub_taobao_user_id et sub_taobao_user_nick. Voir le document 2.2 pour la méthode spécifique l Méthode d'autorisation de connexion basée sur le protocole TOP : //open.taobao.com/doc/detail.htm?id= 105 (L'autorisation courte API est prise en charge, mais il n'est pas recommandé d'utiliser ) Comment savoir si le l'utilisateur actuel est un abonné -compte? En analysant le paramètre top_paramater renvoyé, veuillez vous référer à //open.taobao.com/doc/detail.htm?spm=0.0.0.181.wmACQo&id=110 pour des méthodes spécifiques ①Opération d'interrogation planifiée en arrière-plan Les opérations fonctionnelles telles que les téléchargements de commandes planifiés, les listes de produits planifiées et les modifications d'inventaire planifiées mises en œuvre pour l'application peuvent être maintenu Utilisez la clé de session du compte principal mise en cache localement, car une fois le sous-compte fermé ou expiré, la clé de session du sous-compte deviendra invalide, ce qui entraînera un dysfonctionnement de la fonction de synchronisation de l'application ; ② Opérations quotidiennes Pour les fonctions d'opération quotidiennes, telles que la modification des prix, la modification des attributs, etc., le responsable recommande fortement que la clé de session actuelle soit utilisée comme la base des appels, en particulier lors de l'appel d'API à haut risque (opérations de suppression et de modification ; à l'avenir, le responsable fera en sorte que les opérations écrites par les API à haut risque héritent du contrôle des clés de sous-session, et les enregistrements d'opérations pertinents seront enregistrés dans le sous-comptes correspondants pour obtenir la surveillance de sécurité la plus précise (cette partie des informations du journal officiel Il sera ouvert uniformément à l'avenir) ; Clé de session unique pour une seule application Pour les applications à usage personnel telles que les backends des marchands, le programme général ISV Le paramètre est une clé d'application codée en dur, qui accepte une clé de session (compte parent sk) après l'autorisation du sous-compte. le code est modifié (différents sous-comptes ont des clés de session différentes), les applications du système de compte qui prennent en charge plusieurs sous-comptes doivent être configurées pour accepter plusieurs clés de session afin d'éviter plusieurs connexions de compte ④ Déterminez si la clé de session est valide dans le temps . Pour les détails d'appel, veuillez vous référer à : //open.taobao. com/doc/api_cat_detail.htm?cat_id=10123&category_id=102; Il n'y a pas encore de FAQ sur ce documentObjectif de la transformation

Pour les utilisateurs :

Pour les éditeurs de logiciels indépendants et les commerçants ; :

Règles de validité de la clé de session du sous-compte

Règles d'émission des clés de session de sous-compte

Entrez "Seller Center - Gestion des sous-comptes - Gestion des employés - Structure organisationnelle", sélectionnez le sous-compte de l'employé que vous souhaitez modifier ou créer un nouvel employé :

Entrez "Seller Center - Gestion des sous-comptes - Gestion des employés - Structure organisationnelle", sélectionnez le sous-compte de l'employé que vous souhaitez modifier ou créer un nouvel employé :

Règles de changement d'autorisation de sous-compte

① Changements au programme :

A. Processus de connexion au sous-compte, annulez le processus d'obtention directe de la clé de session du compte parent et réutilisez la méthode d'autorisation fournie par TOP pour obtenir l'autorisation P p, pappkey et AppSecreat n'apportent pas de modifications

Suggestions de processus de transformation ISV

n'est pas enregistré localement. Chaque fois que l'utilisateur se connecte, la clé de session actuelle est obtenue ; (recommandé) Le système d'autorisation TOP actuel, avant l'expiration de la clé de session, Chaque connexion entrera directement dans le système et renverra la même session. En cas d'échec ou si la clé de session expire, les connexions suivantes reviendront à la page d'autorisation et renverront la clé de session nouvellement émise, de sorte que la clé de session renvoyée par la connexion actuelle sera toujours la dernière (Pour la fonction d'utilisation du ; opération d'interrogation programmée en arrière-plan du compte parent, il est recommandé de conserver la clé de session du compte parent localement)