Tutoriel de jeu mobile

Tutoriel de jeu mobile Guide du jeu mobile

Guide du jeu mobile Introduction à la méthode de collecte d'Anemarrhena dans 'Le Tir au Condor'

Introduction à la méthode de collecte d'Anemarrhena dans 'Le Tir au Condor'Introduction à la méthode de collecte d'Anemarrhena dans 'Le Tir au Condor'

L'éditeur php Xiaoxin vous présente aujourd'hui un jeu appelé "Le Condor". Il s'agit d'un jeu de rôle multijoueur en ligne basé sur le roman du même nom de Jin Yong, profondément apprécié par la majorité des joueurs. Les joueurs peuvent apprécier les scènes et les personnages classiques des romans d'arts martiaux de Jin Yong dans le jeu, tout en profitant du gameplay coloré et unique. Dans le jeu, si vous souhaitez améliorer rapidement votre force, vous devez collecter divers poisons, armes et armures. Aujourd'hui, nous découvrirons les méthodes et techniques de collecte de poisons dans le jeu "The Condor Shooting".

Introduction à la méthode de collecte d'Anemarrhena dans "Le Condor"

Menghualu : Anemarrhena

Comment collecter : Vous pouvez l'obtenir en le collectant.

Étapes spécifiques :

1. Téléportez-vous à l'emplacement indiqué sous l'image et récupérez-le ici.

2. Une fois arrivés à destination, nous pouvons voir Zhimu.

3. Après avoir récupéré ici, vous pouvez réussir à récupérer le Menghualu d'Anemarrhena.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Blue Prince: Guide d'échecs du puzzleApr 12, 2025 am 09:42 AM

Blue Prince: Guide d'échecs du puzzleApr 12, 2025 am 09:42 AMLe puzzle d'échecs est l'un des défis les plus délicats de Blue Prince. Il fait partie de la chasse au trésor, partie <🎜>, et complètement randomisé à chaque course. Pour le terminer, vous devrez identifier quelles chambres avaient des pièces d'échecs pendant votre course, rappelez-vous wh

Blue Prince sera-t-il sur GeForce maintenant?Apr 12, 2025 am 09:37 AM

Blue Prince sera-t-il sur GeForce maintenant?Apr 12, 2025 am 09:37 AMSi vous espérez diffuser Blue Prince via GeForce maintenant, voici la situation actuelle. Comme maintenant, Blue Prince n'est pas disponible sur GeForce maintenant. Selon une réponse du développeur de Raw Fury, il n'y a pas de plans ou d'annonces officielles sur Bring

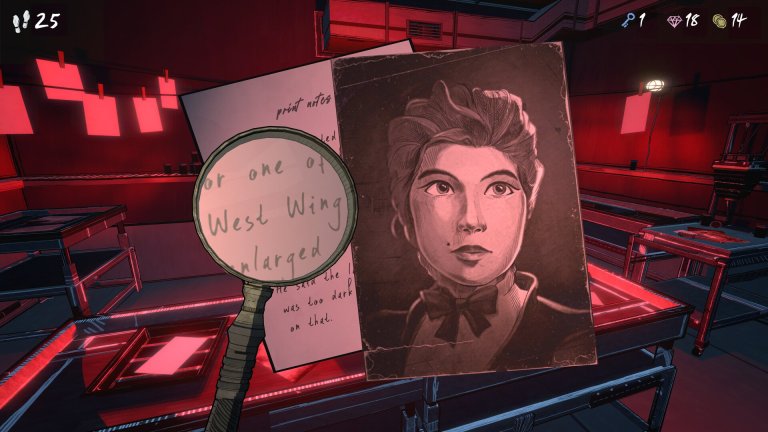

Comment obtenir le <🎜> en Blue PrinceApr 12, 2025 am 09:25 AM

Comment obtenir le <🎜> en Blue PrinceApr 12, 2025 am 09:25 AMLe <🎜> est l'un des outils les plus utiles de Blue Prince. Il vous aide à zoomer sur des notes, des peintures et des documents - des messages secrètes révolutionnaires, des nombres cachés et des indices essentiels que vous ne repérez jamais avec l'œil nu.Si vous voulez résoudre le bigge

Pages perdues du temple Enryakuji dans les ombres de la croyance assassinApr 12, 2025 am 09:24 AM

Pages perdues du temple Enryakuji dans les ombres de la croyance assassinApr 12, 2025 am 09:24 AMLiens rapides But des temples et

Pouvez-vous faire tourner des chambres à Blue Prince?Apr 12, 2025 am 09:16 AM

Pouvez-vous faire tourner des chambres à Blue Prince?Apr 12, 2025 am 09:16 AMDans Blue Prince, les chambres sont verrouillées sur une orientation spécifique en fonction de votre position actuelle et des directions de sortie disponibles. C'est intentionnel. Le manoir est censé être imprévisible et restrictif, vous obligeant à réfléchir et à s'adapter plutôt

Blue Prince: Nombre maximum de jours expliquésApr 12, 2025 am 09:12 AM

Blue Prince: Nombre maximum de jours expliquésApr 12, 2025 am 09:12 AML'une des premières choses qui pourraient vous stresser dans Blue Prince est la grande bannière «Day X» qui vous salue chaque matin. Il est facile de supposer que le jeu compte à une limite de temps cachée ou à un état d'échec. Mais voici la bonne nouvelle: il n'y a pas de maxi

Est Blue Prince Co-op ou Multiplayer?Apr 12, 2025 am 09:10 AM

Est Blue Prince Co-op ou Multiplayer?Apr 12, 2025 am 09:10 AMÀ première vue, Blue Prince peut sembler être le jeu parfait à aborder avec un ami. Il est plein d'énigmes, de chemins de ramification et de moments «ce qui vient de se passer» qui demandent un deuxième avis. Vous penseriez que cela se prêterait bien à une configuration coopérative - un p

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Télécharger la version Mac de l'éditeur Atom

L'éditeur open source le plus populaire

MantisBT

Mantis est un outil Web de suivi des défauts facile à déployer, conçu pour faciliter le suivi des défauts des produits. Cela nécessite PHP, MySQL et un serveur Web. Découvrez nos services de démonstration et d'hébergement.

ZendStudio 13.5.1 Mac

Puissant environnement de développement intégré PHP

Version crackée d'EditPlus en chinois

Petite taille, coloration syntaxique, ne prend pas en charge la fonction d'invite de code

Listes Sec

SecLists est le compagnon ultime du testeur de sécurité. Il s'agit d'une collection de différents types de listes fréquemment utilisées lors des évaluations de sécurité, le tout en un seul endroit. SecLists contribue à rendre les tests de sécurité plus efficaces et productifs en fournissant facilement toutes les listes dont un testeur de sécurité pourrait avoir besoin. Les types de listes incluent les noms d'utilisateur, les mots de passe, les URL, les charges utiles floues, les modèles de données sensibles, les shells Web, etc. Le testeur peut simplement extraire ce référentiel sur une nouvelle machine de test et il aura accès à tous les types de listes dont il a besoin.