Maison >Tutoriel logiciel >application mobile >Comment obtenir l'autorisation TrustedInstaller « Étapes recommandées pour obtenir l'autorisation TrustedInstaller »

Comment obtenir l'autorisation TrustedInstaller « Étapes recommandées pour obtenir l'autorisation TrustedInstaller »

- 王林avant

- 2024-02-06 17:48:362284parcourir

L'éditeur php Strawberry vous expliquera comment obtenir les autorisations TrustedInstaller. TrustedInstaller est une autorisation importante dans le système d'exploitation Windows. Avec cette autorisation, vous pouvez modifier et supprimer des fichiers système. L'obtention de cette autorisation peut résoudre certains problèmes liés à l'impossibilité de supprimer ou de modifier les fichiers système. Dans cet article, nous vous fournirons les étapes recommandées pour vous aider à obtenir les autorisations TrustedInstaller afin de mieux gérer et entretenir votre système. En suivant les étapes ci-dessous, vous pourrez facilement obtenir les autorisations TrustedInstaller et résoudre les problèmes associés.

Cet article vous amènera à comprendre quelle est l'essence de TI et à explorer plus en détail comment obtenir les autorisations TI à l'aide des modules PowerShell et NtObjectManager pour effectuer toute opération de votre choix dans le système d'exploitation.

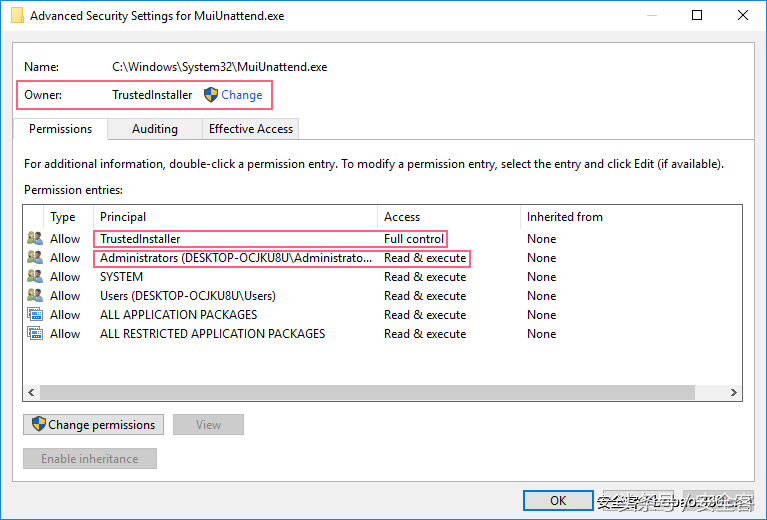

Si vous avez déjà géré un système Windows, vous devez être familier avec le concept du groupe trustInstaller (TI). Le groupe TI dispose d'autorisations importantes dans le fonctionnement des fichiers système et du registre. Par exemple, vous pouvez afficher les propriétés des fichiers dans le dossier System32. Dans les options de sécurité, le groupe TI et le propriétaire du fichier ont l'autorisation de supprimer et de modifier des fichiers. Même les administrateurs ne peuvent pas modifier directement les options de sécurité. Par conséquent, pour les opérations sur les fichiers système et le registre, vous devez obtenir les autorisations du groupe TI.

Cependant, si vous regardez les options des utilisateurs et groupes locaux, vous ne trouvez pas l'utilisateur ou le groupe TI. Cet article vous amènera à comprendre la nature du groupe TI et à vous présenter comment utiliser les modules Powershell et NtObjectManager pour obtenir les autorisations du groupe TI afin d'effectuer toute opération souhaitée dans le système d'exploitation.

Qu'est-ce que TrustedInstaller

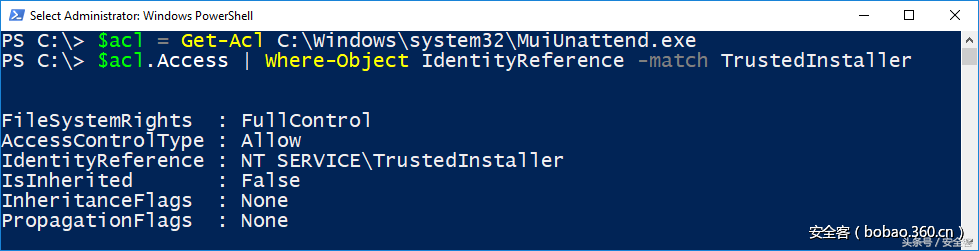

Si TI n'est ni un utilisateur ni un groupe, qu'est-ce que c'est ? Interroger l’ACL nous donnera une certaine inspiration. Vous pouvez utiliser la commande Get-Acl pour lire la description de sécurité d'un fichier et nous pouvons répertorier les informations TI.

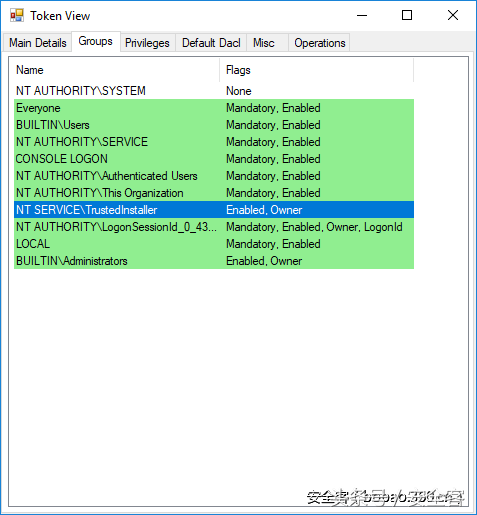

Comme vous pouvez le voir sur l'image ci-dessus, nous voyons le groupe TI dans l'élément IdentityReference, et il a le préfixe NT SERVICE. Il s'agit donc d'un SID de service Windows, une fonctionnalité ajoutée à Vista qui permet à chaque service exécuté sur le système d'exploitation d'avoir un groupe pour la vérification des autorisations. Grâce à ce mécanisme, le système d'exploitation n'a pas à supporter la surcharge supplémentaire liée à l'ajout de groupes réels indépendants.

SID lui-même est la valeur SHA1 exprimée en lettres majuscules du nom du service. Le code suivant peut calculer la valeur SID réelle :

1

2

3

4

5

6

7

. 8

9

$name = "TrustedInstaller"$name = "TrustedInstaller"

# Calculate service SID

$bytes = [Text.Encoding]::Unicode.GetBytes($name.ToUpper())

$sha1 = [System.Security.Cryptography.SHA1]::Create()

$hash = $sha1.ComputeHash($bytes)

$rids = New-Object UInt32[] 5

[Buffer]::BlockCopy($hash, 0, $rids, 0, $hash.Length)

[string]::Format("S-1-5-80-{0}-{1}-{2}-{3}-{4}", `

$rids[0], $rids[1], $rids[2], $rids[3], $rids[4])

# Calculer le SID du service

$bytes = [Text.Encoding]::Unicode.GetBytes ( $name.ToUpper())

$sha1 = [System.Security.Cryptography.SHA1]::Create()

$hash = $sha1.ComputeHash ( $bytes)$rids = New-Object UInt32[] 5

[Buffer]::BlockCopy($hash, 0, $rids, 0, $ hash .Length)

[string]::Format("S-1-5-80-{0}-{1}-{2}-{3}-{4}", `

$rids[0], $rids[1], $rids[2], $rids[3], $rids[4])🎜🎜Bien sûr, vous Vous n'avez pas besoin d'implémenter cette méthode vous-même. Il existe une méthode RtlCreateServiceSid dans NTDLL qui peut le faire. En même temps, LSASS peut également convertir le nom du service en SID. En d'autres termes, lorsque les ressources système sont modifiées, un service système nommé TrustedInstall sera définitivement exécuté. Nous pouvons également le trouver en utilisant le module SC. 🎜🎜🎜🎜🎜🎜🎜Si vous activez le service TI et affichez le jeton d'accès, nous pouvons voir que le groupe TI est activé. 🎜🎜🎜🎜🎜🎜Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Que sont les autorisations root

- Que signifie l'autorisation 777 ?

- Comment résoudre l'invite CentOS concernant les autorisations insuffisantes

- Que dois-je faire si l'ordinateur me demande d'installer un logiciel nécessitant des privilèges d'administrateur ?

- Quelle est la commande cmd pour obtenir les droits d'administrateur ?