Périphériques technologiques

Périphériques technologiques IA

IA Conseils de gestion de serveur Linux : améliorez l'efficacité et la sécurité

Conseils de gestion de serveur Linux : améliorez l'efficacité et la sécuritéConseils de gestion de serveur Linux : améliorez l'efficacité et la sécurité

La gestion du serveur Linux est une tâche importante pour assurer la sécurité, la stabilité et le fonctionnement efficace du serveur. Ensuite, nous présenterons quelques techniques pour améliorer l'efficacité et la sécurité de la gestion des serveurs Linux afin d'aider les administrateurs à mieux gérer les serveurs Linux

1. Gestion automatisée

Le contenu qui doit être réécrit est : 1. Écriture de script : Utilisez des scripts Shell pour écrire des tâches automatisées, telles que la sauvegarde, le nettoyage des journaux, les tâches planifiées, etc. Les scripts peuvent réduire les opérations manuelles et améliorer l'efficacité de la gestion

2. Outils de gestion de configuration : utilisez des outils de gestion de configuration tels que Ansible, Chef et Puppet pour réaliser une gestion et un déploiement automatisés des configurations de serveur

3. Utilisez SSH et les outils de gestion à distance (tels que tmux, screen), vous pouvez vous connecter à distance au serveur pour la gestion en ligne de commande afin d'améliorer l'efficacité.

2. Gestion des utilisateurs et des autorisations

1. Gestion des utilisateurs : gérez raisonnablement les utilisateurs et les groupes du système, limitez les autorisations des utilisateurs, interdisez la connexion avec le compte root et utilisez sudo pour gérer les opérations privilégiées.

2. Sécurité de connexion : désactivez les méthodes de connexion à distance inutiles, telles que Telnet, et activez les paramètres du pare-feu pour autoriser uniquement les connexions SSH sécurisées. Pensez à utiliser la connexion par clé au lieu de la connexion par mot de passe.

3. Politique de mot de passe forte : obliger les utilisateurs à définir des mots de passe complexes et longs, et exiger régulièrement que les utilisateurs changent leurs mots de passe. Des outils tels que PAM (Pluggable Authentication Module) peuvent être utilisés pour mettre en œuvre des politiques de mot de passe

3. Surveillance du système et gestion des journaux

Le contenu qui doit être réécrit est : 1. Outils de surveillance : utilisez des outils de surveillance, tels que comme Zabbix, Nagios, etc., surveillez les indicateurs de performances du serveur (tels que le processeur, la mémoire, le disque, le réseau) et l'état du service en temps réel

2. Gestion des journaux : configurez la rotation des journaux et nettoyez régulièrement les fichiers journaux. Vous pouvez utiliser des outils tels que Logrotate pour gérer les journaux et vérifier régulièrement les journaux du serveur pour découvrir des comportements anormaux et des menaces de sécurité

3 Fonction d'audit : activez la fonction d'audit du système et enregistrez les journaux des opérations et des événements importants pour tracer les problèmes. et enquêter sur l'événement de sécurité.

4. Gestion des progiciels

Les contenus qui doivent être réécrits sont : 1. Mises à jour et mises à niveau : mettez régulièrement à jour les progiciels système et corrigez les vulnérabilités et les problèmes de sécurité en temps opportun. Vous pouvez utiliser des outils de gestion de packages, tels que apt, yum, etc., pour simplifier le processus de mise à jour et d'installation

2 Gestion des sources logicielles : choisissez des sources logicielles appropriées et évitez d'utiliser des sources logicielles non officielles ou non fiables pour vous assurer d'obtenir. Les progiciels sont sûrs et fiables

3. Résolution des dépendances des progiciels : lors de l'installation et de la mise à niveau des progiciels, faites attention à la résolution des dépendances pour garantir la compatibilité entre les progiciels.

5. Sauvegarde et récupération

Le contenu qui doit être réécrit est le suivant : 1. Sauvegarde régulière : Développez une stratégie de sauvegarde et sauvegardez régulièrement les données du serveur. Vous pouvez utiliser rsync, tar et d'autres outils pour les opérations de sauvegarde

2. Vérification de l'intégrité des données : une fois la sauvegarde terminée, une vérification de l'intégrité des données doit être effectuée pour garantir la disponibilité des données de sauvegarde

3. le processus de récupération : testez régulièrement le processus de récupération pour vous assurer que les données de sauvegarde peuvent être restaurées avec succès et résolvez le problème d'échec de sauvegarde en temps opportun

6. Renforcement de la sécurité

1. Configuration du pare-feu : configurer le pare-feu règles pour restreindre l’accès au serveur. Seuls les ports et services nécessaires peuvent être ouverts au monde extérieur.

2. SELinux/AppArmor : activez SELinux ou AppArmor, qui sont des mécanismes de contrôle d'accès obligatoire (MAC) Linux qui peuvent fournir un contrôle d'accès plus précis.

3. Correctifs de sécurité : vérifiez régulièrement les failles de sécurité du système et appliquez les correctifs en temps opportun. Vous pouvez utiliser des outils tels que OpenVAS, Nessus, etc. pour l'analyse des vulnérabilités.

7. Dépannage et reprise après sinistre

Contenu réécrit : 1. Dépannage : lorsque le serveur tombe en panne, un dépannage doit être effectué. Découvrez la cause de la panne et résolvez le problème en analysant les journaux, en surveillant les performances et en effectuant un diagnostic du système

2. Reprise après sinistre et sauvegarde : élaborez un plan de reprise après sinistre, sauvegardez les données et les configurations de services importantes, et choisissez la sauvegarde hors site et le déploiement redondant pour faire face aux événements de catastrophe.

3. Réponse d'urgence : établissez un processus de réponse d'urgence lorsque le serveur est attaqué ou qu'un incident de sécurité se produit, prenez des mesures immédiates pour répondre et restaurer les services

Pour maintenir le fonctionnement normal du serveur et protéger la sécurité des données. , Gestion de serveur Linux L'efficacité et la sécurité sont cruciales. Les administrateurs peuvent améliorer l'efficacité et la sécurité de la gestion des serveurs Linux grâce à la gestion automatisée, à la gestion des utilisateurs et des autorisations, à la surveillance du système et à la gestion des journaux, à la gestion des progiciels, à la sauvegarde et à la récupération, au renforcement de la sécurité, à la gestion des pannes et à la reprise après sinistre pour garantir un fonctionnement stable du serveur. réponse rapide et récupération rapide pour répondre aux besoins de l'entreprise et protéger la sécurité du système

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Gemma Scope: le microscope de Google pour regarder dans le processus de pensée de l'IAApr 17, 2025 am 11:55 AM

Gemma Scope: le microscope de Google pour regarder dans le processus de pensée de l'IAApr 17, 2025 am 11:55 AMExplorer le fonctionnement interne des modèles de langue avec Gemma Scope Comprendre les complexités des modèles de langue IA est un défi important. La sortie de Google de Gemma Scope, une boîte à outils complète, offre aux chercheurs un moyen puissant de plonger

Qui est un analyste de Business Intelligence et comment en devenir un?Apr 17, 2025 am 11:44 AM

Qui est un analyste de Business Intelligence et comment en devenir un?Apr 17, 2025 am 11:44 AMDéverrouiller le succès de l'entreprise: un guide pour devenir un analyste de Business Intelligence Imaginez transformer les données brutes en informations exploitables qui stimulent la croissance organisationnelle. C'est le pouvoir d'un analyste de Business Intelligence (BI) - un rôle crucial dans GU

Comment ajouter une colonne dans SQL? - Analytique VidhyaApr 17, 2025 am 11:43 AM

Comment ajouter une colonne dans SQL? - Analytique VidhyaApr 17, 2025 am 11:43 AMInstruction ALTER TABLE de SQL: Ajout de colonnes dynamiquement à votre base de données Dans la gestion des données, l'adaptabilité de SQL est cruciale. Besoin d'ajuster votre structure de base de données à la volée? L'énoncé de la table alter est votre solution. Ce guide détaille l'ajout de Colu

Analyste d'entreprise vs analyste de donnéesApr 17, 2025 am 11:38 AM

Analyste d'entreprise vs analyste de donnéesApr 17, 2025 am 11:38 AMIntroduction Imaginez un bureau animé où deux professionnels collaborent sur un projet critique. L'analyste commercial se concentre sur les objectifs de l'entreprise, l'identification des domaines d'amélioration et la garantie d'alignement stratégique sur les tendances du marché. Simulé

Que sont le comte et le coude à Excel? - Analytique VidhyaApr 17, 2025 am 11:34 AM

Que sont le comte et le coude à Excel? - Analytique VidhyaApr 17, 2025 am 11:34 AMExcel Counting and Analysis: Explication détaillée du nombre et des fonctions de compte Le comptage et l'analyse des données précises sont essentiels dans Excel, en particulier lorsque vous travaillez avec de grands ensembles de données. Excel fournit une variété de fonctions pour y parvenir, les fonctions Count et Count sont des outils clés pour compter le nombre de cellules dans différentes conditions. Bien que les deux fonctions soient utilisées pour compter les cellules, leurs cibles de conception sont ciblées sur différents types de données. Faisons des détails spécifiques du comptage et des fonctions de coude, mettons en évidence leurs caractéristiques et différences uniques et apprenez à les appliquer dans l'analyse des données. Aperçu des points clés Comprendre le nombre et le cou

Chrome est là avec l'IA: vivre quelque chose de nouveau tous les jours !!Apr 17, 2025 am 11:29 AM

Chrome est là avec l'IA: vivre quelque chose de nouveau tous les jours !!Apr 17, 2025 am 11:29 AMLa révolution de l'IA de Google Chrome: une expérience de navigation personnalisée et efficace L'intelligence artificielle (IA) transforme rapidement notre vie quotidienne, et Google Chrome mène la charge dans l'arène de navigation Web. Cet article explore les exciti

Côté humain de l'AI: le bien-être et le quadruple de basApr 17, 2025 am 11:28 AM

Côté humain de l'AI: le bien-être et le quadruple de basApr 17, 2025 am 11:28 AMRéinventuation d'impact: le quadruple bas Pendant trop longtemps, la conversation a été dominée par une vision étroite de l’impact de l’IA, principalement axée sur le résultat du profit. Cependant, une approche plus holistique reconnaît l'interconnexion de BU

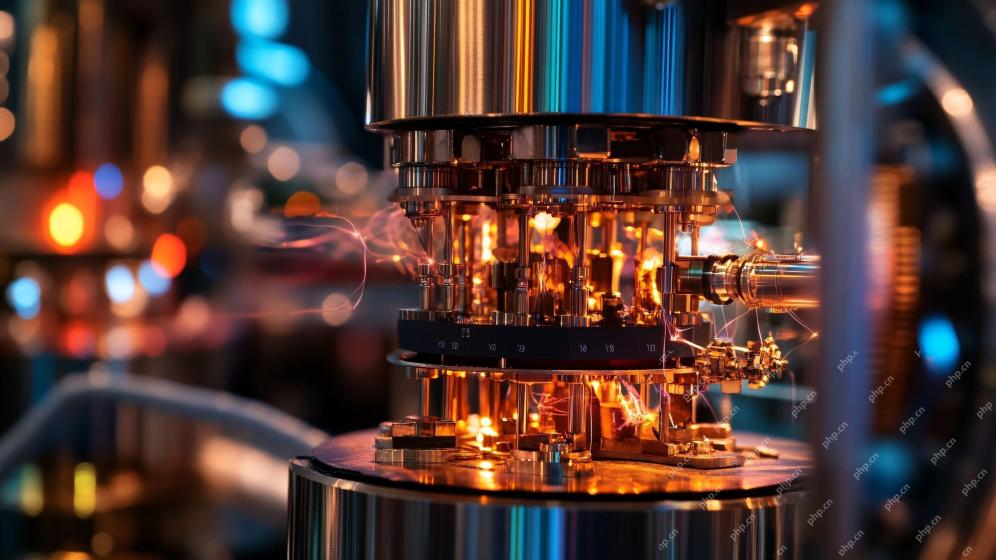

5 cas d'utilisation de l'informatique quantique qui change la donne que vous devriez connaîtreApr 17, 2025 am 11:24 AM

5 cas d'utilisation de l'informatique quantique qui change la donne que vous devriez connaîtreApr 17, 2025 am 11:24 AMLes choses évoluent régulièrement vers ce point. L'investissement affluant dans les prestataires de services quantiques et les startups montre que l'industrie comprend son importance. Et un nombre croissant de cas d'utilisation réels émergent pour démontrer sa valeur

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

VSCode Windows 64 bits Télécharger

Un éditeur IDE gratuit et puissant lancé par Microsoft

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

MinGW - GNU minimaliste pour Windows

Ce projet est en cours de migration vers osdn.net/projects/mingw, vous pouvez continuer à nous suivre là-bas. MinGW : un port Windows natif de GNU Compiler Collection (GCC), des bibliothèques d'importation et des fichiers d'en-tête librement distribuables pour la création d'applications Windows natives ; inclut des extensions du runtime MSVC pour prendre en charge la fonctionnalité C99. Tous les logiciels MinGW peuvent fonctionner sur les plates-formes Windows 64 bits.

Version Mac de WebStorm

Outils de développement JavaScript utiles

SublimeText3 Linux nouvelle version

Dernière version de SublimeText3 Linux