Maison >Périphériques technologiques >Industrie informatique >Jamf Threat Labs développe avec succès : les appareils iOS 16 restent connectés à Internet en masquant le mode avion

Jamf Threat Labs développe avec succès : les appareils iOS 16 restent connectés à Internet en masquant le mode avion

- 王林avant

- 2023-08-21 14:49:011593parcourir

Récemment, Jamf Threat Lab a publié un résultat de recherche frappant. Selon le laboratoire, ils ont développé avec succès une nouvelle technologie de persistance post-exploitation capable de masquer un état en mode avion sur les appareils iPhone exécutant iOS 16 tout en conservant la connectivité réseau. Cette technologie a attiré une large attention dans l'industrie

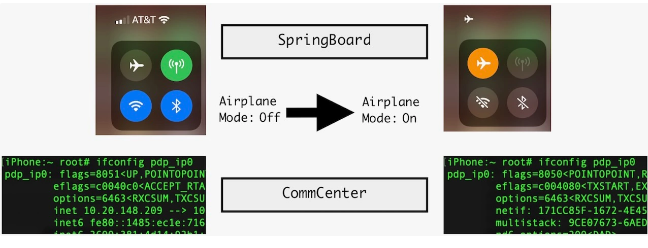

Selon les rapports, l'idée principale de cette technologie d'attaque est d'utiliser les deux composants clés de SpringBoard et CommCenter. Le premier gère les éléments de l'interface utilisateur de l'appareil iPhone, tandis que le second gère les connexions réseau. Grâce à la synergie de ces deux composants, un attaquant peut faire croire à tort aux utilisateurs d'iPhone que le mode avion a été activé, alors qu'en réalité les connexions WiFi et de données cellulaires sont toujours normales

Après une attaque réussie, l'interface utilisateur affichera avion Le mode est déjà activé. Ce type de déguisement permet aux utilisateurs de continuer à utiliser les services réseau sans le savoir, tombant ainsi dans des risques cachés. De plus, le laboratoire n'a pas divulgué l'ensemble du processus d'attaque en détail, ni précisé si l'attaque peut être menée sans fil, mais les menaces potentielles de cette technologie ont attiré l'attention de l'industrie

Les experts ont déclaré que cette méthode d'attaque met en lumière les défis dans le domaine de la sécurité des réseaux. Une nouvelle possibilité d'attaque secrète. Les attaquants ne se limitent plus à interférer directement avec les connexions réseau, mais maintiennent les connexions réseau en modifiant l'état d'affichage de l'interface utilisateur de l'appareil. Cette approche innovante peut être utilisée à mauvais escient pour des activités malveillantes, telles que le vol d'informations sensibles sur les utilisateurs, la surveillance des communications, etc. Cependant, cette recherche a soulevé une série de préoccupations concernant la sécurité et la confidentialité. Les utilisateurs et les développeurs doivent être très vigilants pour garantir que leurs appareils et applications ne soient pas affectés par des attaques similaires. En outre, l’industrie appelle à renforcer la sécurité des systèmes iOS pour empêcher la mise en œuvre d’attaques secrètes similaires

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Le nouveau produit Vivo S19 Pro exposé : 1,5K OLED rencontre Dimensity 9200+, l'apparence et les performances coexistent

- MediaTek annonce rejoindre Arm pour une conception complète

- Continuant à bien se vendre, la livraison cumulée de Lili L9 a dépassé les 200 000 unités

- Liste des ventes mondiales de smartphones au premier trimestre 2024 : Apple et Samsung dominent

- Airbus : le nombre d'avions dans le monde atteindra 48 230 en 2043, la Chine et l'Inde devenant les principales sources de croissance