Périphériques technologiques

Périphériques technologiques IA

IA Lenovo Dai Wei : accélérer l'intégration de la CT et de l'informatique avec l'IA full-stack pour créer un réseau informatique de haute qualité

Lenovo Dai Wei : accélérer l'intégration de la CT et de l'informatique avec l'IA full-stack pour créer un réseau informatique de haute qualitéLors du Shanghai Mobile World Congress 2023 qui s'est tenu du 28 au 30 juin, Dai Wei, vice-président du groupe Lenovo et directeur général du China Solution Services Business Group, a déclaré que, grâce à la nouvelle génération de technologie d'IA, la CT et l'informatique accélèrent l'intégration. , Lenovo utilisera ses capacités 3S natives d'IA complète (appareils intelligents, infrastructure intelligente, services de solutions) pour promouvoir la construction d'un écosystème intelligent ouvert et intégré, aider les opérateurs à construire des réseaux de puissance de calcul de haute qualité et responsabiliser des milliers d'industries. pour devenir une transformation intelligente.

[Dai Wei, vice-président du groupe Lenovo et directeur général du groupe d'activités Solution Services en Chine]

Selon les rapports, dès 2017, Lenovo a commencé sa transformation intelligente, construit une base numérique unifiée au niveau du groupe, accumulé le moteur informatique intelligent - Qingtian et a commencé à réaliser la production externe de capacités intelligentes. En se concentrant sur le moteur « Qingtian », Lenovo continue d'innover en matière d'applications de scénarios et lance quatre solutions générales clés telles que l'espace de bureau numérique, le cloud hybride, l'informatique de pointe et la durabilité, et sur cette base, elle propose des solutions plus ciblées pour différentes industries 3S. produits, solutions et services full-stack.

Dai Wei estime que « la puissance de calcul est un seul réseau » pour réaliser le calcul basé sur le réseau, l'intégration basée sur le réseau et l'informatique basée sur le réseau. Il est nécessaire d'accélérer l'intégration de la CT et de l'informatique. L'application complète de la technologie de l'IA deviendra. la clé pour construire un réseau de puissance de calcul. À l'heure actuelle, Lenovo a essentiellement achevé la configuration full-stack 3S basée sur la nouvelle architecture informatique de « end-edge-cloud-network-intelligence » et a implémenté l'IA full-stack native. Cette fois-ci, au MWC Shanghai, il s'agissait également du premier lancement à grande échelle des capacités d'IA full-stack du Lenovo 3S.

En aidant les opérateurs à promouvoir le développement de haute qualité des réseaux de puissance de calcul, Lenovo accélère la construction intelligente et écologique de bases de puissance de calcul avec une infrastructure intelligente telle que des serveurs d'IA, un stockage distribué et un calcul multi-natif haute performance. la gestion du cloud, l'exploitation et la maintenance intelligentes AIops, etc. favorisent également constamment la réalisation d'une puissance de calcul intelligente et d'une planification élastique. En termes d'informatique et de réseaux de pointe, les stations de base cloud 4G/5G de Lenovo, le réseau central léger 5G, le réseau privé de l'industrie 5G, l'Internet des véhicules 5G+V2X, le stockage distribué, les cartes accélératrices matérielles, les plates-formes cloud de pointe, les commutateurs réseau, etc. aider Le réseau de puissance de calcul complète le dernier kilomètre d'accès et d'acquisition rapides.

En outre, pour promouvoir la transformation intelligente, Lenovo a créé un cadre de transformation intelligente d'entreprise, un modèle de maturité intelligent et un package de planification de transformation intelligente (comprenant l'évaluation de la maturité, la formation en transformation intelligente et le conseil en transformation de transformation intelligente), ainsi que le « 1 +1+1+N" transformation intelligente "combinaison de punch" de nouveaux services informatiques complets à cycle complet (y compris de nouveaux produits informatiques, la mise en œuvre et le déploiement de solutions, ainsi que des services d'exploitation et de maintenance continus) pour accompagner l'intelligentisation des entreprises en pleine croissance.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Gemma Scope: le microscope de Google pour regarder dans le processus de pensée de l'IAApr 17, 2025 am 11:55 AM

Gemma Scope: le microscope de Google pour regarder dans le processus de pensée de l'IAApr 17, 2025 am 11:55 AMExplorer le fonctionnement interne des modèles de langue avec Gemma Scope Comprendre les complexités des modèles de langue IA est un défi important. La sortie de Google de Gemma Scope, une boîte à outils complète, offre aux chercheurs un moyen puissant de plonger

Qui est un analyste de Business Intelligence et comment en devenir un?Apr 17, 2025 am 11:44 AM

Qui est un analyste de Business Intelligence et comment en devenir un?Apr 17, 2025 am 11:44 AMDéverrouiller le succès de l'entreprise: un guide pour devenir un analyste de Business Intelligence Imaginez transformer les données brutes en informations exploitables qui stimulent la croissance organisationnelle. C'est le pouvoir d'un analyste de Business Intelligence (BI) - un rôle crucial dans GU

Comment ajouter une colonne dans SQL? - Analytique VidhyaApr 17, 2025 am 11:43 AM

Comment ajouter une colonne dans SQL? - Analytique VidhyaApr 17, 2025 am 11:43 AMInstruction ALTER TABLE de SQL: Ajout de colonnes dynamiquement à votre base de données Dans la gestion des données, l'adaptabilité de SQL est cruciale. Besoin d'ajuster votre structure de base de données à la volée? L'énoncé de la table alter est votre solution. Ce guide détaille l'ajout de Colu

Analyste d'entreprise vs analyste de donnéesApr 17, 2025 am 11:38 AM

Analyste d'entreprise vs analyste de donnéesApr 17, 2025 am 11:38 AMIntroduction Imaginez un bureau animé où deux professionnels collaborent sur un projet critique. L'analyste commercial se concentre sur les objectifs de l'entreprise, l'identification des domaines d'amélioration et la garantie d'alignement stratégique sur les tendances du marché. Simulé

Que sont le comte et le coude à Excel? - Analytique VidhyaApr 17, 2025 am 11:34 AM

Que sont le comte et le coude à Excel? - Analytique VidhyaApr 17, 2025 am 11:34 AMExcel Counting and Analysis: Explication détaillée du nombre et des fonctions de compte Le comptage et l'analyse des données précises sont essentiels dans Excel, en particulier lorsque vous travaillez avec de grands ensembles de données. Excel fournit une variété de fonctions pour y parvenir, les fonctions Count et Count sont des outils clés pour compter le nombre de cellules dans différentes conditions. Bien que les deux fonctions soient utilisées pour compter les cellules, leurs cibles de conception sont ciblées sur différents types de données. Faisons des détails spécifiques du comptage et des fonctions de coude, mettons en évidence leurs caractéristiques et différences uniques et apprenez à les appliquer dans l'analyse des données. Aperçu des points clés Comprendre le nombre et le cou

Chrome est là avec l'IA: vivre quelque chose de nouveau tous les jours !!Apr 17, 2025 am 11:29 AM

Chrome est là avec l'IA: vivre quelque chose de nouveau tous les jours !!Apr 17, 2025 am 11:29 AMLa révolution de l'IA de Google Chrome: une expérience de navigation personnalisée et efficace L'intelligence artificielle (IA) transforme rapidement notre vie quotidienne, et Google Chrome mène la charge dans l'arène de navigation Web. Cet article explore les exciti

Côté humain de l'AI: le bien-être et le quadruple de basApr 17, 2025 am 11:28 AM

Côté humain de l'AI: le bien-être et le quadruple de basApr 17, 2025 am 11:28 AMRéinventuation d'impact: le quadruple bas Pendant trop longtemps, la conversation a été dominée par une vision étroite de l’impact de l’IA, principalement axée sur le résultat du profit. Cependant, une approche plus holistique reconnaît l'interconnexion de BU

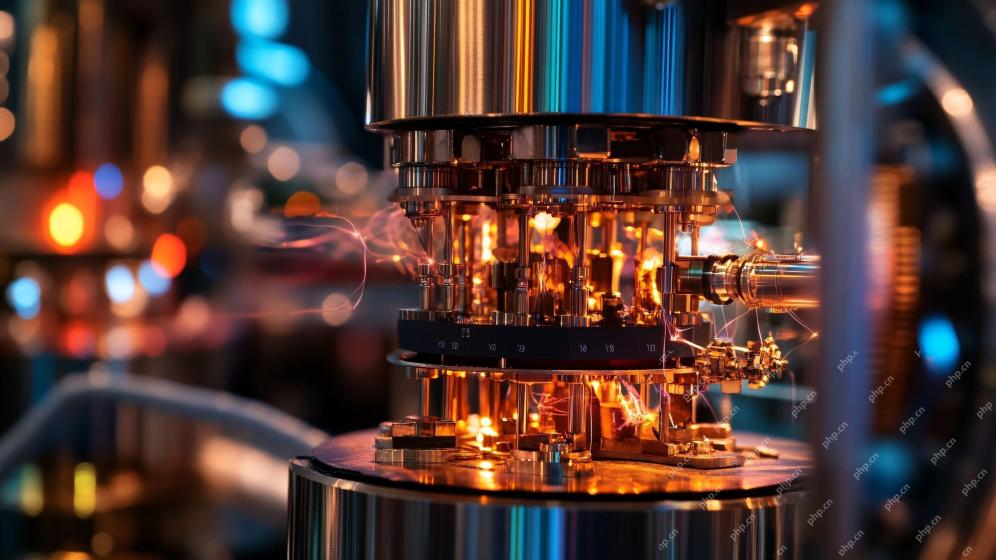

5 cas d'utilisation de l'informatique quantique qui change la donne que vous devriez connaîtreApr 17, 2025 am 11:24 AM

5 cas d'utilisation de l'informatique quantique qui change la donne que vous devriez connaîtreApr 17, 2025 am 11:24 AMLes choses évoluent régulièrement vers ce point. L'investissement affluant dans les prestataires de services quantiques et les startups montre que l'industrie comprend son importance. Et un nombre croissant de cas d'utilisation réels émergent pour démontrer sa valeur

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Version Mac de WebStorm

Outils de développement JavaScript utiles

Dreamweaver CS6

Outils de développement Web visuel

Télécharger la version Mac de l'éditeur Atom

L'éditeur open source le plus populaire

DVWA

Damn Vulnerable Web App (DVWA) est une application Web PHP/MySQL très vulnérable. Ses principaux objectifs sont d'aider les professionnels de la sécurité à tester leurs compétences et leurs outils dans un environnement juridique, d'aider les développeurs Web à mieux comprendre le processus de sécurisation des applications Web et d'aider les enseignants/étudiants à enseigner/apprendre dans un environnement de classe. Application Web sécurité. L'objectif de DVWA est de mettre en pratique certaines des vulnérabilités Web les plus courantes via une interface simple et directe, avec différents degrés de difficulté. Veuillez noter que ce logiciel

Navigateur d'examen sécurisé

Safe Exam Browser est un environnement de navigation sécurisé permettant de passer des examens en ligne en toute sécurité. Ce logiciel transforme n'importe quel ordinateur en poste de travail sécurisé. Il contrôle l'accès à n'importe quel utilitaire et empêche les étudiants d'utiliser des ressources non autorisées.