Maison >Opération et maintenance >Sécurité >Exemple d'analyse des opérations Nmap

Exemple d'analyse des opérations Nmap

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBavant

- 2023-05-17 12:22:181317parcourir

Contexte

Avec le développement de l'industrie de la sécurité, le pays y attache une grande importance. Diverses industries sont soumises à diverses menaces.Certaines entreprises de la partie A ne disposent pas de services de sécurité compétents ou ont des capacités de sécurité relativement faibles, elles embaucheront donc le personnel de sécurité de la partie B pour fournir des services opérationnels. Les ingénieurs de sécurité de la partie B doivent ensuite aider les clients à gérer certains événements de sécurité qui se produisent lors des opérations commerciales. Par exemple, après l'apparition d'une vulnérabilité, nos ingénieurs de sécurité doivent détecter si d'autres systèmes de l'entreprise présentent cette vulnérabilité et si elle doit être réparée à temps. . Nous devons également produire certains résultats pour faciliter le reporting client, ainsi que la manière d'améliorer l'efficacité du travail, etc.

Analyse efficace

Examen des options de paramètres courants

Analyse de survie rapide

nmap -T4 -n -V –sn -iL ip.txt -oN live_host.txt

提示:-sn参数也是ping 扫描,不进行端口扫描。Sn扫描 和sp 扫描的区别是:sp扫描无法扫描出防火墙禁ping 的存活主机;而sn扫描。防火墙在禁ping状态下,防火墙把icmp包都丢弃了,依然能检测到存活的主机 -P0.-PS,-PA,-PU 扫描会进行端口开放扫描,而-Sp ,-sn 扫描则不会进行端口开放扫描

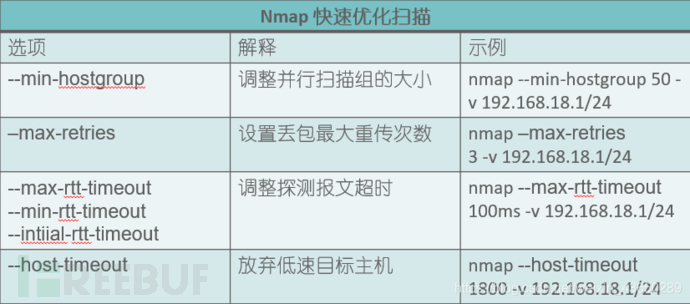

Analyse optimisée

nmap -T4 -n –v --top-ports “1000” –max-retries 3 --min-hostgroup 100 --host-timeout 18000ms --max-rtt-timeout 500ms --open -iL ip.txt -oA openport_result 提示:--max-rrt-timeout, --host-timeout 在旧版本的nmap 中,默认单位为毫秒,在新版nmap7.80版本中,默认的单位是秒,如果想要设置毫秒单位,记得在数字后面加ms ,例如:

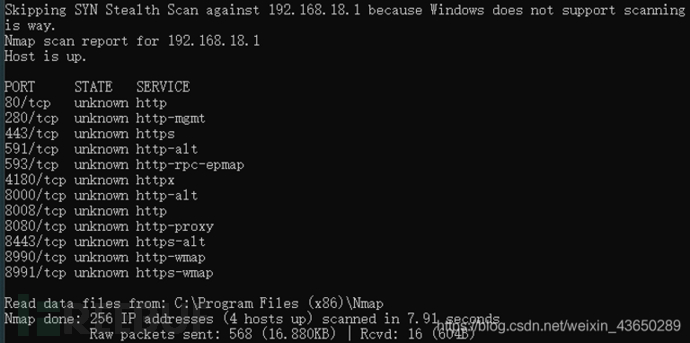

Spécifier le type de service d'analyse

Analyse uniquement ports qui ouvrent les services HTTP

nmap -T4 –n –v –p http* --max-retries 3 –min-hostgroup 30 –host-timeout 18000ms –open –iL ip.txt –oA httpport_result

Commande d'analyse complète des vulnérabilités :

nmap -v -n -Pn --script=vuln -T4 --open -M 5 -iL ip.txt -oN vuln_scan_result.txt

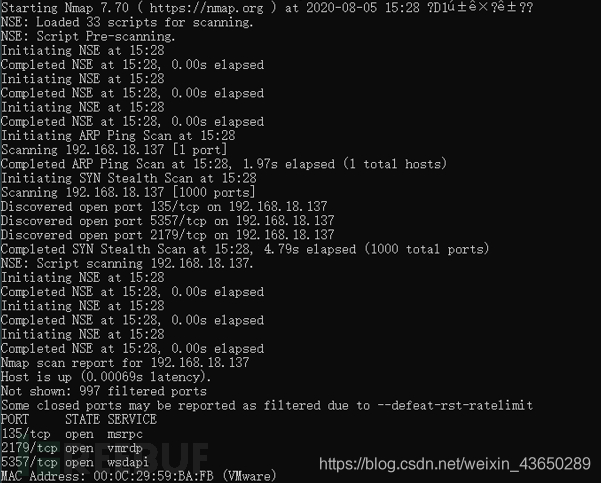

Spécifier l'analyse du type de vulnérabilité - SMB

nmap -T4 -n -v –script=smb* --max-retries 3 --open -iL ip.txt -oA smbvuln_result

Options d'analyse communes

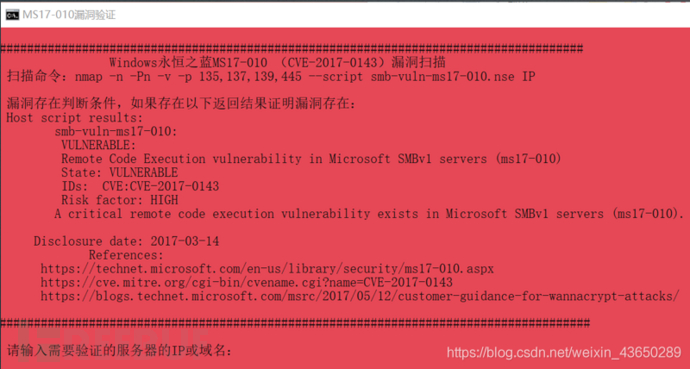

Vérification POC de vulnérabilité

Vous pouvez utiliser le traitement par lots traitement de scripts pour écrire un POC de vulnérabilité Nmap Outil de script de vérification en un clic, simple et facile à utiliser

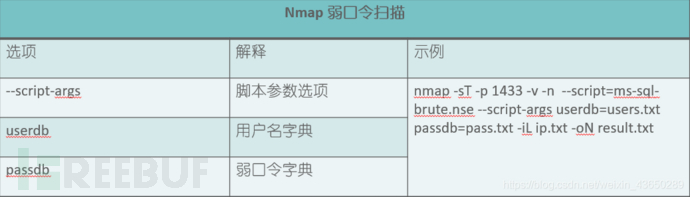

passage faible pour détecter

命令如下: Nmap -sT -p 目标应用端口 -v -n -Pn --script = 弱口令扫描脚本 --script-args userdb=用户名字典,passdb=弱口令字典 -iL ip.txt -oN result.txt

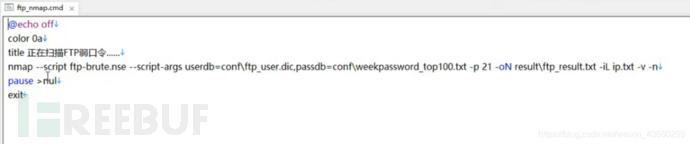

commandes de passage faible ftp des commandes de script

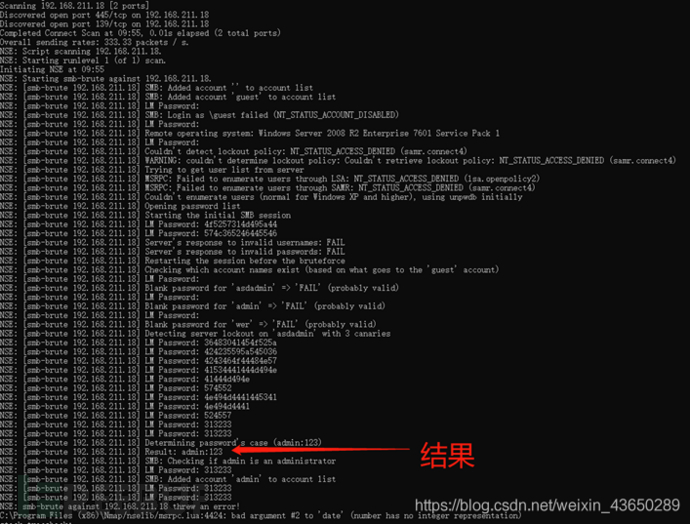

scan de bouche faible Windows SMB

nmap -v -n -sT -d --script=smb-brute.nse --script-args userdb=smb_user.dic,passdb=week.txt -p 445,139 -oN res.txt -iL ip.txtE

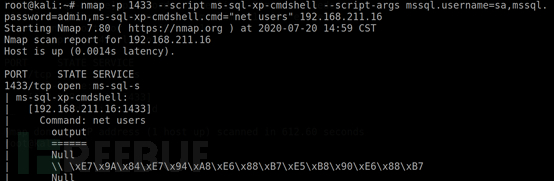

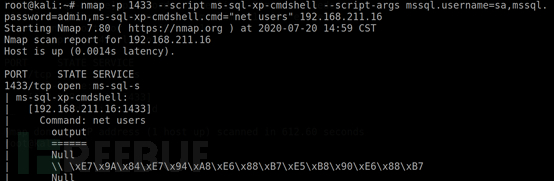

Analyse du passage faible de SQL Server

nmap –v –n -sT –script ms-sql-brute.nse –script-args userdb= conf\mssql_user.dic,passdb=conf\weekpassword.txt -p 1433 -oN result\mssql_result.txt -iL ip.txt

Exécuter ms-sql-xp-cmdshell.cmd="net users" IP

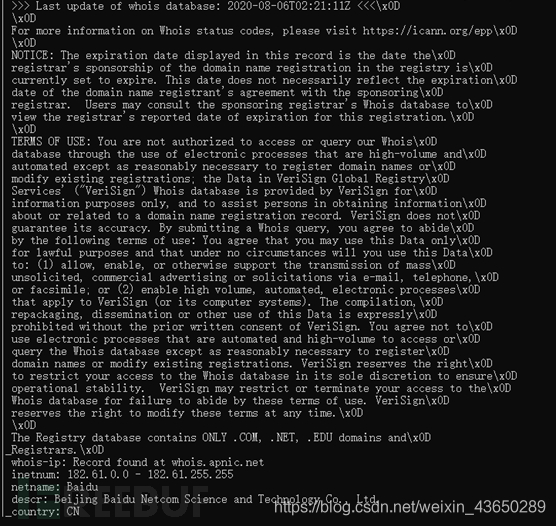

Analyse whois détaillée

nmap --script external www.baidu.com

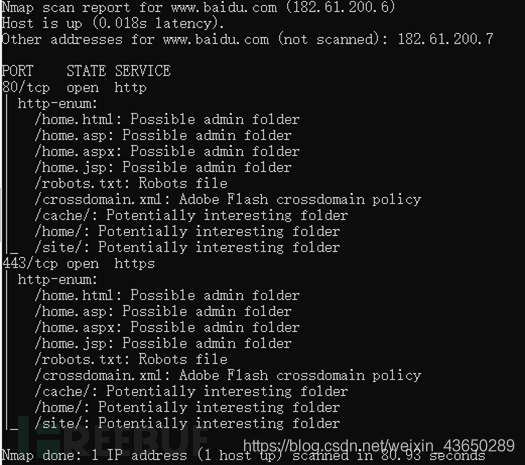

Analyser l'annuaire Web

nmap -p 80,443 --script=http-enum.nse www.baidu.com

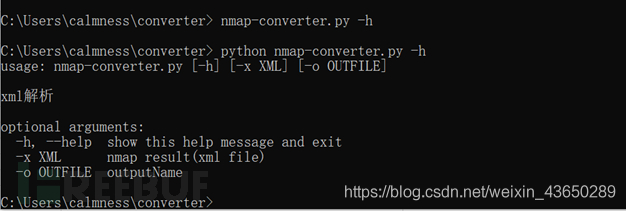

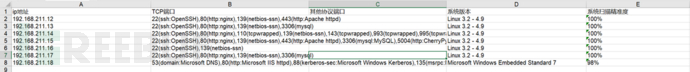

Scannez et organisez les résultats

https://github.com/mrschyte/nmap-converter 或者 nmaptocsv

pip install XlsxWriter pip install python-libnmap

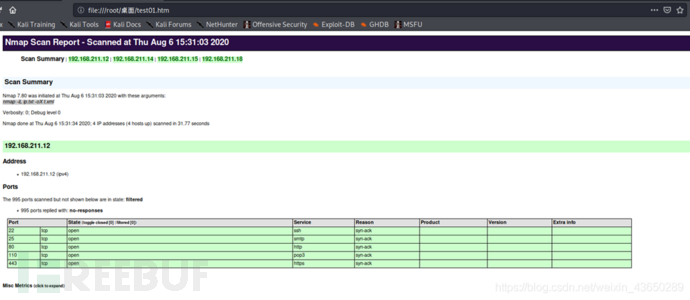

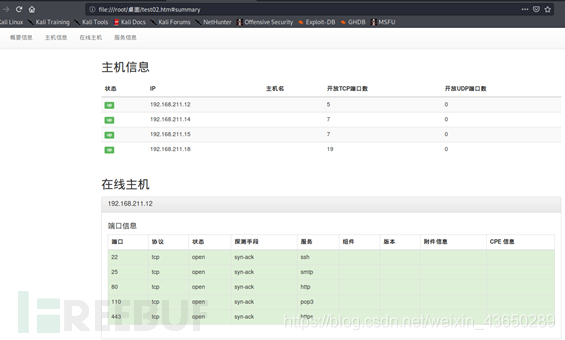

Convertir le document XML en HTML

安装 xsltproc xsltproc -o test01.htm t.xml

Utilisez le modèle modifié pour générer le fichier htm :

xsltproc -o test02.htm xslt模板.xsl test01.xml

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Introduction détaillée à la sécurité de la transmission des données de DSMM

- Résumé de 40 ports d'intrusion couramment utilisés par les pirates informatiques qui méritent d'être collectés

- Trois techniques d'injection de processus dans la matrice Mitre ATT&CK

- Principes de pratiques de développement sécuritaires

- Comment corriger la vulnérabilité d'exécution de commande à distance dans le composant Apache Axis