Maison >Problème commun >Cet outil de vérification de clé Windows est en fait un BitRAT mortel qui contourne Defender

Cet outil de vérification de clé Windows est en fait un BitRAT mortel qui contourne Defender

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBavant

- 2023-04-14 08:49:171566parcourir

La société de recherche en sécurité ASEC a découvert une nouvelle campagne de malware qui se déguise en outil de vérification de clé de produit Windows. Sous cette forme, l’outil est en réalité un cheval de Troie BitRAT ou d’accès à distance.

L'ASEC a découvert que ce RAT particulier est distribué via Webhards, un service de partage de fichiers en ligne sud-coréen. Bien que les logiciels piratés et piratés infectent souvent les appareils avec des logiciels malveillants, de nombreuses personnes ont tendance à ne pas prendre ces avertissements au sérieux, ou ne peuvent pas se permettre d'acquérir une véritable licence Windows. En conséquence, les créateurs de logiciels malveillants continuent de créer et de distribuer des logiciels malveillants de cette manière.

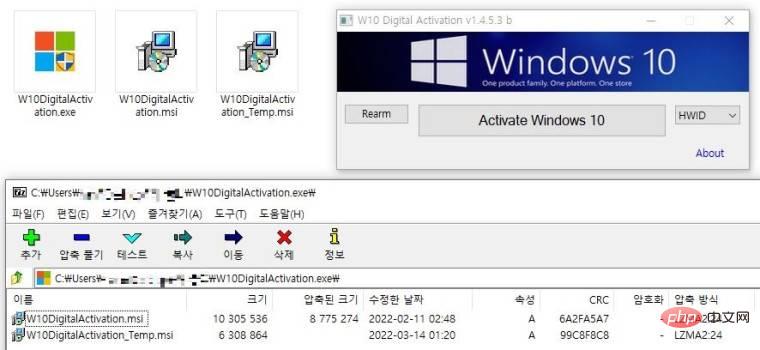

Maintenant, sachant comment fonctionne ce BitRAT, l'ASEC explique que le fichier zip téléchargé « W10DigitalActivation.exe » contient des fichiers malveillants mais est également livré avec de véritables fichiers d'activation Windows. Le fichier msi « W10DigitalActivation » est apparemment réel, tandis que l'autre fichier « W10DigitalActivation_Temp » est un malware (voir l'image ci-dessous).

Lorsqu'un utilisateur sans méfiance exécute le fichier exe, l'outil de vérification lui-même et le fichier malveillant sont exécutés simultanément, donnant à l'utilisateur l'impression que l'outil de vérification des clés de licence Windows fonctionne comme prévu.

Le fichier malveillant W10DigitalActivation_Temp.exe procède ensuite au téléchargement d'autres fichiers malveillants à partir du serveur de commande et de contrôle (C&C) et les transmet au dossier Windows Starter via PowerShell. Enfin, BitRAT est installé en tant que fichier « Software_Reporter_Tool.exe » dans le dossier %temp% et Windows Defender, ajoutant un chemin d'exclusion au dossier de démarrage et un processus d'exclusion pour BitRAT.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!