Maison >Opération et maintenance >exploitation et maintenance Linux >Dans quels fichiers existent les mots de passe Linux ?

Dans quels fichiers existent les mots de passe Linux ?

- 青灯夜游original

- 2023-04-07 15:41:283721parcourir

Les mots de passe Linux existent principalement dans deux fichiers : 1. Le fichier "/etc/shadow" est utilisé pour stocker les informations de mot de passe de l'utilisateur ; seul l'utilisateur root a des autorisations de lecture pour ce fichier, et les autres utilisateurs n'ont aucune autorisation, garantissant ainsi la sécurité du mot de passe utilisateur. 2. Le fichier "/etc/gshadow" est utilisé pour stocker les informations de mot de passe des utilisateurs du groupe. Le fichier contient le nom du groupe, le mot de passe crypté, l'administrateur du groupe et les informations supplémentaires sur la liste des utilisateurs du groupe.

L'environnement d'exploitation de ce tutoriel : système linux7.3, ordinateur Dell G3.

Fichiers de stockage de mots de passe Linux

Les mots de passe Linux existent principalement dans deux fichiers

fichier

/etc/shadow: utilisé pour stocker les informations de mot de passe utilisateur dans le système Linux, et appelé " fichiers fantômes"./etc/shadow文件:用于存储 Linux 系统中用户的密码信息,又称为“影子文件”。/etc/gshadow

/etc/gshadow : utilisé pour stocker les informations de mot de passe pour les utilisateurs du groupe dans les systèmes Linux. 1. Fichier Shadow

Il existe un fichier passwd dans etc, qui stocke les informations de base de tous les utilisateurs du système. Cependant, étant donné que ce fichier peut être lu par tous les utilisateurs, il peut facilement conduire à une fuite des mots de passe des utilisateurs. le système Linux supprime les informations de mot de passe de l'utilisateur du fichier /etc/passwd séparé de celui-ci et placé séparément dans ce fichier./etc/shadow, utilisé pour stocker les informations de mot de passe utilisateur dans les systèmes Linux, également connu sous le nom de « fichier shadow ».

Seul l'utilisateur root dispose des autorisations de lecture pour le fichier /etc/shadow, et les autres utilisateurs n'ont aucune autorisation, garantissant ainsi la sécurité des mots de passe des utilisateurs.

Notez que si les autorisations de ce fichier sont modifiées, vous devez faire attention s'il s'agit d'une attaque malveillante.

用户名:加密密码:最后一次修改时间:最小修改时间间隔:密码有效期:密码需要变更前的警告天数:密码过期后的宽限时间:账号失效时间:保留字段

Ensuite, je vais vous présenter ces 9 champs.

1) Le nom d'utilisateur

a la même signification que le nom d'utilisateur du fichier /etc/passwd.

2) Mot de passe crypté

Ce qui est enregistré ici est le mot de passe véritablement crypté. Actuellement, les mots de passe Linux utilisent l'algorithme de chiffrement de hachage SHA512, qui utilisait à l'origine l'algorithme de chiffrement MD5 ou DES. L'algorithme de cryptage par hachage SHA512 offre un niveau de cryptage plus élevé et est plus sécurisé. Notez que les caractères tronqués générés par cette chaîne de mots de passe ne peuvent pas être modifiés manuellement. S'ils sont modifiés manuellement, le système ne pourra pas reconnaître le mot de passe, ce qui rendra le mot de passe invalide. De nombreux logiciels utilisent cette fonction pour ajouter "!", "*" ou "x" avant la chaîne du mot de passe afin d'invalider temporairement le mot de passe.Les mots de passe de tous les pseudo-utilisateurs sont "!!" ou "*", ce qui signifie que vous ne pouvez pas vous connecter sans mot de passe. Bien entendu, si un utilisateur nouvellement créé ne définit pas de mot de passe, son élément de mot de passe sera également "!!", ce qui signifie que l'utilisateur n'a pas de mot de passe et ne peut pas se connecter.

3) Heure de la dernière modification

Ce champ indique l'heure à laquelle le mot de passe a été modifié pour la dernière fois. Cependant, pourquoi l'utilisateur root affiche-t-il 15775 ? En effet, Linux calcule la date en prenant le 1er janvier 1970 comme 1 et en additionnant l'heure. Au 1er janvier 1971, cela fera 366 jours. 15 775 jours sont affichés ici, c'est-à-dire que le mot de passe de l'utilisateur root a été modifié par ce compte root le 15 775ème jour après le 1er janvier 1970. Alors, quel jour représente 15775 ? Vous pouvez utiliser la commande suivante pour convertir :[root@localhost ~]# date -d "1970-01-01 15775 days" 2013年03月11日 星期一 00:00:00 CSTVous pouvez voir que grâce à la commande ci-dessus, elle peut être convertie en la date système à laquelle nous sommes habitués.

4) Intervalle minimum de modification

Intervalle minimum de modification, c'est-à-dire que ce champ précise combien de temps le mot de passe ne peut pas être modifié à partir du 3ème champ (la date de la dernière modification du mot de passe). S'il est 0, le mot de passe peut être modifié à tout moment ; s'il est 10, cela signifie que le mot de passe ne peut plus être modifié dans les 10 jours suivant le changement du mot de passe.Ce champ est conçu pour certaines personnes qui changent fréquemment les mots de passe de leur compte.

5) Période de validité du mot de passe

C'est une bonne habitude de changer fréquemment votre mot de passe Afin de forcer les utilisateurs à changer leur mot de passe, ce champ peut préciser combien de temps il faut pour changer à nouveau le mot de passe à partir du 3ème champ (. le dernier changement de mot de passe), sinon le compte doit à nouveau changer son mot de passe. Le mot de passe passe par la phase d'expiration.La valeur par défaut de ce champ est 99999, soit 273 ans, ce qui peut être considéré comme permanent. S'il est modifié à 90, cela signifie que le mot de passe doit être modifié à nouveau après 90 jours, sinon l'utilisateur expirera. Lors de la gestion du serveur, utilisez ce champ pour obliger les utilisateurs à changer régulièrement leur mot de passe.

6) Le nombre de jours d'avertissement avant que le mot de passe doive être modifié

🎜🎜Par rapport au 5ème champ, lorsque le mot de passe du compte est sur le point d'expirer, le système émettra un message d'avertissement au compte, rappelant à l'utilisateur que "votre mot de passe expirera dans n jours" Il est sur le point d'expirer, veuillez réinitialiser votre mot de passe dès que possible !" 🎜该字段的默认值是 7,也就是说,距离密码有效期的第 7 天开始,每次登录系统都会向该账户发出 "修改密码" 的警告信息。

7)密码过期后的宽限天数

也称为“口令失效日”,简单理解就是,在密码过期后,用户如果还是没有修改密码,则在此字段规定的宽限天数内,用户还是可以登录系统的;如果过了宽限天数,系统将不再让此账户登陆,也不会提示账户过期,是完全禁用。

比如说,此字段规定的宽限天数是 10,则代表密码过期 10 天后失效;如果是 0,则代表密码过期后立即失效;如果是 -1,则代表密码永远不会失效。

8)账号失效时间

同第 3 个字段一样,使用自 1970 年 1 月 1 日以来的总天数作为账户的失效时间。该字段表示,账号在此字段规定的时间之外,不论你的密码是否过期,都将无法使用!

该字段通常被使用在具有收费服务的系统中。

9)保留

这个字段目前没有使用,等待新功能的加入。

忘记密码怎么办

经常有读者会忘记自己的账户密码,该怎么处理呢?

对于普通账户的密码遗失,可以通过 root 账户解决,它会重新给你配置好指定账户的密码,而不需知道你原有的密码(利用 root 的身份使用 passwd 命令即可)。

如果 root 账号的密码遗失,则需要重新启动进入单用户模式,系统会提供 root 权限的 bash 接口,此时可以用 passwd 命令修改账户密码;也可以通过挂载根目录,修改 /etc/shadow,将账户的 root 密码清空的方法,此方式可使用 root 无法密码即可登陆,建议登陆后使用 passwd 命令配置 root 密码。

2、gshadow文件

组用户信息存储在 /etc/group 文件中,而将组用户的密码信息存储在 /etc/gshadow 文件中。

gshadow文件中,每行代表一个组用户的密码信息,各行信息用 ":" 作为分隔符分为 4 个字段,每个字段的含义如下:

组名:加密密码:组管理员:组附加用户列表

1)组名

同 /etc/group 文件中的组名相对应。

2)组密码

对于大多数用户来说,通常不设置组密码,因此该字段常为空,但有时为 "!",指的是该群组没有组密码,也不设有群组管理员。

3)组管理员

从系统管理员的角度来说,该文件最大的功能就是创建群组管理员。那么,什么是群组管理员呢?

考虑到 Linux 系统中账号太多,而超级管理员 root 可能比较忙碌,因此当有用户想要加入某群组时,root 或许不能及时作出回应。这种情况下,如果有群组管理员,那么他就能将用户加入自己管理的群组中,也就免去麻烦 root 了。

不过,由于目前有 sudo 之类的工具,因此群组管理员的这个功能已经很少使用了。

4)组中的附加用户

该字段显示这个用户组中有哪些附加用户,和 /etc/group 文件中附加组显示内容相同。

扩展知识:

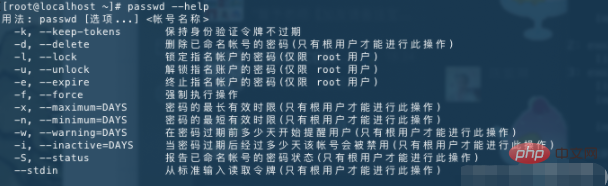

passwd命令用于更新/etc/shadow文件中用户的身份验证令牌。

# 当前用户修改密码,直接使用passwd passwd # 为其他用户修改密码 passwd 用户名

禁用用户passwd命令用于更新/etc/shadow文件中用户的身份验证令牌。

# 锁定用户的密码 passwd -l daygeek ## 回显 Locking password for user daygeek. passwd: Success # 查看用户的密码锁定状态 passwd -S daygeek # 解锁用户的密码 passwd -u daygeek

# 查看账号的密码状态 passwd -S root

帐户密码状态的简短信息。

- LK:密码被锁定

- NP:没有设置密码

- PS:密码已设置

单引号' ',双引号" "的区别:

- 单引号

' '剥夺了所有字符的特殊含义,单引号' '内就变成了单纯的字符。 - 双引号

" "则对于双引号" "内的参数替换($)和命令替换(``)是个例外。

# 用echo写入新密码到passwd中 ## passwd --stdin:从标准输入(比如管道)写入密码 # echo双引号不要使用特殊字符,比如!,会被转义 ## echo使用单引号,引号内的字符不会被转义 echo '新密码'|passwd --stdin 用户名 # Ubuntu不支持 --stdin参数,可以使用替代命令 echo user:pass | chpasswd

删除用户的密码

## -d 删除已有密码 passwd -d 用户名

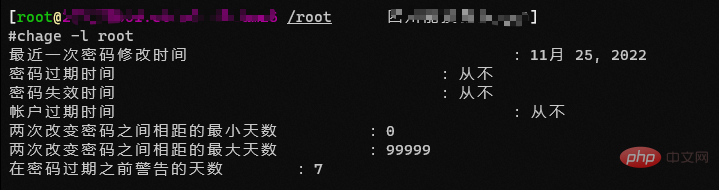

[root@localhost ~]# chage --help 用法:chage [选项] 登录 选项: -d, --lastday 最近日期 将最近一次密码设置时间设为“最近日期” -E, --expiredate 过期日期 将帐户过期时间设为“过期日期” -h, --help 显示此帮助信息并推出 -I, --inactive INACITVE 过期 INACTIVE 天数后,设定密码为失效状态 -l, --list 显示帐户年龄信息 -m, --mindays 最小天数 将两次改变密码之间相距的最小天数设为“最小天数” -M, --maxdays 最大天数 将两次改变密码之间相距的最大天数设为“最大天数” -R, --root CHROOT_DIR chroot 到的目录 -W, --warndays 警告天数 将过期警告天数设为“警告天数”

# 查看上次密码的修改时间 # 查看密码过期配置 chage -l root

# 修改testt用户密码信息,设置最大有效期为120天,最小有效期为7天 ## -M, --maxdays 最大天数 将两次改变密码之间相距的最大天数设为“最大天数” ## -m, --mindays 最小天数 将两次改变密码之间相距的最小天数设为“最小天数” chage -M 120 -m 7 test

# test这个账号的有效期是2014-09-30 ## -E, --expiredate 过期日期 将帐户过期时间设为“过期日期” chage -E '2014-09-30' test

# 修改用户的密码有效期为永久(5个9) ## -M, --maxdays 最大天数 将两次改变密码之间相距的最大天数设为“最大天数” chage -M 99999 用户名

# 使密码立即失效 # 强制要求用户登陆时修改密码 ## -d, --lastday 最近日期 将最近一次密码设置时间设为“最近日期” chage -d 0 用户名 # 查看密码过期时间 [root@localhost ~]# chage -l use1 最近一次密码修改时间 :密码必须修改 密码过期时间 :密码必须修改 密码失效时间 :密码必须修改 帐户过期时间 :从不 两次改变密码之间相距的最小天数 :0 两次改变密码之间相距的最大天数 :99999 在密码过期之前警告的天数 :7

[student@workstation data-secret]$ openssl passwd --help Usage: passwd [options] Valid options are: -help Display this summary -in infile Read passwords from file -noverify Never verify when reading password from terminal -quiet No warnings -table Format output as table -reverse Switch table columns -salt val Use provided salt -stdin Read passwords from stdin -6 SHA512-based password algorithm -5 SHA256-based password algorithm -apr1 MD5-based password algorithm, Apache variant -1 MD5-based password algorithm -aixmd5 AIX MD5-based password algorithm -crypt Standard Unix password algorithm (default) -rand val Load the file(s) into the random number generator -writerand outfile Write random data to the specified file

[student@workstation data-secret]$ openssl passwd -6 Password: # 提示输入密码 Verifying - Password: # 确认密码 # 生成的加密后的密码 $6$hkf.tpoz/woyZn1c$ArDSHie9USt44nnqymqL6OZWKsI3e0WWl4NedhfmQOlSEN6er18SYSfyGnvxQmEgC81DLKuERhqDm5Ei3iIDw0

使用-salt 字符串 给密码加盐

不同的盐,密码相同,算法相同,密文不同

相同的盐,密码相同,算法相同,密文相同

# 加盐rhel生成密码密文 [student@workstation data-secret]$ openssl passwd -6 -salt rhel Password: # 输入密码 ## 生成的密文 $6$rhel$2JncQy/NAQr4GHoVgz49YGRni8lXx3jakLxYxEBcTYLN8hh7Nu9fJc4zSbRhiJmv0vBlB6W3YyQp.nLZo8MCy0 # 再次实验加盐rhel生成密文 [student@workstation data-secret]$ openssl passwd -6 -salt rhel Password: # 输入密码 ## 生成的密文与上次密文完全一致 $6$rhel$2JncQy/NAQr4GHoVgz49YGRni8lXx3jakLxYxEBcTYLN8hh7Nu9fJc4zSbRhiJmv0vBlB6W3YyQp.nLZo8MCy0

$6$rhel$2JncQy/NAQr4GHoVgz49YGRni8lXx3jakLxYxEBcTYLN8hh7Nu9fJc4zSbRhiJmv0vBlB6W3YyQp.nLZo8MCy0 ## $6 表示加密算法sha512 ## $rhel 表示盐时rhel ## 第三个$之后才是 算法+盐+原密码 生成的密文

相关推荐:《Linux视频教程》

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!