Maison >Problème commun >À quelle couche se trouve le protocole arp ?

À quelle couche se trouve le protocole arp ?

- 青灯夜游original

- 2023-03-06 15:44:5416014parcourir

Le protocole arp appartient à la couche IP (couche réseau) dans le modèle TCP/IP et à la couche liaison dans le modèle OSI. arp est le protocole de résolution d'adresse. C'est un protocole TCP/IP qui obtient l'adresse physique en fonction de l'adresse IP. Il est utilisé pour convertir l'adresse réseau de l'ordinateur (adresse IP 32 bits) en une adresse physique (adresse MAC 48 bits). ; le protocole ARP est un protocole de couche liaison, en Ethernet, la trame de données d'un hôte à un autre hôte du réseau détermine l'interface en fonction de l'adresse Ethernet 48 bits.

L'environnement d'exploitation de ce tutoriel : système Windows 7, ordinateur Dell G3.

Qu'est-ce que le protocole arp ? A quel étage ?

Le protocole arp, également connu sous le nom de protocole de résolution d'adresse, est un protocole TCP/IP qui obtient des adresses physiques en fonction des adresses IP. Il peut résoudre le problème de mappage de l'adresse IP et de l'adresse MAC de l'hôte ou du routeur dans le même réseau local. Le protocole arp appartient à la couche IP (couche réseau) dans le modèle TCP/IP et à la couche liaison dans le modèle OSI.

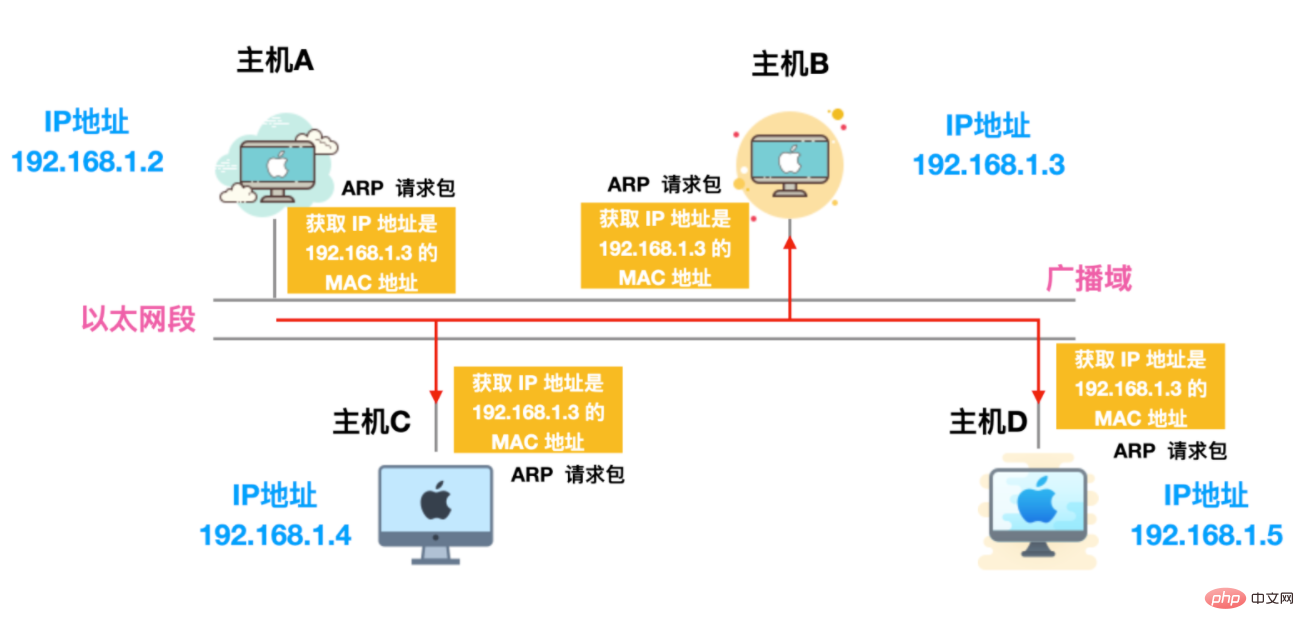

Dans le LAN, ce qui est réellement transmis dans le réseau est une "trame", et la trame contient l'adresse MAC de l'hôte cible. En Ethernet, si un hôte souhaite communiquer directement avec un autre hôte, il doit connaître l'adresse MAC de l'hôte cible. Mais comment obtenir cette adresse MAC cible ? Il est obtenu via le protocole de résolution d'adresse. La « résolution d'adresse » est le processus par lequel l'hôte convertit l'adresse IP cible en adresse MAC cible avant d'envoyer la trame. La fonction de base du protocole ARP est d'interroger l'adresse MAC du périphérique cible via l'adresse IP du périphérique cible pour assurer une communication fluide.

Le protocole de résolution d'adresse ARP (AddressResolutionProtocol) est utilisé pour convertir l'adresse réseau d'un ordinateur (adresse IP 32 bits) en une adresse physique (adresse MAC 48 bits) [RFC826]. Le protocole ARP est un protocole de couche liaison Dans Ethernet, la trame de données d'un hôte à un autre hôte du réseau détermine l'interface en fonction de l'adresse Ethernet 48 bits (adresse matérielle), et non en fonction de l'adresse IP 32 bits. . Le noyau (comme un pilote) doit connaître l'adresse matérielle de la destination pour pouvoir envoyer des données. Bien entendu, les connexions point à point ne nécessitent pas le protocole ARP.

Fonction du protocole arp

En utilisant le protocole arp, les informations sur l'adresse matérielle cible (adresse MAC) peuvent être analysées en fonction des informations d'adresse IP dans l'en-tête du paquet IP de la couche réseau pour garantir le bon déroulement de communication.

Le modèle OSI divise le travail du réseau en sept couches. L'adresse IP se trouve sur la troisième couche du modèle OSI et l'adresse MAC se trouve sur la deuxième couche. Elles n'interagissent pas directement les unes avec les autres. Lors de l'envoi de paquets de données IP via Ethernet, il est nécessaire d'encapsuler les en-têtes de la troisième couche (adresse IP 32 bits) et de la deuxième couche (adresse MAC 48 bits). Cependant, seule l'adresse IP cible est connue lors de l'envoi. , son adresse MAC n'est pas connue et ne peut pas couvrir les deuxième et troisième couches, le protocole de résolution d'adresse doit donc être utilisé. À l'aide du protocole de résolution d'adresse, les informations sur l'adresse matérielle cible (adresse MAC) peuvent être analysées en fonction des informations sur l'adresse IP dans l'en-tête du paquet IP de la couche réseau pour garantir une communication fluide.

Exemple de protocole ARP

Afin d'expliquer le rôle du protocole ARP, il est nécessaire de comprendre le processus de transmission des données sur le réseau. Voici un exemple simple de PING.

Supposons que l'adresse IP de notre ordinateur soit 192.168.1.1. Pour exécuter cette commande : ping192.168.1.2. Cette commande enverra des paquets ICMP via le protocole ICMP.

Ce processus nécessite les étapes suivantes :

1. L'application construit un paquet de données. Cet exemple consiste à générer un paquet ICMP et à le soumettre au noyau (pilote réseau)

2. Le noyau vérifie s'il peut convertir ; l'adresse IP à l'adresse MAC, c'est-à-dire vérifier la table de correspondance IP-MAC dans le cache ARP local

3. Si la correspondance IP-MAC existe, passez à l'étape 9 si la correspondance IP-MAC n'existe pas ; , puis continuez ci-dessous les étapes :

4. Le noyau effectue la diffusion ARP, l'adresse MAC de destination est FF-FF-FF-FF-FF-FF et le type de commande ARP est REQUEST (1), qui contient sa propre adresse MAC.

5 , lorsque l'hôte 192.168.1.2 reçoit la requête ARP, il envoie une commande ARP REPLY (2), qui contient sa propre adresse MAC

6. Obtenez la correspondance d'adresse IP-MAC de l'hôte 192.168.1.2 ; localement et enregistrez-le dans le cache ARP ;

7. Le noyau convertira l'adresse IP en une adresse MAC, puis l'encapsulera dans la structure d'en-tête Ethernet, puis enverra les données

Utilisez la commande arp-a pour afficher le contenu du cache ARP local. Par conséquent, après avoir exécuté une commande PING locale, il y aura un enregistrement de l'adresse IP de destination dans le cache ARP. Bien entendu, si votre paquet de données est envoyé vers une destination sur un segment de réseau différent, il doit alors exister un enregistrement correspondant à l'adresse IP-MAC de la passerelle.

Connaissant le rôle du protocole ARP, vous pouvez clairement savoir que la transmission sortante des paquets de données repose fortement sur le protocole ARP, et bien sûr sur le cache ARP. Il faut savoir que toutes les opérations du protocole ARP sont automatiquement complétées par le noyau et n'ont rien à voir avec d'autres applications. Parallèlement, il convient de noter que le protocole ARP n'est utilisé que sur ce réseau.

Connaissance étendue : usurpation d'identité ARP (risque de sécurité)

Le protocole arp est basé sur la confiance mutuelle entre les hôtes du réseau. Les hôtes du réseau peuvent envoyer des messages de réponse ARP indépendamment et les autres hôtes reçoivent des messages de réponse. du message ne sera pas détecté et il sera enregistré dans le cache ARP local. À partir de là, l'attaquant peut envoyer un faux message de réponse ARP à un certain hôte, de sorte que les informations envoyées ne puissent pas atteindre l'hôte attendu ou la destination. hôte, cela constitue une usurpation d’identité ARP.

L'usurpation d'identité ARP peut empêcher l'ordinateur cible de communiquer avec la passerelle et peut également entraîner la redirection de la communication via la machine de l'attaquant, ce qui représente un risque de sécurité énorme.

Comment défendre ?

● Ne construisez pas de relations de confiance en matière de sécurité réseau basées sur IP ou MAC (RARP a également le problème de la tromperie). La relation idéale devrait être basée sur IP+MAC.

● Configurez une table de correspondance MAC -> IP statique et ne laissez pas l'hôte actualiser la table de conversion définie.

Quantity Sauf si nécessaire, arrêtez d'utiliser ARP et enregistrez ARP en tant qu'entrée permanente dans le tableau correspondant.

● Utilisez le serveur ARP. Utilisez ce serveur pour rechercher sa propre table de traduction ARP afin de répondre aux diffusions ARP d'autres machines. Assurez-vous que ce serveur ARP n'est pas piraté.

● Utilisez "proxy" pour proxy la transmission IP.

● Utilisez du matériel pour protéger l'hôte. Configurez le routage pour garantir que l'adresse IP peut atteindre le chemin légal (configurez statiquement les entrées ARP de routage). Notez que l'utilisation de hubs et de ponts de commutation ne peut pas empêcher l'usurpation d'identité ARP.

● L'administrateur obtient régulièrement une requête RARP à partir du paquet IP de réponse, puis vérifie l'authenticité de la réponse ARP.

● L'administrateur interroge régulièrement pour vérifier le cache ARP sur l'hôte.

Quantity Utilisez un pare-feu pour surveiller en permanence votre réseau. Notez que lorsque SNMP est utilisé, l'usurpation d'identité ARP peut entraîner la perte de paquets d'interruption. [6]

QuantitySi vous êtes infecté par le virus ARP, vous pouvez le résoudre en vidant le cache ARP, en spécifiant la correspondance ARP, en ajoutant des informations de routage et en utilisant un logiciel antivirus.

Pour plus de connaissances connexes, veuillez visiter la rubrique FAQ !

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!