Maison >Problème commun >Quelles menaces de sécurité pour les systèmes d'exploitation n'incluent pas

Quelles menaces de sécurité pour les systèmes d'exploitation n'incluent pas

- 藏色散人original

- 2022-10-31 15:19:505962parcourir

Les menaces de sécurité auxquelles est confronté le système d'exploitation n'incluent pas le « protection des informations ». Une mauvaise utilisation du système par les utilisateurs est l'un des facteurs les plus importants menaçant la sécurité du système d'exploitation. Cela inclut à la fois les dommages causés aux ressources du système ; utilisateurs légitimes en raison d'une mauvaise utilisation et de l'inclusion d'attaquants malveillants se faisant passer pour des utilisateurs légitimes pour attaquer et endommager le système.

L'environnement d'exploitation de ce tutoriel : système Windows 7, ordinateur Dell G3.

Quelles sont les menaces de sécurité pour le système d'exploitation qui ne sont pas incluses ?

Les menaces de sécurité auxquelles le système d'exploitation est confronté n'incluent pas : Le blocage des informations

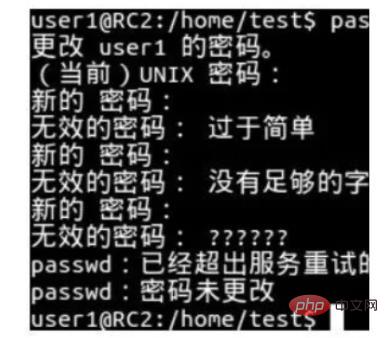

Une mauvaise utilisation du système par les utilisateurs est l'un des principaux facteurs qui menacent la sécurité du système d'exploitation.

Cela inclut à la fois les dommages aux ressources système causés par des utilisateurs légitimes en raison d'une mauvaise opération, et les dommages au système causés par des attaquants malveillants se faisant passer pour des utilisateurs légitimes.

Par conséquent, le principal problème de la sécurité du système d'exploitation est de gérer les utilisateurs du système et de garantir la légitimité des utilisateurs connectés dans des circonstances normales, puis l'ensemble du système de sécurité du système d'exploitation peut être construit sur cette base.

Les menaces de sécurité auxquelles le système d'exploitation est confronté incluent également : la sécurité des données, la prise en charge de la sécurité du réseau, la sécurité de la gestion de la mémoire

Pour plus de connaissances connexes, veuillez visiter la colonne FAQ !

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Quel a été le premier véritable système d'exploitation LAN pour micro-ordinateur au monde ?

- Le système d'exploitation distingue les types de fichiers en fonction du contenu du fichier.

- Docker est-il un système d'exploitation ?

- Quel système d'exploitation est Rhel ?

- Actuellement, les systèmes d'exploitation courants sur les ordinateurs sont divisés en 32 bits et multibits.