Maison >base de données >navicat >Comment afficher les clés étrangères dans le tableau dans Navicat

Comment afficher les clés étrangères dans le tableau dans Navicat

- angryTomoriginal

- 2019-08-12 15:46:1516750parcourir

Cet article utilise l'outil logiciel navicat pour vous aider à vérifier les clés étrangères qui existent dans une certaine table MYSQL, afin que vous puissiez vérifier rapidement les clés étrangères qui existent dans la table.

Tutoriels recommandés : Tutoriel graphique navicat

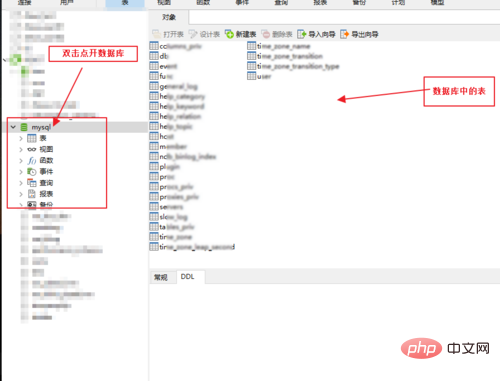

1. Ouvrez navicat et sélectionnez la base de données que vous souhaitez utiliser.

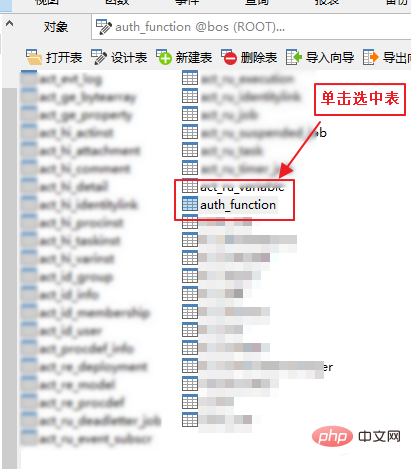

2. Sélectionnez une table dans la zone de droite pour afficher les clés étrangères dans la table. L'opération spécifique est comme indiqué dans la figure ci-dessous :

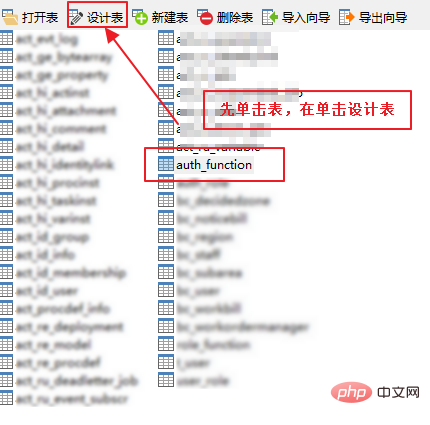

3. Continuez avec l'étape précédente. Après avoir cliqué sur le tableau, sélectionnez le menu dans la barre de menu ci-dessus et cliquez sur l'option Tableau de conception comme indiqué ci-dessous :

4. La dernière étape consiste à visualiser les champs de clé étrangère dans la table. L'opération se poursuit avec l'étape 3. L'opération est comme indiqué dans la figure ci-dessous : Cliquez sur la table de paramétrage pour accéder à l'interface : les informations détaillées ont été marquées. Les étapes pour visualiser les clés étrangères sont plus détaillées à l'aide d'outils intuitifs.

Informations d'extension

Si la clé commune est la clé primaire dans une relation, alors cette clé commune est appelée clé étrangère d'une autre relation. On voit que les clés étrangères représentent les liens pertinents entre deux relations. La table avec la clé étrangère d'une autre relation comme clé primaire est appelée table maître, et la table avec la clé étrangère est appelée table esclave de la table maître. Les clés étrangères sont également appelées mots-clés étrangers.

Fonction

Pour maintenir la cohérence et l'intégrité des données, l'objectif principal est de contrôler les données stockées dans les tables de clés étrangères. Pour associer deux tables, la clé étrangère ne peut faire référence qu'aux valeurs des colonnes de la table ou utiliser des valeurs nulles.

Si aucune clé étrangère n'est utilisée, une valeur (telle que 20140999999) est insérée dans le champ numéro d'étudiant du tableau 2, mais cette valeur n'existe pas dans le tableau 1. A ce moment, la base de données permet l'insertion et ne bloquera pas la valeur insérée. Les données sont vérifiées pour les relations. Cependant, lors de la configuration d'une clé étrangère, la valeur que vous insérez dans le champ numéro d'étudiant du tableau 2 doit se trouver dans le champ numéro d'étudiant du tableau 1. Dans le même temps, si vous souhaitez supprimer un champ de numéro d'étudiant dans le tableau 1, vous devez vous assurer qu'il n'y a aucune colonne dans le tableau 2 faisant référence à la valeur du champ, sinon il ne sera pas supprimé. C’est ce qu’on appelle maintenir la cohérence et l’intégrité des données. Comme indiqué à droite, si le tableau 2 fait toujours référence à un certain numéro d'étudiant dans le tableau 1, mais que vous supprimez le numéro d'étudiant dans le tableau 1, le tableau 2 ne saura pas à quel étudiant correspond le numéro d'étudiant.

Les tables de la base de données doivent être conformes aux spécifications pour éviter la redondance des données, les anomalies d'insertion, les anomalies de suppression et autres phénomènes. Le processus canonique est le processus de décomposition du tableau. Après décomposition, les attributs représentatifs d’une chose apparaissent dans différents tableaux. Évidemment, ils doivent être cohérents. Par exemple, les données représentatives d'un étudiant sont le numéro d'étudiant 012, qui est 012 dans le tableau des étudiants et devrait également être 012 dans le tableau des notes. Cette cohérence est obtenue par les clés étrangères. La fonction d'une clé étrangère est la suivante : sa valeur doit être la valeur de clé primaire d'une autre table. Le numéro d'étudiant est la clé primaire dans la table des étudiants et la clé étrangère dans la table des notes. Le numéro d'étudiant dans la liste des notes doit être le numéro d'étudiant dans la liste des étudiants. Par conséquent, le numéro d’étudiant dans le tableau des étudiants et le numéro d’étudiant dans le tableau des notes sont cohérents. On peut comprendre intuitivement que la fonction des clés étrangères est d'obtenir une cohérence de signe de la même chose dans différentes tables. 2. Réalisation fonctionnelle de deux tables connectées par des clés étrangères Lorsqu'elles sont utilisées séparément, la fonction de clé étrangère est réalisée par deux méthodes [4] :

Empêcher l'exécution

●Insérez une nouvelle ligne de la table, et la valeur de la clé étrangère n'est pas la valeur de la clé primaire de la table principale, donc l'insertion est bloquée Modifiez la valeur de la clé étrangère de la table et la valeur de la clé étrangère ; la nouvelle valeur n'est pas la valeur de clé primaire de la table principale, donc la modification est bloquée ; Si une ligne est supprimée de la table principale, sa valeur de clé primaire ne pourra pas être supprimée si elle existe dans la table principale. table esclave (si vous souhaitez la supprimer, vous devez d'abord supprimer les lignes concernées de la table esclave ●La table maître modifie la valeur de la clé primaire, l'ancienne valeur ne pourra pas être modifiée si elle) ; existe dans la table esclave (si vous souhaitez la modifier, vous devez d'abord supprimer les lignes concernées de la table esclave).Exécution en cascade

● Supprimez les lignes de la table principale et supprimez ensemble les lignes associées de la table ● Modifiez la valeur de la clé primaire dans ; la table principale, modifiez ensemble les valeurs de clé étrangère des lignes associées de la table. Deux méthodes sont proposées aux utilisateurs. Quelle que soit la méthode choisie, il n’y aura aucune ligne supplémentaire dans le tableau. D'un autre point de vue, la même chose est obtenue en rejetant l'incohérence entre les indicateurs de la table esclave et de la table maître pour obtenir une cohérence avec les indicateurs de la table maître. Deux méthodes d'implémentation, choisissez parmi les méthodes suivantes : Interface : configurez deux boîtes de sélection pour la mise à jour en cascade et la suppression en cascade. Si elle est sélectionnée, la cascade sera exécutée, et si elle n'est pas sélectionnée. , l'exécution sera bloquée. ;Commande : Soit E)kSCM)E et RESTRICT deux options facultatives, CASCADE signifie exécution en cascade et RESTRICT signifie empêcher l'exécution.Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!