Maison >développement back-end >tutoriel php >Introduction aux vulnérabilités PHP courantes dans CTF (résumé graphique)

Introduction aux vulnérabilités PHP courantes dans CTF (résumé graphique)

- 不言avant

- 2019-02-18 14:20:386414parcourir

Cet article vous présente une introduction aux vulnérabilités PHP courantes dans CTF (résumé en image et en texte)). Il a une certaine valeur de référence. Les amis dans le besoin peuvent s'y référer. J'espère que cela vous aidera. .

Je rencontre généralement beaucoup de questions comme celle-ci. C'est facile d'oublier si on n'a pas une bonne mémoire, alors je vais le résumer pour approfondir ma mémoire ! ! !

1. Vulnérabilité md5(), PHP utilisera "!=" ou "==" lors du traitement de la comparaison des valeurs de hachage. interprète chaque valeur de hachage commençant par "0E" comme 0, donc si deux mots de passe différents sont hachés, leurs valeurs de hachage commencent toutes deux par "0E", alors PHP Ils seront considérés comme identiques, les deux valent 0.

Voici quelques exemples qui commencent par 0e après le traitement md5 ; >0e848240448830537924465865611904

Essayons une expérience :

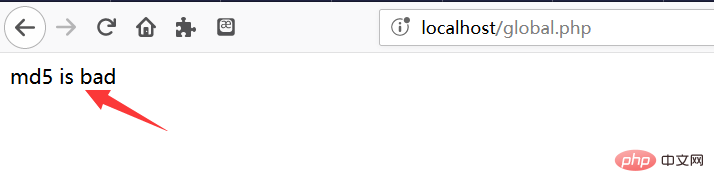

Le résultat. . . Comme nous nous y attendions

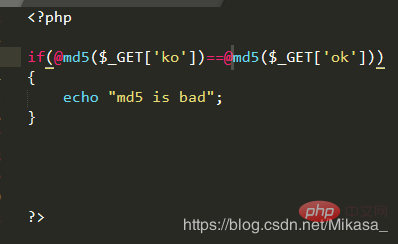

Par conséquent, lorsque la chaîne chiffrée en md5 est contrôlable (c'est-à-dire que l'entrée peut être contrôlée), cela peut provoquer des vulnérabilités ! ! !  Bien sûr, ce qui est plus intéressant, c'est que md5 ne peut pas gérer les tableaux. Ce qui suit est également une expérience :

Bien sûr, ce qui est plus intéressant, c'est que md5 ne peut pas gérer les tableaux. Ce qui suit est également une expérience :

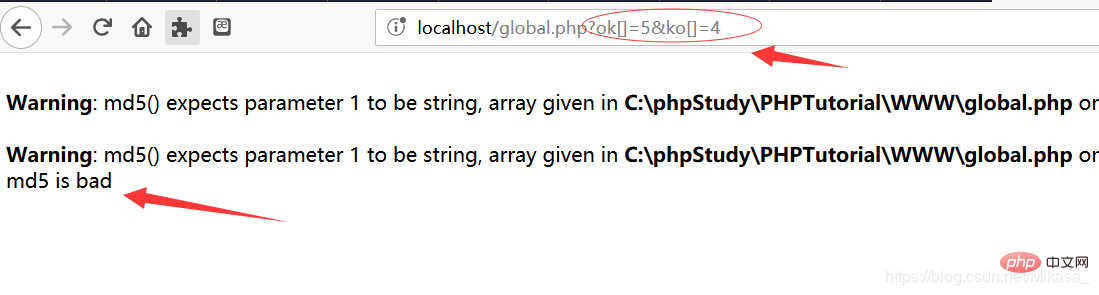

Nous passons dans deux tableaux différents :

Nous passons dans deux tableaux différents :

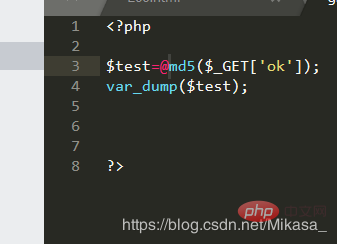

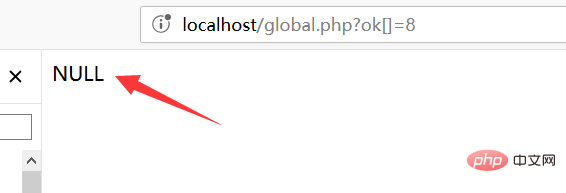

Cependant, je ne sais pas ce qui sera renvoyé lors du traitement du tableau, donc essayez-le :

est vide ! ! ! Notez que lors du traitement d'un tableau, une valeur NULL sera renvoyée.

commençant par 0 ou 0e contournements

commençant par 0 ou 0e contournements

Tableau

Tant qu'il n'y a pas de nombres au début après avoir été traité par la fonction md5, par exemple, "c9f0f895fb98ab9159f51fd0297e236d"==0 est établi ! ! ! , utilisé pour convertir des chaînes en entiers ! ! ! , s'il n'y a pas de nombre au début, il ne peut être converti qu'en 0 ! !

- 2. Vulnérabilité de la fonction strcmp(),

- la fonction strcmp() est utilisée pour comparer deux chaînes,

strcmp ( string$ str1, string $ str2);

Le paramètre str1 est la première chaîne. str2 est la deuxième chaîne. Si str1 est inférieur à str2, renvoie si les deux sont égaux

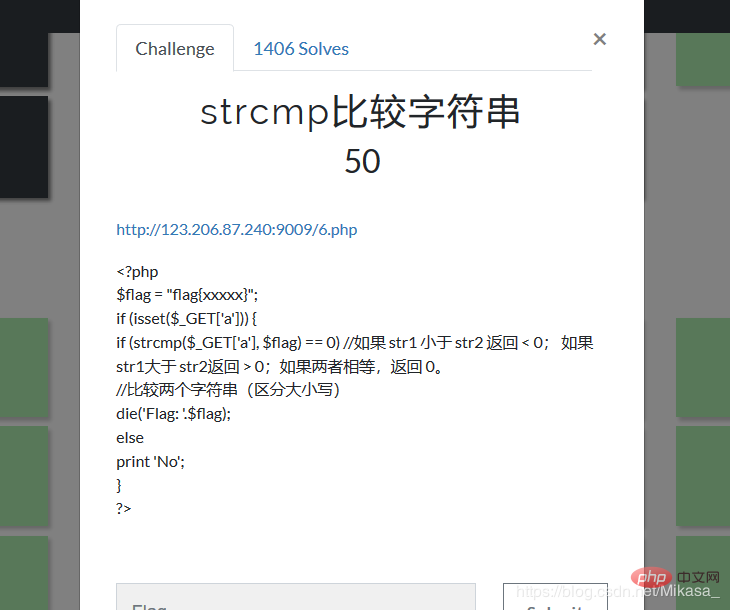

Mais si cette fonction S'il y a un paramètre illégal (objet, tableau, etc.) dans le paramètre, une erreur sera signalée et 0 sera renvoyé ! ! ! (Cette vulnérabilité s'applique à PHP avant la version 5.3. Je l'ai essayée sur cette machine. J'ai constaté que je ne pouvais pas la corriger. Je ne sais pas ce qui s'est passé.) Ce qui suit est un exemple de question auditée avec le code BUGKU :

Comme le montre la figure, selon la vulnérabilité strcmp, essayez de transmettre un tableau :

Passer le tableau provoquera une erreur strcmp et retournera , donc il est contourné ! ! !

Il existe une autre fonction strcasecmp(), qui est la même que strcmp() et qui est sensible à la casse, alors que strcasecmp() ne l'est pas. Les deux peuvent être contournées de la même manière.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Tous les symboles d'expression dans les expressions régulières (résumé)