Maison >Opération et maintenance >exploitation et maintenance Linux >Exemple Linux (1) Utilisation de l'authentification par nom d'utilisateur et mot de passe pour se connecter à Linux

Exemple Linux (1) Utilisation de l'authentification par nom d'utilisateur et mot de passe pour se connecter à Linux

- 坏嘻嘻original

- 2018-09-17 11:29:202490parcourir

Le contenu de cet article concerne l'utilisation de l'authentification par nom d'utilisateur et mot de passe pour se connecter à Linux. Il a une certaine valeur de référence. Les amis dans le besoin peuvent s'y référer. J'espère qu'il vous sera utile.

Si vous utilisez une paire de clés SSH, veuillez vous référer à Connexion à une instance Linux à l'aide d'une paire de clés SSH.

Si vous souhaitez utiliser le terminal de gestion de la console ECS, veuillez vous référer à l'étape 3 : Se connecter à l'instance ECS.

Prérequis

Avant de vous connecter à distance, vous devez compléter les éléments suivants :

L'instance doit être en statut Running. Si l'instance n'est pas en cours d'exécution, démarrez-la.

Un mot de passe de connexion a été défini pour l'instance. S'il n'est pas défini ou si le mot de passe est perdu, veuillez réinitialiser le mot de passe.

L'instance peut accéder au réseau public :

Dans le réseau privé (VPC), achetez de la bande passante lors de la création de l'instance et allouez-la à une adresse IP publique, ou liez une élasticité après avoir créé l'instance exemple Adresse IP publique.

Sous le réseau classique, votre instance doit se voir attribuer une adresse IP publique. Voici comment obtenir une adresse IP publique :

Qu'il s'agisse d'une instance d'abonnement ou d'une instance avec paiement à l'utilisation, tant que vous achetez de la bande passante lors de la création de l'instance, une adresse IP publique vous sera attribuée. adresse IP publique.

Si vous n'avez pas défini la bande passante lors de la création d'une instance d'abonnement, vous pouvez mettre à niveau ou rétrograder la configuration pour obtenir une adresse IP publique.

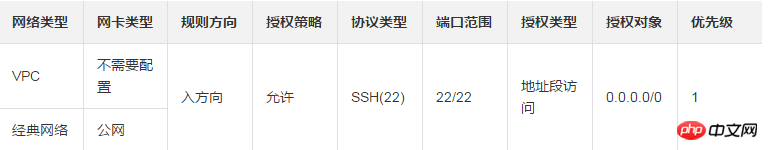

Les règles de groupe de sécurité suivantes doivent être ajoutées au groupe de sécurité où se trouve l'instance (pour des opérations spécifiques, veuillez vous référer à Ajout de règles de groupe de sécurité) :

Type de réseau Type de carte réseau Direction des règles Politique d'autorisation Type de protocole Plage de ports Type d'autorisation Priorité de l'objet d'autorisation

VPC Aucune configuration requise Direction entrante Autoriser l'accès au segment d'adresse SSH(22) 22/22 0.0.0.0/0 1

Réseau classique Réseau public

Étapes de fonctionnement

En fonction du système d'exploitation de l'appareil local, vous pouvez utiliser le protocole SSH pour vous connecter à distance au Instance Linux de différentes manières :

Local L'appareil utilise le système d'exploitation Windows

L'appareil local utilise le système Linux ou Mac OS X

L'appareil local utilise le système Android ou iOS

L'appareil local utilise le système d'exploitation Windows

Si l'appareil local utilise le système d'exploitation Windows, vous pouvez utiliser un logiciel de connexion à distance (tel que PuTTY) pour vous connecter à l'instance Linux. Ce document utilise PuTTY comme exemple pour expliquer comment se connecter à distance à une instance Linux. Avant d'effectuer les opérations suivantes, veuillez d'abord télécharger PuTTY.

Instructions

Pour des opérations spécifiques, vous pouvez également regarder la vidéo : Assistant Series : Comment se connecter à distance à une instance Linux.

Suivez les étapes suivantes pour vous connecter à une instance Linux.

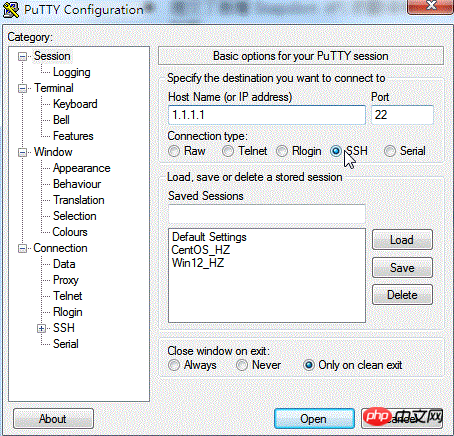

Double-cliquez sur putty.exe pour démarrer le programme et entrez dans l'interface principale de PuTTY.

Configurer la session :

Nom d'hôte : saisissez l'adresse IP publique ou l'adresse IP publique élastique de l'instance.

Port : saisissez 22.

Type de connexion : sélectionnez SSH.

(Facultatif) Session enregistrée : si vous souhaitez accéder directement à l'interface de connexion sans saisir les informations ci-dessus à l'avenir, vous pouvez spécifier ici un nom facilement identifiable pour cette session, puis cliquer sur Enregistrer pour enregistrer.

Cliquez sur Ouvrir pour accéder à la page de connexion.

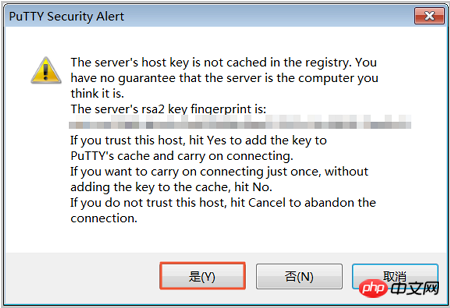

Description

L'avertissement suivant apparaîtra lors de la première connexion, indiquant que PuTTY ne peut pas confirmer l'authenticité du serveur distant (instance) et ne peut fournir que l'empreinte digitale de la clé publique du serveur, ce qui nécessite vous devez confirmer si vous faites confiance au serveur et ajouter son empreinte de clé publique au registre de la machine locale. Généralement, sélectionnez Oui. Si cet avertissement réapparaît lorsque vous vous connectez, cela signifie que votre instance peut subir une attaque de l'homme du milieu. Pour des informations plus détaillées sur cet avertissement, veuillez vous référer à la documentation du site officiel de PuTTY.

Selon les invites, entrez le nom d'utilisateur (la valeur par défaut est root) et le mot de passe de votre instance ECS, et appuyez sur Entrée pour confirmer.

Remarque

Généralement, les systèmes Linux n'afficheront pas le processus de saisie du mot de passe.

Lorsqu'un message similaire au suivant apparaît sur l'interface PuTTY, cela signifie que vous vous êtes connecté avec succès à l'instance.

Welcome to Alibaba Cloud Elastic Compute Service !

À ce stade, vous pouvez commencer à exploiter votre instance.

L'appareil local utilise le système Linux ou Mac OS X

Si l'appareil local utilise le système Linux ou Mac OS X, suivez les étapes ci-dessous pour vous connecter à l'instance à distance.

Entrez la commande SSH pour vous connecter : ssh root@l'IP publique (élastique) de l'instance.

Entrez le mot de passe de connexion à l'instance.

Lorsqu'un message similaire au suivant apparaît sur l'interface, cela signifie que vous vous êtes connecté avec succès à l'instance.

Welcome to Alibaba Cloud Elastic Compute Service !

À ce stade, vous pouvez commencer à exploiter votre instance.

Appareil local utilisant le système Android ou iOS

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Apprenez à installer le serveur Nginx sous Linux

- Introduction détaillée à la commande wget de Linux

- Explication détaillée d'exemples d'utilisation de yum pour installer Nginx sous Linux

- Explication détaillée des problèmes de connexions des travailleurs dans Nginx

- Explication détaillée du processus d'installation de python3 sous Linux