Maison >développement back-end >tutoriel php >Comment l'extension PHP Taint détecte les vulnérabilités de sécurité potentielles dans les sites Web (à lire absolument)

Comment l'extension PHP Taint détecte les vulnérabilités de sécurité potentielles dans les sites Web (à lire absolument)

- 不言original

- 2018-08-17 10:58:461470parcourir

Le contenu de cet article explique comment l'extension PHP Taint peut trouver des failles de sécurité potentielles dans le site Web. Elle a une certaine valeur de référence. Les amis dans le besoin peuvent s'y référer.

1. Contexte

L'auteur s'intéresse à la sécurité des réseaux depuis que je suis entré en contact avec les ordinateurs, et Je fais du PHP Après le développement, j'ai porté une attention particulière à la sécurité WEB. En 2016, j'ai accidentellement découvert l'extension Taint. Après l'avoir expérimentée, j'ai trouvé qu'elle était vraiment utile. temps, j'ai constaté que peu de gens ont prêté attention à cette extension. Récemment, parce que j'ai changé d'ordinateur, j'ai besoin d'après avoir réinstallé cette extension, j'ai constaté qu'il y avait encore relativement peu de personnes qui utilisaient cette extension, j'ai donc enregistré le processus d'installation et résultats des tests pour faciliter l'utilisation ultérieure et permettre également à davantage de développeurs de se renseigner sur la contamination

2. Aperçu des opérations

Téléchargement et compilation du code source

Configuration et installation étendues

Inspection et tests fonctionnels

3. et compilation

L'extension Taint PHP elle-même n'est pas portée par l'auteur dans les systèmes Linux ou Mac Vous devez télécharger le code source pour le compiler et l'installer vous-même

3.1 Source téléchargement de code

L'environnement de développement de l'auteur est un système Mac, je dois donc me rendre sur le site d'extension pecl de PHP pour télécharger le code source, parmi lequel taint L'adresse est :

https://pecl.php.net/package/taint

À la fin de l'URL de l'extension, vous pouvez voir une rangée d'adresses de téléchargement, comme indiqué ci-dessous

L'auteur doit choisir une adresse appropriée. version. Mon environnement de développement utilise PHP7.1, j'ai donc choisi la dernière version. L'adresse de téléchargement correspondante est la suivante :

https://pecl.php.net/get/taint-2.0.4.tgz

Utilisez wget pour télécharger le code source, référez-vous à la commande Comme suit :

wget https://pecl.php.net/get/taint-2.0.4.tgz

Après le téléchargement, je dois le décompresser. La référence de la commande de décompression est la suivante :

tar -zxvf taint-2.0.4.tgz

Après la décompression, entrez dans le répertoire. La commande de référence est la suivante :

cd taint-2.0.4

3.2 Compilation du code source

Maintenant, je dois compiler le code source Avant de compiler, je peux utiliser phpze pour détecter l'environnement PHP. suit :phpizeRetourner Le résultat est le suivant

Configuring for: PHP Api Version: 20160303 Zend Module Api No: 20160303 Zend Extension Api No: 320160303Générer Makefile pour préparer la prochaine étape de compilation

./configureRenvoyer le résultat

checking how to hardcode library paths into programs... immediate checking whether stripping libraries is possible... yes checking if libtool supports shared libraries... yes checking whether to build shared libraries... yes checking whether to build static libraries... no creating libtool appending configuration tag "CXX" to libtool configure: creating ./config.status config.status: creating config.hDémarrer la compilation et l'installation

make && make install

(cd .libs && rm -f taint.la && ln -s ../taint.la taint.la) /bin/sh /Users/song/taint-2.0.4/libtool --mode=install cp ./taint.la /Users/song/taint-2.0.4/modules cp ./.libs/taint.so /Users/song/taint-2.0.4/modules/taint.so cp ./.libs/taint.lai /Users/song/taint-2.0.4/modules/taint.la ---------------------------------------------------------------------- Libraries have been installed in: /Users/song/taint-2.0.4/modules If you ever happen to want to link against installed libraries in a given directory, LIBDIR, you must either use libtool, and specify the full pathname of the library, or use the `-LLIBDIR' flag during linking and do at least one of the following: - add LIBDIR to the `DYLD_LIBRARY_PATH' environment variable during execution See any operating system documentation about shared libraries for more information, such as the ld(1) and ld.so(8) manual pages. ---------------------------------------------------------------------- Build complete. Don't forget to run 'make test'. Installing shared extensions: /usr/local/Cellar/php71/7.1.14_25/lib/php/extensions/no-debug-non-zts-20160303/

4. Configuration et installation

Après avoir compilé l'extension, l'auteur doit également le faire. placez Taint à l'emplacement spécifié et modifiez le fichier de configuration pour le rendre efficace

4.1 Configuration de Taint

L'auteur doit d'abord savoir quel est le fichier de configuration de PHP, puis en vérifiant le chemin d'extension du fichier de configuration, il peut mettre le fichier so dans le fichier correspondant et visualiser la configuration. La commande de localisation du fichier est la suivante :php --iniLe résultat renvoyé est le suivant.

Configuration File (php.ini) Path: /usr/local/etc/php/7.1 Loaded Configuration File: /usr/local/etc/php/7.1/php.ini Scan for additional .ini files in: /usr/local/etc/php/7.1/conf.d Additional .ini files parsed: /usr/local/etc/php/7.1/conf.d/ext-opcache.iniL'auteur peut voir que php.ini est placé dans

/usr/local/etc/php/7.1/php.ini

cat /usr/local/etc/php/7.1/php.ini | grep extension_dirLe résultat de l'exécution de la commande est le suivant. L'auteur peut voir que l'emplacement du dossier d'extension est

/usr/local/lib/php/pecl/20160303

extension_dir = "/usr/local/lib/php/pecl/20160303" ; extension_dir = "ext" ; Be sure to appropriately set the extension_dir directive. ;sqlite3.extension_dir =

4.2 Installer le extension

Maintenant, je dois copier le fichier d'extension à l'emplacement du fichier d'extension PHP. La commande de référence est la suivantecp /usr/local/Cellar/php71/7.1.14_25/lib/php/extensions/no-debug-non-zts-20160303/taint.so /usr/local/lib/php/pecl/20160303/Une fois la copie terminée, je dois le modifier. le fichier de configuration et taint Copiez les éléments de configuration dans

vim /usr/local/etc/php/7.1/php.iniAjoutez les éléments de configuration Tain au fichier php.ini La configuration de référence est la suivante :

[taint] extension=taint.so taint.enable=1 taint.error_level=E_WARNING

4.3. Vérification des résultats de l'installation

Après avoir enregistré le fichier de configuration et quitté, cela signifie que l'installation de l'auteur est terminée. Vous devez maintenant redémarrer PHP pour qu'il prenne effet. 🎜>Une fois le redémarrage terminé, vous pouvez visualiser PHP via la commande Si l'extension actuelle a Taint, la commande de référence est la suivante :brew services restart php@7.1Renvoie les résultats Si le message suivant apparaît, il a été installé avec succès.

php -i | grep taint

taint taint support => enabled taint.enable => On => On taint.error_level => 2 => 25. Inspection et tests fonctionnels

Après avoir terminé l'opération en deux étapes ci-dessus, l'auteur a terminé la phase d'installation. Pour vérifier l'effet, l'inspection est divisée en trois parties. Tout d'abord, utilisez le code de démonstration de l'auteur de Taint pour tester, puis utilisez le système de test d'intrusion Permeate pour tester, et enfin utilisez le code que l'auteur développe habituellement pour tester. .

5.1 Test du fichier de démonstrationLe but du test avec le fichier de démonstration est de vérifier si la contamination installée par l'auteur a réellement pris effet, et de confirmer si la contamination est significatif.

5.1.1 Copiez le code de démonstrationIl y a le code de démonstration suivant sur le GitHub de l'auteur. Je l'ai copié dans le répertoire Web et l'emplacement est le suivant :

Le contenu du code de démonstration est le suivant, les lecteurs peuvent le copier lors de l'expérimentation :/Users/song/mycode/safe/permeate

<?php $a = trim($_GET['a']);

$file_name = '/tmp' . $a;

$output = "Welcome, {$a} !!!";

$var = "output";

$sql = "Select * from " . $a;

$sql .= "ooxx";

echo $output;

print $$var;

include($file_name);

mysql_query($sql);5.1.2 Configuration de l'hôte virtuelQuand le code Après avoir enregistré le fichier, l'auteur doit ajouter un hôte virtuel au fichier de configuration nginx pour que le navigateur puisse accéder à ce fichier. La configuration de référence est la suivante :

server {

listen 80;

server_name test.localhost;

root /Users/song/mycode/safe/permeate;

location / {

index index.html index.htm index.php;

}

location ~ \.php$ {

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

include fastcgi_params;

}

}5.1. 3 Accès par navigateur Ensuite, l'auteur accède au fichier de code correspondant via le navigateur. L'adresse URL est la suivante :

Une fois que le navigateur a accédé à la page, l'auteur peut voir quelques messages d'avertissement sur la page, le contenu est le suivant :http://test.localhost/taintdemo.php?a=1

Warning: main() [echo]: Attempt to echo a string that might be tainted in /Users/song/mycode/work/test/taintdemo.php on line 10

Welcome, 1 !!!

Warning: main() [print]: Attempt to print a string that might be tainted in /Users/song/mycode/work/test/taintdemo.php on line 12

Welcome, 1 !!!

Warning: main() [include]: File path contains data that might be tainted in /Users/song/mycode/work/test/taintdemo.php on line 14

Warning: include(/tmp1): failed to open stream: No such file or directory in /Users/song/mycode/work/test/taintdemo.php on line 14

Warning: include(): Failed opening '/tmp1' for inclusion (include_path='.:/usr/local/Cellar/php@7.1/7.1.19/share/php@7.1/pear') in /Users/song/mycode/work/test/taintdemo.php on line 14

Fatal error: Uncaught Error: Call to undefined function mysql_query() in /Users/song/mycode/work/test/taintdemo.php:16 Stack trace: #0 {main} thrown in /Users/song/mycode/work/test/taintdemo.php on line 16从警告信息当中可以看出,笔者的taint已经生效,给出了很多警告提示,提示参数可能受到污染,因为参数并没有经过任何过滤;

5.1.4 参数过滤测试

如果不想让taint给出警告提示,可以将demo代码中的第二行代码更改或增加一下过滤规则,参考代码如下:

$a = htmlspecialchars($_GET['a']);

再次回到浏览器当中,刷新当前页面,可以看到返回的信息已经发生了变化,返回内容如下

Welcome, 1 !!!Welcome, 1 !!!

Warning: include(/tmp1): failed to open stream: No such file or directory in /Users/song/mycode/work/test/taintdemo.php on line 15

Warning: include(): Failed opening '/tmp1' for inclusion (include_path='.:/usr/local/Cellar/php@7.1/7.1.19/share/php@7.1/pear') in /Users/song/mycode/work/test/taintdemo.php on line 15

Fatal error: Uncaught Error: Call to undefined function mysql_query() in /Users/song/mycode/work/test/taintdemo.php:17 Stack trace: #0 {main} thrown in /Users/song/mycode/work/test/taintdemo.php on line 17因为笔者在代码中增加了参数转义,此时再次刷新浏览器,会看到taint不再给发出警告提醒。

5.2 渗透测试系统验证

用demo系统验证taint扩展生效之后,现在笔者将用一个渗透测试系统来做一个实验,在这个系统中本身存在了很多安全问题,使用taint来找出这些问题,使用的渗透测试系统为 permeate渗透测试系统,地址如下

https://git.oschina.net/songboy/permeate

5.2.1 下载permeate

笔者通过git将其源码下载下来,参考命令如下

https://gitee.com/songboy/permeate.git

下载下来之后,同样创建一个虚拟主机,可以参考上面的nginx配置

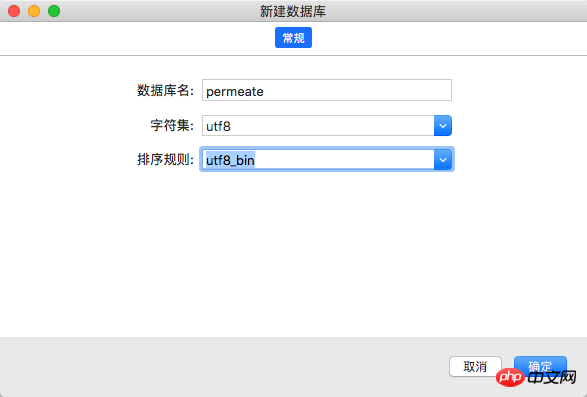

5.2.2 导入数据库

因为这个系统会用到数据库,所以笔者下载之后需要新建数据库给permeate使用

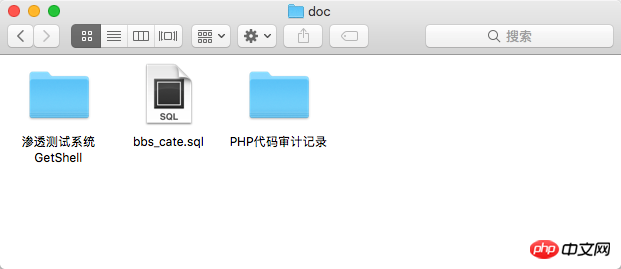

新建完成数据库之后,笔者需要将一些数据表结构以及初始化数据导入到数据库当中,在使用git下载下来之后,在其跟目录有一个doc的文件夹,笔者打开它之后,能看到有一个sql文件,如下图所示

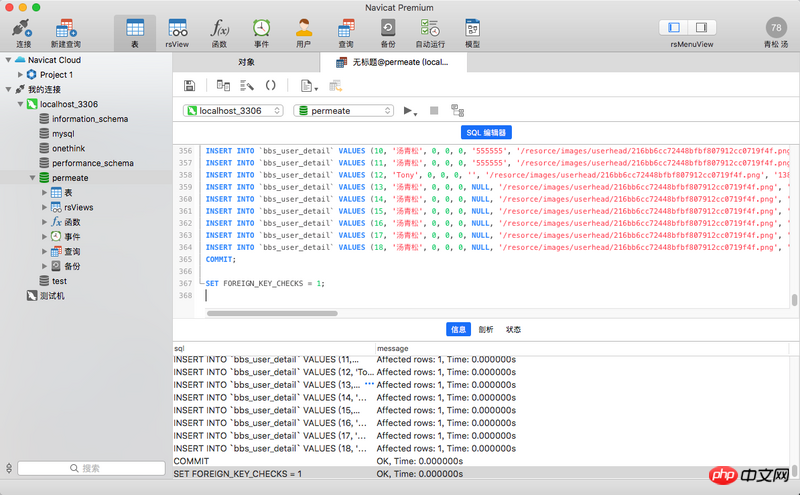

打开此文件并将其里面的内容复制,将复制的内容到管理数据库的Navicat Premium当中,然后执行这些SQL语句,如下图所示

5.2.3 修改配置文件

导入数据库完成之后,笔者修改数据库配置文件,让permeate能够连接次数据库,配置文件在根目录 conf/dbconfig.php,里面的配置代码如下,将其地址账户以及密码和数据库名称一一对应填写

<?php !defined('DB_HOST') && define('DB_HOST','127.0.0.1');

!defined('DB_USER') && define('DB_USER','root');

!defined('DB_PASS') && define('DB_PASS','root');

!defined('DB_NAME') && define('DB_NAME','permeate');

!defined('DB_CHARSET') && define('DB_CHARSET','utf8');

$sex=array('保密','男','女');

$edu=array('保密','小学','初中','高中/中专','大专','本科','研究生','博士','博士后');

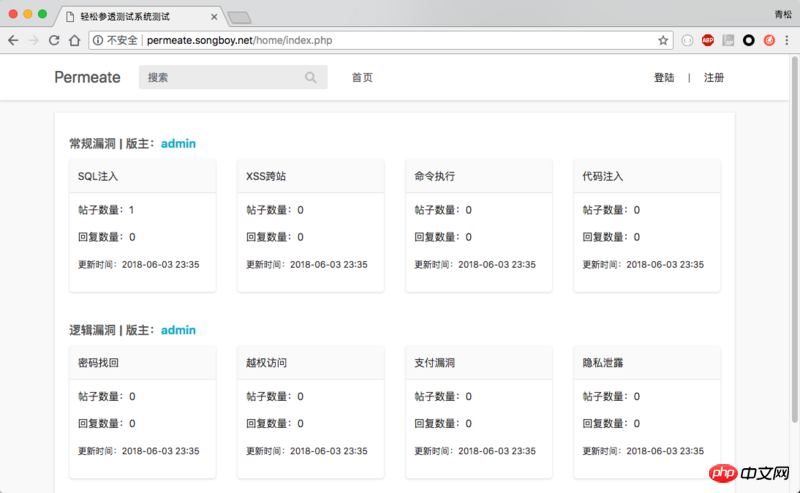

$admins=array('普通用户','管理员')5.2.4 验证安装结果

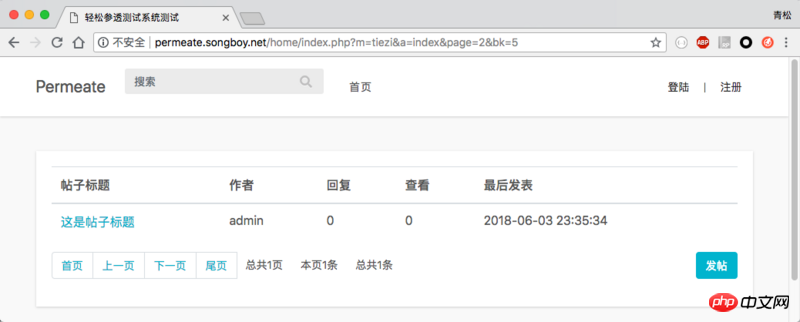

设置好数据库之后,笔者安装permeate便已经完成了,此时打开首页,看到的界面应该如下图所示:

如果在首页当中没有看到板块以及分区等信息,很有可能是数据库没有连接成功或者数据库没有正确导入数据所致。

5.2.5 挖掘漏洞

下面开始进行测试,笔者点击第一个板块SQL注入,并点击列表下发的下一页按钮,此时看到的页面如下图所示:

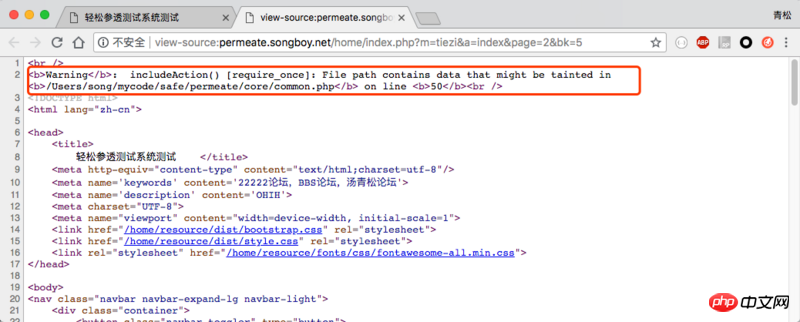

在这个板块列表页中没看到任何问题,但是实际上taint已经给笔者发出了警告提醒。

笔者可以通过查看源代码时候来看到这些问题,如下图所示,taint提示在代码文件 /Users/song/mycode/safe/permeate/core/common.php的50行,存在参数被污染的情况。

5.2.5 漏洞分析

笔者找到对应的代码位置,发现代码内容如下:

function includeAction($model, $action)

{

//判断控制器是否存在

$filePath = "./action/$model.php";

if (is_readable($filePath)) {

require_once $filePath;

$class = new $model;

if (is_callable(array($class, $action))) {

$class->$action();

return true;

}

}在代码中笔者看到有一个require_once函数加载了文件,里面的参数使用了变量 $model 和 $action ,通过最终变量来源,在代码文件/Users/song/mycode/safe/permeate/home/router.php发现这两个参数确实没有经过过滤,如下代码所示:

<?php require_once "/core/common.php";

$model = !empty($_GET['m']) ? $_GET['m'] : 'index';

$action = !empty($_GET['a']) ? $_GET['a'] : 'index';

includeAction("$model","$action");最后需要提醒大家,Taint在开发环境安装即可,不要安装到生产环境当中,否则可能会把网站的安全问题直接暴露给攻击者

相关推荐:

PHPShop présente plusieurs vulnérabilités de sécurité_Tutoriel PHP

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Tous les symboles d'expression dans les expressions régulières (résumé)