Maison >développement back-end >tutoriel php >Principe d'authentification unique et mise en œuvre simple

Principe d'authentification unique et mise en œuvre simple

- PHPzoriginal

- 2017-03-12 16:28:153900parcourir

1. Mécanisme de connexion au système unique

1. httpAucunStatutProtocole

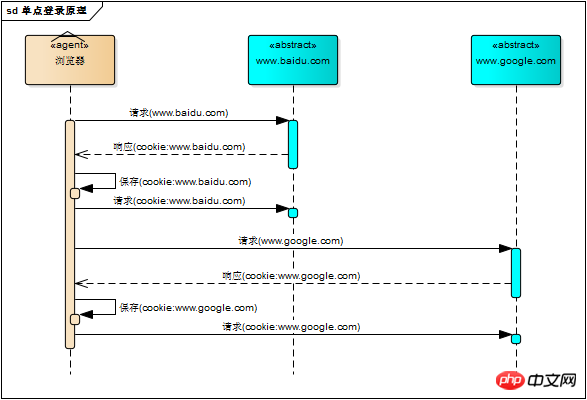

Application Webutilise le navigateur/ serveurarchitecture, http comme protocole de communication. http est un protocole sans état. Chaque requête du navigateur sera traitée indépendamment par le serveur du service et ne sera pas associée aux requêtes précédentes ou ultérieures. Ce processus est illustré dans la figure ci-dessous. les trois paires requête/réponse. Tout contact

HttpSession session = request.getSession();

session.setAttribute("isLogin", true); Lorsque l'utilisateur visite à nouveau, Tomcat affiche l'état de connexion dans l'objet de session

HttpSession session = request.getSession();

session.getAttribute("isLogin"); Le serveur de requêtes du navigateur qui implémente le statut de connexion modèle est décrit dans la figure suivante

Le système Web est passé d'un système unique à un groupe d'applications composé de plusieurs systèmes. La complexité devrait être supportée par le système lui-même, et non par les utilisateurs. Quelle que soit la complexité interne du système Web, il s'agit d'un tout unifié pour les utilisateurs. Autrement dit, les utilisateurs accédant à l'ensemble du groupe d'applications du système Web équivaut à accéder à un seul système. Une seule connexion/déconnexion suffit. 🎜>

Dans ce cas, pourquoi ne pas unifier les noms de domaine de tous les sous-systèmes du groupe d'applications Web sous un seul nom de domaine de premier niveau, tel que "*.baidu.com", et puis définissez leurs domaines de cookies sur "baidu.com", cette approche est théoriquement possible, et même de nombreuses premières connexions multi-systèmes utilisaient cette méthode de partage de cookies avec le même nom de domaine.

Dans ce cas, pourquoi ne pas unifier les noms de domaine de tous les sous-systèmes du groupe d'applications Web sous un seul nom de domaine de premier niveau, tel que "*.baidu.com", et puis définissez leurs domaines de cookies sur "baidu.com", cette approche est théoriquement possible, et même de nombreuses premières connexions multi-systèmes utilisaient cette méthode de partage de cookies avec le même nom de domaine.

Cependant, ce n’est pas parce que c’est possible que c’est bon, et il existe de nombreuses limites à la façon dont vous partagez les cookies. Tout d'abord, le nom de domaine du groupe d'applications doit être unifié ; deuxièmement, la technologie utilisée par chaque système du groupe d'applications (au moins le serveur web) doit être la même, sinon la valeur clé du cookie (JSESSIONID pour tomcat ) est différent, la session ne peut pas être maintenue et la méthode de partage des cookies ne peut pas être mise en œuvre au-delà des frontières. 🎜>.

Par conséquent, nous avons besoin d'une nouvelle méthode de connexion pour réaliser la connexion de groupes d'applications multi-systèmes, qui est l'authentification unique 3. Authentification unique

Quoi 'est-ce que l'authentification unique ? Cliquez pour vous connecter ? Le nom complet de l'authentification unique est Single Sign On (ci-après dénommé SSO). Cela signifie que si vous vous connectez à un système dans un groupe d'applications multi-systèmes, vous pouvez être autorisé à accéder à tous les autres systèmes sans vous reconnecter. . Il comprend une connexion unique et une déconnexion unique

1. Connexion

Par rapport à la connexion à un système unique, l'authentification unique nécessite un centre d'authentification indépendant. Seul le centre d'authentification peut accepter le nom d'utilisateur, le mot de passe et le mot de passe de l'utilisateur. autres informations de sécurité. Les autres systèmes ne fournissent pas d'entrées de connexion. Seule l'autorisation indirecte du centre de certification est acceptée. L'autorisation indirecte est mise en œuvre via des jetons. Le centre d'authentification SSO vérifie que le nom d'utilisateur et le mot de passe de l'utilisateur sont corrects et crée un jeton d'autorisation lors du processus de saut suivant, le jeton d'autorisation est envoyé en tant que paramètre à chaque sous-système, et le sous-système obtient le jeton d'autorisation. token. , c'est-à-dire que vous êtes autorisé à créer une session partielle. La méthode de connexion à une session partielle est la même que la méthode de connexion à un seul système. Ce processus, qui est le principe de l'authentification unique, est illustré par la figure suivante

Ce qui suit est une brève description de la figure ci-dessus. du système 1. Le système 1 constate que l'utilisateur n'est pas connecté, accède au centre d'authentification sso et utilise sa propre adresse comme paramètre

le centre d'authentification sso constate que l'utilisateur est non connecté, et le sera L'utilisateur est dirigé vers la page de connexion

L'utilisateur saisit le nom d'utilisateur et le mot de passe pour soumettre la demande de connexion

Le centre de certification sso vérifie les informations des utilisateurs, crée des utilisateurs et s'authentifie sso. La session entre les centres est appelée session globale, et un jeton d'autorisation est créé en même temps

Le centre d'authentification sso va accédez à l'adresse de demande initiale (système 1) avec le jeton

Le système 1 récupère le jeton et se rend au centre de certification SSO pour vérifier si le jeton est valide

Le centre de certification SSO vérifie le jeton, le renvoie valide et enregistre le système 1

Le système 1 utilise le jeton pour créer une session avec l'utilisateur, appelée une session partielle, renvoyant la ressource protégée

L'utilisateur accède au système 2 La ressource protégée

Le système 2 constate que l'utilisateur n'est pas connecté, saute vers le centre d'authentification sso et utilise sa propre adresse comme paramètre

sso Le centre d'authentification constate que l'utilisateur s'est connecté, revient à l'adresse du système 2 et se joint le jeton

Le système 2 récupère le jeton et se rend au centre d'authentification SSO pour vérifier si le jeton est valide

Le centre de certification SSO vérifie le jeton, renvoie valide, enregistre le système 2

Le système 2 utilise le jeton pour créer une session partielle avec l'utilisateur, renvoie les ressources protégées

用户登录成功之后,会与sso认证中心及各个子系统建立会话,用户与sso认证中心建立的会话称为全局会话,用户与各个子系统建立的会话称为局部会话,局部会话建立之后,用户访问子系统受保护资源将不再通过sso认证中心,全局会话与局部会话有如下约束关系

局部会话存在,全局会话一定存在

全局会话存在,局部会话不一定存在

全局会话销毁,局部会话必须销毁

你可以通过博客园、百度、csdn、淘宝等网站的登录过程加深对单点登录的理解,注意观察登录过程中的跳转url与参数

2、注销

单点登录自然也要单点注销,在一个子系统中注销,所有子系统的会话都将被销毁,用下面的图来说明

sso认证中心一直监听全局会话的状态,一旦全局会话销毁,监听器将通知所有注册系统执行注销操作

下面对上图简要说明

用户向系统1发起注销请求

系统1根据用户与系统1建立的会话id拿到令牌,向sso认证中心发起注销请求

sso认证中心校验令牌有效,销毁全局会话,同时取出所有用此令牌注册的系统地址

sso认证中心向所有注册系统发起注销请求

各注册系统接收sso认证中心的注销请求,销毁局部会话

sso认证中心引导用户至登录页面

四、部署图

单点登录涉及sso认证中心与众子系统,子系统与sso认证中心需要通信以交换令牌、校验令牌及发起注销请求,因而子系统必须集成sso的客户端,sso认证中心则是sso服务端,整个单点登录过程实质是sso客户端与服务端通信的过程,用下图描述

sso认证中心与sso客户端通信方式有多种,这里以简单好用的httpClient为例,web service、rpc、restful api都可以

五、实现

只是简要介绍下基于java的实现过程,不提供完整源码,明白了原理,我相信你们可以自己实现。sso采用客户端/服务端架构,我们先看sso-client与sso-server要实现的功能(下面:sso认证中心=sso-server)

sso-client

拦截子系统未登录用户请求,跳转至sso认证中心

接收并存储sso认证中心发送的令牌

与sso-server通信,校验令牌的有效性

建立局部会话

拦截用户注销请求,向sso认证中心发送注销请求

接收sso认证中心发出的注销请求,销毁局部会话

sso-server

验证用户的登录信息

创建全局会话

创建授权令牌

与sso-client通信发送令牌

校验sso-client令牌有效性

系统注册

接收sso-client注销请求,注销所有会话

接下来,我们按照原理来一步步实现sso吧!

1、sso-client拦截未登录请求

java拦截请求的方式有servlet、filter、listener三种方式,我们采用filter。在sso-client中新建LoginFilter.java类并实现Filter接口,在doFilter()方法中加入对未登录用户的拦截

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain) throws IOException, ServletException {

HttpServletRequest req = (HttpServletRequest) request;

HttpServletResponse res = (HttpServletResponse) response;

HttpSession session = req.getSession();

if (session.getAttribute("isLogin")) {

chain.doFilter(request, response);

return;

}

//跳转至sso认证中心

res.sendRedirect("sso-server-url-with-system-url");

}2、sso-server拦截未登录请求

拦截从sso-client跳转至sso认证中心的未登录请求,跳转至登录页面,这个过程与sso-client完全一样

3、sso-server验证用户登录信息

用户在登录页面输入用户名密码,请求登录,sso认证中心校验用户信息,校验成功,将会话状态标记为“已登录”

@RequestMapping("/login")

public String login(String username, String password, HttpServletRequest req) {

this.checkLoginInfo(username, password);

req.getSession().setAttribute("isLogin", true);

return "success";

}4、sso-server创建授权令牌

授权令牌是一串随机字符,以什么样的方式生成都没有关系,只要不重复、不易伪造即可,下面是一个例子

String token = UUID.randomUUID().toString();

5、sso-client取得令牌并校验

sso认证中心登录后,跳转回子系统并附上令牌,子系统(sso-client)取得令牌,然后去sso认证中心校验,在LoginFilter.java的doFilter()中添加几行

// 请求附带token参数

String token = req.getParameter("token");

if (token != null) {

// 去sso认证中心校验token

boolean verifyResult = this.verify("sso-server-verify-url", token);

if (!verifyResult) {

res.sendRedirect("sso-server-url");

return;

}

chain.doFilter(request, response);

}verify()方法使用httpClient实现,这里仅简略介绍,httpClient详细使用方法请参考官方文档

HttpPost httpPost = new HttpPost("sso-server-verify-url-with-token");

HttpResponse httpResponse = httpClient.execute(httpPost);6、sso-server接收并处理校验令牌请求

用户在sso认证中心登录成功后,sso-server创建授权令牌并存储该令牌,所以,sso-server对令牌的校验就是去查找这个令牌是否存在以及是否过期,令牌校验成功后sso-server将发送校验请求的系统注册到sso认证中心(就是存储起来的意思)

令牌与注册系统地址通常存储在key-value数据库(如redis)中,redis可以为key设置有效时间也就是令牌的有效期。redis运行在内存中,速度非常快,正好sso-server不需要持久化任何数据。

令牌与注册系统地址可以用下图描述的结构存储在redis中,可能你会问,为什么要存储这些系统的地址?如果不存储,注销的时候就麻烦了,用户向sso认证中心提交注销请求,sso认证中心注销全局会话,但不知道哪些系统用此全局会话建立了自己的局部会话,也不知道要向哪些子系统发送注销请求注销局部会话

7、sso-client校验令牌成功创建局部会话

令牌校验成功后,sso-client将当前局部会话标记为“已登录”,修改LoginFilter.java,添加几行

if (verifyResult) {

session.setAttribute("isLogin", true);

}sso-client还需将当前会话id与令牌绑定,表示这个会话的登录状态与令牌相关,此关系可以用java的hashmap保存,保存的数据用来处理sso认证中心发来的注销请求

8、注销过程

用户向子系统发送带有“logout”参数的请求(注销请求),sso-client拦截器拦截该请求,向sso认证中心发起注销请求

String logout = req.getParameter("logout");

if (logout != null) {

this.ssoServer.logout(token);

}sso认证中心也用同样的方式识别出sso-client的请求是注销请求(带有“logout”参数),sso认证中心注销全局会话

@RequestMapping("/logout")

public String logout(HttpServletRequest req) {

HttpSession session = req.getSession();

if (session != null) {

session.invalidate();//触发LogoutListener

}

return "redirect:/";

}sso认证中心有一个全局会话的监听器,一旦全局会话注销,将通知所有注册系统注销

public class LogoutListener implements HttpSessionListener {

@Override

public void sessionCreated(HttpSessionEvent event) {}

@Override

public void sessionDestroyed(HttpSessionEvent event) {

//通过httpClient向所有注册系统发送注销请求

}

}Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Articles Liés

Voir plus- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Tous les symboles d'expression dans les expressions régulières (résumé)