Maison >développement back-end >tutoriel php >Sécurité PHP - fixation de session

Sécurité PHP - fixation de session

- 黄舟original

- 2017-02-21 09:22:351711parcourir

Session corrigée

Concernant les sessions, le principal problème dont il faut se préoccuper est la confidentialité des identifiants de session. Si c'est confidentiel, il n'y a aucun risque de détournement de session. Avec un identifiant de session valide, un attaquant peut très bien usurper l'identité d'un de vos utilisateurs.

Un attaquant peut obtenir un identifiant de session légitime de trois manières :

l

PHP génère un identifiant de session hautement aléatoire, donc le risque d'être deviné n'existe pas. Il est courant de capturer des données de communication réseau pour obtenir une identification de session. Afin d'éviter tout risque de capture de l'identification de session, SSL peut être utilisé et les vulnérabilités du navigateur doivent être corrigées en temps opportun.

Conseils

N'oubliez pas que le navigateur inclura un en-tête Cookie correspondant dans toutes les demandes ultérieures en fonction des exigences de l'en-tête Set-Cookie de la demande. Le plus souvent, les identifiants de session sont inutilement exposés dans les demandes de ressources intégrées telles que des images. Par exemple, lors d'une demande d'une page Web contenant 10 images, le navigateur émettra 11 requêtes avec des identifiants de session, mais une seule est nécessaire avec l'identifiant. Pour éviter cette exposition inutile, vous pouvez envisager de placer toutes les ressources intégrées sur un serveur portant un autre nom de domaine.

La fixation de session est une technique d'attaque qui incite une victime à utiliser un identifiant de session spécifié par l'attaquant. Il s'agit du moyen le plus simple pour un attaquant d'obtenir un identifiant de session légitime.

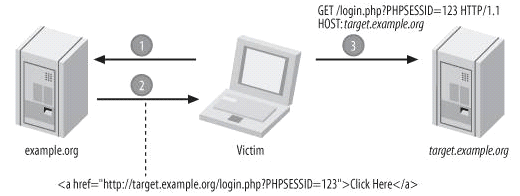

Dans l'exemple le plus simple, une attaque de fixation de session est effectuée à l'aide d'un lien :

Une autre méthode consiste à utiliser une instruction de redirection au niveau du protocole :

<a href="http://example.org/index.php?PHPSESSID=1234">Click Here</a>

<?php header('Location: http://www.php.cn/'); ?>

Cela peut également être fait via l'en-tête Refresh, qui est généré en spécifiant soit un véritable en-tête HTTP, soit l'attribut http-equiv de la balise méta. L'objectif de l'attaquant est de permettre à l'utilisateur d'accéder à une URL contenant un identifiant de session spécifié par l'attaquant. Il s'agit de la première étape d'une attaque de base. Le processus d'attaque complet est illustré à la figure 4-3.

Figure 4-3. Attaque de fixation de session utilisant l'ID de session spécifié par l'attaquant

En cas de succès, l'attaquant serait en mesure de contourner le besoin de capturer ou de deviner un identifiant de session légitime, ce qui permettrait des attaques de plus en plus dangereuses. sont possibles.

Pour mieux comprendre cette étape, la meilleure chose à faire est de l’essayer vous-même. Créez d'abord un script nommé fixation.php :

<?php session_start(); $_SESSION['username'] = 'chris'; ?>

Assurez-vous qu'aucun cookie n'est enregistré sur le serveur actuel ou assurez-vous de le faire en effaçant tous les cookies. Accédez à fixation.php via l'URL contenant PHPSESSID :

http://www.php.cn/

Il crée un nom d'utilisateur variable de session avec la valeur chris. Après avoir vérifié la zone de stockage de la session, il a été constaté que 1234 est devenu l'ID de session des données :

$ cat /tmp/sess_1234 username|s:5:"chris";

Créez le deuxième script test.php, qui se trouve dans $_SESSION['username']

S'il existe, saisissez la valeur :

<?php

session_start();

if (isset($_SESSION['username']))

{

echo $_SESSION['username'];

}

?>

在另外一台计算机上或者在另一个浏览器中访问下面的URL,同时该URL指定了相同的会话标识:

http://www.php.cn/

这使你可以在另一台计算机上或浏览器中(模仿攻击者所在位置)恢复前面在fixation.php中建立的会话。这样,你就作为一个攻击者成功地劫持了一个会话。

很明显,我们不希望这种情况发生。因为通过上面的方法,攻击者会提供一个到你的应用的链接,只要通过这个链接对你的网站进行访问的用户都会使用攻击者所指定的会话标识。

产生这个问题的一个原因是会话是由URL中的会话标识所建立的。当没有指定会话标识时,PHP就会自动产生一个。这就为攻击者大开了方便之门。幸运的是,我们以可以使用session_regenerate_id( )函数来防止这种情况的发生。

<?php

session_start();

if (!isset($_SESSION['initiated']))

{

session_regenerate_id();

$_SESSION['initiated'] = TRUE;

}

?>

这就保证了在会话初始化时能有一个全新的会话标识。可是,这并不是防止会话固定攻击的有效解决方案。攻击者能简单地通过访问你的网站,确定PHP给出的会话标识,并且在会话固定攻击中使用该会话标识。

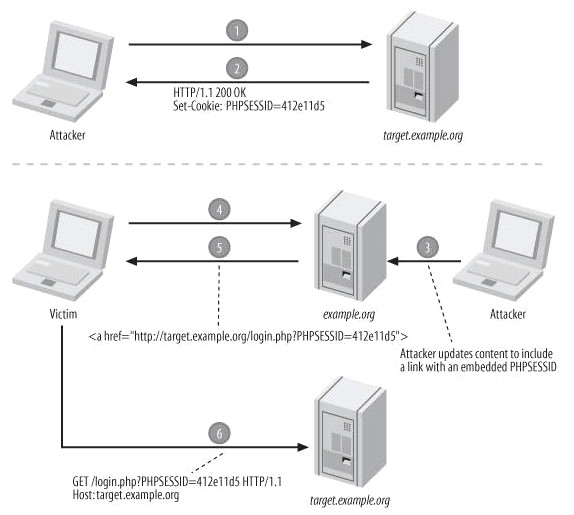

这确实使攻击者没有机会去指定一个简单的会话标识,如1234,但攻击者依然可以通过检查cookie或URL(依赖于标识的传递方式)得到PHP指定的会话标识。该流程如图4-4所示。

该图说明了会话的这个弱点,同时它可以帮助你理解该问题涉及的范围。会话固定只是一个基础,攻击的目的是要取得一个能用来劫持会话的标识。这通常用于这样的一个系统,在这个系统中,攻击者能合法取得较低的权限(该权限级别只要能登录即可),这样劫持一个具有较高权限的会话是非常有用的。

如果会话标识在权限等级有改变时重新生成,就可以在事实上避开会话固定的风险:

<?php

$_SESSION['logged_in'] = FALSE;

if (check_login())

{

session_regenerate_id();

$_SESSION['logged_in'] = TRUE;

}

?>

Figure 4-4. 通过首先初始化会话进行会话固定攻击

小提示

我不推荐在每一页上重新生成会话标识。虽然这看起来确实是一个安全的方法。但与在权限等级变化时重新生成会话标识相比,并没有提供更多的保护手段。更重要的是,相反地它还会对你的合法用户产生影响,特别是会话标识通过URL传递时尤甚。用户可能会使用浏览器的访问历史机制去访问以前访问的页面,这样该页上的链接就会指向一个不再存在的会话标识。

如果你只在权限等级变化时重新生成会话标识,同样的情况也有可以发生,但是用户在访问权限变更前的页面时,不会因为会话丢失而奇怪,同时,这种情况也不常见。

以上就是PHP安全-会话固定的内容,更多相关内容请关注PHP中文网(www.php.cn)!

Articles Liés

Voir plus- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Comment utiliser cURL pour implémenter les requêtes Get et Post en PHP

- Tous les symboles d'expression dans les expressions régulières (résumé)