本篇文章给大家带来了关于PHP的相关知识,其中主要介绍了怎么用PHP做一个简单的搜索功能,感兴趣的朋友下面一起来看一下吧,希望对大家有帮助。

用PHP做一个简单的搜索功能

说到搜索,大家最熟悉不过了。当你想知道某个东西,某件事,你也许会刻意搜索它,而搜索作为一项基本的用户必备工具,它有着庞大的知识库,通过各种联动技术,当你输入想要了解的关键字时,它基本能为你展现所要搜索的结果,其实,你的一次搜索行为,搜索服务器就会发生一次头脑风暴,将关键字所匹配的多种结果一一展现出来。

开发环境:php5+mysql5+nginx1.16

数据库关键表设计

name字段用于存放搜索关键字的多种可能词汇,href字段用于存放网站地址,实现对查询结果的网站跳转,img字段则存放该网站的logo或者重要图片提示信息。

图片资源存放在项目img/search_img文件夹目录下

网站主页代码

一级搜索框代码,将参数传递给chksearch.php

二级搜索框代码,处理一级搜索传递的关键字并保存,同时支持再次搜索关键字。

一级搜索样式表

二级搜索样式表

设计代码已写完,来看看效果。

打开一级搜索页面,代码设计需要考虑三种情况1.没有输入关键字,2.输入关键字,数据库查询有结果,3.输入关键字,数据库查询无结果。先不输入关键字,直接点搜索。

自动跳转到二级搜索页面,并准确检测并提示未输入关键字,

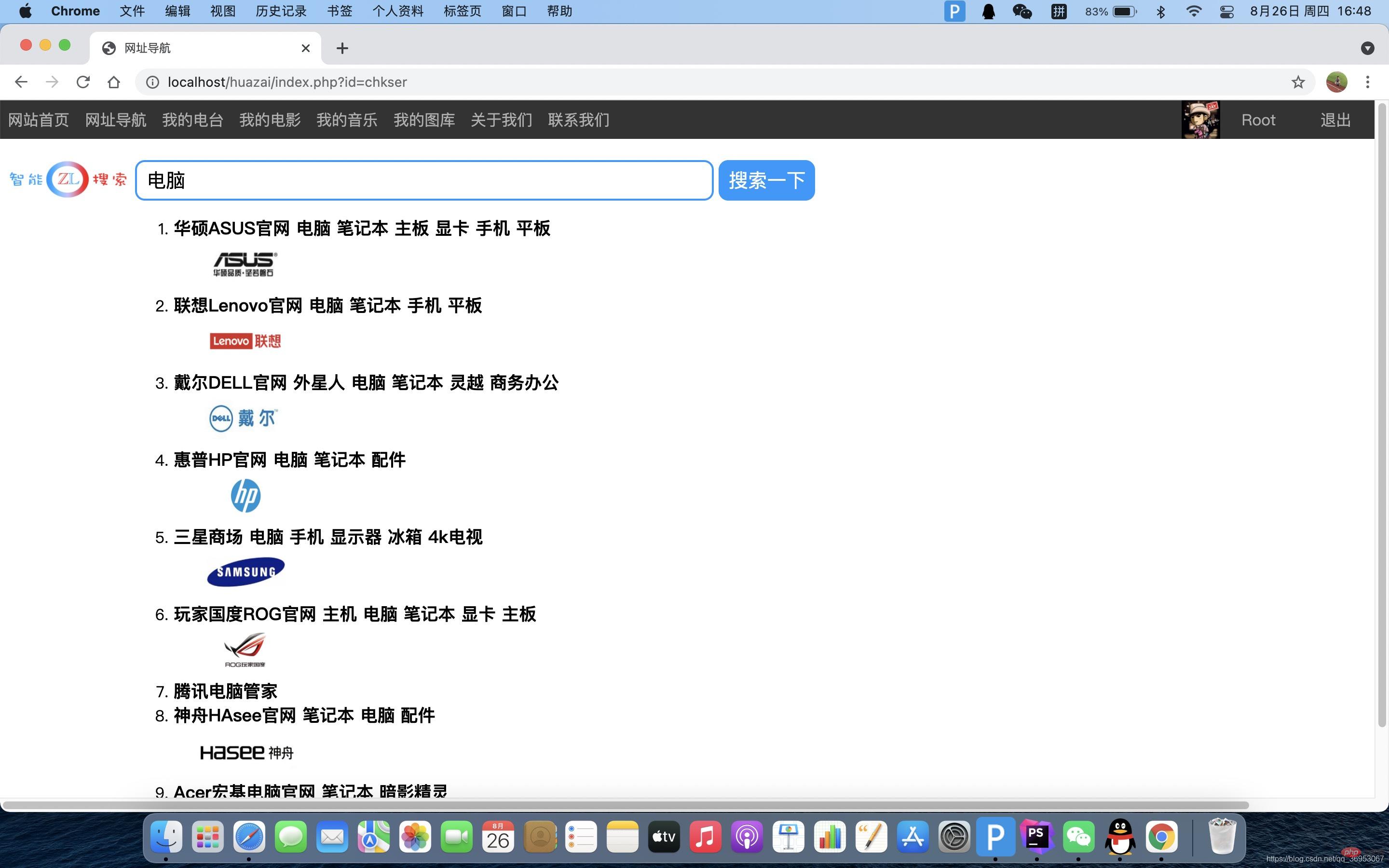

输入“电脑”关键字,正确查询数据库name字段里含有“电脑”的结果,并以文字和图片以列表形式展示。

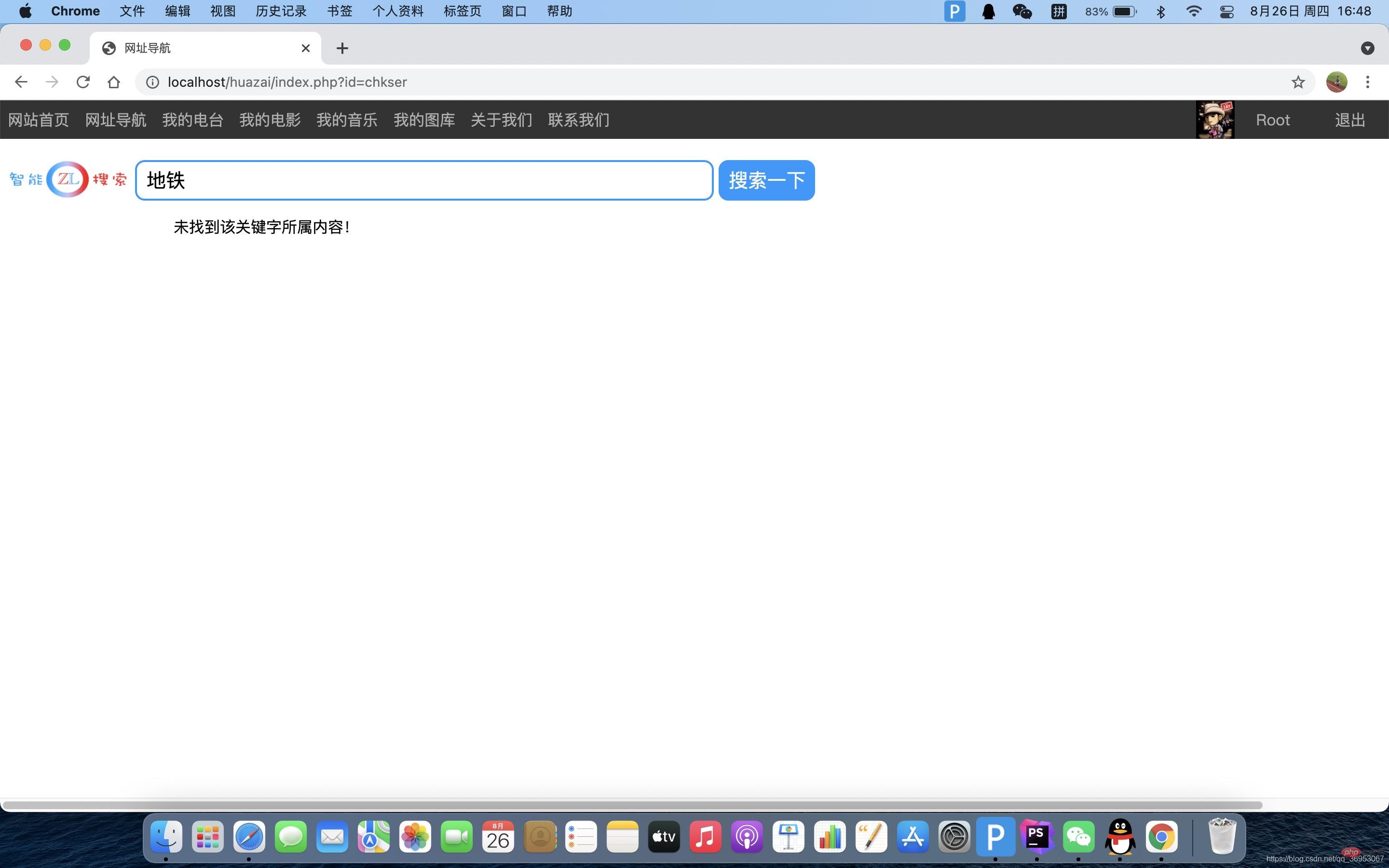

输入“地铁”关键字,系统提示“未找到该关键字所属内容”,确实,数据库插入数据时并无“地铁”这个词汇。

回到一级搜索,输入“google”关键字,点击搜索。

自动跳转到二级搜索页面,并保留一级搜索页面传递过来的关键字,同时也能准确查询关键字相关的结果。

测试关键字“手机”,正确展示结果。

测试关键字“空调”,正确展示结果。

测试关键字“咖啡”,正确展示结果。

测试关键字“导航”,正确展示结果。

测试关键字“腾讯”,正确展示结果。

再次输入关键字“手机”,并点击文字链接。

成功以一个新窗口跳转到关键字所属的网站。

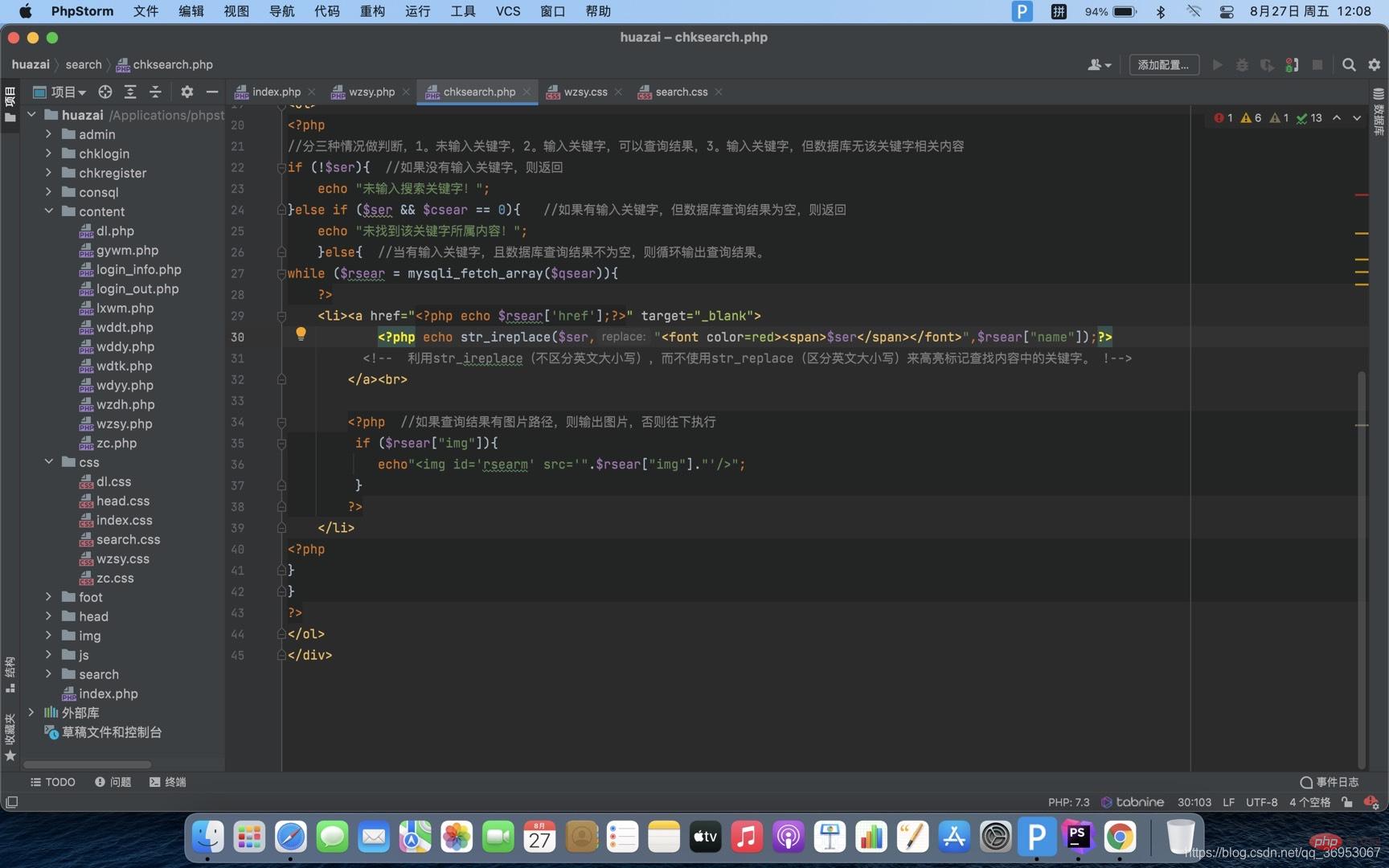

当我们想在搜索结果中高亮显示关键字,可以在chksearch.pho文件加入str_ireplace函数。

搜索“电脑”即可以红色标记关键字。 搜索Apple

搜索Apple

再次搜索Apple

从搜索结果可以看出并不区分关键字的英文大小写,同时也能准确标记结果集中的关键字。

当然我用的where 字段 like “%关键字%”这个sql语句实现搜索功能,有一个bug就是当输入%时,会查询所有结果,这是在用户端不被允许的,我们可以在chksearch.php做一个用户输入关键字的字符串检测,过滤掉一些非法字符。

PHP实现一个简单的搜索功能到此就演示完毕了,感谢您的阅读。

推荐学习:《PHP视频教程》

Quand utiliseriez-vous un trait par rapport à une classe ou une interface abstraite dans PHP?Apr 10, 2025 am 09:39 AM

Quand utiliseriez-vous un trait par rapport à une classe ou une interface abstraite dans PHP?Apr 10, 2025 am 09:39 AMEn PHP, le trait convient aux situations où la réutilisation de la méthode est requise mais ne convient pas à l'héritage. 1) Le trait permet aux méthodes de multiplexage des classes pour éviter une complexité de succession multiple. 2) Lorsque vous utilisez un trait, vous devez faire attention aux conflits de méthode, qui peuvent être résolus par l'alternative et comme mots clés. 3) La surutilisation du trait doit être évitée et sa responsabilité unique doit être maintenue pour optimiser les performances et améliorer la maintenabilité du code.

Qu'est-ce qu'un conteneur d'injection de dépendance (DIC) et pourquoi en utiliser un en PHP?Apr 10, 2025 am 09:38 AM

Qu'est-ce qu'un conteneur d'injection de dépendance (DIC) et pourquoi en utiliser un en PHP?Apr 10, 2025 am 09:38 AMLe conteneur d'injection de dépendance (DIC) est un outil qui gère et fournit des dépendances d'objets à utiliser dans les projets PHP. Les principaux avantages du DIC comprennent: 1. Le découplage, rendre les composants indépendants, et le code est facile à entretenir et à tester; 2. Flexibilité, facile à remplacer ou à modifier les dépendances; 3. Testabilité, pratique pour injecter des objets simulés pour les tests unitaires.

Expliquez le SPL SPLFixedArray et ses caractéristiques de performance par rapport aux tableaux PHP ordinaires.Apr 10, 2025 am 09:37 AM

Expliquez le SPL SPLFixedArray et ses caractéristiques de performance par rapport aux tableaux PHP ordinaires.Apr 10, 2025 am 09:37 AMSPLFixedArray est un tableau de taille fixe en PHP, adapté aux scénarios où des performances élevées et une faible utilisation de la mémoire sont nécessaires. 1) Il doit spécifier la taille lors de la création pour éviter les frais généraux causés par un ajustement dynamique. 2) Sur la base du tableau de langue C, fonctionne directement de la mémoire et de la vitesse d'accès rapide. 3) Convient pour le traitement des données à grande échelle et les environnements sensibles à la mémoire, mais il doit être utilisé avec prudence car sa taille est fixe.

Comment PHP gère-t-il les téléchargements de fichiers en toute sécurité?Apr 10, 2025 am 09:37 AM

Comment PHP gère-t-il les téléchargements de fichiers en toute sécurité?Apr 10, 2025 am 09:37 AMPHP gère les téléchargements de fichiers via la variable de fichiers $ \ _. Les méthodes pour garantir la sécurité incluent: 1. Vérifiez les erreurs de téléchargement, 2. Vérifiez le type et la taille du fichier, 3. Empêchez l'écrasement des fichiers, 4. Déplacez les fichiers vers un emplacement de stockage permanent.

Qu'est-ce que l'opérateur de coalescence nul (??) et l'opérateur de mission nuls de fusion (?? =)?Apr 10, 2025 am 09:33 AM

Qu'est-ce que l'opérateur de coalescence nul (??) et l'opérateur de mission nuls de fusion (?? =)?Apr 10, 2025 am 09:33 AMDans JavaScript, vous pouvez utiliser nullcoalescingoperator (??) et nullcoalescingAssIgnmentOperator (?? =). 1.? 2.?? Ces opérateurs simplifient la logique du code, améliorent la lisibilité et les performances.

Qu'est-ce que l'en-tête de la politique de sécurité du contenu (CSP) et pourquoi est-il important?Apr 09, 2025 am 12:10 AM

Qu'est-ce que l'en-tête de la politique de sécurité du contenu (CSP) et pourquoi est-il important?Apr 09, 2025 am 12:10 AMLe CSP est important car il peut empêcher les attaques XSS et limiter le chargement des ressources, améliorer la sécurité du site Web. 1.CSP fait partie des en-têtes de réponse HTTP, limitant les comportements malveillants grâce à des politiques strictes. 2. L'utilisation de base consiste à permettre le chargement de ressources de la même origine. 3. L'utilisation avancée peut définir des stratégies plus fins, telles que les noms de domaine spécifiques pour charger des scripts et des styles. 4. Utilisez un en-tête de contenu-sécurité-politique-report-seul pour déboguer et optimiser les politiques CSP.

Quelles sont les méthodes de demande HTTP (obtenir, publier, mettre, supprimer, etc.) et quand chacune devrait être utilisée?Apr 09, 2025 am 12:09 AM

Quelles sont les méthodes de demande HTTP (obtenir, publier, mettre, supprimer, etc.) et quand chacune devrait être utilisée?Apr 09, 2025 am 12:09 AMLes méthodes de demande HTTP incluent GET, Publier, Put and Delete, qui sont utilisées pour obtenir, soumettre, mettre à jour et supprimer respectivement les ressources respectivement. 1. La méthode GET est utilisée pour obtenir des ressources et convient aux opérations de lecture. 2. La méthode post-post est utilisée pour soumettre des données et est souvent utilisée pour créer de nouvelles ressources. 3. La méthode de put est utilisée pour mettre à jour les ressources et convient aux mises à jour complètes. 4. La méthode de suppression est utilisée pour supprimer les ressources et convient aux opérations de suppression.

Qu'est-ce que HTTPS et pourquoi est-il crucial pour les applications Web?Apr 09, 2025 am 12:08 AM

Qu'est-ce que HTTPS et pourquoi est-il crucial pour les applications Web?Apr 09, 2025 am 12:08 AMHTTPS est un protocole qui ajoute une couche de sécurité sur la base de HTTP, qui protège principalement la confidentialité des utilisateurs et la sécurité des données via des données chiffrées. Ses principes de travail comprennent la poignée de main TLS, la vérification du certificat et la communication cryptée. Lors de la mise en œuvre de HTTPS, vous devez prêter attention à la gestion des certificats, à l'impact des performances et aux problèmes de contenu mixte.

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Navigateur d'examen sécurisé

Safe Exam Browser est un environnement de navigation sécurisé permettant de passer des examens en ligne en toute sécurité. Ce logiciel transforme n'importe quel ordinateur en poste de travail sécurisé. Il contrôle l'accès à n'importe quel utilitaire et empêche les étudiants d'utiliser des ressources non autorisées.

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Télécharger la version Mac de l'éditeur Atom

L'éditeur open source le plus populaire

SublimeText3 version anglaise

Recommandé : version Win, prend en charge les invites de code !

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit