Tutoriel système

Tutoriel système Série Windows

Série Windows Un guide convivial pour modifier votre fichier Hosts Windows 11 pour de meilleurs résultats

Un guide convivial pour modifier votre fichier Hosts Windows 11 pour de meilleurs résultatsUn guide convivial pour modifier votre fichier Hosts Windows 11 pour de meilleurs résultats

Un guide convivial pour modifier votre fichier Hosts Windows 11 pour de meilleurs résultats

Ce guide fournit une approche étape par étape pour comprendre et modifier votre fichier Hosts Windows 11. Le fichier hôte est un fichier texte simple qui mappe les noms d'hôtes (comme www.example.com) sur des adresses IP. En manipulant ce fichier, vous pouvez rediriger des sites Web spécifiques vers différentes adresses IP, les bloquer efficacement ou la modification de leur comportement. Il s'agit d'un outil puissant pour la gestion et la sécurité du réseau, mais une mauvaise utilisation peut entraîner des problèmes de connectivité, alors procédez avec prudence.

Comment puis-je bloquer facilement les sites Web indésirables à l'aide de mon fichier Hosts Windows 11?

Les sites Web de blocage à l'aide de votre fichier d'hôtes sont directement. Voici comment:

hôtes et sélectionnez "ouvrir avec" - & gt; "Bloc-notes" (ou l'éditeur de texte choisi). Si vous êtes invité, confirmez que vous souhaitez l'ouvrir avec les privilèges de l'administrateur. Ceci est crucial pour enregistrer les modifications. 127.0.0.1 & lt; Adresse du site Web & gt; . 127.0.0.1 est l'adresse de bouclage, ce qui signifie qu'il pointe vers votre propre ordinateur. Cela redirige efficacement toutes les demandes vers le site Web spécifié vers votre ordinateur, empêchant l'accès. Par exemple, pour bloquer www.example.com , ajoutez la ligne 127.0.0.1 www.example.com . Vous pouvez ajouter plusieurs entrées, chacune sur une nouvelle ligne. Vous pouvez également bloquer des domaines entiers en utilisant un wildcard, tel que 127.0.0.1 * .example.com qui bloquera tous les sous-domaines de l'exemple.com. Quels sont les avantages potentiels de la modification de mon fichier Hosts Windows 11?

La modification de votre fichier d'hôtes offre plusieurs avantages potentiels:

- Bloquer des sites Web indéfectives: Il s'agit d'un moyen simple et efficace pour accéder à un moyen d'accès à un moyen de répartition pour la répartition ou des sites Web hardiants, en particulier pour les enfants utiles et efficaces pour un moyen d'accès à un moyen d'observer l'observation de l'obstacle Bloquer la publicité intrusive.

- Tester les modifications du site Web: Les développeurs utilisent souvent le fichier des hôtes pour pointer un domaine vers un serveur de développement local, leur permettant de tester les modifications avant de les déployer en direct.

- Amélioration de la confidentialité: en bloquant les trackers et les services d'analyse, vous pouvez limiter la quantité de données à propos de vos habitants de Browers. Cependant, cela est souvent moins efficace que d'utiliser un navigateur ou VPN axé sur la confidentialité ou un VPN

- Accélération de la navigation (dans certains cas): Bloquer des sites Web lents ou peu fiables connues peut marginalement une vitesse de navigation, bien que cet effet soit souvent minime. Il est à une adresse IP différente à l'aide de votre fichier d'hôtes.

Est-il sûr de modifier mon fichier Hosts Windows 11, et comment puis-je annuler les modifications si nécessaire?

Modifier votre fichier d'hôtes est généralement sûr si vous suivez soigneusement les instructions. Cependant, des entrées incorrectes peuvent entraîner des problèmes de connectivité. Sauvegardez toujours votre fichier d'hôtes avant d'apporter des modifications. Vous pouvez le faire en copiant le fichier à un autre emplacement.

pour annuler les modifications:

- Ouvrez le fichier hôte comme décrit ci-dessus. Modifications.

- Redémarrez votre navigateur ou votre ordinateur.

Si vous rencontrez des problèmes de connectivité importants après avoir modifié votre fichier d'hôtes, vous pouvez essayer de démarrer en mode sûr et de rétablir les modifications. Dans les cas extrêmes, vous devrez peut-être effectuer une restauration du système à un point précédent. N'oubliez pas, procédez toujours à la prudence et sauvegardez votre fichier avant d'apporter des modifications.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Windows 11 a résolu mon plus gros problème avec la barre des tâchesApr 25, 2025 am 01:10 AM

Windows 11 a résolu mon plus gros problème avec la barre des tâchesApr 25, 2025 am 01:10 AMLe nouveau bouton "Task Task" de Windows 11 Taskbar: un changeur de jeu pour la fermeture des applications La fermeture des applications tenaces ou congelées sur Windows a toujours été un problème. Le bouton simple "Fermer" ne parvient souvent pas à arrêter complètement les processus d'arrière-plan.

Vous devriez acheter des moniteurs d'occasionApr 25, 2025 am 01:09 AM

Vous devriez acheter des moniteurs d'occasionApr 25, 2025 am 01:09 AMLes moniteurs informatiques possèdent une longévité impressionnante, surclassant de nombreux autres composants PC. Contrairement aux composants avec des pièces mobiles comme les disques durs ou les ventilateurs, les moniteurs, en particulier les types VA et IPS, ont une conception simple sans pièces mobiles, ce qui entraîne

Comment désactiver l'accès aux paramètres dans Windows Apr 24, 2025 pm 08:01 PM

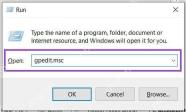

Comment désactiver l'accès aux paramètres dans Windows Apr 24, 2025 pm 08:01 PMRestreindre l'accès aux paramètres Windows: deux méthodes éprouvées De nombreux utilisateurs n'ont pas besoin et ne devraient pas avoir d'accès aux paramètres Windows qui pourraient potentiellement nuire au système. Ceci est particulièrement critique dans les environnements ou les réseaux partagés où Unauthori

Les premiers Thinkpads de Lenovo 2025 ont des puces Arrow Lake Zen 5 et Intel.Apr 24, 2025 am 09:17 AM

Les premiers Thinkpads de Lenovo 2025 ont des puces Arrow Lake Zen 5 et Intel.Apr 24, 2025 am 09:17 AMLenovo dévoile la gamme de thinkpad réorganisée avec des processeurs de pointe Lenovo a annoncé une mise à jour majeure de sa série d'ordinateurs portables ThinkPad emblématique, introduisant de nouveaux modèles à travers les gammes P, L et X1. Ces ordinateurs portables possèdent le dernier processeur Technol

Des moniteurs de jeu 3D sans lunettes Samsung sont maintenant disponiblesApr 24, 2025 am 06:06 AM

Des moniteurs de jeu 3D sans lunettes Samsung sont maintenant disponiblesApr 24, 2025 am 06:06 AMLes nouveaux moniteurs de jeu Odyssey de Samsung offrent des expériences de jeu 3D immersives, ainsi que des spécifications impressionnantes. La fonctionnalité 3D ne se limite pas à des jeux spécifiques; L'IA de Samsung peut convertir des vidéos 2D compatibles en 3D, respirant une nouvelle vie en conten ancien

Comment utiliser un ancien moniteur avec un nouveau PCApr 24, 2025 am 03:02 AM

Comment utiliser un ancien moniteur avec un nouveau PCApr 24, 2025 am 03:02 AMConnexion des moniteurs plus anciens aux PC modernes: un guide Les moniteurs obsolètes présentent souvent des défis de connexion avec les PC modernes. Ce guide explique comment connecter les moniteurs VGA et DVI à votre nouvel ordinateur. Identifier les ports de votre moniteur Typte des moniteurs plus anciens

Hyperx Alloy Rise 75 Le clavier est de 50% de réduction pour la première foisApr 23, 2025 pm 09:01 PM

Hyperx Alloy Rise 75 Le clavier est de 50% de réduction pour la première foisApr 23, 2025 pm 09:01 PMHyperx Alloy Rise 75 Revue du clavier mécanique sans fil: un choix de performance élevé Le clavier mécanique sans fil Hyperx Rise 75 Wireless gagne un score élevé de 9/10 grâce à ses vastes options de personnalisation, du rétro-éclairage RVB à l'entrée de clé. Il est équipé d'un arbre rouge linéaire, d'une conception d'absorption des chocs de laveuse et de trois modes de connexion, répondant parfaitement aux besoins des joueurs occasionnels et compétitifs. Amazon se vend maintenant, avec le Hyperx Alloy Rise 75 au prix de 84,99 $, un creux record! Ce clavier mécanique haut de gamme, qui est généralement au prix de 169,99 $, est désormais disponible pour 50% de réduction, le rapprochant des claviers d'entrée de gamme, mais avec des fonctionnalités de premier ordre. La disposition compacte de 75% convient à toutes sortes de tables

Ce petit PC peut tenir dans votre pocheApr 23, 2025 pm 12:01 PM

Ce petit PC peut tenir dans votre pocheApr 23, 2025 pm 12:01 PMCe PC incroyablement compact rivalise avec la taille d'un smartphone, ce qui en fait l'un des plus petits PC disponibles. Mesurant seulement 145 mm de long, 62 mm de large et 20 mm d'épaisseur (environ 5,7 x 2,4 x 0,8 pouces), il est remarquablement portable, rappelant le désormais diable

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Listes Sec

SecLists est le compagnon ultime du testeur de sécurité. Il s'agit d'une collection de différents types de listes fréquemment utilisées lors des évaluations de sécurité, le tout en un seul endroit. SecLists contribue à rendre les tests de sécurité plus efficaces et productifs en fournissant facilement toutes les listes dont un testeur de sécurité pourrait avoir besoin. Les types de listes incluent les noms d'utilisateur, les mots de passe, les URL, les charges utiles floues, les modèles de données sensibles, les shells Web, etc. Le testeur peut simplement extraire ce référentiel sur une nouvelle machine de test et il aura accès à tous les types de listes dont il a besoin.

SublimeText3 Linux nouvelle version

Dernière version de SublimeText3 Linux

DVWA

Damn Vulnerable Web App (DVWA) est une application Web PHP/MySQL très vulnérable. Ses principaux objectifs sont d'aider les professionnels de la sécurité à tester leurs compétences et leurs outils dans un environnement juridique, d'aider les développeurs Web à mieux comprendre le processus de sécurisation des applications Web et d'aider les enseignants/étudiants à enseigner/apprendre dans un environnement de classe. Application Web sécurité. L'objectif de DVWA est de mettre en pratique certaines des vulnérabilités Web les plus courantes via une interface simple et directe, avec différents degrés de difficulté. Veuillez noter que ce logiciel

ZendStudio 13.5.1 Mac

Puissant environnement de développement intégré PHP

Navigateur d'examen sécurisé

Safe Exam Browser est un environnement de navigation sécurisé permettant de passer des examens en ligne en toute sécurité. Ce logiciel transforme n'importe quel ordinateur en poste de travail sécurisé. Il contrôle l'accès à n'importe quel utilitaire et empêche les étudiants d'utiliser des ressources non autorisées.