Cet article a été mis à jour pour refléter les technologies et les services actuels. Pour plus d'informations sur la lutte contre les e-mails de spam, veuillez vous référer à notre guide régulièrement mis à jour.

Le spam est un problème persistant, ce qui a un impact sur les ressources Internet et l'expérience utilisateur. La charge financière est importante, avec des coûts substantiels associés au temps gaspillé, à la bande passante et à la puissance de traitement. Cela augmente finalement les coûts d'accès Internet pour tout le monde. Alors que les outils de lutte contre le spam évoluent constamment, une solution parfaite reste insaisissable. Le manque d'incitation aux spammeurs à cesser leurs activités est un défi de base. Même la législation existante, comme la loi sur le canet-spam, est souvent considérée comme inefficace.

Cependant, plusieurs stratégies peuvent aider à atténuer l'impact du spam:

Solutions anti-spam:

De nombreux programmes anti-spam existent, chacun avec ses forces et ses faiblesses. La compatibilité avec votre client de messagerie et votre système d'exploitation est cruciale. Voici quelques exemples:

- Filtres bayésiens: Ceux-ci apprennent de la contribution de l'utilisateur pour identifier le spam, atteignant des taux de détection élevés mais nécessitant une formation continue. (Exemples: spamassassin, spamkiller McAfee, spamnix)

- listes blanches et listes noires: ces e-mails filtrants en fonction des adresses de l'expéditeur, nécessitant une maintenance minutieuse des listes de contacts. (Exemple: qurb)

- Systèmes de réponse de défi: Ceux-ci obligent les expéditeurs à terminer une tâche pour prouver qu'ils ne sont pas des robots. Bien qu'ils soient efficaces contre le spam automatisé, ils peuvent gêner les expéditeurs légitimes. (Exemple: Mailblocks)

- listes noires entre pairs: Celles-ci exploitent l'intelligence collective en partageant les règles d'identification des spams entre les utilisateurs de confiance. (Exemple: spamwatch)

Trois niveaux de défense:

La lutte contre le spam nécessite une approche à plusieurs volets ciblant différents niveaux:

1. Desktop: Les clients de courriels offrent un filtrage de mots clés de base, mais les filtres bayésiens plus sophistiqués offrent une précision considérablement améliorée. Cependant, ceux-ci nécessitent une rétroaction continue des utilisateurs pour maintenir l'efficacité. L'analyse des en-tête, en utilisant les listes blanches et les listes noires, examine les informations de l'expéditeur mais peut bloquer par erreur les e-mails légitimes. Les progrès futurs impliqueront des clients de messagerie qui comprendront plus efficacement le contenu des e-mails.

2. Serveur: Les solutions côté serveur tentent de bloquer le spam avant d'atteindre la boîte de réception de l'utilisateur. Les systèmes de défi-réponse sont efficaces contre le spam automatisé mais peuvent être gênants pour les utilisateurs légitimes. La mise en quarantaine du serveur, une mesure drastique, bloque tous les e-mails d'une source de spam suspectée, affectant potentiellement les utilisateurs légitimes de ce serveur. De nouveaux protocoles de messagerie sont nécessaires pour améliorer la transparence et la sécurité de la vérification d'origine du courrier électronique.

3. Réseau: Les solutions au niveau du réseau offrent une approche plus évolutive. Les listes noires peer-to-peer partagent les règles de filtrage entre les utilisateurs de confiance, amplifiant l'efficacité du blocage des spams. Les pots de miel, les comptes de messagerie leurres sont utilisés pour détecter et analyser les attaques de spam, permettant la création de règles de filtre ciblées. Les solutions futures pourraient inclure un système de paiement par infraction, où les expéditeurs sont facturés pour les e-mails marqués en spam par plusieurs destinataires.

La lutte contre le spam est en cours, mais en combinant ces stratégies, les utilisateurs peuvent réduire considérablement le volume des e-mails indésirables.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

R.E.P.O. Erreur de crash d'Unity: voici quelques correctifs efficaces!Apr 10, 2025 pm 06:02 PM

R.E.P.O. Erreur de crash d'Unity: voici quelques correctifs efficaces!Apr 10, 2025 pm 06:02 PMDépannage du R.E.P.O. Erreur de crash d'Unity (2022.3.21f1_bf09ca542b87) Vivant le frustrant R.E.P.O. Unity Crash Error 2022.3.21f1_bf09ca542b87? Ce guide fournit des solutions efficaces pour faire fonctionner votre jeu. Comprendre l'E

Où est le dernier de nous, partie II, l'emplacement de fichier de sauvegarde remasteriséApr 10, 2025 pm 12:31 PM

Où est le dernier de nous, partie II, l'emplacement de fichier de sauvegarde remasteriséApr 10, 2025 pm 12:31 PMCe guide explique comment localiser et récupérer des fichiers de sauvegarde pour la dernière partie de la partie II remasterisée. Nous couvrirons les emplacements des fichiers de sauvegarde et les méthodes de récupération, garantissant que vos progrès ne sont pas perdus. Enregistrer les emplacements des fichiers pour le dernier de US Part II Remastered Sauver g

Ouverture des applications aléatoires lorsque vous appuyez sur n'importe quelle touche: Guide de fixationApr 10, 2025 pm 12:29 PM

Ouverture des applications aléatoires lorsque vous appuyez sur n'importe quelle touche: Guide de fixationApr 10, 2025 pm 12:29 PMLa défaillance du clavier provoque l'ouverture du programme au hasard? Cet article fournira des moyens pratiques de résoudre ce problème et de ramener votre ordinateur à l'état de travail normal. Comment empêcher le clavier d'ouvrir automatiquement le programme? Le clavier est un outil clé pour que les ordinateurs entrent dans les commandes, mais parfois le clavier échoue, comme l'appuyer sur n'importe quelle touche ouvrira l'application au hasard. Pour résoudre ce problème, vous pouvez essayer ce qui suit: Étape 1: Utilisez le clavier à l'écran pour vérifier les touches coincées Tout d'abord, vérifiez si les touches sont bloquées sur le clavier. Puisqu'il est difficile d'identifier directement les touches coincées, vous pouvez activer le clavier à l'écran à vérifier. Étape 1: Entrez le "clavier d'écran" dans la zone de recherche et sélectionnez la bonne option pour la lancer. Étape 2: Si une touche, appuyez sur (comme la touche Windows, la touche Ctrl ou

Correction du calendrier que je n'ai pas réussi à charger Custom.dll à partir de l'erreur de liste 126Apr 10, 2025 pm 12:26 PM

Correction du calendrier que je n'ai pas réussi à charger Custom.dll à partir de l'erreur de liste 126Apr 10, 2025 pm 12:26 PMDépannage de "Erreur du calendrier que je n'ai pas réussi à charger Custom.dll" (code 126) L'erreur "Schedule I Impossible de charger Custom.dll à partir de la liste" (code d'erreur 126) empêche les joueurs de lancer le jeu vidéo de l'annexe I. Cela tire souvent Fr

Le dernier de US Part 2 Remastered Audio ne fonctionne pas, les 5 meilleures façonsApr 10, 2025 pm 12:25 PM

Le dernier de US Part 2 Remastered Audio ne fonctionne pas, les 5 meilleures façonsApr 10, 2025 pm 12:25 PMDépannage des problèmes audio dans le dernier des États-Unis Partie 2 Remastered sur PC Many players are experiencing audio problems with The Last of Us Part 2 Remastered on their PCs. Ce guide propose plusieurs solutions pour résoudre ce problème frustrant, allant de S

Facilement corrigé - Erreur 1628 n'a pas réussi à terminer l'installationApr 10, 2025 pm 12:19 PM

Facilement corrigé - Erreur 1628 n'a pas réussi à terminer l'installationApr 10, 2025 pm 12:19 PMErreur de dépannage 1628: Échec de l'installation Rencontrer des erreurs d'installation, de réparation ou de mise à jour est courante. Ce guide aborde l'erreur 1628 ("Échec de l'installation", "Impossible de terminer l'installation basée sur le script, & q

Guide pour réparer le dernier des États-Unis Partie II Remasterisée Autosave ne fonctionne pasApr 10, 2025 pm 12:15 PM

Guide pour réparer le dernier des États-Unis Partie II Remasterisée Autosave ne fonctionne pasApr 10, 2025 pm 12:15 PMLa dernière partie de US Part II Remastered, publiée sur PS5 en 2024 et par la suite sur PC, a malheureusement présenté à certains joueurs un dysfonctionnement frustrant d'autoséprese. Ce guide propose plusieurs solutions pour résoudre le "dernier remaster de la partie II de la partie II

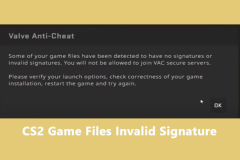

Top 5 des correctifs simples pour les fichiers de jeu CS2 Signature non valideApr 10, 2025 pm 12:11 PM

Top 5 des correctifs simples pour les fichiers de jeu CS2 Signature non valideApr 10, 2025 pm 12:11 PMCounter-Strike 2 (CS2) Erreur de "signature non valide": guide de dépannage L'erreur redoutée "CS2 Fichiers non valides" peut vous empêcher d'accéder aux serveurs sécurisés par VAC. Ce guide propose plusieurs solutions pour résoudre ce

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Version Mac de WebStorm

Outils de développement JavaScript utiles

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

SublimeText3 version anglaise

Recommandé : version Win, prend en charge les invites de code !

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

DVWA

Damn Vulnerable Web App (DVWA) est une application Web PHP/MySQL très vulnérable. Ses principaux objectifs sont d'aider les professionnels de la sécurité à tester leurs compétences et leurs outils dans un environnement juridique, d'aider les développeurs Web à mieux comprendre le processus de sécurisation des applications Web et d'aider les enseignants/étudiants à enseigner/apprendre dans un environnement de classe. Application Web sécurité. L'objectif de DVWA est de mettre en pratique certaines des vulnérabilités Web les plus courantes via une interface simple et directe, avec différents degrés de difficulté. Veuillez noter que ce logiciel