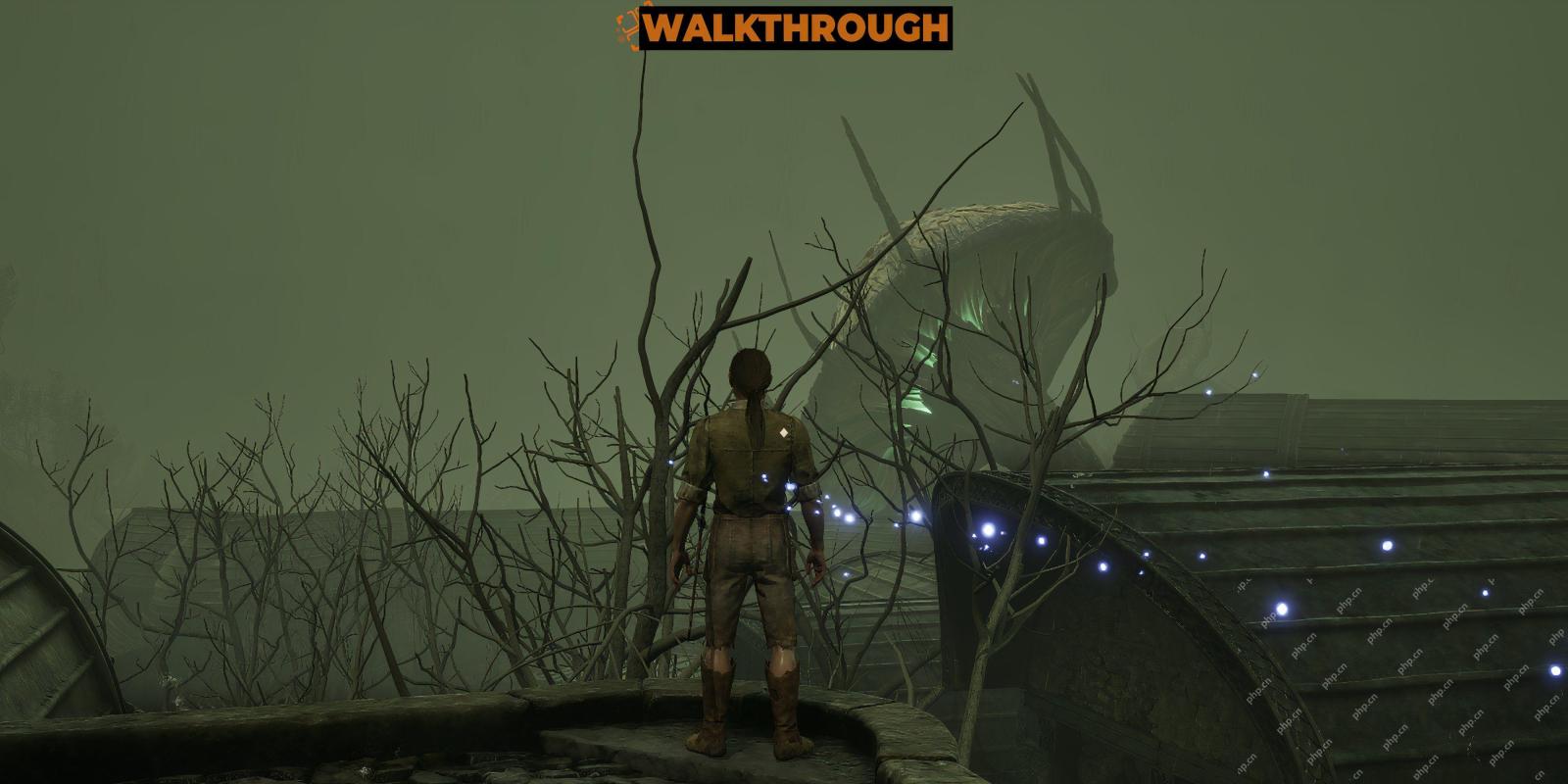

conquérir dro, couronne de larmes en disjoncteur hyper léger! Ce combat de boss difficile nécessite une stratégie et une précision. Ce guide fournit des conseils et des astuces essentiels pour vous aider à vaincre ce formidable ennemi lupin.

Contrairement aux ennemis de prolifération, les couronnes exigent la finesse et la patience. Maîtriser les modèles d'attaque de Dro et choisir les bons moments pour frapper est la clé de la victoire. N'oubliez pas que ce guide reflète la version d'accès précoce; Les détails peuvent changer dans la version complète.

se préparant pour la bataille

dro est un adversaire puissant. Avant de vous engager, assurez-vous d'avoir ces éléments:

| Article | Raison |

|---|---|

| Blade amélioré | Augmentation du pouvoir d'attaque. |

| rail amélioré | Augmentation du pouvoir d'attaque. |

| medkit | essentiel à la guérison pendant la lutte difficile. |

| ampli offensif | crucial pour éliminer les petits ennemis pendant la bataille. |

Accéder à Dro nécessite four prismes. Si les collectionner épuisent considérablement votre santé, envisagez d'extraire et de revenir plus tard pour de meilleures chances de succès.

maîtriser les attaques de Dro

Dro utilise un style de combat au rythme rapide et riche en projectiles. Apprenez à anticiper et à échapper à ses attaques:

| Attaque de Dro | Effet | Signes d'avertissement | Counter Strategy |

|---|---|---|---|

| sautant Pounce | attaque de mêlée dévastatrice. | brille orange vif / jaune; Le cercle apparaît autour du disjoncteur. | Parry uniquement; Danging est inefficace. |

| Sword Swing | Attaque de l'épée largement balayant. | dro enroule son épée. | se précipiter ou parry. |

| Flame Rings | Anneaux de feu se propageant vers l'extérieur. | dro saute de haut en bas; Les anneaux de feu apparaissent. | sauter, se précipiter ou hoverboard. |

| Fireballs de projectile | motif en spirale de boules de feu à travers l'arène. | dro crie et pointe le nez vers le haut. | Reculer; Danging peut être risqué. |

| double swing d'épée | deux balançoires d'épée consécutives. | dro en retire son épée à un angle inférieur. | Dash Away ou Parry (les doubles parries sont difficiles). |

Évitez la guérison inutile; Conserve les Medkits pour les moments critiques.

triomphe sur dro

Une fois que vous avez maîtrisé l'esquive, concentrez-vous sur une infraction stratégique. Prioriser les rafales courtes de dégâts sur les grandes attaques en raison de la vitesse de DRO. Les lames plus légères (épées, griffes) sont plus efficaces que les plus lourdes (marteaux).

| Opportunity | Recommended Attack |

|---|---|

| After Sword Swing | Quick Blade attacks. |

| After Double Swing | Quick Blade attacks or special attack. |

| During Fireballs | Rail shots (long-range Rail is ideal). |

| Dro Moving Slowly | Rail shots. |

DRO est un boss difficile, mais une observation minutieuse de ses modèles d'attaque, combinée à des attaques stratégiques, mènera à la victoire. Évitez d'attaquer immédiatement après le bond de saut; Une balançoire d'épée suit souvent.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Pokemon Go: May Power Up Ticket, expliquéMay 02, 2025 pm 12:03 PM

Pokemon Go: May Power Up Ticket, expliquéMay 02, 2025 pm 12:03 PMPokemon Go donne aux joueurs des tonnes d'occasions de changer et d'améliorer leur expérience chaque mois, que ce soit par des événements à durée limitée ou des billets en jeu qui peuvent être achetés. Le billet Power Up fait son retour ce mois-ci à Pokemon Go,

Oblivion Remastered: Brithaur Quest Procédure pas à pasMay 02, 2025 am 10:03 AM

Oblivion Remastered: Brithaur Quest Procédure pas à pasMay 02, 2025 am 10:03 AMDans le Scrolls Elder IV: Oblivion Remastered, un boîtier de vol apparemment simple évolue vers un dilemme moral impliquant Earil et l'insaisissable Brithaul. Ce guide détaille comment terminer la quête de Brithaur, offrant deux chemins distincts. Commencer les Ques

Oblivion Remastered: la procédure pas à pas de la quête de tempête à venirMay 02, 2025 am 08:05 AM

Oblivion Remastered: la procédure pas à pas de la quête de tempête à venirMay 02, 2025 am 08:05 AMDans The Elder Scrolls IV: Remake d'Annihilation, aidant les personnages profondément piégés dans les peurs paranoïaques, vous ferez face à un défi unique. Une femme est convaincue que la tempête arrive et vous demande de collecter trois objets étranges pour l'aider à passer à travers. Processus de mission "Storm à venir" Dirigez-vous vers le Crucible et trouvez la boutique «recherche» dans le nord. Parlez au propriétaire du magasin Ajazda et sélectionnez le thème de "The à venir" pour commencer la mission. Elle vous dira qu'elle a une prémonition qu'une tempête arrive et doit être préparée. Vous devez collecter trois articles pour elle. Collectez trois articles 1. Obtenez l'anneau de sécheresse Le premier article est la bague sèche, située au Miracle Museum au nord de son magasin. Après être entré dans le musée, vous pouvez parler à Una Amina, choisissez

Oblivion Remastered: Devriez-vous un niveau de chance?May 02, 2025 am 08:04 AM

Oblivion Remastered: Devriez-vous un niveau de chance?May 02, 2025 am 08:04 AMSTAT de la chance d'Oblivion: un examen plus approfondi. De nombreux joueurs considèrent la chance à Oblivion une statistique largement inutile, offrant des avantages apparents minimes malgré sa description. Ce guide explore sa mécanique cachée et aide à déterminer si l'investir en informatique vaut

Oblivion Remastered: Final Resting Quest Procédure pas à pasMay 02, 2025 am 08:03 AM

Oblivion Remastered: Final Resting Quest Procédure pas à pasMay 02, 2025 am 08:03 AMDans le Scrolls Elder IV: Oblivion Remastered, le sort de Hirrus Clutnumus est une quête unique et troublante. Contrairement aux quêtes typiques d'armes ou d'artefacts, Hirrus cherche une demande beaucoup plus inhabituelle: la fin de sa souffrance. Ce guide détaille comment com

NYT Strands Answers and Insignes - 2 mai 2025 Solution # 425May 02, 2025 am 08:02 AM

NYT Strands Answers and Insignes - 2 mai 2025 Solution # 425May 02, 2025 am 08:02 AMCoincé sur le puzzle des brins d'aujourd'hui? Ne vous inquiétez pas! Ce guide fournit des conseils et la solution complète pour ces mots délicats, garantissant que votre séquence de victoires se poursuit. Gardez ces droits de vantardise! Nous explorerons le thème d'aujourd'hui, offrirons des indices utiles et Ultimatel

Infinity Nikki: Comment créer des tenues de capacité personnaliséesMay 02, 2025 am 06:12 AM

Infinity Nikki: Comment créer des tenues de capacité personnaliséesMay 02, 2025 am 06:12 AMDéverrouiller les tenues de capacité personnalisées dans Infinity Nikki: un guide complet La vaste garde-robe d'Infinity Nikki permet une création de tenue unique pour chaque capacité. La mise à jour 1.5 introduit la personnalisation de la tenue de capacité, vous permettant d'utiliser la pièce de vêtements existante

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Version Mac de WebStorm

Outils de développement JavaScript utiles

SublimeText3 version anglaise

Recommandé : version Win, prend en charge les invites de code !

Version crackée d'EditPlus en chinois

Petite taille, coloration syntaxique, ne prend pas en charge la fonction d'invite de code

ZendStudio 13.5.1 Mac

Puissant environnement de développement intégré PHP

Télécharger la version Mac de l'éditeur Atom

L'éditeur open source le plus populaire