Windows 10 Entreprise peut-il être rétrogradé vers Professionnel ?

Oui, il est possible de rétrograder Windows 10 Entreprise vers Professionnel. Cependant, il est important de noter que ce processus n'est pas pris en charge par Microsoft et peut entraîner une perte de données ou une instabilité du système.

Quelles sont les étapes impliquées dans la rétrogradation de Windows 10 Entreprise vers Professionnel ?

Les étapes à suivre pour rétrograder de Windows 10 Entreprise vers Professionnel sont les suivantes :

- Sauvegardez vos données : Avant Lorsque vous commencez le processus de rétrogradation, il est essentiel de sauvegarder vos données sur un disque dur externe ou un service de stockage cloud. Cela garantira que vos données sont en sécurité en cas de circonstances imprévues.

- Désactivez BitLocker : Si vous avez activé le cryptage BitLocker sur votre installation de Windows 10 Entreprise, vous devrez le désactiver avant vous pouvez rétrograder. Pour désactiver BitLocker, ouvrez le Panneau de configuration, accédez à « Système et sécurité », puis cliquez sur « Chiffrement de lecteur BitLocker ». Sélectionnez le lecteur chiffré avec BitLocker et cliquez sur le bouton « Désactiver BitLocker ».

- Ouvrir l'invite de commande : Une fois que vous avez désactivé BitLocker, ouvrez l'invite de commande en tant qu'administrateur. Pour ce faire, appuyez sur la touche Windows X, puis sélectionnez « Invite de commandes (administrateur). »

- Exécutez la commande suivante : Dans la fenêtre d'invite de commandes, tapez la commande suivante et appuyez sur Entrez :

<code>dism /online /set-edition:WindowsProfessional /accept-eula /force-unsigned</code>

- Redémarrez votre ordinateur : Une fois l'exécution de la commande terminée, redémarrez votre ordinateur. Votre ordinateur démarrera sous Windows 10 Professionnel.

Y a-t-il une perte de données associée à la rétrogradation de Windows 10 Entreprise vers Professionnel ?

Oui, il existe un risque de perte de données lors de la rétrogradation de Windows. 10 Entreprise à Professionnel. Le processus de rétrogradation peut supprimer les programmes et applications installés, ainsi que les données utilisateur qui ne sont pas stockées dans votre dossier de profil utilisateur. Par conséquent, il est crucial de sauvegarder vos données avant de commencer le processus de rétrogradation.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Fedora 42 rejoint le sous-système Windows pour LinuxMay 09, 2025 am 03:01 AM

Fedora 42 rejoint le sous-système Windows pour LinuxMay 09, 2025 am 03:01 AMPousser les limites de Linux: explorer des applications inhabituelles. Purement pour le plaisir, bien sûr. Posts 7 Techniquement, vous pouvez créer une image WSL pour toute distribution Linux compatible. Cependant, les images officiellement prises en charge offrent un e beaucoup plus fluide

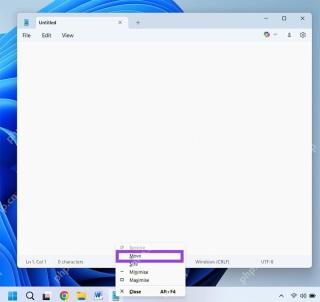

Comment déplacer une fenêtre lorsque vous ne pouvez pas cliquer sur la barre de titreMay 09, 2025 am 01:03 AM

Comment déplacer une fenêtre lorsque vous ne pouvez pas cliquer sur la barre de titreMay 09, 2025 am 01:03 AMLorsque les applications s'étendent de manière inattendue au-delà des bords de votre écran, l'accès à leurs barres de titre devient impossible. Ceci est particulièrement courant avec les doubles moniteurs, mais peut également se produire sur des écrans uniques. Ce guide offre des solutions pour reprendre le contrôle

Ce disque dur «Skeleton» en édition limitée vous montre comment il écrit des octetsMay 08, 2025 pm 09:04 PM

Ce disque dur «Skeleton» en édition limitée vous montre comment il écrit des octetsMay 08, 2025 pm 09:04 PMLe HD-Skl, un disque dur en édition limitée, est une version moderne du disque dur squelette de Buffalo en 1998. L'original, un lecteur de 4,3 Go avec un boîtier acrylique clair, a été produit dans une série limitée de 500 unités. Tandis que Buffalo cite sa platine Melco 3533 de 1978 comme

La nouvelle surface pro ne se sent pas proMay 08, 2025 am 06:01 AM

La nouvelle surface pro ne se sent pas proMay 08, 2025 am 06:01 AMThe New Surface Pro: un pas en arrière? La dernière surface Pro de Microsoft offre une connectivité via deux ports USB-C, la charge de support, le transfert de données USB 3.2 et DisplayPort 1.4A (jusqu'à deux moniteurs 4K à 60 Hz). Cependant, l'appareil est livré sans annonce électrique

Microsoft défie le MacBook Air avec un nouvel ordinateur portable de surfaceMay 08, 2025 am 03:02 AM

Microsoft défie le MacBook Air avec un nouvel ordinateur portable de surfaceMay 08, 2025 am 03:02 AMLe dernier ordinateur portable de surface de Microsoft vise à rivaliser avec le MacBook Air, mais avec des compromis notables. L'absence d'un port de connexion en surface marque un écart significatif par rapport aux modèles précédents, reflétant la prévalence croissante de Thunderbolt et USB

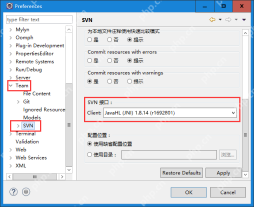

Résoudre le problème que le plugin SVN dans Eclipse invite toujours la saisie du mot de passeMay 07, 2025 pm 05:03 PM

Résoudre le problème que le plugin SVN dans Eclipse invite toujours la saisie du mot de passeMay 07, 2025 pm 05:03 PM1. Contexte Récemment, lorsque vous utilisez le plug-in SVN pour gérer le code d'entrepôt distant dans Eclipse, les invites à saisir les mots de passe sont toujours invitées à entrer des mots de passe, ce qui est particulièrement ennuyeux. Après un travail acharné, j'ai finalement résolu le problème et l'ai partagé avec vous ~ 2. Analyse du mécanisme de mot de passe du plug-in SVN et de la cause du problème. Lorsque nous utilisons le plug-in SVN pour la première fois et entrons le mot de passe, un fichier qui enregistre le mot de passe sera généré, puis le plug-in SVN lira les informations de nom d'utilisateur et de mot de passe par défaut à chaque fois. Lorsque Eclipse est démarré, les informations de configuration seront automatiquement lues dans le cache du programme. Une fois le mot de passe de SVN modifié, il est impossible de se connecter à nouveau et il n'y a pas d'invite pour rentrer dans le mot de passe. Pour le moment, nous pouvons supprimer les fichiers de configuration pertinents et laisser le plugin SVN nous inviter à réintégrer le mot de passe. Cependant, EC

Comment restaurer les étapes des détails du système Win8May 07, 2025 pm 05:00 PM

Comment restaurer les étapes des détails du système Win8May 07, 2025 pm 05:00 PMLes étapes pour démarrer la restauration du système dans Windows 8 sont: 1. Appuyez sur la touche Windows X pour ouvrir le menu de raccourci; 2. Sélectionnez "Panneau de configuration", entrez "Système et sécurité" et cliquez sur "Système"; 3. Sélectionnez "Protection du système" et cliquez sur "Système Restaurer"; 4. Entrez le mot de passe de l'administrateur et sélectionnez le point de restauration. Lors de la sélection du point de restauration approprié, il est recommandé de sélectionner le point de restauration avant que le problème ne se produise, ou n'oubliez pas une date spécifique lorsque le système fonctionne bien. Pendant le processus de restauration du système, si vous rencontrez "la restauration du système ne peut pas être terminée", vous pouvez essayer un autre point de restauration ou utiliser la commande "SFC / Scanow" pour réparer les fichiers système. Après la restauration, vous devez vérifier l'état du fonctionnement du système, réinstaller ou configurer le logiciel, et reconditionner les données et créer de nouveaux points de restauration régulièrement.

'Système d'exploitation moderne Book original 3e édition'May 07, 2025 pm 04:57 PM

'Système d'exploitation moderne Book original 3e édition'May 07, 2025 pm 04:57 PM"Modern Operating Systems (English Edition 3rd Edition)" est une œuvre classique écrite par le professeur Tanenbaum. Avec sa profonde expérience dans la conception de trois systèmes d'exploitation, le livre intègre parfaitement la théorie et la pratique. La troisième édition du livre explore un certain nombre de sujets en profondeur, tels que le processus, le thread, la gestion du stockage, les systèmes de fichiers, les impasses d'E / S, la conception d'interface, le multimédia, les compromis de performances et introduit les dernières tendances de la conception du système d'exploitation. Le livre explique non seulement les principes et les pratiques des systèmes d'exploitation modernes en détail, mais porte également une attention particulière aux systèmes d'exploitation Linux, aux systèmes d'exploitation Windows Vista, aux systèmes d'exploitation intégrés, aux systèmes d'exploitation en temps réel et aux systèmes d'exploitation multimédia. Couvrir Windows Vista et les dernières opérations Linux / Unix

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

SublimeText3 Linux nouvelle version

Dernière version de SublimeText3 Linux

ZendStudio 13.5.1 Mac

Puissant environnement de développement intégré PHP

SublimeText3 version anglaise

Recommandé : version Win, prend en charge les invites de code !

Navigateur d'examen sécurisé

Safe Exam Browser est un environnement de navigation sécurisé permettant de passer des examens en ligne en toute sécurité. Ce logiciel transforme n'importe quel ordinateur en poste de travail sécurisé. Il contrôle l'accès à n'importe quel utilitaire et empêche les étudiants d'utiliser des ressources non autorisées.