Technologie-Peripheriegeräte

Technologie-Peripheriegeräte KI

KI IEEE: Herausforderungen und Lösungen für die Cybersicherheit neuer künstlicher Intelligenz

IEEE: Herausforderungen und Lösungen für die Cybersicherheit neuer künstlicher IntelligenzIEEE: Herausforderungen und Lösungen für die Cybersicherheit neuer künstlicher Intelligenz

Synthetische Realität

Beim Umschreiben von Inhalten muss der Originaltext ins Chinesische umgeschrieben werden, der Originalsatz muss nicht erscheinen

Künstliche Intelligenz kann hyperrealistische Bilder und Videos erzeugen, die Menschen zeigen, die Dinge tun oder sagen, die sie noch nie getan haben oder besagte Sache. Eine solche „Deep-Fake-Technologie“ wird es schwieriger machen, die Verbreitung falscher Informationen aufzudecken.

Schreiben Sie den Inhalt um, ohne die ursprüngliche Bedeutung zu ändern, und der ursprüngliche Satz muss nicht angezeigt werden.

IEEE-Seniormitglied Carmelo José Albanez Bastos Filho sagte, dass Algorithmen der künstlichen Intelligenz nach dem Training Muster erkennen können und einzigartige Eigenschaften der Deep-Fake-Technologie. Diese Algorithmen analysieren visuelle und akustische Merkmale und suchen nach Abweichungen oder Unregelmäßigkeiten von normalen Mustern Typ Informationen aus dem Chatbot können verwendet werden, um ihn zu trainieren. Dies kann dazu führen, dass das Modell vertrauliche oder private Informationen preisgibt.

Schreiben Sie den Inhalt um, ohne die ursprüngliche Bedeutung zu ändern, und der ursprüngliche Satz muss nicht angezeigt werden.

IEEE-Mitglied Rebecca Herold sagte: „Es wird immer Leute geben, die hart daran arbeiten, das System zu knacken. Der beste Weg, sie aufzuhalten, ist,.“ Entwickeln Sie strenger und testen Sie dann umfassende Algorithmen für große Sprachmodelle Verwenden Sie künstliche Intelligenz, um andere Systeme der künstlichen Intelligenz zu bekämpfen, indem Sie Techniken wie gegnerische künstliche Intelligenz verwenden, um Systeme zu täuschen, die häufig kritische Sicherheitsanforderungen haben.

IEEE-Mitglied Rebecca Herold sagte: „Es wird immer Leute geben, die hart daran arbeiten, das System zu knacken. Der beste Weg, sie aufzuhalten, ist,.“ Entwickeln Sie strenger und testen Sie dann umfassende Algorithmen für große Sprachmodelle Verwenden Sie künstliche Intelligenz, um andere Systeme der künstlichen Intelligenz zu bekämpfen, indem Sie Techniken wie gegnerische künstliche Intelligenz verwenden, um Systeme zu täuschen, die häufig kritische Sicherheitsanforderungen haben.

Um den Inhalt neu zu schreiben, ohne die ursprüngliche Bedeutung zu ändern, muss die Sprache ins Chinesische, das Original, umgeschrieben werden Satz muss nicht erscheinen

IEEE Senior Member Amol Gulhane sagte: „Indem das Modell dem ausgesetzt wird, wird es ausgefeilter bei der Identifizierung und Ablehnung böswilliger Eingaben in verschiedenen Angriffsszenarien.“

Das obige ist der detaillierte Inhalt vonIEEE: Herausforderungen und Lösungen für die Cybersicherheit neuer künstlicher Intelligenz. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

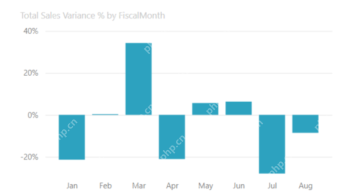

Die meisten verwendeten 10 Power BI -Diagramme - Analytics VidhyaApr 16, 2025 pm 12:05 PM

Die meisten verwendeten 10 Power BI -Diagramme - Analytics VidhyaApr 16, 2025 pm 12:05 PMNutzung der Leistung der Datenvisualisierung mit Microsoft Power BI -Diagrammen In der heutigen datengesteuerten Welt ist es entscheidend, komplexe Informationen effektiv mit nicht-technischem Publikum zu kommunizieren. Die Datenvisualisierung schließt diese Lücke und transformiert Rohdaten i

Expertensysteme in KIApr 16, 2025 pm 12:00 PM

Expertensysteme in KIApr 16, 2025 pm 12:00 PMExpertensysteme: Ein tiefes Eintauchen in die Entscheidungsfunktion der KI Stellen Sie sich vor, Zugang zu Expertenberatung zu irgendetwas, von medizinischen Diagnosen bis hin zur Finanzplanung. Das ist die Kraft von Expertensystemen in der künstlichen Intelligenz. Diese Systeme imitieren den Profi

Drei der besten Vibe -Codierer brechen diese KI -Revolution im Code aufApr 16, 2025 am 11:58 AM

Drei der besten Vibe -Codierer brechen diese KI -Revolution im Code aufApr 16, 2025 am 11:58 AMZunächst ist es offensichtlich, dass dies schnell passiert. Verschiedene Unternehmen sprechen über die Proportionen ihres Code, die derzeit von KI verfasst wurden, und diese nehmen mit einem schnellen Clip zu. Es gibt bereits viel Arbeitsplatzverschiebung

Runway Ai's Gen-4: Wie kann eine Montage über Absurd hinausgehenApr 16, 2025 am 11:45 AM

Runway Ai's Gen-4: Wie kann eine Montage über Absurd hinausgehenApr 16, 2025 am 11:45 AMDie Filmindustrie befindet sich neben allen kreativen Sektoren vom digitalen Marketing bis hin zu sozialen Medien an einer technologischen Kreuzung. Als künstliche Intelligenz beginnt, jeden Aspekt des visuellen Geschichtenerzählens umzugestiegen und die Landschaft der Unterhaltung zu verändern

Wie kann man sich 5 Tage lang anmelden. - Analytics VidhyaApr 16, 2025 am 11:43 AM

Wie kann man sich 5 Tage lang anmelden. - Analytics VidhyaApr 16, 2025 am 11:43 AMDer kostenlose KI/ML -Online -Kurs von ISRO: Ein Tor zu Geospatial Technology Innovation Die Indian Space Research Organization (ISRO) bietet durch ihr indisches Institut für Fernerkundung (IIRS) eine fantastische Gelegenheit für Studenten und Fachkräfte

Lokale Suchalgorithmen in KIApr 16, 2025 am 11:40 AM

Lokale Suchalgorithmen in KIApr 16, 2025 am 11:40 AMLokale Suchalgorithmen: Ein umfassender Leitfaden Die Planung eines groß angelegten Ereignisses erfordert eine effiziente Verteilung der Arbeitsbelastung. Wenn herkömmliche Ansätze scheitern, bieten lokale Suchalgorithmen eine leistungsstarke Lösung. In diesem Artikel wird Hill Climbing und Simul untersucht

OpenAI-Verschiebungen Fokus mit GPT-4.1, priorisiert die Codierung und KosteneffizienzApr 16, 2025 am 11:37 AM

OpenAI-Verschiebungen Fokus mit GPT-4.1, priorisiert die Codierung und KosteneffizienzApr 16, 2025 am 11:37 AMDie Veröffentlichung umfasst drei verschiedene Modelle, GPT-4.1, GPT-4.1 Mini und GPT-4.1-Nano, die einen Zug zu aufgabenspezifischen Optimierungen innerhalb der Landschaft des Großsprachenmodells signalisieren. Diese Modelle ersetzen nicht sofort benutzergerichtete Schnittstellen wie

Die Eingabeaufforderung: Chatgpt generiert gefälschte PässeApr 16, 2025 am 11:35 AM

Die Eingabeaufforderung: Chatgpt generiert gefälschte PässeApr 16, 2025 am 11:35 AMDer Chip Giant Nvidia sagte am Montag, es werde zum ersten Mal in den USA die Herstellung von KI -Supercomputern - Maschinen mit der Verarbeitung reichlicher Daten herstellen und komplexe Algorithmen ausführen. Die Ankündigung erfolgt nach Präsident Trump SI

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

MantisBT

Mantis ist ein einfach zu implementierendes webbasiertes Tool zur Fehlerverfolgung, das die Fehlerverfolgung von Produkten unterstützen soll. Es erfordert PHP, MySQL und einen Webserver. Schauen Sie sich unsere Demo- und Hosting-Services an.

SAP NetWeaver Server-Adapter für Eclipse

Integrieren Sie Eclipse mit dem SAP NetWeaver-Anwendungsserver.

VSCode Windows 64-Bit-Download

Ein kostenloser und leistungsstarker IDE-Editor von Microsoft

SublimeText3 Englische Version

Empfohlen: Win-Version, unterstützt Code-Eingabeaufforderungen!

ZendStudio 13.5.1 Mac

Leistungsstarke integrierte PHP-Entwicklungsumgebung