Heim >Betrieb und Instandhaltung >Nginx >Canonical veröffentlicht Sicherheitsupdate für den Ubuntu-Kernel und behebt drei Schwachstellen mit hohem Risiko

Canonical veröffentlicht Sicherheitsupdate für den Ubuntu-Kernel und behebt drei Schwachstellen mit hohem Risiko

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBnach vorne

- 2023-07-05 14:37:06729Durchsuche

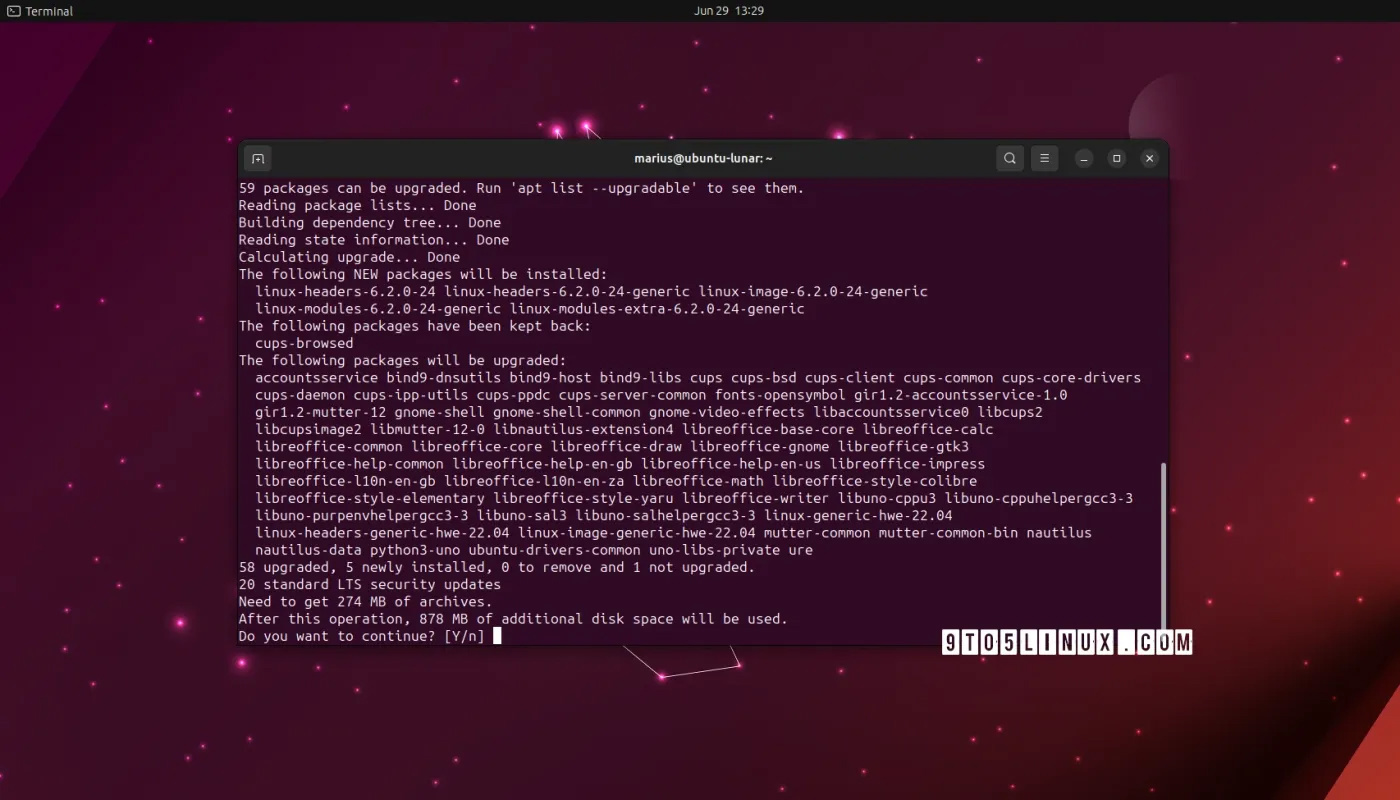

Laut Nachrichten vom 30. Juni hat Canonical heute ein Linux-Kernel-Sicherheitsupdate für alle unterstützten Ubuntu-Distributionen veröffentlicht, das drei risikoreiche Schwachstellen in früheren Versionen behebt.

IT Home fügt hiermit die entsprechenden Ubuntu-Versionen hinzu:

- Ubuntu 23.04 (Lunar Lobster) mit Linux Kernel 6.2

- Ubuntu 22.10 (Kinetic Kudu) mit Linux Kernel 5.19

- Mit Linux Kernel 5.15 Ubuntu 22.04 LTS (Jammy Quallen) mit LTS oder 5.19 HWE

- Ubuntu 20.04 LTS (fokale Fossa) mit Linux-Kernel 5.4 oder 5.15 HWE

- Ubuntu 18.04 ESM mit Linux-Kernel 5.4 Hwe 2023-35788: Eine von

Das obige ist der detaillierte Inhalt vonCanonical veröffentlicht Sicherheitsupdate für den Ubuntu-Kernel und behebt drei Schwachstellen mit hohem Risiko. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Stellungnahme:

Dieser Artikel ist reproduziert unter:51cto.com. Bei Verstößen wenden Sie sich bitte an admin@php.cn löschen