Heim >Betrieb und Instandhaltung >Sicherheit >Analyse von Beispielen für die Umgehung von Beschränkungen und den Zugriff auf die internen Verwaltungssysteme von Google

Analyse von Beispielen für die Umgehung von Beschränkungen und den Zugriff auf die internen Verwaltungssysteme von Google

- PHPznach vorne

- 2023-05-18 15:19:491197Durchsuche

Hinweise

Eines Tages, als ich nach Sicherheitslücken bei Google suchte, entdeckte ich einige IP-Adressen von Googles eigenen Diensten aufgrund öffentlicher Sicherheitslücken. Zuerst wusste ich wirklich nicht, was diese IP-Adressen bewirken könnten.

Ich habe diese IP-Adressen zunächst überprüft und außerdem festgestellt, dass sie einige interne Google-IPs enthalten. Mir fiel plötzlich ein, dass mein Freund KL SREERAM kürzlich eine Sicherheitslücke im Zusammenhang mit der internen IP von Google gemeldet hatte und ein anderer Freund Vishnu eine Sicherheitslücke gemeldet hatte, die Google-Subdomains für den Zugriff auf das Control Panel nutzte. Derzeit wurden diese beiden Schwachstellen von Google behoben und die entsprechenden internen IP-Adressen sind aus dem Internet nicht mehr erreichbar.

Aber jetzt habe ich mehrere interne IP-Adressen von Google vor mir und muss einen Weg finden, um zu sehen, ob ich die Einschränkungen umgehen und Zugriff erhalten kann.

Eureka-Flash

Gerade als ich intensiv darüber nachdachte, wie ich die Sicherheitsbeschränkungen von Google umgehen kann, dachte ich: „Darf ich Google fragen, wie ich seine eigenen Beschränkungen umgehen kann?“, hahahaha, googeln Sie es. Deshalb habe ich bei Google nach vielen „Methoden zur Umgehung von Google-IP-Einschränkungen“ gesucht. Ein Artikel mit dem Pfad /blog/forum/comments ergab, dass wir Google Access Proxy verwenden müssen, den Google-eigenen Zugriffsproxy , hey, wie kann ein Einzelner eine solche Entscheidungsfreiheit haben?

Also suchte und suchte ich weiter. Zu diesem Zeitpunkt fiel plötzlich der Strom in meinem Zimmer aus und der Akku meines Laptops war nicht angeschlossen. Zu diesem Zeitpunkt flogen 10.000 Grasschlammpferde durch mein Herz. Hey, ich werde nicht aufgeben, ich werde weiterhin einen Weg finden, dies zu erreichen!

Die einzige Möglichkeit, mit Google fortzufahren, besteht darin, ein Mobiltelefon zu verwenden. Da ich derzeit gerne Chrome verwende, habe ich aus Neugier versucht, eine der IPs im Google-Browser Chrome auf meinem Mobiltelefon zu öffnen. Eine HTTP-Login-Seite ist aufgetaucht. Es ist, als würde man versuchen, sie überall zu finden, es ist überhaupt kein Aufwand.

Ohne Eingabe der Anmeldedaten habe ich direkt auf die Schaltfläche „LOGIN“ auf der Seite geklickt, um einen Blick darauf zu werfen, und innerhalb einer Minute wurde tatsächlich eine Seite mit vielen Schaltflächen und Optionen angezeigt erkennen, dass es sich hierbei um eine Google-Produktverwaltungsseite handelt. Ich war im Google-Intranet und bevor ich mich erholen konnte, habe ich die interne Produktverwaltungsseite von Google aufgerufen!

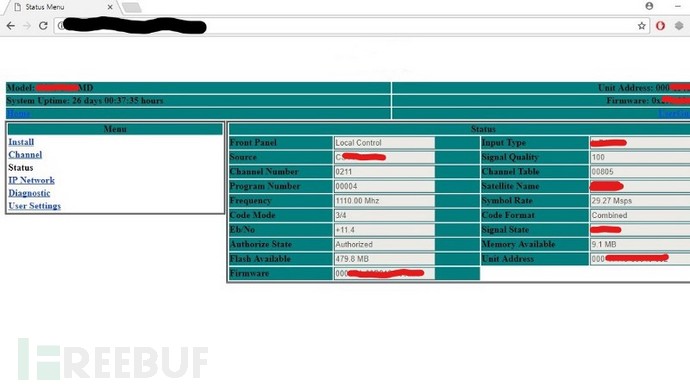

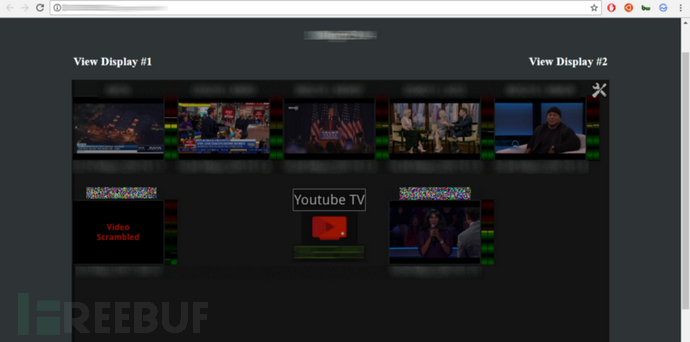

Das Folgende ist die Verwaltungsseite für Youtube-Satelliten-Liveübertragungen von Youtube:

Das Folgende ist die Verwaltungsseite für YouTube-TV-Dienste:

Nach einer Weile klingelte das Telefon. Ich möchte diese IP-Adresse mit meinem Computer öffnen, aber ich kann die Anmeldeseite trotzdem nicht öffnen, genauso wie auf meinem Telefon. Ich bin etwas verwirrt... Warum funktioniert es auf meinem Mobiltelefon, aber nicht auf meinem Computer?

Egal was passiert, ich habe schnell einen POC auf meinem Telefon geschrieben und ihn an das Google-Sicherheitsteam übermittelt. Fünf Stunden später erhielt ich eine Antwort zur Sicherheitslücke. Sie lobten dies auch als große Sicherheitslücke. Ich bin sehr glücklich, auf meine Sicherheitslücke in Trivandrum, Indien, reagiert zu haben.

Das Google-Sicherheitsteam wollte unbedingt wissen, welche IP oder welchen Proxy ich als Sprungbrett für den Zugriff auf sein internes Verwaltungssystem verwendet habe, aber ich war darüber völlig verwirrt, also wollte ich es weiter eingehend analysieren.

Es gibt ein weiteres Dorf mit versteckten und leuchtenden Blumen

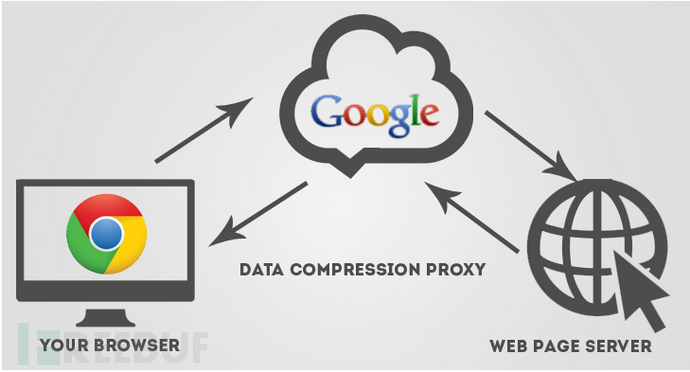

Nach 2 Stunden fand ich den Grund für die Eingabe des internen Verwaltungssystems von Google. Der Grund dafür ist, dass mir die mobile Chrome-Browsererweiterung Data Saver (Data Saver) dabei hilft. Diese Data Saver-Erweiterung ist auf meinem Telefon installiert und aktiviert.

Google hat 2015 eine sehr nützliche neue Erweiterung „Data Saver“ für den Chrome-Browser eingeführt. Ihre Funktion besteht, wie der Name schon sagt, darin, den Datenverbrauch des Benutzers beim Surfen zu senken. Diese Erweiterung nutzt den Datenkomprimierungs-Proxy-Dienst von Google, um verkehrsoptimiert bereitzustellen Seiten an Browser zum einfachen Durchsuchen. Diese Funktion der mobilen Version von Chrome ist direkt in den Browser integriert und Benutzer müssen lediglich die Datensparfunktion in den Einstellungen aktivieren.

Der gesamte Zugriffsprozess auf das interne System von Google mithilfe des Data Saver-Plugins läuft ungefähr wie folgt ab:

Der Proxy in der Mitte des Bildes oben ist der vom Data Saver verwendete „Google Data Compression Proxy Service“. Das heißt, dieser Proxy-Dienst hilft mir. Wenn ich das Data Saver-Plugin im Chrome-Browser auf meinem Laptop installiere und aktiviere, kann ich auch auf die internen Systeme von Google zugreifen. Hier liegt also das Problem! Mit anderen Worten: Jeder kann auf das Google-Intranet zugreifen, solange er die Data Saver-Plugin-Funktion im Chrome-Browser installiert und aktiviert.

Der Proxy in der Mitte des Bildes oben ist der vom Data Saver verwendete „Google Data Compression Proxy Service“. Das heißt, dieser Proxy-Dienst hilft mir. Wenn ich das Data Saver-Plugin im Chrome-Browser auf meinem Laptop installiere und aktiviere, kann ich auch auf die internen Systeme von Google zugreifen. Hier liegt also das Problem! Mit anderen Worten: Jeder kann auf das Google-Intranet zugreifen, solange er die Data Saver-Plugin-Funktion im Chrome-Browser installiert und aktiviert.

Also antwortete ich Google mit dieser Analyse der Gründe. Bald nach einer halben Stunde antwortete mir Google.

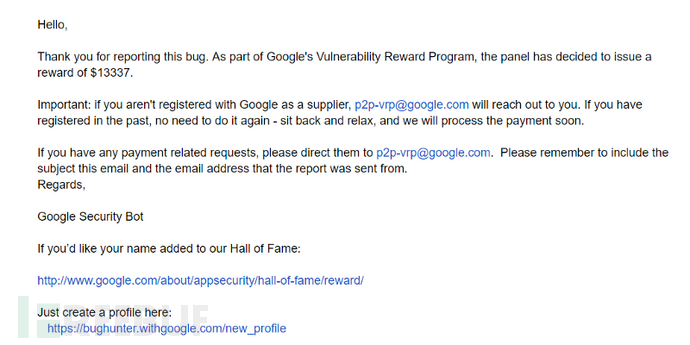

Bug Bounty

Das obige ist der detaillierte Inhalt vonAnalyse von Beispielen für die Umgehung von Beschränkungen und den Zugriff auf die internen Verwaltungssysteme von Google. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- Detaillierte Einführung in die Datenübertragungssicherheit von DSMM

- Zusammenfassung von 40 häufig genutzten Intrusion-Ports für Hacker, die es wert sind, gesammelt zu werden

- Drei Prozessinjektionstechniken in der Mitre ATT&CK-Matrix

- Grundsätze der sicheren Entwicklungspraxis

- So beheben Sie die Sicherheitslücke bei der Remote-Befehlsausführung in der Apache-Achsenkomponente