Heim >Betrieb und Instandhaltung >Sicherheit >Analyse von Beispielen für kontaminierte Speicherzuweisungsfunktionen in der C-Sprache

Analyse von Beispielen für kontaminierte Speicherzuweisungsfunktionen in der C-Sprache

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBnach vorne

- 2023-05-15 11:13:051158Durchsuche

1、被污染的内存分配

C 语言的内存分配函数包括 malloc( )、 kmalloc 、 smalloc()、 xmalloc()、realloc()、 calloc()、 GlobalAlloc()、 HeapAlloc() wird verwendet und malloc() wird verwendet, malloc () 函数的原型为:malloc()、 kmalloc 、 smalloc()、 xmalloc()、realloc()、 calloc()、 GlobalAlloc()、 HeapAlloc()等等,以 malloc()为例, malloc() 函数的原型为:

extern void*malloc (unsignedintnum_bytes);

malloc() 函数分配了 num_bytes

malloc () Gibt die Anzahl der num_bytes an度的整数来自于可能被污染的不可信源时, 如果没有对外部输入的数据进行有效判断, 会导致超大的内存分配环境变量、注册表值以及其他来自应用程序以外的输入等.

2、 被污染的内存分配的危害

直接将被污染的数据作为内存分配函数长度参数, 如传入了一个极大的整数值, 程序就会相应的分配一块极大的内存,从而导致系统极大的内存开销,甚至导致拒绝服务攻击. #?相关漏洞信息.漏洞信息如下:#🎜 🎜#

| 概述#🎜🎜 ##🎜 🎜# | |

|---|---|

| CVE-2018-5783# 🎜🎜# | PoDoFo 0.9.5 ist die Datenbank „base/PdfVecObjects.h“ und „PoDoFo::PdfVecObjects::Reserve“.者可借助特制的pdf文件利用该漏洞造成拒绝服务(不受控的内存分配)。|

| CVE-2018-5296 | PoDoFo 0.9.5 版本Verwenden Sie base/PdfParser.cpp Die Datei „PdfParser::ReadXRefSubsection“ wird für die Bereitstellung verwendet助特制的pdf文件利用该漏洞造成拒绝服务. |

|

Das obige ist der detaillierte Inhalt vonAnalyse von Beispielen für kontaminierte Speicherzuweisungsfunktionen in der C-Sprache. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- Detaillierte Einführung in die Datenübertragungssicherheit von DSMM

- Zusammenfassung von 40 häufig genutzten Intrusion-Ports für Hacker, die es wert sind, gesammelt zu werden

- Drei Prozessinjektionstechniken in der Mitre ATT&CK-Matrix

- Grundsätze der sicheren Entwicklungspraxis

- So beheben Sie die Sicherheitslücke bei der Remote-Befehlsausführung in der Apache-Achsenkomponente

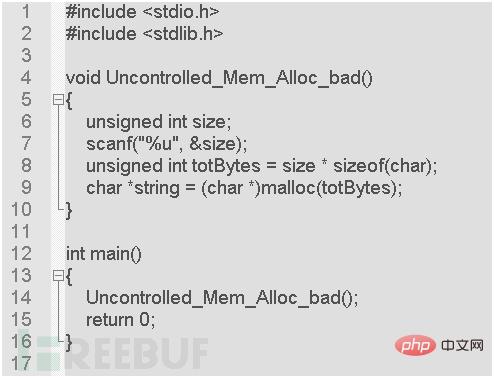

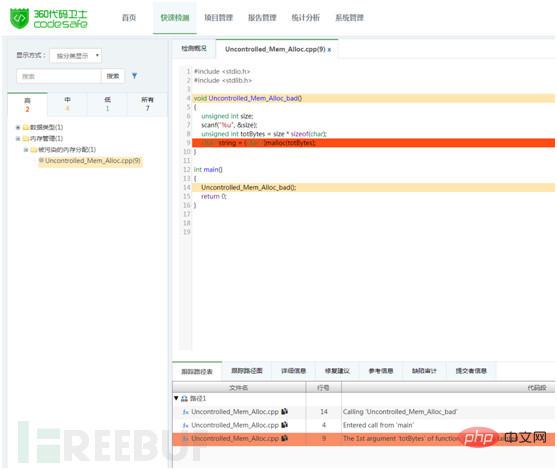

Verwenden Sie 360 Code Guard, um den obigen Beispielcode zu erkennen. Sie können den Fehler „Verschmutzte Speicherzuweisung“ erkennen und die Anzeigeebene ist hoch. Wie in Abbildung 1 gezeigt:

Verwenden Sie 360 Code Guard, um den obigen Beispielcode zu erkennen. Sie können den Fehler „Verschmutzte Speicherzuweisung“ erkennen und die Anzeigeebene ist hoch. Wie in Abbildung 1 gezeigt:

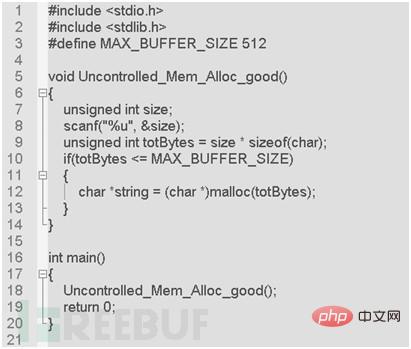

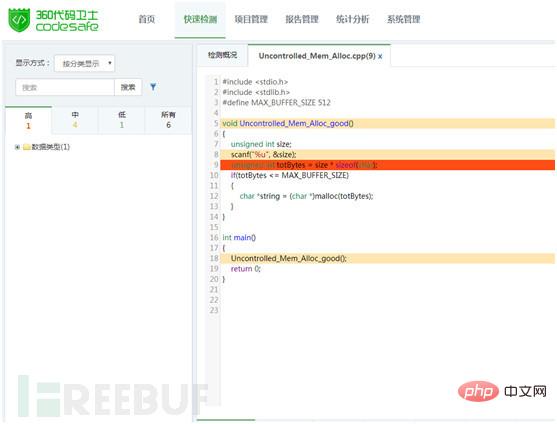

Im obigen Reparaturcode, obwohl

Im obigen Reparaturcode, obwohl