Heim >Betrieb und Instandhaltung >Nginx >So implementieren Sie Zugriffskontrolle und Verbindungsbeschränkungen basierend auf Nginx

So implementieren Sie Zugriffskontrolle und Verbindungsbeschränkungen basierend auf Nginx

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBnach vorne

- 2023-05-14 18:46:201691Durchsuche

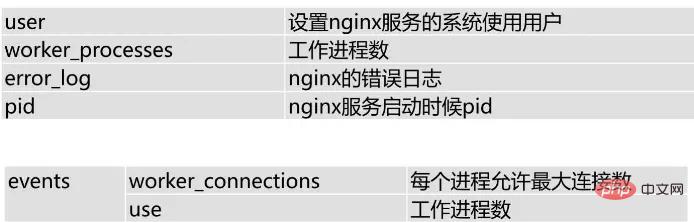

1. Standardkonfigurationssyntax

nginx.conf als Hauptkonfigurationsdatei

# 🎜 🎜#include /etc/nginx/conf.d/*.conf Beim Lesen wird auch die .conf des Verzeichnisses gelesen 1.1 Global und Service Leveluser 设置使用用户 worker_processes 进行增大并发连接数的处理 跟cpu保持一致 八核设置八个 error_log nginx的错误日志 pid nginx服务启动时候pid# 🎜🎜#1.2 Veranstaltungsmodul für Veranstaltungen

worker_connections一个进程允许处理的最大连接数 use定义使用的内核模型

1.3 Server

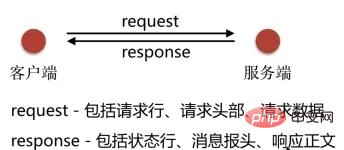

root 首页的路径 index 首页默认访问哪个页面 error_page 500 502 503 504 /50x.html 错误页面 前面的500是**`http状态码`** systemctl restart nginx.service 重启nginx systemctl reload nginx.service 不关闭服务柔和地重启2. http

#🎜 🎜##🎜🎜 #

curl-v http://www.baidu.com >/dev/null #-v 同时显示状态码等信息 nginx -v #显示nginx版本及配置文件等信息

3. Protokoll

Protokolltyp: error.log und access.logerror.log(记录处理http请求的错误状态以及nginx本身服务的错误状态)

access.log(每次http请求的访问状态)

log_format : Legt die Protokollaufzeichnung fest format und definiert das Format, in dem Protokolle in error.log und access.log aufgezeichnet werden. Die Konfiguration von log_format kann nur im http-Modul konfiguriert werden.

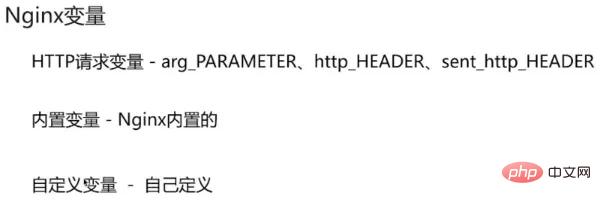

access_log ist in http konfiguriert. #🎜🎜 ##### 🎜🎜#4. Variable#🎜🎜 ## 🎜🎜 ## 🎜🎜 ## 🎜🎜 ## 🎜🎜 ## 🎜🎜#Verbindungslimit limit_conn_module

🎜🎜# 🎜🎜🎜🎜

🎜🎜🎜🎜

🎜🎜#limit_conn_module: TCP-Verbindungsfrequenzbegrenzung, ein TCP Die Verbindung kann mehrere HTTP-Anfragen herstellen. Konfigurationssyntax:

limit_conn_module. syntaxscope

Beschreibung#🎜 🎜 #limit_conn_module:tcp连接频率限制, 一次tcp连接可以建立多次http请求。

配置语法:

| limit_conn_module语法 | 范围 | 说明 |

|---|---|---|

| limit_conn_zone 标识 zone=空间名:空间大小; | http | 用于声明一个存储空间 |

| limit_conn 空间名 并发限制数; | http、server或location | 用于限制某个存储空间的并发数量 |

| limit_conn_log_level 日志等级; | http、server或location | 当达到最大限制连接数后, 记录日志的等级 |

| limit_conn_status 状态码; | http、server或location | 当超过限制后,返回的响应状态码,默认是503 |

zone空间来记录连接状态, 才能限制数量。zone是存储连接状态的空间, 以键值对存储, 通常以客户端地址$binary_remote_addr作为key来标识每一个连接。

当zone空间被耗尽,服务器将会对后续所有的请求返回503(service temporarily unavailable)错误。

请求限制 limit_req_mudule

limit_req_mudule:http请求频率限制, 一次tcp连接可以建立多次http

| http | wird verwendet Deklarieren Sie einen Speicherplatz | |

|---|---|---|

| wird verwendet Begrenzen Sie die Anzahl der Parallelitäten für einen bestimmten Speicherplatz #wann Nach Erreichen des maximalen Verbindungslimits wird die Protokollebene | limit_conn_status Statuscode; | |

| limit_conn_zone deklariert einen |

zone ist ein Bereich, der den Verbindungsstatus speichert, gespeichert in Schlüssel-Wert-Paaren, normalerweise identifiziert durch die Client-Adresse $binary_remote_addr als key Jede Verbindung. | Wenn der

这里的zone也是用来存储连接的一个空间。

burst 和 nodelay

burst和nodelay对并发请求设置了一个缓冲区和是否延迟处理的策略。

先假设有如下zone配置。

http {

limit_req_zone $binan_remote_addr zone=req_zone:1m rate=10r/s;

}情况 1:limit_req zone=req_zone;

第

1秒发送10个请求, 正常响应。第

1秒发送13个请求, 前10个请求正常响应, 后3个请求返回503(service temporarily unavailable)。

不加brust和nodelay的情况下,rate=10r/s每秒只能执行10次请求, 多的直接返回503错误。

情况 2:limit_req zone=req_zone brust=5;

第

1秒发送10个请求, 正常响应。第

1秒发送13个请求, 前10个请求正常响应, 后3个请求放入brust等待响应。第

1秒发送20个请求, 前10个请求正常响应, 后5个请求放入brust等待响应, 最后5个请求返回503(service temporarily unavailable), 第2秒执行brust中的5个请求。第

1秒发送20个请求, 前10个请求正常响应, 后5个请求放入brust等待响应, 最后5个请求返回503(service temporarily unavailable), 第2秒发送6个请求, 执行brust中的5个请求, 将5个请求放入brust等待响应, 剩下的1个请求返回503(service temporarily unavailable)。

加brust=5不加nodelay的情况下, 有一个容量为5的缓冲区,rate=10r/s每秒只能执行10次请求, 多的放到缓冲区中, 如果缓冲区满了, 就直接返回503错误。而缓冲区在下一个时间段会取出请求进行响应, 如果还有请求进来, 则继续放缓冲区, 多的就返回503错误。

情况 3:limit_req zone=req_zone brust=5 nodelay;

第

1秒发送10个请求, 正常响应。第

1秒发送13个请求,13个请求正常响应。第

1秒发送20个请求, 前15个请求正常响应, 后5个请求返回503(service temporarily unavailable)。第

1秒发送20个请求, 前15个请求正常响应, 后5个请求返回503(service temporarily unavailable), 第2秒发送6个请求, 正常响应。

加brust=5和nodelay的情况下, 有一个容量为5的缓冲区,rate=10r/s每秒能执行15次请求,15=10+5。多的直接返回503错误。

基于 ip 的访问控制

http_access_module: 基于ip的访问控制, 通过代理可以绕过限制, 防君子不防小人。

| http_access_module语法 | 范围 | 说明 |

|---|---|---|

| allow ip地址 | cidr网段 | unix: | all; | http、server、location和limit_except | 允许ip地址、cidr格式的网段、unix套接字或所有来源访问 |

| deny ip地址 | cidr网段 | unix: | all; | http、server、location和limit_except | 禁止ip地址、cidr格式的网段、unix套接字或所有来源访问 |

allow和deny会按照顺序, 从上往下, 找到第一个匹配规则, 判断是否允许访问, 所以一般把all放最后

location / {

deny 192.168.1.1;

allow 192.168.1.0/24;

allow 10.1.1.0/16;

allow 2001:0db8::/32;

deny all;

}基于用户密码的访问控制

http_auth_basic_module: 基于文件匹配用户密码的登录

| http_auth_basic_module语法 | 范围 | 说明 |

|---|---|---|

| auth_basic 请输入你的帐号密码 | off; | http、server、location和limit_except | 显示用户登录提示 (有些浏览器不显示提示) |

| auth_basic_user_file 存储帐号密码的文件路径; | http、server、location和limit_except | 从文件中匹配帐号密码 |

密码文件可以通过htpasswd生成,htpasswd需要安装yum install -y httpd-tools。

# -c 创建新文件, -b在参数中直接输入密码 $ htpasswd -bc /etc/nginx/conf.d/passwd user1 pw1 adding password for user user1 $ htpasswd -b /etc/nginx/conf.d/passwd user2 pw2 adding password for user user2 $ cat /etc/nginx/conf.d/passwd user1:$apr1$7v/m0.if$2kpm9nvvxbav.jsuvuqr01 user2:$apr1$xmoo4zzy$df76u0gzxbd7.5vxe0use0

Das obige ist der detaillierte Inhalt vonSo implementieren Sie Zugriffskontrolle und Verbindungsbeschränkungen basierend auf Nginx. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!