Heim >Java >javaLernprogramm >So verwenden Sie das Java Shiro-Sicherheitsframework

So verwenden Sie das Java Shiro-Sicherheitsframework

- 王林nach vorne

- 2023-05-03 11:22:061512Durchsuche

1.shiro-Sicherheitsframework

Apache Shiro ist ein leistungsstarkes und benutzerfreundliches Java-Sicherheitsframework, das Authentifizierungs-, Autorisierungs-, Verschlüsselungs- und Sitzungsverwaltungsfunktionen für jede Anwendung bereitstellt Dienstleistungen. Und im Vergleich zu anderen Sicherheits-Frameworks ist Spring Security und Shiro viel einfacher.

Shiro ist ein Open-Source-Framework unter Apache. Es extrahiert die Sicherheitsauthentifizierungsfunktionen des Softwaresystems, um Benutzeridentitätsauthentifizierung, Berechtigungsautorisierung, Verschlüsselung, Sitzungsverwaltung und andere Funktionen zu implementieren und so ein universelles Sicherheitsauthentifizierungsframework zu bilden.

Shiro macht es sehr einfach, ausreichend gute Anwendungen zu entwickeln, die nicht nur in der JavaSE-Umgebung, sondern auch in der JavaEE-Umgebung verwendet werden können. Shiro kann uns bei folgenden Aufgaben helfen: Authentifizierung, Autorisierung, Verschlüsselung, Sitzungsverwaltung, Integration mit dem Web, Caching usw.

1.1 Was ist Berechtigungsverwaltung? Grundsätzlich müssen Systeme mit Benutzerbeteiligung eine Berechtigungsverwaltung durchführen, die zur Kategorie der Systemsicherheit gehört. Sie steuert, was Benutzer tun können in Übereinstimmung mit Sicherheitsregeln oder Sicherheitsrichtlinien Zugriff und nur Zugriff auf Ressourcen, für die Sie autorisiert sind.

Die Berechtigungsverwaltung umfasst zwei Teile: Authentifizierung und Autorisierung der Benutzeridentität, auch Authentifizierung und Autorisierung genannt. Bei Ressourcen, die eine Zugriffskontrolle erfordern, müssen sich Benutzer zunächst einer Identitätsauthentifizierung unterziehen. Nach bestandener Authentifizierung kann der Benutzer erst nach bestandener Authentifizierung auf die Ressource zugreifen.

1.2 Was ist Identitätsauthentifizierung?

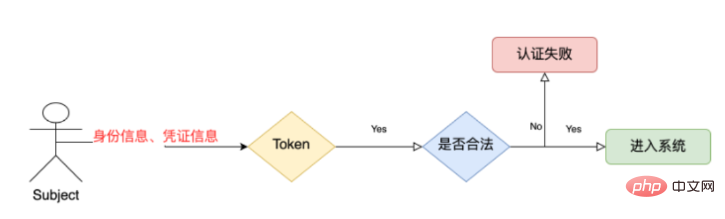

Identitätsauthentifizierung ist der Prozess, bei dem festgestellt wird, ob ein Benutzer ein legitimer Benutzer ist. Die am häufigsten verwendete Methode zur einfachen Identitätsauthentifizierung besteht darin, dass das System ermittelt, ob die Identität des Benutzers korrekt ist, indem es den vom Benutzer eingegebenen Benutzernamen und das Kennwort überprüft, um festzustellen, ob sie mit dem im System gespeicherten Benutzernamen und Kennwort des Benutzers übereinstimmen. Bei Systemen, die Fingerabdrücke verwenden, und anderen Systemen müssen Sie Ihren Fingerabdruck vorzeigen; bei Kartenlesesystemen wie Hardwareschlüsseln müssen Sie Ihre Karte durchziehen.

1.3 Was ist Autorisierung? Autorisierung, also Zugriffskontrolle, steuert, wer auf welche Ressourcen zugreifen kann. Nach der Identitätsauthentifizierung müssen dem Subjekt Berechtigungen für den Zugriff auf Systemressourcen zugewiesen werden.

1.4 Welche Authentifizierungs- und Autorisierungsframeworks sind auf dem Markt beliebter? Jetzt. .

2. Verwenden Sie Shiro, um die Authentifizierungsarbeit abzuschließen.

2.1 Die Schlüsselobjekte der Authentifizierung in Shiro.

Betreff: Der Benutzer, der über den Betreff auf das System zugreift. Der Betreff kann ein Benutzer, ein Programm usw. sein Die Authentifizierung wird als Betreff bezeichnet.

Principal: Identitätsinformationen ----Kontonummer ist die Identifizierung des Betreffs für die Identitätsauthentifizierung. Die Identifizierung muss eindeutig sein, z. B. Benutzername, Mobiltelefonnummer, E-Mail-Adresse usw. Ein Betreff kann mehrere Identitäten haben, es muss jedoch eine primäre Identität (Primary Principal) vorhanden sein.

Anmeldeinformationen: Anmeldeinformationen --- Bei Passwörtern handelt es sich um Sicherheitsinformationen, die nur dem Betreff bekannt sind, z. B. Passwörter, Zertifikate usw.

2.2 Authentifizierungsprozess (1) Erstellen Sie ein Maven-Java-Projekt.2.3.1 AbhängigkeitenBetreff: Betreff Senden Sie die Anmeldeinformationen an SecurityManager --->Authenticator---->Führen Sie eine relevante Authentifizierung basierend auf den von Ihrem Bereich bereitgestellten Daten durch. Realm – eine Klasse, die mit Datenquellen interagiert.

3. Autorisierung

3.2 Code ändern

rrreeDas obige ist der detaillierte Inhalt vonSo verwenden Sie das Java Shiro-Sicherheitsframework. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!