Technologie-Peripheriegeräte

Technologie-Peripheriegeräte KI

KI Die zehn wichtigsten Technologien der künstlichen Intelligenz, die sich im Jahr 2023 verändern werden

Die zehn wichtigsten Technologien der künstlichen Intelligenz, die sich im Jahr 2023 verändern werdenDie zehn wichtigsten Technologien der künstlichen Intelligenz, die sich im Jahr 2023 verändern werden

Vor fünf Jahren war die Idee selbstfahrender Autos nur eine Fantasie. Jetzt sind sie Realität, obwohl noch viel mehr in der Pipeline ist. Die Technologie verändert sich rasant und künstliche Intelligenz bildet da keine Ausnahme. Die Menschen gewöhnen sich schnell an die KI-Technologie aufgrund ihrer Vorhersagefähigkeiten und ihres Komforts. Auch Unternehmen greifen darauf zurück, entweder in der Hoffnung, durch eine Verbesserung der Gesamtleistung eine höhere Kapitalrendite zu erzielen, oder als letzten Ausweg. Hier diskutieren wir die zehn wichtigsten KI-Technologien, die das Jahr 2023 verändern werden.

1. Prädiktive Analyse:

Als bevorzugte Technologie zur Gewinnung wertvoller Erkenntnisse hat sie einen rasanten Aufstieg erlebt und wird sich zu einem der dynamischsten Bereiche der künstlichen Intelligenz entwickeln. Es hat sich von der Hülle der Mathematik und Statistik gelöst und kann im täglichen Leben umfassender eingesetzt werden.

2. Groß angelegtes Sprachmodell:

Der Master of Laws verwendet maschinelle Lernalgorithmen, um menschliche Sprache vorherzusagen, zu kodieren und sogar Stimmungsanalysen durchzuführen. Es wird allgemein angenommen, dass zukünftige LL.M.-Studiengänge nicht einfach nur Wörter wiederholen, sondern die beschriebenen Emotionen widerspiegeln werden.

3. Durch künstliche Intelligenz gesteuerte Cybersicherheit

Unternehmen versuchen immer, Sicherheitsbedrohungen vorherzusagen. Mithilfe künstlicher Intelligenz werden Unternehmen die Frühwarninfrastruktur für Cybersicherheit zu einem wichtigen Bestandteil ihrer Geschäftstätigkeit machen.

4. Intelligente automatisierte Systeme

Im kommenden Jahr werden intelligente automatisierte Systeme üblich sein, die über strenges Training hinausdenken können. Modelle der künstlichen Intelligenz in Bereichen wie Drohnenforschung, autonomer Erkundung und bionischen Systemen werden allgegenwärtig sein.

5. Die Kunst des nichtfunktionalen Testens:

Geben Sie Künstlern mehr Macht und definieren Sie die Art und Weise, wie Kunst wahrgenommen wird. Die Kombination von NFTs und künstlicher Intelligenz kann Möglichkeiten für den Aufbau weiterer Kunstschulen bieten.

6. Digitaler Avatar:

Mit dem Gehirn verbundene digitale Avatare können Menschen ersetzen und eine sofortige Bewegung ermöglichen. Digitale Nachbildungen von Menschen, die gleichzeitig an verschiedenen Orten auftauchen, werden zum Alltagsbild.

7. Ethik der künstlichen Intelligenz:

Systeme der künstlichen Intelligenz werden zu moralischen Prinzipien und technischen Systemen entwickelt, die mit der Ethik der künstlichen Intelligenz im Einklang stehen, mit dem Ziel, einen verantwortungsvollen Umgang mit künstlicher Intelligenz zu entwickeln. Zu seinen Kernkomponenten gehören die Vermeidung von KI-Vorurteilen, KI und Datenschutz, die Vermeidung von KI-Fehlern und die Bewältigung der Umweltauswirkungen der KI.

8. Militärwaffen:

Wenn es keinen Krieg gäbe, würden intelligente Waffen mit künstlicher Intelligenz den Prozess der politischen Beratung bestimmen. Künstliche Intelligenz wird zunehmend für Fernfähigkeiten und zum Schutz von Soldaten eingesetzt.

9. Prozesserkennung:

Eingehendes Process Mining und der weit verbreitete Einsatz künstlicher Intelligenz helfen dabei, die geschäftlichen Konsequenzen bestimmter Vorgänge wie Mausklicks, Öffnen bestimmter Dokumente, Webseiten usw. zu ermitteln.

10. Eingebettete Anwendungen:

Eingebettete Anwendungen sind so konzipiert, dass sie eine besondere Rolle für bestimmte Hardware mit bestimmten Zwecken spielen, die Zeit-, Größen-, Energie- und Speicherbeschränkungen erfüllen müssen. KI-basierte Systeme können mittlerweile Prozesse in Echtzeit steuern.

Das obige ist der detaillierte Inhalt vonDie zehn wichtigsten Technologien der künstlichen Intelligenz, die sich im Jahr 2023 verändern werden. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Gemma Scope: Das Mikroskop von Google, um in den Denkprozess von AI zu blickenApr 17, 2025 am 11:55 AM

Gemma Scope: Das Mikroskop von Google, um in den Denkprozess von AI zu blickenApr 17, 2025 am 11:55 AMErforschen der inneren Funktionsweise von Sprachmodellen mit Gemma -Umfang Das Verständnis der Komplexität von KI -Sprachmodellen ist eine bedeutende Herausforderung. Die Veröffentlichung von Gemma Scope durch Google, ein umfassendes Toolkit, bietet Forschern eine leistungsstarke Möglichkeit, sich einzuschütteln

Wer ist ein Business Intelligence Analyst und wie kann man einer werden?Apr 17, 2025 am 11:44 AM

Wer ist ein Business Intelligence Analyst und wie kann man einer werden?Apr 17, 2025 am 11:44 AMErschließung des Geschäftserfolgs: Ein Leitfaden zum Analyst für Business Intelligence -Analyst Stellen Sie sich vor, Rohdaten verwandeln in umsetzbare Erkenntnisse, die das organisatorische Wachstum vorantreiben. Dies ist die Macht eines Business Intelligence -Analysts (BI) - eine entscheidende Rolle in Gu

Wie füge ich eine Spalte in SQL hinzu? - Analytics VidhyaApr 17, 2025 am 11:43 AM

Wie füge ich eine Spalte in SQL hinzu? - Analytics VidhyaApr 17, 2025 am 11:43 AMSQL -Änderungstabellanweisung: Dynamisches Hinzufügen von Spalten zu Ihrer Datenbank Im Datenmanagement ist die Anpassungsfähigkeit von SQL von entscheidender Bedeutung. Müssen Sie Ihre Datenbankstruktur im laufenden Flug anpassen? Die Änderungstabelleerklärung ist Ihre Lösung. Diese Anleitung Details Hinzufügen von Colu

Business Analyst vs. Data AnalystApr 17, 2025 am 11:38 AM

Business Analyst vs. Data AnalystApr 17, 2025 am 11:38 AMEinführung Stellen Sie sich ein lebhaftes Büro vor, in dem zwei Fachleute an einem kritischen Projekt zusammenarbeiten. Der Business Analyst konzentriert sich auf die Ziele des Unternehmens, die Ermittlung von Verbesserungsbereichen und die strategische Übereinstimmung mit Markttrends. Simu

Was sind Count und Counta in Excel? - Analytics VidhyaApr 17, 2025 am 11:34 AM

Was sind Count und Counta in Excel? - Analytics VidhyaApr 17, 2025 am 11:34 AMExcel -Datenzählung und -analyse: Detaillierte Erläuterung von Count- und Counta -Funktionen Eine genaue Datenzählung und -analyse sind in Excel kritisch, insbesondere bei der Arbeit mit großen Datensätzen. Excel bietet eine Vielzahl von Funktionen, um dies zu erreichen. Die Funktionen von Count- und Counta sind wichtige Instrumente zum Zählen der Anzahl der Zellen unter verschiedenen Bedingungen. Obwohl beide Funktionen zum Zählen von Zellen verwendet werden, sind ihre Designziele auf verschiedene Datentypen ausgerichtet. Lassen Sie uns mit den spezifischen Details der Count- und Counta -Funktionen ausgrenzen, ihre einzigartigen Merkmale und Unterschiede hervorheben und lernen, wie Sie sie in der Datenanalyse anwenden. Überblick über die wichtigsten Punkte Graf und Cou verstehen

Chrome ist hier mit KI: Tag zu erleben, täglich etwas Neues !!Apr 17, 2025 am 11:29 AM

Chrome ist hier mit KI: Tag zu erleben, täglich etwas Neues !!Apr 17, 2025 am 11:29 AMDie KI -Revolution von Google Chrome: Eine personalisierte und effiziente Browsing -Erfahrung Künstliche Intelligenz (KI) verändert schnell unser tägliches Leben, und Google Chrome leitet die Anklage in der Web -Browsing -Arena. Dieser Artikel untersucht die Exciti

Die menschliche Seite von Ai: Wohlbefinden und VierfacheApr 17, 2025 am 11:28 AM

Die menschliche Seite von Ai: Wohlbefinden und VierfacheApr 17, 2025 am 11:28 AMImpacting Impact: Das vierfache Endergebnis Zu lange wurde das Gespräch von einer engen Sicht auf die Auswirkungen der KI dominiert, die sich hauptsächlich auf das Gewinn des Gewinns konzentrierte. Ein ganzheitlicherer Ansatz erkennt jedoch die Vernetzung von BU an

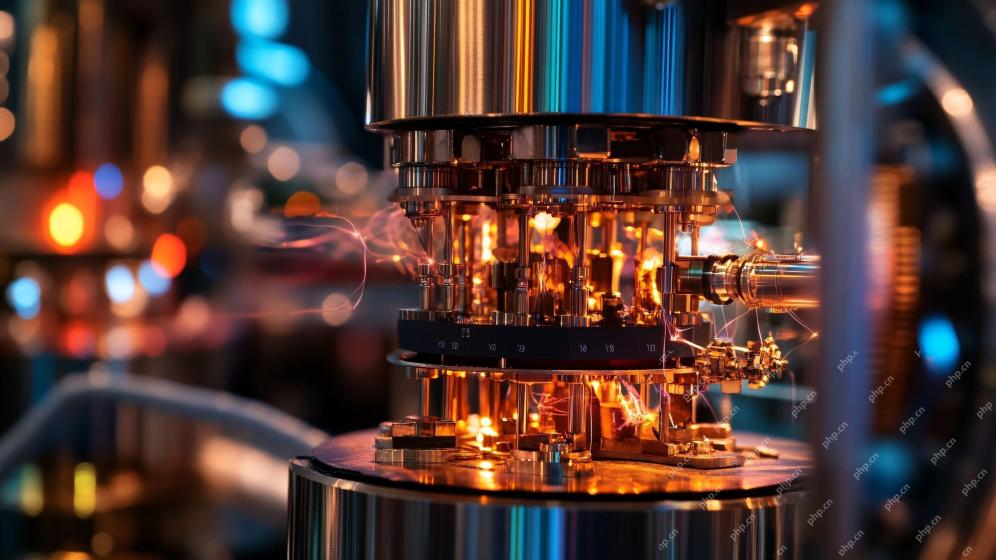

5 verwendende Anwendungsfälle für Quantum Computing, über die Sie wissen solltenApr 17, 2025 am 11:24 AM

5 verwendende Anwendungsfälle für Quantum Computing, über die Sie wissen solltenApr 17, 2025 am 11:24 AMDie Dinge bewegen sich stetig zu diesem Punkt. Die Investition, die in Quantendienstleister und Startups einfließt, zeigt, dass die Industrie ihre Bedeutung versteht. Und eine wachsende Anzahl realer Anwendungsfälle entsteht, um seinen Wert zu demonstrieren

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

AI Hentai Generator

Erstellen Sie kostenlos Ai Hentai.

Heißer Artikel

Heiße Werkzeuge

WebStorm-Mac-Version

Nützliche JavaScript-Entwicklungstools

Dreamweaver CS6

Visuelle Webentwicklungstools

Herunterladen der Mac-Version des Atom-Editors

Der beliebteste Open-Source-Editor

DVWA

Damn Vulnerable Web App (DVWA) ist eine PHP/MySQL-Webanwendung, die sehr anfällig ist. Seine Hauptziele bestehen darin, Sicherheitsexperten dabei zu helfen, ihre Fähigkeiten und Tools in einem rechtlichen Umfeld zu testen, Webentwicklern dabei zu helfen, den Prozess der Sicherung von Webanwendungen besser zu verstehen, und Lehrern/Schülern dabei zu helfen, in einer Unterrichtsumgebung Webanwendungen zu lehren/lernen Sicherheit. Das Ziel von DVWA besteht darin, einige der häufigsten Web-Schwachstellen über eine einfache und unkomplizierte Benutzeroberfläche mit unterschiedlichen Schwierigkeitsgraden zu üben. Bitte beachten Sie, dass diese Software

Sicherer Prüfungsbrowser

Safe Exam Browser ist eine sichere Browserumgebung für die sichere Teilnahme an Online-Prüfungen. Diese Software verwandelt jeden Computer in einen sicheren Arbeitsplatz. Es kontrolliert den Zugriff auf alle Dienstprogramme und verhindert, dass Schüler nicht autorisierte Ressourcen nutzen.