Technologie-Peripheriegeräte

Technologie-Peripheriegeräte KI

KI Anwendung der Text-Emotionserkennungstechnologie basierend auf Deep Learning in der 5G-Sicherheitsmanagement- und Kontrollplattform für schlechte Nachrichten

Anwendung der Text-Emotionserkennungstechnologie basierend auf Deep Learning in der 5G-Sicherheitsmanagement- und Kontrollplattform für schlechte NachrichtenAnwendung der Text-Emotionserkennungstechnologie basierend auf Deep Learning in der 5G-Sicherheitsmanagement- und Kontrollplattform für schlechte Nachrichten

Autor | Sun Yue, Abteilung: China Mobile (Hangzhou) Information Technology Co., Ltd. | mit 5G-Netzen in Kontakt kommen und diese nutzen. 5G-Netzwerke können nicht nur Sprache, Video, Text und andere Informationen herkömmlicher Netzwerke übertragen, sondern können auch in praktischeren Anwendungsszenarien mit geringerer Latenz und hochpräzisen Positionierungsfunktionen verwendet werden, wie zum Beispiel: Live-Gefechtsfeldinformationen, Satellitenpositionierung, Navigation, usw.

Internetinformationen werden oft mit schlechten Informationen vermischt, wie z. B. politischen Informationen, pornografischen Informationen, Informationen zu Schwarzen, Betrugsinformationen, kommerziellen Werbeinformationen usw. und der Menge an Schlechte Informationen nehmen von Jahr zu Jahr zu, was zu massiver Belästigung der Benutzer führt. Um die Netzwerkumgebung zu reinigen und die Verbreitung schlechter Informationen wirksam zu kontrollieren, wurde die 5G-Sicherheitsmanagement- und Kontrollplattform für schlechte Nachrichten von China Mobile ins Leben gerufen. Datenquelle: China Mobile Group Information Security Center Netzwerke In der Informationsumgebung, wie Textnachrichten, Sprachinformationen, Videoinformationen, Rich-Media-Informationen usw., werden die Informationen in folgende Kategorien eingeteilt: politisch, pornographisch, bandenbezogen, betrugsbezogen, kommerzielle Werbebotschaften, normal Nachrichten usw. und führen Sie dann durch entsprechende Strategien eine rechtzeitige Abfang- und Folgestrafe basierend auf der Schwere der schlechten Nachrichten durch, bereinigen Sie die Netzwerkumgebung von der Grundursache und schaffen Sie einen guten Cyberspace. 2. Technische Punkte der bestehenden 5G-Plattform für das Management und die Kontrolle schlechter Informationen

①Schlüsselwörter der ersten Ebene festlegen

: Schlüsselwörter der ersten Ebene werden normalerweise auf einige äußerst sensible Wörter festgelegt. Wenn der Benutzer eine Nachricht mit Schlüsselwortinhalten der ersten Ebene sendet, wird die Nachricht sofort abgefangen und der Nachrichteninhalt kann nicht verteilt werden , und Markieren Sie diesen Benutzer.

: Allgemeine Schlüsselwörter werden auf einige relativ sensible Wörter festgelegt. Wenn der Benutzer innerhalb eines bestimmten Zeitraums eine Nachricht mit häufigem Schlüsselwortinhalt sendet, überschreitet die Häufigkeit, mit der der Benutzer die sensible Nachricht sendet Die vom System vorgegebene Anzahl Wenn der Abfangschwellenwert festgelegt ist, zieht das System den Benutzer in die schwarze Liste und innerhalb eines bestimmten Zeitraums kann der Benutzer nicht den vollständigen 5G-Netzwerkdienst nutzen.

③Setzen Sie die Überwachung komplexer Textinformationen ein: Wenn der Benutzer eine PDF-Datei sendet, die Text und Bilder enthält, wird der Text in der Datei extrahiert und die Schlüsselwörter der ersten Ebene und allgemeine Schlüsselwörter werden gefiltert und die Bilder werden verarbeitet. Die Rich-Media-Mechanismus-Filterung basiert auf den Filterergebnissen von Text und Bildern und übernimmt das Prinzip der starken Verarbeitung als Verarbeitungsergebnis der Datei.

3. Technische Schwächen der bestehenden 5G-Plattform zur Kontrolle schlechter Nachrichten

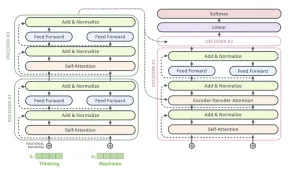

4. Technische Implementierungsdetails des 5G-Schlechtmanagement- und Kontrollsystems basierend auf Deep Learning

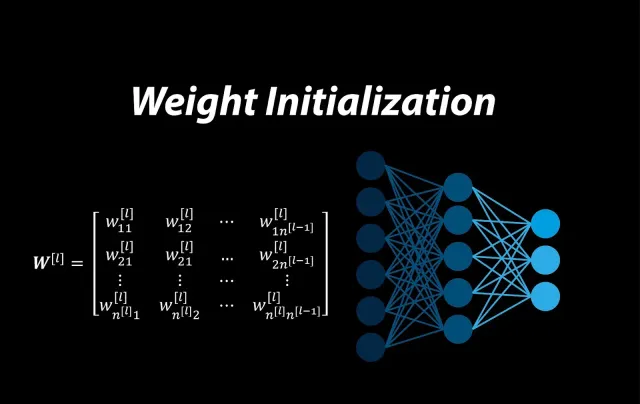

Diese Technologie enthält drei Hauptkomponenten: Jieba-Wortsegmentierungssystem, Phrasenvektorisierung und Text-Emotionserkennungsalgorithmus, die Interaktion zwischen den einzelnen Themen ist wie folgt:

Interaktionsflussdiagramm jedes Moduls

Verwenden Sie die Crawler-Technologie, um Internetwörter und Nachrichtennachrichten als Originaltext zu crawlen, und teilen Sie den Originaltext im Verhältnis 8:2 in einen Trainingssatz und einen Testsatz auf, beschriften Sie die Textinformationen im Trainingssatz und übergeben Sie dann den Text Informationen im Testsatz durch Das Jieba-Wortsegmentierungstool führt eine Wortsegmentierungsverarbeitung durch, zum Beispiel: Er kam zum Mobile Hangyan Building. Nach der Wortsegmentierung durch das Jieba-Wortsegmentierungstool lautet das Ergebnis: he/came/moved/Hangyan/building, und schließlich wurden die Daten nach der Wortsegmentierung in einem Korpus organisiert. Da die Textinformationsmenge im Trainingssatz und Testsatz sehr groß ist (normalerweise Millionen Daten), ist auch die Datenmenge im Post-Wort-Segmentierungskorpus sehr groß (zig Millionen Daten). Obwohl diese Korpora in nummerierter Form im Korpus gespeichert werden können, ist es aufgrund der großen Datenmenge leicht, unter der Dimensionalitätskatastrophe zu leiden. Für die Modalpartikel, die in Textinformationen vorkommen, wie zum Beispiel: „le“, „的“, „我“ usw., kommen diese Wörter zwar sehr häufig vor, tragen aber kaum zur emotionalen Wirkung bei, daher werden wir eine Auswahl treffen Entfernen dieser Wörter aus dem Phrasenkorpus, um den Zweck der Dimensionsreduzierung zu erreichen. Wir senden die vektorisierten Phrasen im Trainingssatz zum Lernen und Trainieren und erhalten das entsprechende Modell. Schließlich fügen wir die Daten im Testsatz in das Modell ein, um die entsprechenden Erkennungsergebnisse anzuzeigen Das Modell kann eine bessere Genauigkeit erzielen. Wenn die Genauigkeitsrate gut ist, wird das Modell mit der 5G-Bad-Management- und Kontrollplattform verbunden und der Benutzer sendet End-to-End-Informationen zum Filtern. Wenn während des Filtervorgangs schlechte Informationen gefunden werden, werden diese rechtzeitig abgefangen, wodurch das Abfangen schlechter Informationen durch das 5G-System zur Verwaltung und Kontrolle schlechter Informationen systematischer und umfassender wird. Die spezifischen Schritte sind wie folgt: Verwenden Sie Deep-Learning-Technologie, um eine effektive Identifizierung mit hoher Zuverlässigkeit und Authentizität zu gewährleisten. Verwenden Sie Deep-Learning-Technologie zur Emotionserkennung mit weniger manuellem Eingriff und hoher Arbeitseffizienz Mithilfe der Text-Emotionserkennung kann die Strategie automatisch aktualisiert und zeitnah mit neuen Eintragsinformationen ergänzt werden, um die Effizienz zu verbessern.

Das obige ist der detaillierte Inhalt vonAnwendung der Text-Emotionserkennungstechnologie basierend auf Deep Learning in der 5G-Sicherheitsmanagement- und Kontrollplattform für schlechte Nachrichten. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Versuchen Sie Teekannen für zuverlässige Q & A, Lappen und Info -ExtraktionApr 25, 2025 am 10:45 AM

Versuchen Sie Teekannen für zuverlässige Q & A, Lappen und Info -ExtraktionApr 25, 2025 am 10:45 AMTeekanne: Ein leichtes, halluzinationsresistentes Sprachmodell Textgenerierungsmodelle sind leistungsstarke Tools für Forschung und Anwendungen, die Architektur, Schulung und umfangreiche Datensätze nutzen, um bemerkenswerte Funktionen zu erreichen. Open-s

Was ist neu in Devin 2.0? Vollständiger Zusammenbruch im InnerenApr 25, 2025 am 10:43 AM

Was ist neu in Devin 2.0? Vollständiger Zusammenbruch im InnerenApr 25, 2025 am 10:43 AMDevin 2.0: revolutionäre Softwareentwicklung mit KI Devin 2.0 von Cognition Ai verändert die Funktionsweise von Entwicklern. Ein signifikantes Upgrade seines Vorgängers Devin 2.0 bietet eine verbesserte Geschwindigkeit, Effizienz und Benutzerfreundlichkeit. Dieses KI-angetriebene Werkzeug Stram

AI Art gegen menschliche Kunst: Ist der Ghibli -Trend ein Tribut oder ein Diebstahl?Apr 25, 2025 am 10:37 AM

AI Art gegen menschliche Kunst: Ist der Ghibli -Trend ein Tribut oder ein Diebstahl?Apr 25, 2025 am 10:37 AMDiese Debatte begann mit einem Instagram-Videos, in dem er den viralen Trend kritisierte, Fotos in die Kunst-Kunst-Art von AI-generiertem Studio zu verwandeln. Der Schöpfer des Videos argumentierte, dies sei Diebstahl, eine respektlose Abkürzung, die die Arbeit der echten Künstler untergräbt. Sie behaupteten

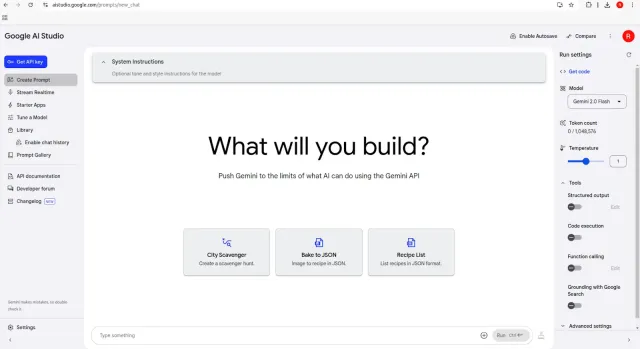

Anfängerleitfaden für Google AI StudioApr 25, 2025 am 10:32 AM

Anfängerleitfaden für Google AI StudioApr 25, 2025 am 10:32 AMSchalten Sie die Leistung von Google AI Studio frei: Ihr KI -Innovationspameplatz Google AI Studio verwandelt Ihre wildesten technischen Träume in die Realität und bietet ein benutzerfreundliches Tor in die Welt der künstlichen Intelligenz. Dieser Leitfaden entmystifiziert die komplexe Maschine l

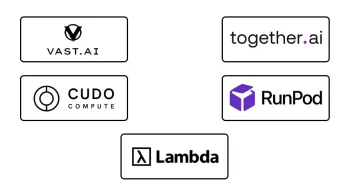

5 erschwingliche Cloud-Plattformen für Feinabstimmung LLMsApr 25, 2025 am 10:30 AM

5 erschwingliche Cloud-Plattformen für Feinabstimmung LLMsApr 25, 2025 am 10:30 AMFeinabstimmung große Sprachmodelle (LLMs) sind teuer und erfordern leistungsstarke GPUs und umfangreiche Rechenressourcen. Erschwingliche Cloud-Plattformen bieten jedoch eine kostengünstige Alternative zu herkömmlichen Anbietern wie AWS, Google Cloud und Azure von

Deepseek v3 vs llama 4: Welches Modell regiert oberste? - Analytics VidhyaApr 25, 2025 am 10:27 AM

Deepseek v3 vs llama 4: Welches Modell regiert oberste? - Analytics VidhyaApr 25, 2025 am 10:27 AMIn der sich ständig weiterentwickelnden Landschaft großer Sprachmodelle ist Deepseek V3 gegen Llama 4 zu einem der heißesten Matchups für Entwickler, Forscher und KI-Enthusiasten geworden. Egal, ob Sie optimieren, um einen Blazing-Fast-Infere zu optimieren

Was sind Modelle Open Source und Open Gewicht?Apr 25, 2025 am 10:19 AM

Was sind Modelle Open Source und Open Gewicht?Apr 25, 2025 am 10:19 AMDeepseek -Modelle und Gemma 3 von Google heben den wachsenden Trend der "offenen" KI -Modellentwicklung hervor und betont außergewöhnliche Argumentationsfunktionen und leichte Designs. Openai ist bereit, mit einem bevorstehenden & quo zu diesem Ökosystem beizutragen

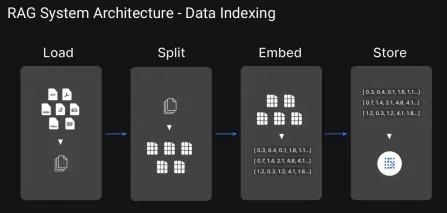

Top 13 fortschrittliche RAG -Techniken für Ihr nächstes ProjektApr 25, 2025 am 10:07 AM

Top 13 fortschrittliche RAG -Techniken für Ihr nächstes ProjektApr 25, 2025 am 10:07 AMKann AI wirklich relevante Antworten im Maßstab generieren? Wie stellen wir sicher, dass es komplexe Konversationen mit mehreren Drehungen versteht? Und wie können wir es davon abhalten, falsche Fakten sicher auszuspucken? Dies sind die Art von Herausforderungen, die MO

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

SecLists

SecLists ist der ultimative Begleiter für Sicherheitstester. Dabei handelt es sich um eine Sammlung verschiedener Arten von Listen, die häufig bei Sicherheitsbewertungen verwendet werden, an einem Ort. SecLists trägt dazu bei, Sicherheitstests effizienter und produktiver zu gestalten, indem es bequem alle Listen bereitstellt, die ein Sicherheitstester benötigen könnte. Zu den Listentypen gehören Benutzernamen, Passwörter, URLs, Fuzzing-Payloads, Muster für vertrauliche Daten, Web-Shells und mehr. Der Tester kann dieses Repository einfach auf einen neuen Testcomputer übertragen und hat dann Zugriff auf alle Arten von Listen, die er benötigt.

SublimeText3 Englische Version

Empfohlen: Win-Version, unterstützt Code-Eingabeaufforderungen!

Herunterladen der Mac-Version des Atom-Editors

Der beliebteste Open-Source-Editor

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung