Heim >häufiges Problem >Was ist die vierschichtige Struktur des Internets?

Was ist die vierschichtige Struktur des Internets?

- 青灯夜游Original

- 2023-02-23 17:25:169473Durchsuche

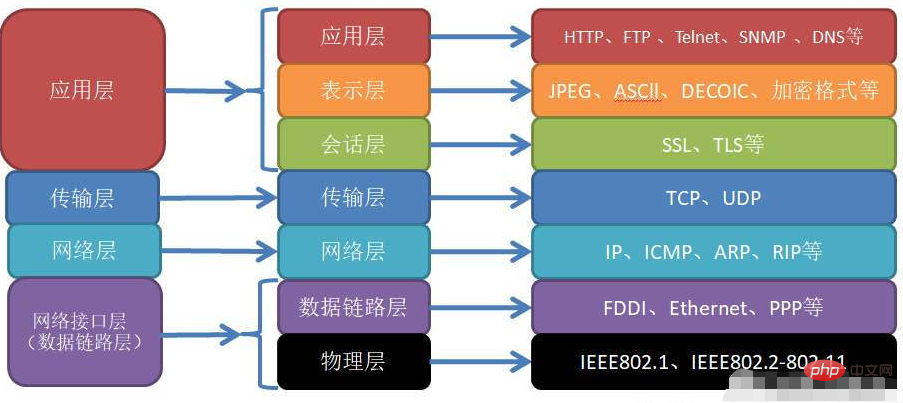

Die vierschichtige Struktur des Internets ist: 1. Datenverbindungsschicht (Netzwerkschnittstellenschicht), die den Netzwerktreiber der Netzwerkkartenschnittstelle implementiert, um die Übertragung von Daten auf physischen Medien abzuwickeln. 2. Netzwerkschicht, die das Routing und die Weiterleitung von Datenpaketen implementiert. 3. Transportschicht, die eine End-to-End-Kommunikation für Anwendungen auf zwei Hosts bereitstellt. 4. Die Anwendungsschicht ist für die Verarbeitung der Anwendungslogik verantwortlich.

Die Betriebsumgebung dieses Tutorials: Windows 7-System, Dell G3-Computer.

TCP/IP ist das grundlegendste Protokoll des Internets. TCP/IP verwendet eine vierschichtige Struktur, um die Übertragungsaufgabe abzuschließen: die Netzwerkschnittstellenschicht, die Netzwerkschicht, die Transportschicht und die Anwendungsschicht. Jede Schicht vervollständigt sich durch den Aufruf der nächsten Schicht mit OSI Der standardmäßigen siebenschichtigen Struktur fehlen die Präsentationsschicht, die Sitzungsschicht und die physikalische Schicht.

Lassen Sie uns über die Funktionen und gemeinsamen Protokolle jeder Schicht sprechen.

1. Datenverbindungsschicht (Netzwerkschnittstellenschicht)

Funktion: Implementiert den Netzwerktreiber der Netzwerkkartenschnittstelle, um die Übertragung von Daten auf physischen Medien (wie Ethernet, Token Ring usw.) zu verarbeiten.

Entsprechende Geräte: Netzwerkkabel, Netzwerkbrücken, Hubs, Switches

Gemeinsame Protokolle:

(1) ARP (Address Resolution Protocol): Es setzt die IP-Adresse in eine physische Adresse um (normalerweise MAC-Adresse, im Volksmund wird sie als Netzwerkkartenadresse verstanden). Konvertierung.

(2) RARP (Reverse Address Resolution Protocol): Wie der Name schon sagt, ist es das Gegenteil von ARP. Es realisiert die Konvertierung von einer physischen Adresse in eine IP-Adresse.

Dann werden einige Leute fragen, welchen Nutzen sie haben? ? ?

ARP-Zweck: Die Netzwerkschicht verwendet die IP-Adresse, um eine Maschine zu finden, während die Datenverbindungsschicht die physische Adresse verwendet, um eine Maschine zu finden. Daher muss die Netzwerkschicht zuerst die IP-Adresse der Zielmaschine in eine physische Adresse umwandeln bevor Sie die von der Straßenschicht bereitgestellten Dienste nutzen.

Verwendung von RARP: Das RARP-Protokoll wird nur von einigen Workstations ohne Festplatte im Netzwerk verwendet. Aufgrund fehlender Speichergeräte kann die Workstation ohne Festplatte ihre eigene IP-Adresse jedoch nicht aufzeichnen physikalische Adresse zur IP-Adresse.

2. Netzwerkschicht

Funktion: Routing und Weiterleitung von Datenpaketen implementieren.

Entsprechendes Gerät: Router

Häufig verwendete Protokolle:

(1) Das IP-Protokoll (Internetprotokoll) bestimmt anhand der Ziel-IP-Adresse des Datenpakets, wie es an den Zielhost gesendet wird. Wenn das Datenpaket nicht direkt an den Zielhost gesendet werden kann, findet das IP-Protokoll einen geeigneten Next-Hop-Router und übergibt das Datenpaket an den Router zur Weiterleitung. Nach vielen Malen erreicht das Datenpaket den Zielhost oder wegen Fehler beim Senden verworfen werden.

(2) Das ICMP-Protokoll ist ein weiteres wichtiges Protokoll auf Netzwerkebene. Es ist eine wichtige Ergänzung zum IP-Protokoll und wird hauptsächlich zur Erkennung von Netzwerkverbindungen verwendet.

8-Bit-Typ: ICMP-Nachrichten werden in zwei Kategorien unterteilt: Eine davon sind Fehlermeldungen wie „Ziel nicht erreichbar“ (Typwert 3) und „Umleitung“ (Typwert 5); die andere sind Abfragenachrichten, die zum Abfragen von Netzwerkinformationen verwendet werden.

Einige ICMP-Nachrichten verwenden auch ein 8-Bit-Codefeld, um verschiedene Bedingungen zu unterteilen. Beispielsweise bedeutet ein Codewert von 0 eine Netzwerkumleitung und ein Codewert von 1 eine Hostumleitung.

16-Bit-Prüfsumme: Führen Sie eine zyklische Redundanzprüfung (CRC) für die gesamte Nachricht durch (einschließlich Header und Inhaltsteile).

Hinweis: Das ICMP-Protokoll ist kein Netzwerkschichtprotokoll im engeren Sinne, da es die vom IP-Protokoll bereitgestellten Dienste auf derselben Schicht nutzt und im Allgemeinen das Protokoll der oberen Schicht die Dienste des Protokolls der unteren Schicht verwendet .

3. Transportschicht

Funktion: Bereitstellung einer End-to-End-Kommunikation für Anwendungen auf zwei Hosts. Anders als bei der von der Netzwerkschicht verwendeten Hop-by-Hop-Kommunikationsmethode kümmert sich die Transportschicht nur um den Ursprung und das Ziel der Kommunikation und nicht um den Übertragungsprozess des Datenpakets.

Hauptprotokolle:

(1) TCP-Protokoll (Transmission Control Protocol): Bietet zuverlässige, verbindungsorientierte und Streaming-Dienste für die Anwendungsschicht.

(2) UDP-Protokoll (User Datagram Protocol): Bietet unzuverlässige, verbindungslose und Datagrammdienste für die Anwendungsschicht. (Die detaillierte Erklärung und der Unterschied zwischen TCP- und UDP-Protokollen werden im nächsten Artikel ausführlich besprochen)

(3) SCTP-Protokoll (Stream Control Transmission Protocol) Es ist für die Übertragung von Telefonsignalen im Internet konzipiert und wird hier nicht beschrieben Einzelheiten hier.

4. Anwendungsschicht

Funktion: Verantwortlich für die Verarbeitung der Anwendungslogik, wie Dateiübertragung, Namensabfrage und Netzwerkverwaltung.

Hinweis: Die Datenverbindungsschicht, die Netzwerkschicht und die Transportschicht kopieren und verarbeiten Netzwerkkommunikationsdetails. Daher müssen diese Teile stabil und effizient sein, damit sie alle im Kernelraum implementiert werden (wie in Abbildung 2 oben dargestellt). Die Anwendungsschicht ist im Benutzerbereich implementiert. Da sie für einen Großteil der Logik verantwortlich ist, wird der Kernel sehr groß, wenn sie im Kernel implementiert wird. Es gibt auch einige Serverprogramme, die im Kernel implementiert sind, sodass der Code nicht zwischen Benutzerraum und Kernelraum hin und her wechseln muss (hauptsächlich Datenkopieren), was die Arbeitseffizienz verbessert.

Häufig verwendete Protokolle:

(1) OSPF-Protokoll (Open Shortest Path First): Es handelt sich um ein dynamisches Routing-Update-Protokoll, das für die Kommunikation zwischen Routern verwendet wird, um sich gegenseitig über ihre jeweiligen Routing-Informationen zu informieren.

(2) DNS-Protokoll (Domain Name Service): Bietet die Konvertierung des Domänennamens der Maschine in eine IP-Adresse. (Wenn Sie beispielsweise www.baidu.com in die IP von Baidu umwandeln, geben Sie den Domänennamen ein und Sie können ihn direkt eingeben. Weil es zu mühsam ist, sich die IP-Adresse zu merken, genau wie jeder durch seinen Personalausweis eindeutig identifiziert wird, aber es (DNS ist ein Prozess zum Abgleichen von Namen mit ID-Karten.)

(3) Das Telnet-Protokoll ist ein Remote-Anmeldeprotokoll, mit dem wir Remote-Aufgaben lokal erledigen können.

(4) Das HTTP-Protokoll (Hypertext Transfer Protocol) ist ein zustandsloses Protokoll auf Anwendungsebene, das auf dem Anforderungs- und Antwortmodus basiert und häufig auf der TCP-Verbindungsmethode basiert.

Weitere verwandte Artikel finden Sie auf der Chinesischen PHP-Website! !

Das obige ist der detaillierte Inhalt vonWas ist die vierschichtige Struktur des Internets?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- Welche Schichten enthält das TCP/IP-Protokoll?

- Was in der TCP/IP-Protokollsuite sendet binäre Streams auf physischen Medien

- Was ist die grundlegende Übertragungseinheit der physikalischen TCP/IP-Schicht?

- Was ist der Unterschied und die Verbindung zwischen osi und tcp/ip?

- Wie lautet der vollständige Name von TCP/IP?