Heim >Betrieb und Instandhaltung >Windows-Betrieb und -Wartung >Erfahren Sie Schritt für Schritt, wie Sie das digitale HTTPS-Zertifikat im Browser überprüfen

Erfahren Sie Schritt für Schritt, wie Sie das digitale HTTPS-Zertifikat im Browser überprüfen

- 藏色散人nach vorne

- 2023-01-29 17:07:155703Durchsuche

Dieser Artikel vermittelt Ihnen relevantes Wissen über HTTPS und stellt hauptsächlich vor, wie der Browser das digitale Zertifikat von HTTPS überprüft , sowie eine Einführung in die Konzepte des HTTP-Protokolls und der zugehörigen Zertifikate. Ich hoffe, es wird für alle hilfreich sein.

Die in diesem Artikel gelösten Fragen lauten wie folgt:

- Warum benötige ich ein Zertifikat, wenn ich vom HTTP-Protokoll zum HTTPS-Protokoll wechsle?

- Wie spiegelt das HTTPS-Protokoll die Sicherheit wider (HTTPS-Protokollprinzip)?

- Wie erhalte ich das für HTTPS erforderliche Zertifikat kostenlos und wie stelle ich das Zertifikat auf dem Server bereit?

- Wie überprüft der Browser das Zertifikat?

- Was ist im Zertifikat enthalten?

- Sind CA-Zertifikat und Gateway-Zertifikat dasselbe?

Kostenlose Zertifikatsbeantragung

Kostenlose Zertifikatsbeantragungs-Website:https://freessl.cn

Domänennamenbeantragung und Auflösung auf dem Server

Das Zertifikat ist an den Domänennamen gebunden

Laden Sie das Zertifikat auf den Server herunter. Stellen Sie das Skript bereit und stellen Sie das

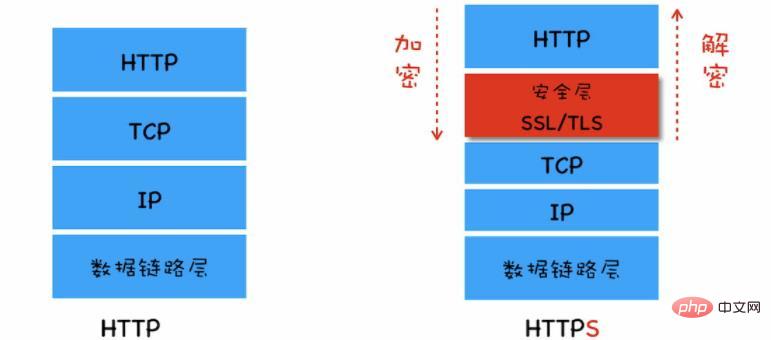

HTTPS-Prinzip

bereit. Auf der Ebene des HTTP-Protokollstapels können wir eine Sicherheitsschicht zwischen TCP und HTTP einfügen, und alle Daten, die die Sicherheitsschicht passieren, werden verschlüsselt oder entschlüsselt ,

So wird HTTPS zu HTTP und die Sicherheitsschicht kommuniziert zuerst, und die Sicherheitsschicht kommuniziert mit TCP. Schließen Sie den Datenverschlüsselungs- und -entschlüsselungsprozess auf der Sicherheitsebene ab.

Verschlüsselungsmethode:

- Symmetrische Verschlüsselung bedeutet, dass beide Parteien den „gleichen Schlüssel“ verwenden, einer verschlüsselt und der andere entschlüsselt.

- Vorteile: Schnelle Ver- und Entschlüsselung

- Nachteile: Verschlüsselungsschlüssel sind leicht zugänglich, geringe Sicherheit

- Asymmetrische Verschlüsselung bedeutet, dass eine Partei den öffentlichen Schlüssel zum Verschlüsseln verwendet und die andere Partei nur den privaten Schlüssel zum Entschlüsseln verwenden kann. Der öffentliche Schlüssel und der private Schlüssel sind die einzige Paarung. Vorteile: Sicherheit .

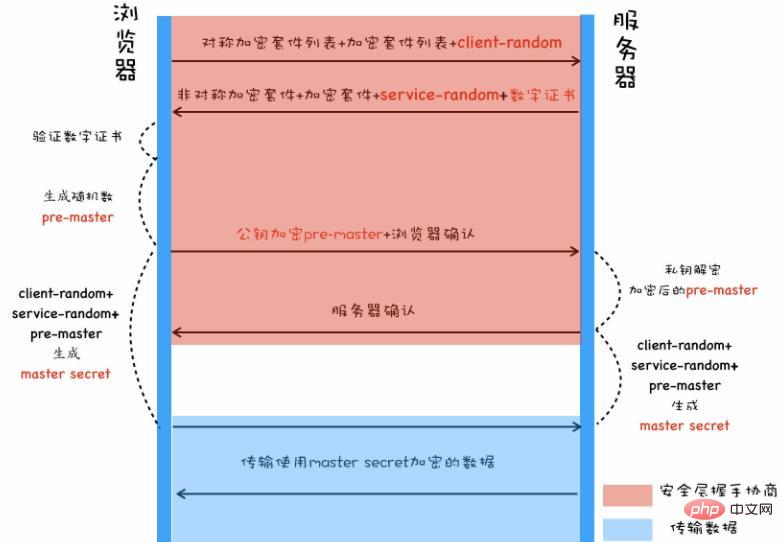

Nachdem der Server die Anfrage erhalten hat, wählt er die von ihm unterstützte Verschlüsselungsmethode aus, informiert den Browser und gibt eine „Datennummer Service-Random“ und ein „Digitales Zertifikat des Servers“ sowie die „eigene Nummer der CA-Organisation“ zurück, die das ausgestellt hat digitales Zertifikat an den Server übertragen.

- Der Browser überprüft die Gültigkeit des „digitalen Serverzertifikats“ und des „digitalen CA-Agenturzertifikats“, generiert eine Zufallszahl „Pre-Master“ und verwendet das im „Server“ enthaltene „öffentliche Zertifikat“. digitales Zertifikat". „Schlüssel“ verschlüsselt die Zufallszahl „Pre-Master“ und sendet sie zur Bestätigung an den Dienst.

- Der Server verwendet den „privaten Schlüssel“ des „digitalen Serverzertifikats“ zum Entschlüsseln, erhält die Zufallszahl „Pre-Master“ und antwortet, dass der Browser sie empfangen hat.

- Der Browser kombiniert die zuvor generierten Zufallszahlen „Client-Random“, „Pre-Master“ und die vom Server zurückgegebenen „Service-Random“, um einen neuen Schlüssel „Master Secret“ zu generieren, und verwendet dann den neuen Schlüssel Der Schlüssel wird zum Verschlüsseln von Daten zwischen dem Server und dem Server verwendet.

- Frage:

- Woher kommt das Zertifikat auf dem Server?

Wenn das auf die CA-Organisation angewendete digitale Zertifikat auf dem Server bereitgestellt wird, gibt es im Allgemeinen zusätzlich zu dem von der CA-Organisation für den Dienst ausgestellten digitalen Zertifikat (allgemein als Gateway-Zertifikat bekannt) auch das „eigene digitale Zertifikat der CA-Organisation“. ".

Was ist im digitalen Zertifikat enthalten, das von der CA-Organisation an den Server ausgestellt wird?

Geben Sie bei der Beantragung eines Zertifikats bei der CA-Organisation mindestens die Angaben „Organisation/persönliche Informationen“, „Gültigkeitsdauer des Zertifikats“, „öffentlicher Schlüssel des Zertifikats“, „digitale Signatur des von der CA-Organisation bereitgestellten Zertifikats“ und „Informationen zur CA-Organisation“ an "usw.-

Wenn das digitale Zertifikat der CA-Organisation nicht auf dem Server verfügbar ist, kann der Browser es automatisch aus dem Internet herunterladen. Dies kann jedoch die Zeit für den ersten Zugriff auf die Schnittstelle/Seite verlängern und möglicherweise auch fehlschlagen.

Nur das servereigene Zertifikat wird auf dem Server bereitgestellt, und es gibt kein digitales Zertifikat von der CA-Organisation. Was soll ich tun?

Wie der Browser das Zertifikat überprüft Zuerst verwendet der Browser den im Zertifikat angegebenen Hash-Algorithmus, um den Informationsauszug der „Klartextinformationen der Organisation“ zu berechnen.- Dann verwendet er den öffentlichen Schlüssel der Zertifizierungsstelle Zertifikat zum Entschlüsseln der „digitalen Signatur“ im digitalen Zertifikat, die entschlüsselten Daten sind auch eine Zusammenfassung der Informationen.

Stellen Sie abschließend fest, ob die beiden zusammenfassenden Informationen gleich sind.

Wie kann man nachweisen, dass das CA-Zertifikat selbst nicht gefälscht ist?

Die einfache und grobe Lösung lautet: Das Betriebssystem verfügt über integrierte Zertifikate aller CA-Organisationen und es wird davon ausgegangen, dass das Betriebssystem nicht böswillig angegriffen wurde.

Der Kompromiss besteht darin, die CA-Organisation in zwei Kategorien zu unterteilen: die Stamm-CA und die Zwischen-CA. Normalerweise beantragen wir Zertifikate von der Zwischen-CA, und die Stamm-CA wird hauptsächlich für die Zertifizierung durch die Zwischen-CA verwendet. Die Zwischenzertifizierungsstelle kann andere Zwischenzertifizierungsstellen zertifizieren und dabei eine Baumstruktur mit schrittweiser Zertifizierung bilden, bis das Stammzertifikat gefunden wird.

Auf dem Zertifikat befindet sich eine Zertifikatskette. Sie können herausfinden, um welche übergeordnete Organisation es sich handelt. Verwenden Sie denselben Algorithmus wie im vorherigen Schritt, um die Authentizität des aktuellen Zertifikats von der übergeordneten Organisation bestätigen zu lassen Zurück zum Stammzertifikat Das Stammzertifikat muss nur im Betriebssystem gefunden werden, da das Stammzertifikat der Industriestandard für Browser- und Betriebssystemhersteller ist.

Wie überprüfe ich die Legitimität des Stammzertifikats?

Das Stammzertifikat wird bei der Installation des Betriebssystems integriert. Das integrierte Stammzertifikat ist ein maßgebliches Zertifikat, das durch das internationale Sicherheitsaudit von WebTrust zertifiziert wurde.

Wie kann ich überprüfen, ob das Stammzertifikat legal ist? Der Browser prüft, ob das Stammzertifikat im Betriebssystem vorhanden ist und umgekehrt.

WebTrust ist ein Sicherheitsauditstandard, der gemeinsam von zwei bekannten CPA-Verbänden entwickelt wurde, AICPA (American Institute of Certified Public Accountants) und CICA (Canadian Institute of Certified Public Accountants). Er überprüft hauptsächlich die Sicherheit und Vertraulichkeit von Internetdienstanbietern ' Systeme und Geschäftsbetriebslogik wurden einer nahezu strengen Prüfung und Verifizierung unterzogen. Nur durch die internationale Sicherheitsaudit-Zertifizierung von WebTrust kann das Stammzertifikat auf gängigen Betriebssystemen vorinstalliert werden und zu einer vertrauenswürdigen Zertifizierungsstelle werden.

Selbstsigniertes Zertifikat

Selbstsigniertes CA-Zertifikat erfordert, dass der Benutzer das Zertifikat im Voraus in die Computerdatei des Benutzers einbaut oder es auf dem Server ablegt.

Das Stammzertifikat ist ein spezielles selbstsigniertes Zertifikat.

Empfohlenes Lernen: „HTTP-Video-Tutorial“

Das obige ist der detaillierte Inhalt vonErfahren Sie Schritt für Schritt, wie Sie das digitale HTTPS-Zertifikat im Browser überprüfen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- Bezüglich des Problems der Einstellung von https in PHP

- Das Pagoda-Panel ermöglicht es HTTP-Anfragen, automatisch zu HTTPS zu springen

- Erfahren Sie Schritt für Schritt, wie Sie https und http2 für Ihre Website aktivieren (mit Code).

- Was Sie über Certbot wissen müssen, öffnet den Amazon EC2-Host https (Code-Sharing)