Heim >häufiges Problem >Zu welcher Schicht gehört das IP-Protokoll?

Zu welcher Schicht gehört das IP-Protokoll?

- 青灯夜游Original

- 2022-11-23 11:11:4915964Durchsuche

IP-Protokoll gehört zur Netzwerkschicht. IP bezieht sich auf Internet Protocol, die Abkürzung für Internet Protocol. Es handelt sich um ein Netzwerkschichtprotokoll im TCP/IP-System (entspricht der Netzwerkschicht des OSI-Modells). Es kann verschiedene Protokollinformationen für die Transportschicht bereitstellen , UDP usw.; Als nächstes können IP-Informationspakete auf der Verbindungsschicht platziert und über verschiedene Technologien wie Ethernet- und Token-Ring-Netzwerke übertragen werden.

Die Betriebsumgebung dieses Tutorials: Windows 7-System, Dell G3-Computer.

IP bezieht sich auf Internet Protocol, die Abkürzung für Internet Protocol, das Protokoll der Netzwerkschicht im TCP/IP-System. Der Zweck des IP-Designs besteht darin, die Skalierbarkeit des Netzwerks zu verbessern: erstens, Internetprobleme zu lösen und die Verbindung großer, heterogener Netzwerke zu realisieren, zweitens die Kopplungsbeziehung zwischen Netzwerkanwendungen der obersten Ebene und zugrunde liegenden Netzwerktechnologien zu trennen; Erleichtern Sie die beiden unabhängig voneinander. Gemäß dem End-to-End-Designprinzip stellt IP nur einen verbindungslosen, unzuverlässigen und bestmöglichen Paketübertragungsdienst zum Host bereit.

IP ist der Kern der gesamten TCP/IP-Protokollfamilie und die Grundlage des Internets. IP befindet sich in der Netzwerkschicht des TCP/IP-Modells (entspricht der Netzwerkschicht des OSI-Modells). Es kann verschiedene Protokollinformationen für die Transportschicht bereitstellen, z. B. IP-Informationspakete Wird in der Verbindungsschicht platziert und über verschiedene Technologien wie Ethernet- und Token-Ring-Netzwerke übertragen.

Um sich an heterogene Netzwerke anzupassen, legt IP Wert auf Anpassungsfähigkeit, Einfachheit und Bedienbarkeit und bringt gewisse Abstriche bei der Zuverlässigkeit. IP garantiert nicht die Zustellungszeit und Zuverlässigkeit von Paketen. Die übertragenen Pakete können verloren gehen, dupliziert werden, verzögert sein oder nicht in der richtigen Reihenfolge sein.

Der Hauptinhalt des IP-Protokolls

IP umfasst hauptsächlich drei Aspekte: IP-Adressierungsschema, Paketkapselungsformat und Paketweiterleitungsregeln.

Weiterleitungsregeln für IP-Pakete

Der Router leitet nur basierend auf der Netzwerkadresse weiter. Wenn ein IP-Datenpaket über einen Router weitergeleitet wird und das Zielnetzwerk direkt mit dem lokalen Router verbunden ist, wird das Datenpaket direkt an den Zielhost zugestellt, was als direkte Zustellung bezeichnet wird. Andernfalls sucht der Router nach den Routing-Informationen die Routing-Tabelle und überträgt das Datenpaket an den angegebenen Next-Hop-Router, dies wird als indirekte Zustellung bezeichnet. Wenn der Router bei der indirekten Zustellung eine Route zum Zielnetzwerk in der Routing-Tabelle hat, übermittelt er das Datenpaket an den in der Routing-Tabelle angegebenen Next-Hop-Router, wenn keine Route, aber eine Standardroute vorhanden ist Routing-Tabelle liefert das Datenpaket an den angegebenen Standard-Router. Wenn keiner vorhanden ist, wird das Paket verworfen und ein Fehler gemeldet.

IP-Fragmentierung

Ein IP-Paket muss möglicherweise mehrere verschiedene physische Netzwerke durchlaufen, um vom Quellhost zum Zielhost übertragen zu werden. Da die Datenrahmen verschiedener Netzwerke beispielsweise eine maximale Übertragungseinheit (MTU) haben, beträgt die MTU eines Ethernet-Rahmens 1500, wenn der Router IP-Pakete weiterleitet, wenn die Größe des Datenpakets die maximale Größe überschreitet des Ausgangs-Links: Bei der Übertragung von Einheiten wird das IP-Paket in viele Fragmente zerlegt, die klein genug sind, um auf dem Ziel-Link übertragen zu werden. Diese IP-Fragmente kapseln ein IP-Paket zur unabhängigen Übertragung neu und werden wieder zusammengesetzt, wenn es den Zielhost erreicht.

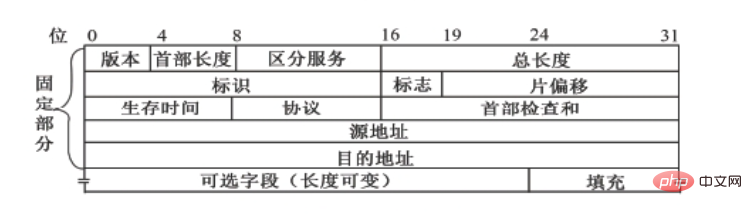

IP-Paketstruktur

Ein IP-Paket besteht aus Header und Daten. Die ersten 20 Bytes des Headers werden von allen IP-Paketen benötigt und werden auch feste Header genannt. Dem festen Teil des Headers folgen einige optionale Felder, deren Länge variabel ist.

IP-Paketstruktur

Schematisches Diagramm des IP-Datagramm-Headers

Die Bedeutung jedes Feldes im IP-Datagramm-Header

IP-Protokollversion

IPv4-Protokoll

Internetprotokoll 4 Internet Protocol Version 4 (IPv4) ist der Datagramm-Übertragungsmechanismus, der vom TCP/IP-Protokoll verwendet wird. Ein Datagramm ist ein Paket variabler Länge, das aus zwei Teilen besteht: Header und Daten. Die Header-Länge kann aus 20 bis 60 Bytes bestehen. Dieser Teil enthält wichtige Informationen zum Routing und zur Übertragung. Die Bedeutung jedes Felds im Header ist in der Reihenfolge wie folgt: [3]

(1) Version (4 Bits): Dieses Feld definiert die IP-Protokollversion und ist dafür verantwortlich, der auf dem Prozessor ausgeführten IP-Software anzuzeigen, welche Version In diesem IP-Datagramm sind alle Felder gemäß dieser Version der Vereinbarung zu interpretieren. Wenn der Computer eine andere Version verwendet, wird das Datagramm verworfen.

(2) Header-Länge (4 Bit): Dieses Feld definiert die Länge des Datagramm-Protokoll-Headers und gibt die Anzahl der 32-Bit-Wortlängen im Protokoll-Header an. Der Mindestwert des Protokollheaders beträgt 5 und der Höchstwert 15.

(3) Dienst (8 Bit): Dieses Feld definiert die Dienstqualität, die das Protokoll der oberen Schicht für die Verarbeitung des aktuellen Datagramms erwartet, und weist das Datagramm entsprechend der Wichtigkeitsstufe zu. Die ersten 3 Bits werden zu Prioritätsbits, die letzten 4 Bits werden zum Diensttyp und das letzte 1 Bit ist nicht definiert. Diese 8-Bit-Felder werden verwendet, um Priorität, Latenz, Durchsatz und Zuverlässigkeit zuzuweisen.

(4) Gesamtlänge (16 Bit): Dieses Feld definiert die Bytelänge des gesamten IP-Datagramms, einschließlich Protokollheader und Daten. Sein Maximalwert beträgt 65535 Bytes. Das Ethernet-Protokoll hat Mindest- und Höchstgrenzen (46–1500 Byte) für die Daten, die in einem Frame gekapselt werden können.

(5) Identifikation (16 Bit): Dieses Feld enthält eine Ganzzahl, die zur Identifizierung des aktuellen Datagramms verwendet wird. Wenn ein Datagramm fragmentiert ist, wird der Wert des Identifikationsfelds in alle Fragmente kopiert. Dieses Feld wird vom Absender zugewiesen, um dem Empfänger zu helfen, sich auf die Fragmentierung des Datagramms zu konzentrieren.

(6) Flag (3 Bits): Dieses Feld besteht aus einem 3-Bit-Feld, dessen niedrigstes Bit (MF) die Segmentierung steuert. Wenn es ein nächstes Segment gibt, wird es auf 1 gesetzt. Andernfalls wird es auf gesetzt 0 bedeutet, dass das Segment das letzte Segment ist. Das mittlere Bit (DF) gibt an, ob das Datagramm fragmentiert werden kann. Wenn es 1 ist, kann die Maschine das Datagramm nicht fragmentieren. Das dritte Bit, das höchste Bit, ist ungenutzt reserviert und hat den Wert 0.

(7) Segmentierungsoffset (13 Bit): Dieses Feld gibt die relative Position der segmentierten Daten im Quelldatagramm an und unterstützt die Ziel-IP bei der ordnungsgemäßen Rekonstruktion der Quelldaten.

(8) Lebensdauer (8 Bits): Dieses Feld ist ein Zähler und der Wert wird bei jedem Verwerfen des Datagramms um 1 dekrementiert, bis er auf 0 reduziert wird. Dadurch wird sichergestellt, dass das Datagramm über einen begrenzten Schleifenprozess (d. h. TTL) verfügt, wodurch die Lebensdauer des Datagramms begrenzt wird.

(9) Protokoll (8 Bit): Dieses Feld gibt an, welches Protokoll der oberen Schicht das eingehende Datagramm empfängt, nachdem die IP-Verarbeitung abgeschlossen ist. Der Wert dieses Felds ist für die empfangende Netzwerkschicht hilfreich, um zu wissen, zu welchem Protokoll die Daten gehören.

(10) Header-Prüfsumme (16 Bit): Dieses Feld trägt dazu bei, die Integrität des IP-Protokoll-Headers sicherzustellen. Aufgrund von Änderungen in einigen Protokoll-Header-Feldern ist eine Neuberechnung und Überprüfung für jeden Punkt erforderlich. Der Berechnungsprozess besteht darin, zuerst das Prüfsummenfeld auf 0 zu setzen, dann den gesamten Header alle 16 Bits in Teile zu teilen, die Teile zu addieren und dann das Komplement des Berechnungsergebnisses zu nehmen und es in das Prüfsummenfeld einzufügen.

(11) Quelladresse (32 Bit): Quellhost-IP-Adresse Dieses Feld muss während der Übertragung von IPv4-Datagrammen vom Quellhost zum Zielhost unverändert bleiben.

(12) Zieladresse (32 Bit): Zielhost-IP-Adresse Dieses Feld muss auch während der Übertragung des IPv4-Datagramms vom Quellhost zum Zielhost unverändert bleiben.

IPv6-Protokoll

Seit dem Aufkommen von IPv4 in den 1970er Jahren hat sich die Datenkommunikationstechnologie rasant weiterentwickelt. Obwohl IPv4 gut konzipiert ist, werden seine Mängel nach und nach deutlich: ① Obwohl die Effizienz der IP-Adressnutzung mithilfe von Subnetzen, klassenloser Adressierung und NAT-Technologie verbessert werden kann, ist die Erschöpfung von IP-Adressen im Internet immer noch ein Problem, das dies nicht getan hat vollständig gelöste Probleme; ② IPv4 bietet keine Unterstützung für Richtlinien und reservierte Ressourcen, die eine minimale Übertragungsverzögerung für die Echtzeit-Audio- und Videoübertragung erfordern. ③ IPv4 bietet keine Unterstützung für bestimmte Anwendungen, die Datenverschlüsselung und -authentifizierung erfordern. Um diese Mängel zu beheben, wurde IPv6 (Internet Working Protocol Version 6) vorgeschlagen. Bei IPv6 haben sich das IP-Adressformat und die Paketlänge sowie das Format des Pakets geändert. Jedes IPv6-Paket besteht aus einem notwendigen Basis-Header, gefolgt von einer Nutzlast. Die Nutzlast besteht aus optionalen Erweiterungsheadern und Daten aus oberen Schichten. Der Basisheader belegt 40 Byte und die Nutzlast kann 65535 Byte Daten enthalten. Die Bedeutung jedes Felds im IPv6-Header ist in der Reihenfolge wie folgt:

(1) Version (4 Bits): Dieses Feld definiert die IPv6-Protokollversion, sein Wert ist 6 und ist für die Anzeige der darauf laufenden IP-Software verantwortlich Der Prozessor gibt an, dass es sich bei diesem IP-Datagramm um die IPv6-Version handelt.

(2) Priorität (4 Bits): Dieses Feld definiert die Priorität des Pakets, wenn eine Kommunikationsüberlastung auftritt.

(3) Stream-Label (24 Bit): Dieses Feld wird verwendet, um eine spezielle Verarbeitung für spezielle Datenströme bereitzustellen.

(4) Nutzlastlänge (16 Bit): Dieses Feld definiert die Bytelänge des gesamten IPv6-Datagramms, einschließlich des Basis-Headers und der Nutzlast. Sein Maximalwert beträgt 65.535 Bytes.

(5) Nächster Header (8 Bit): Dieses Feld definiert den Header, der auf den Basisheader im Datagramm folgt. Der nächste Header kann ein optionaler Erweiterungsheader sein, der von IP verwendet wird, oder ein Header von einem Protokoll der oberen Schicht.

(6) Anzahl der Einträge (8 Bits): Dieses Feld ist ein Zähler wie das Time-to-Live-Feld (TTL) in IPv4. An jedem Punkt, an dem das Datagramm verworfen wird, wird der Wert um 1 verringert, bis er reduziert wird auf 0.

(7) Quelladresse (128 Bit): Quellhost-IP-Adresse Dieses Feld muss während der Übertragung von IPv4-Datagrammen vom Quellhost zum Zielhost unverändert bleiben.

(8) Zieladresse (128 Bit): Zielhost-IP-Adresse Dieses Feld muss auch während der Übertragung des IPv4-Datagramms vom Quellhost zum Zielhost unverändert bleiben.

(9) Erweiterungsheader: Dieses Feld enthält 6 optionale Typen, einschließlich Hop-by-Hop-Optionen, Quellrouting, Segmentierung, Authentifizierung, verschlüsselte Sicherheitsnutzlast und Zieloptionen.

Weitere Informationen zu diesem Thema finden Sie in der Spalte „FAQ“!

Das obige ist der detaillierte Inhalt vonZu welcher Schicht gehört das IP-Protokoll?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- Im IP-Protokoll werden IP-Adressen in mehrere Kategorien unterteilt:

- Welche Schichten enthält das TCP/IP-Protokoll?

- Welche vier Protokolle werden in Verbindung mit dem IP-Protokoll verwendet?

- Was für ein Protokoll ist im TCP/IP-Protokoll das UDP-Protokoll?

- Wofür wird das IP-Protokoll verwendet?

- Welche Schichten enthält das TCP/IP-Protokoll?