Heim >häufiges Problem >Welche Sicherheitsbedrohungen für Betriebssysteme nicht enthalten sind

Welche Sicherheitsbedrohungen für Betriebssysteme nicht enthalten sind

- 藏色散人Original

- 2022-10-31 15:19:505947Durchsuche

Zu den Sicherheitsbedrohungen, denen das Betriebssystem ausgesetzt ist, gehört nicht die „Informationsabschirmung“. Die unsachgemäße Nutzung des Systems durch Benutzer ist einer der wichtigsten Faktoren, die die Sicherheit des Betriebssystems gefährden legitime Benutzer aufgrund von Missbrauch und böswilligen Angreifern, die sich als legitime Benutzer ausgeben, um das System anzugreifen und zu beschädigen.

Die Betriebsumgebung dieses Tutorials: Windows 7-System, Dell G3-Computer.

Welche Sicherheitsbedrohungen für das Betriebssystem sind nicht enthalten?

Zu den Sicherheitsbedrohungen, denen das Betriebssystem ausgesetzt ist, gehören nicht: Informationsblockierung

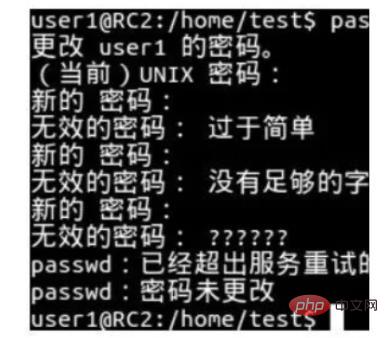

Die unsachgemäße Verwendung des Systems durch Benutzer ist einer der Hauptfaktoren, die die Sicherheit des Betriebssystems gefährden.

Dazu gehören sowohl Schäden an Systemressourcen, die durch legitime Benutzer aufgrund von Fehlbedienungen verursacht werden, als auch Schäden am System, die durch böswillige Angreifer verursacht werden, die sich als legitime Benutzer ausgeben.

Daher besteht das Hauptproblem der Betriebssystemsicherheit darin, Systembenutzer zu verwalten und unter normalen Umständen die Legitimität angemeldeter Benutzer sicherzustellen. Anschließend kann das gesamte Betriebssystemsicherheitssystem auf dieser Grundlage aufgebaut werden.

Zu den Sicherheitsbedrohungen, denen das Betriebssystem ausgesetzt ist, gehören auch: Datensicherheit, Netzwerksicherheitsunterstützung, Speicherverwaltungssicherheit

Weitere Informationen zu diesem Thema finden Sie in der Spalte „FAQ“!

Das obige ist der detaillierte Inhalt vonWelche Sicherheitsbedrohungen für Betriebssysteme nicht enthalten sind. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- Was war das erste echte Mikrocomputer-LAN-Betriebssystem der Welt?

- Das Betriebssystem unterscheidet Dateitypen basierend auf dem Inhalt der Datei

- Ist Docker ein Betriebssystem?

- Welches Betriebssystem ist Rhel?

- Derzeit sind die gängigen Betriebssysteme auf Computern in 32-Bit- und Multi-Bit-Betriebssysteme unterteilt.