Heim >häufiges Problem >Was sind klassifizierte Netzwerke nach dem Grad der Vertraulichkeit?

Was sind klassifizierte Netzwerke nach dem Grad der Vertraulichkeit?

- WBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOYWBOriginal

- 2022-07-29 10:47:2423889Durchsuche

Geheime Netzwerke werden entsprechend dem Grad der Vertraulichkeit in streng geheime, vertrauliche und vertrauliche Netzwerke unterteilt Ebene der Speicherung, Verarbeitung und Übertragung von Staatsgeheimnissen. Die Vertraulichkeitsebenen können in die oben genannten drei Ebenen unterteilt werden, die für Netzwerke verwendet werden, in denen Arbeitsgeheimnisse gespeichert werden. Bitte beziehen Sie sich auf die Ebene der Netzwerkverwaltung.

Die Betriebsumgebung dieses Tutorials: Windows 10-System, DELL G3-Computer.

Was sind die Klassifizierungen klassifizierter Netzwerke nach dem Grad der Vertraulichkeit?

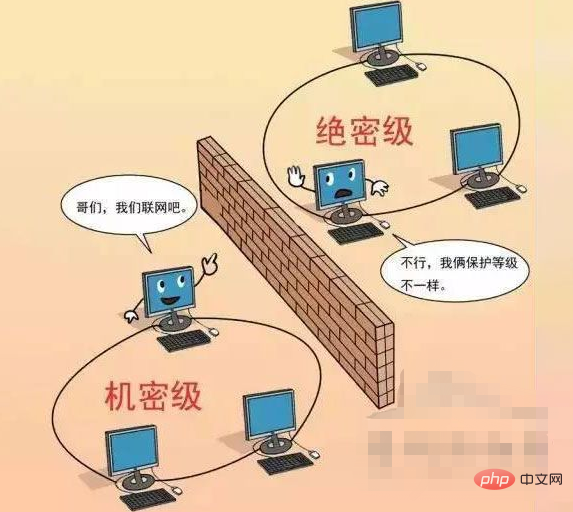

Die Vertraulichkeitsstufe klassifizierter Netzwerke wird gemäß den hierarchischen Schutzstandards in streng geheime Ebene, vertrauliche Ebene und geheime Ebene unterteilt.

Ein geheimes Netzwerk bezeichnet ein geheimes Computernetzwerk, das staatliche Geheiminformationen speichert, verarbeitet und überträgt.

Entsprechend der höchsten Vertraulichkeitsstufe für die Speicherung, Verarbeitung und Übermittlung staatsgeheimer Informationen werden geheimnisbezogene Netzwerke in die Stufen „streng geheim“, „vertraulich“ und „geheim“ unterteilt. Ein Netzwerk, das zum Speichern von Arbeitsgeheimnissen verwendet wird, siehe Netzwerkverwaltung auf Geheimebene.

Wissen erweitern: vertrauliches Netzwerk

Seit den 1990er Jahren hat unser Land damit begonnen, den Aufbau der Informatisierung zu fördern, und alle Lebensbereiche haben den Aufbau und die Anwendung der Informatisierung entsprechend ihren eigenen Geschäftsmerkmalen gefördert. Das Konzept der integrierten Verkabelung, die gleichzeitig mit dem Bau von Gebäuden erstellt wird, wurde zu Beginn dieses Jahrhunderts weithin akzeptiert und in die Praxis umgesetzt.

Als grundlegende Plattform für den Netzwerkaufbau ist es zu einem wichtigen Thema im aktuellen Informationsaufbau geworden, wie man sie nicht nur den Anforderungen der Netzwerkentwicklung gerecht werden, sondern auch die Sicherheit von Netzwerkinformationen gewährleisten und sicherstellen kann, dass nationale Geheimnisse nicht preisgegeben werden. Für die Staatsanwaltschaften unseres Landes ist es im langen Prozess der energischen Förderung der Entwicklung des Aufbaus der Informatisierung die Hauptaufgabe des Informationstechnologiepersonals unserer Staatsanwaltschaften, die Fragen der Informationssicherheit beim Aufbau der Netzwerkinfrastruktur zu erfassen und Umwege zu vermeiden oder zu reduzieren.

Weitere Informationen zu diesem Thema finden Sie in der Spalte „FAQ“!

Das obige ist der detaillierte Inhalt vonWas sind klassifizierte Netzwerke nach dem Grad der Vertraulichkeit?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- Wozu gehört ein Computernetzwerksystem in einer Schule?

- Zu den Hauptfunktionen von Computernetzwerken gehört die zentrale Verwaltung und was

- Welche Funktionen zur gemeinsamen Nutzung von Ressourcen haben Computernetzwerke?

- Welche drei Kategorien von Planungs- und Steuerungstechnologien für die Informationsübertragung in Computernetzwerken gibt es?

- Computernetzwerke können je nach Umfang ihrer Abdeckung in welche Typen unterteilt werden