Heim >Themen >Pagodentafel >Pagoden-Hintertür-Vorfall 2020! Es liegt eine schwerwiegende Sicherheitslücke hinsichtlich des unbefugten Zugriffs auf die Datenbank vor

Pagoden-Hintertür-Vorfall 2020! Es liegt eine schwerwiegende Sicherheitslücke hinsichtlich des unbefugten Zugriffs auf die Datenbank vor

- PHPzOriginal

- 2020-08-24 10:11:3014822Durchsuche

Die Pagode ist umgestürzt, es gibt große Schwachstellen, viele Websites wurden gelöscht und gerade wurde ein Notfall-Update-Patch veröffentlicht!

Am 23. August 2020 kam es im Pagoden-Panel zu einem schwerwiegenden Sicherheitsvorfall. Diesmal handelte es sich nicht um ein Backdoor-Problem, sondern um eine unautorisierte Zugriffslücke auf die Datenbank Das öffentliche Netzwerk, IP oder Domain-Name-Adresse: 888/pma kann phpMyAdmin direkt eingeben, was dazu führt, dass viele Website-Datenbanken manipuliert werden oder die Datenbank direkt bereinigt wird, was als schwerer Verlust bezeichnet werden kann!

Das Bild unten zeigt die Sicherheitslücke bei unbefugtem Zugriff auf die Datenbank, die nach der Verwendung der Pagoda-Panel-Serversoftware aufgedeckt wurde

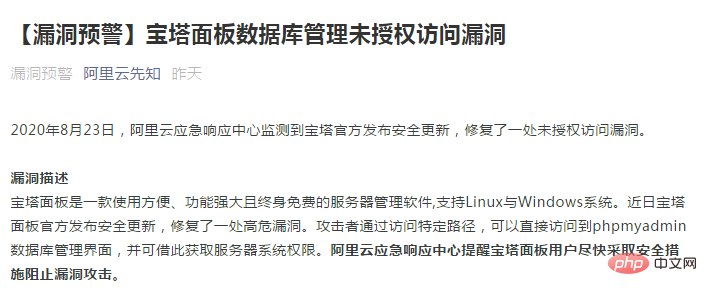

Das Bild unten zeigt die Alibaba Cloud-Propheten-Erinnerung:

Der eigentliche Grund:

Der Grund für das sichere Zugriffsmodul von phpmyadmin: Solange die Datenbankverwaltungssoftware phpmyadmin auf dem Pagoda-Panel installiert ist, kann die Datenbank ohne Benutzernamen oder Passwort betrieben werden.

Betroffene Versionen:

Pagoda Linux Version 7.4.2

Pagoda Linux Testversion 7.5.14

Pagoda Windows Version 6.8 Version

Notfalllösung:

1. Es wird empfohlen, den 888-Port zu ändern und zu installieren In der Firewall sind Zugriffsberechtigungen für phpmyadmin verboten.

2. Wenn Sie den Verdacht haben, dass Ihre Datenbank von anderen berührt wurde, können Sie im access.log unter /www/wwwlog nachsehen (ob es sich um eine Remote-IP handelt) und den Nginx-Port-Zugriffsdatensatz überprüfen. Es wird empfohlen, den Stand von gestern wiederherzustellen oder in früheren Versionen eine Rechteausweitung zu vermeiden.

3. Alle Passwörter ändern.

4. Backup, Backup, Backup, Sie müssen Ihre Website-Daten immer regelmäßig sichern!

php Die chinesische Website erinnert Webmaster, die Pagoda-Panels verwenden, daran, so schnell wie möglich Sicherheitsmaßnahmen zu ergreifen, um Angriffe auf Sicherheitslücken zu verhindern!

Das neu hinzugefügte Sicherheitsmodul in 7.4.2 ermöglicht einen direkten Zugriff ohne Authentifizierung. Für Dinge wie PHPMA, eine andere alte und bekannte Serververwaltungssoftware, hoffe ich, dass die Softwareentwicklung für große Server integriert ist Sie sollten stets auf die Sicherheit der Serverumgebung achten und mit technischen Mitteln verhindern, dass so etwas noch einmal passiert!

Das obige ist der detaillierte Inhalt vonPagoden-Hintertür-Vorfall 2020! Es liegt eine schwerwiegende Sicherheitslücke hinsichtlich des unbefugten Zugriffs auf die Datenbank vor. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- Das phpStudy Linux-Panel (Xiaopi-Panel) ist offiziell gestartet!

- Was ist ein kleines Lederpaneel?

- Verwenden Sie Xshell, um eine Verbindung zum Linux-Cloud-Server herzustellen und das Xiaopi-Panel bereitzustellen

- Schwerwiegende Sicherheitsverletzung des Pagodenpaneels! Webmaster benötigt dringend Sicherheitsupdates (mit Plan)