Heim >Betrieb und Instandhaltung >Sicherheit >PDO-Prinzip und korrekte Verwendungsmethode

PDO-Prinzip und korrekte Verwendungsmethode

- 王林nach vorne

- 2020-01-11 17:29:476617Durchsuche

Vorwort

Da datenbankparametrisierte Abfragen immer häufiger vorkommen, sind SQL-Injection-Schwachstellen im Vergleich zu früher stark zurückgegangen, und PDO ist die typischste in PHP Die vorkompilierte Abfragemethode wird immer häufiger verwendet.

Wie wir alle wissen, ist PDO der beste Weg, SQL-Injection in PHP zu verhindern, aber es ist keine 100%ige Möglichkeit, SQL-Injection zu eliminieren. Der Schlüssel hängt davon ab, wie man es verwendet.

Ich habe zuvor in einem Artikel erfahren, dass Probleme wie die Ausführung mehrerer Sätze durch steuerbare Parameter in PDO-Szenarien verursacht werden (https://xz.aliyun.com/t/3950), also Ich habe über die SQL-Injection im PDO-Szenario geschrieben und wurde noch einmal untersucht.

Sicherheitsprobleme, die durch PDO-Abfrageanweisungen kontrolliert werden können:

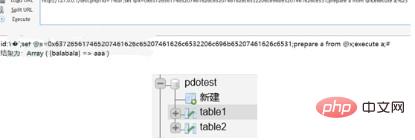

Erstellen Sie zunächst lokal eine neue Bibliothek und Tabelle und schreiben Sie beiläufig etwas.

Dann schreiben Sie eine test.php und führen mit PDO eine einfache Abfrage durch:

<?php

try{

$db = new PDO('mysql:host=localhost;dbname=pdotest','root','');

}

catch(Exception $e)

{ echo $e->getMessage();

}if(isset($_GET['id']))

{

$id = $_GET['id'];

}else{

$id=1;

}

$query = "select balabala from table1 where 1=?";echo "id:".$id."</br>";

$row = $db->prepare($query);

$row->bindParam(1,$id);

$row->execute();

$result = $row->fetch(PDO::FETCH_ASSOC);if($result)

{ echo "结果为:";

print_r($result); echo "</br>";

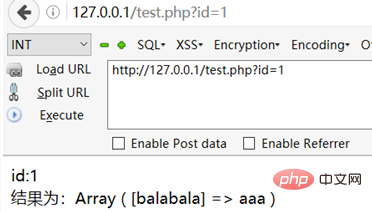

}Drucken Sie den Eingabeinhalt und die Ergebnisse auf der Seite:

PDO verfügt über die folgenden drei Haupteinstellungen im Zusammenhang mit Sicherheitsproblemen:

PDO::ATTR_EMULATE_PREPARES PDO::ATTR_ERRMODE PDO::MYSQL_ATTR_MULTI_STATEMENTS

beziehen sich jeweils auf simulierte Vorkompilierung, Fehlerberichterstattung und Ausführung mehrerer Sätze.

PDO ermöglicht standardmäßig die Ausführung mehrerer Sätze und die simulierte Vorkompilierung. In vielen früheren Artikeln wurde geschrieben, dass es zu einer Stapelinjektion kommt, wenn die Parameter steuerbar sind.

Wenn wir beispielsweise die Abfrageanweisung ändern in:

$query = "select balabala from table1 where 1={$id}";

$row = $db->query($query);, können wir dann vor der Ausführung des Schritts $db->query() illegale Operationen für $query ausführen PDO ist äquivalent zu Nutzlos:

Sicherheitsrisiken in den PDO-Standardeinstellungen:

Wenn wir keine kontrollierbaren Parameter in der Abfrageanweisung haben, geben Sie die Parameter als ein Gibt es kein Problem, wenn ich es in Prepare->bindParam->execute schreibe?

Wir fragen gemäß der folgenden Anweisung ab:

$query = "select balabala from table1 where 1=?"; $row = $db->prepare($query); $row->bindParam(1,$_GET[‘id’]); $row->execute();

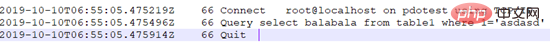

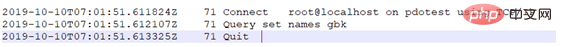

Wir geben einen zufälligen Parameter in die URL ein: ?id=asdasd und setzen dann SET GLOBAL GENERAL_LOG=ON, um die Überwachung in Echtzeit durchzuführen .log. Schauen Sie sich an, was die SQL-Anweisung tatsächlich ausführt:

Wir haben festgestellt, dass sich die simulierte vorkompilierte Anforderungssendemethode nicht von der vorherigen MySQL-Anweisung unterscheidet, aber das ist uns aufgefallen im Original Die Parameter werden in der Abfrageanweisung nicht in einfache Anführungszeichen gesetzt, aber hier werden sie in einfache Anführungszeichen gesetzt, sodass wir versuchen können, einige Sonderzeichen einzugeben, z. B. einfache Anführungszeichen:

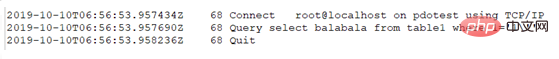

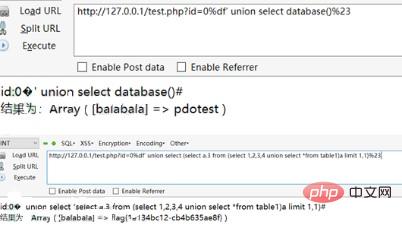

Als wir herausfanden, dass die einfachen Anführungszeichen maskiert waren, mussten wir darüber nachdenken, was passieren würde, wenn die GBK-Kodierung festgelegt wäre:

Das würden wir finden select * from table1 wurde erfolgreich ausgeführt, PDO gibt zwar nur ein Ergebnis zurück, wird aber tatsächlich ausgeführt.

Mit anderen Worten: Auch wenn die Abfrageanweisung keine steuerbaren Parameter, sondern nur gebundene Parameter wie ? oder :id enthält, kann die Stapelinjektion dennoch durchgeführt werden.

Was passiert, wenn Sie die Ausführung mehrerer Sätze deaktivieren?

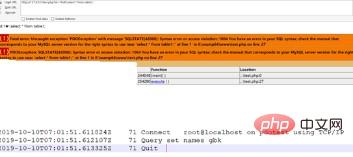

Wir setzen PDO::MYSQL_ATTR_MULTI_STATEMENTS auf false und wiederholen den obigen Vorgang:

Wir haben festgestellt, dass es nicht mehr funktioniert.

Tatsächlich wurde nur die Anweisung zum Setzen von GBK ausgeführt

Aber ist das das Ende?

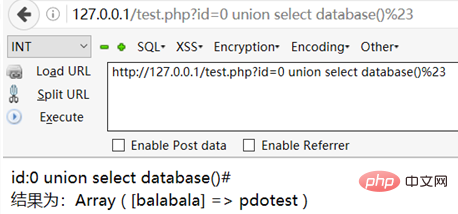

Warum probieren Sie nicht andere Methoden wie die Union-Injektion aus?

Nachdem ich es ausprobiert hatte, stellte ich fest, dass eine Union-Injektion auch möglich ist! Es ist überhaupt keine Ausführung mehrerer Sätze erforderlich!

实际上,在模拟预编译的情况下,PDO对于SQL注入的防范(PDO::queto()),无非就是将数字型的注入转变为字符型的注入,又用类似mysql_real_escape_string()的方法将单引号、双引号、反斜杠等字符进行了转义。

这种防范方法在GBK编码的情况下便可用宽字节进行绕过,而在非GBK编码的情况下,若存在二次注入的情况,是否能利用呢?

答案是否定的。

二次注入是由于对添加进数据库中的数据没有再次处理和转义而导致的,而预编译对每次查询都进行转义,则不存在二次注入的情况。

上述安全隐患,是由于未正确设置PDO造成的,在PDO的默认设置中,PDO::ATTR_EMULATE_PREPARES和PDO::MYSQL_ATTR_MULTI_STATEMENTS都是true,意味着模拟预编译和多句执行是默认开启的。

而在非模拟预编译的情况下,若语句中没有可控参数,是否还能这样做呢?

答案是否定的。

我们将PDO::ATTR_EMULATE_PREPARES设为false,来看看sql语句到底执行了什么:

它对每一句sql语句都进行了预编译和执行两个操作,在执行select balabala from table1 where 1=?这句时,如果是GBK编码,那么它将会把?绑定的参数转化成16进制,这样无论输入什么样的东西都无法再进行注入了。

如果不是GBK编码,如上面所说,也不存在二次注入的情况,故可以避免SQL注入漏洞。

相同原理的Prepare Statement方法

PDO的原理,与Mysql中prepare语句是一样的。上面PDO所执行的SQL语句,用如下的方式可以等效替代:

Set @x=0x31 Prepare a from “select balabala from table1 where 1=?” Execute a using @x

我们可以手动将输入的参数设置为@x,并将其转化为16进制,随后预编译,再执行

也就是说,不用PDO也可以仿照其原理手动设置预编译:

$db = new mysqli('localhost','root','','pdotest');if(isset($_GET['id']))

{

$id = "0x".bin2hex($_GET['id']);

}else{

$id=1;

}echo "id:".$id."</br>";

$db->query("set names gbk");

$db->query("set @x={$id}");

$db->query("prepare a from 'select balabala from table1 where 1=?'");

$row = $db->query("execute a using @x");

$result = $row->fetch_assoc();if($result)

{ echo "结果为:";

print_r($result); echo "</br>";

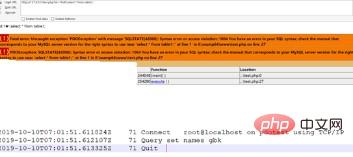

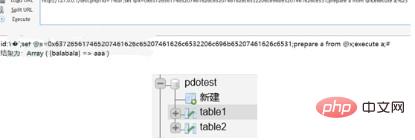

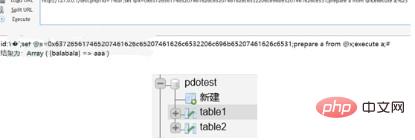

}得到的结果和使用PDO是一样的:

这样设置不用担心没有合理地设置PDO,或是用了GBK编码等情况。

Prepare Statement在SQL注入中的利用

Prepare语句在防范SQL注入方面起到了非常大的作用,但是对于SQL注入攻击却也提供了新的手段。

Prepare语句最大的特点就是它可以将16进制串转为语句字符串并执行。如果我们发现了一个存在堆叠注入的场景,但过滤非常严格,便可以使用prepare语句进行绕过。

例如我们将createtable table2 like table1转化成16进制,然后执行:

我们发现数据库中已经多了一个表table2。则语句成功执行了。

总结

对于此类问题的防范,主要有以下三个方面:

1. 合理、安全地使用gbk编码。即使采用PDO预编译的方式,如若配置不当,依然可造成宽字节注入

2. 使用PDO时,一定要将模拟预编译设为false

3. 可采用使用Prepare Statement手动预编译,杜绝SQL注入

相关文章教程推荐:网站安全教程

Das obige ist der detaillierte Inhalt vonPDO-Prinzip und korrekte Verwendungsmethode. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!