Heim >Datenbank >MySQL-Tutorial >Was ist ein SQL-Injection-Angriff?

Was ist ein SQL-Injection-Angriff?

- 青灯夜游Original

- 2019-05-06 16:48:1021477Durchsuche

SQL-Injection-Angriffe sind eines der häufigsten Mittel, mit denen Hacker Datenbanken angreifen. Der folgende Artikel stellt Ihnen SQL-Injection-Angriffe vor. Ich hoffe, er ist hilfreich für Sie.

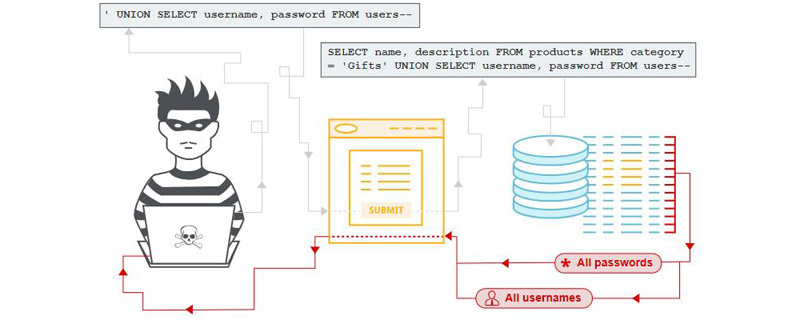

Mit der Entwicklung der Anwendungsentwicklung im B/S-Modus nutzen immer mehr Programmierer diesen Modus zum Schreiben von Anwendungen. Aufgrund des unterschiedlichen Niveaus und der ungleichen Erfahrung der Programmierer beurteilt eine beträchtliche Anzahl von Programmierern jedoch nicht die Rechtmäßigkeit der Benutzereingabedaten beim Schreiben von Code, was zu Sicherheitsrisiken in Anwendungen führt. Der Benutzer kann einen Datenbankabfragecode übermitteln und anhand der vom Programm zurückgegebenen Ergebnisse einige Daten erhalten, die er wissen möchte. Dies ist die sogenannte SQL-Injection, also die SQL-Injection.

Der SQL-Injection-Angriff ist eine der Angriffsmethoden für die Datenbanksicherheit. Hacker können beliebigen bösartigen SQL-Code in Datenbankabfragen einfügen, wodurch der Angreifer den Datenbankserver hinter der Webanwendung vollständig kontrollieren kann. Angreifer können SQL-Injection-Schwachstellen nutzen, um Anwendungssicherheitsmaßnahmen zu umgehen. Sie können die Authentifizierung und Autorisierung einer Webseite oder Webanwendung umgehen und den Inhalt einer gesamten SQL-Datenbank abrufen. Sie können SQL-Injection auch zum Hinzufügen, Ändern und Löschen von Elementen verwenden die Datenbank.

SQL-Injection-Schwachstellen können jede Website oder Webanwendung betreffen, die eine SQL-Datenbank wie MySQL, Oracle, SQL Server oder andere verwendet. Kriminelle können damit unbefugten Zugriff auf sensible Daten der Benutzer erlangen: Kundeninformationen, persönliche Daten, Geschäftsgeheimnisse, geistiges Eigentum usw. SQL-Injection-Angriffe gehören zu den ältesten, beliebtesten und gefährlichsten Schwachstellen in Webanwendungen.

SQL-Injection-Angriffe können durch Datenbanksicherheitsschutztechnologie wirksam geschützt werden. Die Datenbanksicherheitsschutztechnologie umfasst: Datenbankleck-Scanning, Datenbankverschlüsselung, Datenbank-Firewall, Datendesensibilisierung und Datenbanksicherheits-Auditsystem.

Das obige ist der detaillierte Inhalt vonWas ist ein SQL-Injection-Angriff?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!