Heim >Backend-Entwicklung >PHP-Tutorial >Wie die PHP-Erweiterung Taint potenzielle Sicherheitslücken in Websites findet (unbedingt lesen)

Wie die PHP-Erweiterung Taint potenzielle Sicherheitslücken in Websites findet (unbedingt lesen)

- 不言Original

- 2018-08-17 10:58:461510Durchsuche

In diesem Artikel geht es darum, wie die PHP-Erweiterung Taint potenzielle Sicherheitslücken auf der Website finden kann. Ich hoffe, dass sie für Freunde hilfreich ist.

1. Hintergrund

Der Autor interessiert sich für Netzwerksicherheit, seit er mit Computern in Berührung kommt und ist Nach der Entwicklung habe ich der WEB-Sicherheit große Aufmerksamkeit geschenkt. Nachdem ich sie erlebt hatte, stellte ich fest, dass sie wirklich nützlich war Mit der Zeit habe ich festgestellt, dass nicht viele Leute auf diese Erweiterung geachtet haben, da ich kürzlich meinen Computer gewechselt habe. Nach der erneuten Installation dieser Erweiterung stellte ich fest, dass immer noch relativ wenige Leute diese Erweiterung verwenden, also habe ich den Installationsprozess aufgezeichnet und Testergebnisse, um die spätere Verwendung zu erleichtern und es auch mehr Entwicklern zu ermöglichen, mehr über Taint zu erfahren

2. Betriebsübersicht

Download und Kompilierung des Quellcodes

Erweiterte Konfiguration und Installation

Funktionsprüfung und -test

3 und Kompilierung

Taint-Erweiterung PHP selbst wird vom Autor nicht auf Linux- oder Mac-Systemen angeboten. Sie müssen den Quellcode herunterladen, um ihn selbst zu kompilieren und zu installieren

3.1 Quelle Code-Download

Die Entwicklungsumgebung des Autors ist ein Mac-System, daher muss ich zur Pecl-Erweiterungswebsite von PHP gehen, um den Quellcode herunterzuladen, darunter taint Die Adresse lautet:

https://pecl.php.net/package/taint

Am Ende der Erweiterungs-URL sehen Sie eine Reihe von Download-Adressen, wie unten gezeigt

Der Autor Sie müssen eine geeignete Version auswählen . Die Entwicklungsumgebung des Autors verwendet PHP7.1, daher habe ich die entsprechende Download-Adresse wie folgt gewählt:

https://pecl.php.net/get/taint-2.0.4.tgz

Verwenden Sie wget, um den Quellcode herunterzuladen:

wget https://pecl.php.net/get/taint-2.0.4.tgz

Nach dem Herunterladen muss ich es dekomprimieren. Die Dekomprimierungsbefehlsreferenz lautet wie folgt:

tar -zxvf taint-2.0.4.tgz

Geben Sie nach der Dekomprimierung das Verzeichnis ein. Der Referenzbefehl lautet wie folgt:

cd taint-2.0.4

3.2 Quellcode-Kompilierung

Jetzt muss ich den Quellcode kompilieren. Vor dem Kompilieren kann ich phpze verwenden, um die PHP-Umgebung zu erkennen:

phpize

Das Rückgabeergebnis ist wie folgt

Configuring for: PHP Api Version: 20160303 Zend Module Api No: 20160303 Zend Extension Api No: 320160303

Makefile generieren, für den nächsten Schritt der Kompilierung vorbereiten

./configure

Ergebnis zurückgeben

checking how to hardcode library paths into programs... immediate checking whether stripping libraries is possible... yes checking if libtool supports shared libraries... yes checking whether to build shared libraries... yes checking whether to build static libraries... no creating libtool appending configuration tag "CXX" to libtool configure: creating ./config.status config.status: creating config.h

Kompilierung starten und installieren

make && make install

(cd .libs && rm -f taint.la && ln -s ../taint.la taint.la) /bin/sh /Users/song/taint-2.0.4/libtool --mode=install cp ./taint.la /Users/song/taint-2.0.4/modules cp ./.libs/taint.so /Users/song/taint-2.0.4/modules/taint.so cp ./.libs/taint.lai /Users/song/taint-2.0.4/modules/taint.la ---------------------------------------------------------------------- Libraries have been installed in: /Users/song/taint-2.0.4/modules If you ever happen to want to link against installed libraries in a given directory, LIBDIR, you must either use libtool, and specify the full pathname of the library, or use the `-LLIBDIR' flag during linking and do at least one of the following: - add LIBDIR to the `DYLD_LIBRARY_PATH' environment variable during execution See any operating system documentation about shared libraries for more information, such as the ld(1) and ld.so(8) manual pages. ---------------------------------------------------------------------- Build complete. Don't forget to run 'make test'. Installing shared extensions: /usr/local/Cellar/php71/7.1.14_25/lib/php/extensions/no-debug-non-zts-20160303/

4. Konfiguration und Installation

Nach dem Kompilieren der Erweiterung muss der Autor Taint auch am angegebenen Speicherort ablegen und die Konfigurationsdatei ändern, damit sie wirksam wird

4.1 Taint konfigurieren

Der Autor muss zuerst PHP kennen. Was ist die Konfigurationsdatei? Dann können Sie die SO-Datei in die entsprechende Datei einfügen, indem Sie den Erweiterungspfad der Konfigurationsdatei überprüfen. Der Befehl zum Überprüfen des Speicherorts der Konfigurationsdatei lautet wie folgt:

php --ini

Das Rückgabeergebnis lautet wie folgt

Configuration File (php.ini) Path: /usr/local/etc/php/7.1 Loaded Configuration File: /usr/local/etc/php/7.1/php.ini Scan for additional .ini files in: /usr/local/etc/php/7.1/conf.d Additional .ini files parsed: /usr/local/etc/php/7.1/conf.d/ext-opcache.ini

Der Autor Sie können sehen, dass php.ini in /usr/local/etc/php/7.1/php.ini

Nachdem ich die Konfigurationsdatei kenne, muss ich den Speicherort des Erweiterungsordners finden:

cat /usr/local/etc/php/7.1/php.ini | grep extension_dir

Das Ergebnis der Befehlsausführung ist wie folgt Der Ordner ist /usr/local/lib/php/pecl/20160303

extension_dir = "/usr/local/lib/php/pecl/20160303" ; extension_dir = "ext" ; Be sure to appropriately set the extension_dir directive. ;sqlite3.extension_dir =

4.2 Installation der Erweiterung

Jetzt muss ich die Erweiterungsdatei in den Speicherort der PHP-Erweiterungsdatei kopieren. Der Referenzbefehl lautet wie folgt

cp /usr/local/Cellar/php71/7.1.14_25/lib/php/extensions/no-debug-non-zts-20160303/taint.so /usr/local/lib/php/pecl/20160303/

Nachdem der Kopiervorgang abgeschlossen ist, muss der Autor die Konfigurationsdatei bearbeiten und die Konfigurationselemente von Taint hineinkopieren

vim /usr/local/etc/php/7.1/php.ini

Die Konfigurationselemente von Tain zur Datei php.ini hinzufügen Die Referenzkonfiguration lautet wie folgt:

[taint] extension=taint.so taint.enable=1 taint.error_level=E_WARNING

4.3 Überprüfung der Installationsergebnisse

Nach dem Speichern der Konfigurationsdatei und dem Beenden bedeutet dies, dass die Installation des Autors abgeschlossen ist Sie müssen PHP neu starten, damit es wirksam wird.

brew services restart php@7.1

Nachdem der Neustart abgeschlossen ist, können Sie mit dem Befehl überprüfen, ob die aktuelle PHP-Erweiterung Taint hat. Der Referenzbefehl lautet wie folgt :

php -i | grep taint

Ergebnisse zurückgeben Wenn die folgende Meldung erscheint, wurde die Installation grundsätzlich erfolgreich durchgeführt.

taint taint support => enabled taint.enable => On => On taint.error_level => 2 => 2

5. Funktionsprüfung und -prüfung

Nach Abschluss des oben genannten zweistufigen Vorgangs hat der Autor die Installationsphase abgeschlossen. Jetzt muss ich Taint zur Überprüfung verwenden Der Effekt ist in drei Teile unterteilt: Verwenden Sie zunächst den Democode des Autors von Taint zum Testen, verwenden Sie dann das Penetrationstestsystem zum Testen und verwenden Sie schließlich den Code, den der Autor normalerweise zum Testen entwickelt.

5.1 Test der Demodatei

Der Zweck des Tests mit der Demodatei besteht darin, zu überprüfen, ob der vom Autor installierte Taint tatsächlich wirksam geworden ist, und zu bestätigen, ob der Taint tatsächlich wirksam ist ist sinnvoll.

5.1.1 Kopieren Sie den Democode

Der folgende Democode befindet sich auf dem GitHub des Autors. Der Autor hat ihn in das Webverzeichnis kopiert. Der Speicherort lautet wie folgt :

/Users/song/mycode/safe/permeate

Der Inhalt des Democodes lautet wie folgt, Leser können ihn beim Experimentieren kopieren:

<?php $a = trim($_GET['a']);

$file_name = '/tmp' . $a;

$output = "Welcome, {$a} !!!";

$var = "output";

$sql = "Select * from " . $a;

$sql .= "ooxx";

echo $output;

print $$var;

include($file_name);

mysql_query($sql);5.1.2 Virtuellen Host konfigurieren

Nach dem Codedatei wird gespeichert. Der Autor muss der Nginx-Konfigurationsdatei einen virtuellen Host hinzufügen, um über den Browser auf diese Datei zugreifen zu können. Die Referenzkonfiguration lautet wie folgt:

server {

listen 80;

server_name test.localhost;

root /Users/song/mycode/safe/permeate;

location / {

index index.html index.htm index.php;

}

location ~ \.php$ {

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

include fastcgi_params;

}

}5.1.3 Browserzugriff

Weiter Der Autor greift über den Browser auf die entsprechende Codedatei zu und die URL-Adresse lautet wie folgt:

http://test.localhost/taintdemo.php?a=1

Nachdem der Browser auf die Seite zugegriffen hat, kann der Autor einige Warnmeldungen auf der Seite sehen , der Inhalt ist wie folgt:

Warning: main() [echo]: Attempt to echo a string that might be tainted in /Users/song/mycode/work/test/taintdemo.php on line 10

Welcome, 1 !!!

Warning: main() [print]: Attempt to print a string that might be tainted in /Users/song/mycode/work/test/taintdemo.php on line 12

Welcome, 1 !!!

Warning: main() [include]: File path contains data that might be tainted in /Users/song/mycode/work/test/taintdemo.php on line 14

Warning: include(/tmp1): failed to open stream: No such file or directory in /Users/song/mycode/work/test/taintdemo.php on line 14

Warning: include(): Failed opening '/tmp1' for inclusion (include_path='.:/usr/local/Cellar/php@7.1/7.1.19/share/php@7.1/pear') in /Users/song/mycode/work/test/taintdemo.php on line 14

Fatal error: Uncaught Error: Call to undefined function mysql_query() in /Users/song/mycode/work/test/taintdemo.php:16 Stack trace: #0 {main} thrown in /Users/song/mycode/work/test/taintdemo.php on line 16从警告信息当中可以看出,笔者的taint已经生效,给出了很多警告提示,提示参数可能受到污染,因为参数并没有经过任何过滤;

5.1.4 参数过滤测试

如果不想让taint给出警告提示,可以将demo代码中的第二行代码更改或增加一下过滤规则,参考代码如下:

$a = htmlspecialchars($_GET['a']);

再次回到浏览器当中,刷新当前页面,可以看到返回的信息已经发生了变化,返回内容如下

Welcome, 1 !!!Welcome, 1 !!!

Warning: include(/tmp1): failed to open stream: No such file or directory in /Users/song/mycode/work/test/taintdemo.php on line 15

Warning: include(): Failed opening '/tmp1' for inclusion (include_path='.:/usr/local/Cellar/php@7.1/7.1.19/share/php@7.1/pear') in /Users/song/mycode/work/test/taintdemo.php on line 15

Fatal error: Uncaught Error: Call to undefined function mysql_query() in /Users/song/mycode/work/test/taintdemo.php:17 Stack trace: #0 {main} thrown in /Users/song/mycode/work/test/taintdemo.php on line 17因为笔者在代码中增加了参数转义,此时再次刷新浏览器,会看到taint不再给发出警告提醒。

5.2 渗透测试系统验证

用demo系统验证taint扩展生效之后,现在笔者将用一个渗透测试系统来做一个实验,在这个系统中本身存在了很多安全问题,使用taint来找出这些问题,使用的渗透测试系统为 permeate渗透测试系统,地址如下

https://git.oschina.net/songboy/permeate

5.2.1 下载permeate

笔者通过git将其源码下载下来,参考命令如下

https://gitee.com/songboy/permeate.git

下载下来之后,同样创建一个虚拟主机,可以参考上面的nginx配置

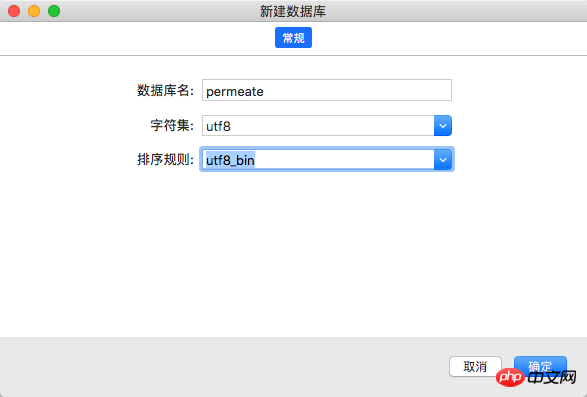

5.2.2 导入数据库

因为这个系统会用到数据库,所以笔者下载之后需要新建数据库给permeate使用

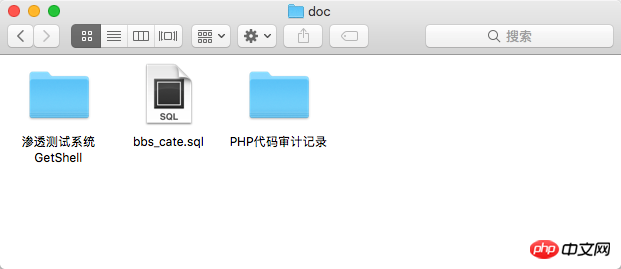

新建完成数据库之后,笔者需要将一些数据表结构以及初始化数据导入到数据库当中,在使用git下载下来之后,在其跟目录有一个doc的文件夹,笔者打开它之后,能看到有一个sql文件,如下图所示

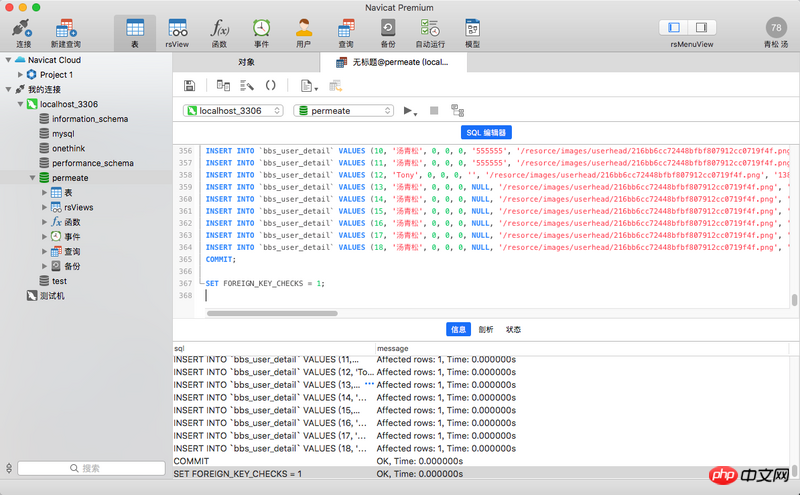

打开此文件并将其里面的内容复制,将复制的内容到管理数据库的Navicat Premium当中,然后执行这些SQL语句,如下图所示

5.2.3 修改配置文件

导入数据库完成之后,笔者修改数据库配置文件,让permeate能够连接次数据库,配置文件在根目录 conf/dbconfig.php,里面的配置代码如下,将其地址账户以及密码和数据库名称一一对应填写

<?php !defined('DB_HOST') && define('DB_HOST','127.0.0.1');

!defined('DB_USER') && define('DB_USER','root');

!defined('DB_PASS') && define('DB_PASS','root');

!defined('DB_NAME') && define('DB_NAME','permeate');

!defined('DB_CHARSET') && define('DB_CHARSET','utf8');

$sex=array('保密','男','女');

$edu=array('保密','小学','初中','高中/中专','大专','本科','研究生','博士','博士后');

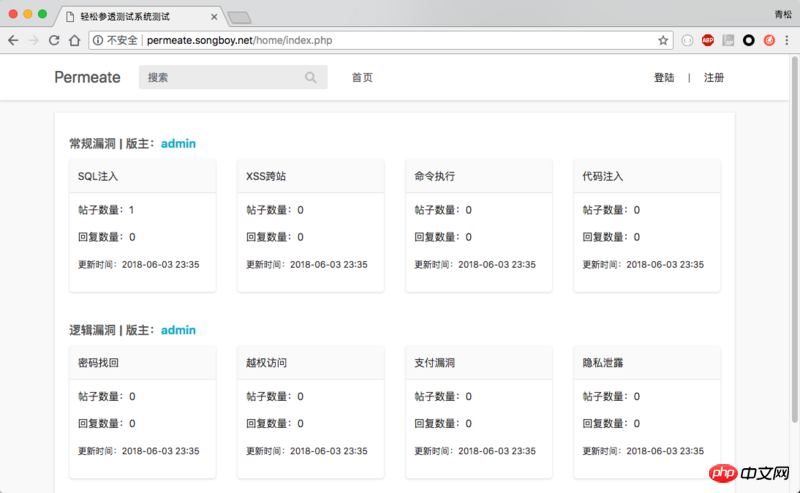

$admins=array('普通用户','管理员')5.2.4 验证安装结果

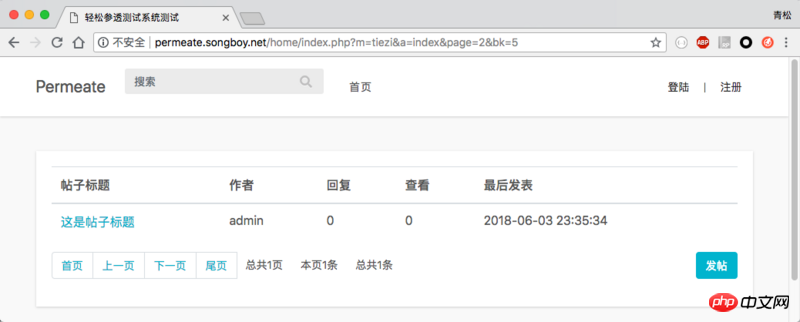

设置好数据库之后,笔者安装permeate便已经完成了,此时打开首页,看到的界面应该如下图所示:

如果在首页当中没有看到板块以及分区等信息,很有可能是数据库没有连接成功或者数据库没有正确导入数据所致。

5.2.5 挖掘漏洞

下面开始进行测试,笔者点击第一个板块SQL注入,并点击列表下发的下一页按钮,此时看到的页面如下图所示:

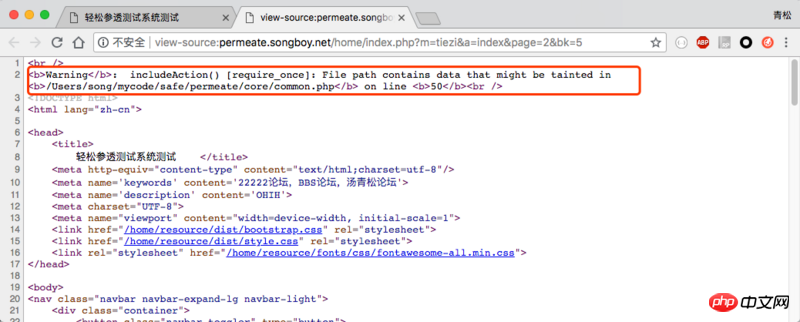

在这个板块列表页中没看到任何问题,但是实际上taint已经给笔者发出了警告提醒。

笔者可以通过查看源代码时候来看到这些问题,如下图所示,taint提示在代码文件 /Users/song/mycode/safe/permeate/core/common.php的50行,存在参数被污染的情况。

5.2.5 漏洞分析

笔者找到对应的代码位置,发现代码内容如下:

function includeAction($model, $action)

{

//判断控制器是否存在

$filePath = "./action/$model.php";

if (is_readable($filePath)) {

require_once $filePath;

$class = new $model;

if (is_callable(array($class, $action))) {

$class->$action();

return true;

}

}在代码中笔者看到有一个require_once函数加载了文件,里面的参数使用了变量 $model 和 $action ,通过最终变量来源,在代码文件/Users/song/mycode/safe/permeate/home/router.php发现这两个参数确实没有经过过滤,如下代码所示:

<?php require_once "/core/common.php";

$model = !empty($_GET['m']) ? $_GET['m'] : 'index';

$action = !empty($_GET['a']) ? $_GET['a'] : 'index';

includeAction("$model","$action");最后需要提醒大家,Taint在开发环境安装即可,不要安装到生产环境当中,否则可能会把网站的安全问题直接暴露给攻击者

相关推荐:

Sicherheitslücken durch Debug im neuen PHP Vulnerability Mining (Edusoho)

PHPShop hat mehrere Sicherheitslücken_PHP-Tutorial

Das obige ist der detaillierte Inhalt vonWie die PHP-Erweiterung Taint potenzielle Sicherheitslücken in Websites findet (unbedingt lesen). Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- Alle Ausdruckssymbole in regulären Ausdrücken (Zusammenfassung)