Heim >Backend-Entwicklung >PHP-Tutorial >Die in PHP implementierte Intranet-Penetrationsanwendung Spike wurde rekonstruiert

Die in PHP implementierte Intranet-Penetrationsanwendung Spike wurde rekonstruiert

- 不言Original

- 2018-07-06 16:44:134823Durchsuche

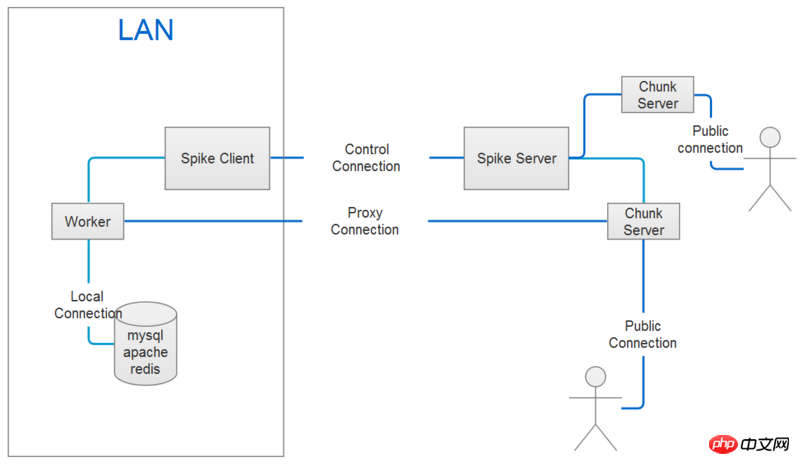

Dieser Artikel stellt hauptsächlich die von PHP implementierte Rekonstruktion der Intranet-Penetrationsanwendung vor. Jetzt kann ich ihn mit Ihnen teilen

Es ist üblich, die Projektadresse anzuhängen: https://github.com/slince/spike;

Die erste Version dieser kleinen Anwendung wurde letztes Jahr fertiggestellt Nachdem ich es verwendet hatte, meldeten einige Leute später einige Probleme 🎜>Diese Version entfernt hauptsächlich einige überdimensionierte Codes; es wurden mehrere wichtige Rollen im Code-Ökosystem klargestellt. Das Übertragungsformat des benutzerdefinierten Protokolls wurde in einer ähnlichen Form wie das HTTP-Protokoll in der vorherigen Version entwickelt. Bei der Rekonstruktion wurde festgestellt, dass dieses Format nicht einfach zu verarbeiten war, und wurde daher in das JSON-Format geändert Übertragung.

Die Verwendung unterscheidet sich nicht von der vorherigen Version; für bestimmte Dokumente können Sie sich auf die Readme-Datei beziehen:

Das Obige ist der gesamte Inhalt dieses Artikels. Ich hoffe, er wird für das Studium aller hilfreich sein. Weitere verwandte Inhalte finden Sie auf der chinesischen PHP-Website.

Das Obige ist der gesamte Inhalt dieses Artikels. Ich hoffe, er wird für das Studium aller hilfreich sein. Weitere verwandte Inhalte finden Sie auf der chinesischen PHP-Website.

Verwandte Empfehlungen:

php ruft PhantomJS auf, um sie mit dem WeChat-Applet zu teilenDas obige ist der detaillierte Inhalt vonDie in PHP implementierte Intranet-Penetrationsanwendung Spike wurde rekonstruiert. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- Alle Ausdruckssymbole in regulären Ausdrücken (Zusammenfassung)