Heim >Web-Frontend >js-Tutorial >Kenntnisse über die Sicherheit von Kryptomodulen in Nodejs (ausführliches Tutorial)

Kenntnisse über die Sicherheit von Kryptomodulen in Nodejs (ausführliches Tutorial)

- 亚连Original

- 2018-06-13 18:03:031658Durchsuche

Dieser Artikel gibt Ihnen eine detaillierte Einführung in das Sicherheitswissen des Kryptomoduls in Nodejs. Freunde, die es benötigen, können mir als Referenz folgen.

Im Zeitalter des Internets wächst die Datenmenge im Netzwerk täglich alarmierend. Gleichzeitig treten nacheinander verschiedene Netzwerksicherheitsprobleme auf. Da die Bedeutung der Informationssicherheit heute immer wichtiger wird, müssen Sie als Entwickler Ihr Sicherheitsverständnis vertiefen und die Sicherheit von Diensten durch technische Mittel verbessern.

Das Kryptomodul ist eines der Kernmodule von nodejs. Es bietet sicherheitsrelevante Funktionen wie Digest-Operationen, Verschlüsselung, elektronische Signaturen usw. Viele Anfänger wissen nicht, wie sie mit der langen API-Liste beginnen sollen, daher sind umfangreiche Kenntnisse im Sicherheitsbereich erforderlich.

Dieser Artikel konzentriert sich auf das theoretische Wissen hinter der API, das hauptsächlich die folgenden Inhalte umfasst:

Digest (Hash), Digest-based Message Verification Code (HMAC)

Symmetrische Verschlüsselung, asymmetrische Verschlüsselung Symmetrische Verschlüsselung, elektronische Signatur

Blockverschlüsselungsmodus

Digest (Hash)

Digest: The Die Länge beträgt nicht. Eine feste Nachricht wird als Eingabe verwendet und durch Ausführen der Hash-Funktion wird eine Ausgabe fester Länge generiert. Diese Ausgabe wird als Zusammenfassung bezeichnet. Wird normalerweise verwendet, um zu überprüfen, ob die Nachricht vollständig ist und nicht manipuliert wurde.

Digest-Vorgänge sind irreversibel. Mit anderen Worten: Wenn der Input fest ist, wird ein fester Output erzeugt. Wenn der Output jedoch bekannt ist, kann der Input nicht abgeleitet werden.

Der Pseudocode lautet wie folgt.

digest = Hash(message)

Übliche Digest-Algorithmen und entsprechende Ausgabeziffern sind wie folgt:

MD5: 128 Bits

SHA-1: 160 Bits

SHA256: 256 Bits

SHA512: 512 Bits

Beispiel in nodejs:

var crypto = require('crypto'); var md5 = crypto.createHash('md5'); var message = 'hello'; var digest = md5.update(message, 'utf8').digest('hex'); console.log(digest); // 输出如下:注意这里是16进制 // 5d41402abc4b2a76b9719d911017c592

Hinweis: In jedem In solchen In Artikeln oder Dokumenten werden die Wörter „Abstract“, „Hash“ und „Hash“ oft synonym verwendet, was bei vielen Anfängern zu Verwirrung führt. Tatsächlich beziehen sie sich meistens auf dasselbe. Die Definition wäre in Ordnung.

MAC, HMAC

MAC (Message Authentication Code): Nachrichtenauthentifizierungscode, der zur Gewährleistung der Datenintegrität verwendet wird. Das Ergebnis der Operation hängt von der Nachricht selbst und dem geheimen Schlüssel ab.

MAC kann auf viele verschiedene Arten implementiert werden, beispielsweise als HMAC.

HMAC (Hash-based Message Authentication Code): Es kann grob als Hash-Funktion mit einem geheimen Schlüssel verstanden werden.

nodejs-Beispiele sind wie folgt:

const crypto = require('crypto'); // 参数一:摘要函数 // 参数二:秘钥 let hmac = crypto.createHmac('md5', '123456'); let ret = hmac.update('hello').digest('hex'); console.log(ret); // 9c699d7af73a49247a239cb0dd2f8139

Symmetrische Verschlüsselung, asymmetrische Verschlüsselung

Verschlüsselung/Entschlüsselung: Bei gegebenem Klartext, bestanden Ein bestimmter Algorithmus generiert verschlüsselten Chiffretext. Dieser Vorgang wird als Verschlüsselung bezeichnet. Das Gegenteil ist die Entschlüsselung.

encryptedText = encrypt( plainText ) plainText = decrypt( encryptedText )

Geheimer Schlüssel: Um die Sicherheit des Verschlüsselungs-/Entschlüsselungsalgorithmus weiter zu erhöhen, wird im Verschlüsselungs-/Entschlüsselungsprozess ein geheimer Schlüssel eingeführt. Der Geheimschlüssel kann als Parameter des Verschlüsselungs-/Entschlüsselungsalgorithmus betrachtet werden. Wenn der Geheimtext bekannt ist und der zur Entschlüsselung verwendete Geheimschlüssel nicht bekannt ist, kann der Geheimtext nicht entschlüsselt werden.

encryptedText = encrypt(plainText, encryptKey) plainText = decrypt(encryptedText, decryptKey)

Je nachdem, ob die für die Verschlüsselung und Entschlüsselung verwendeten geheimen Schlüssel gleich sind, können Verschlüsselungsalgorithmen in symmetrische Verschlüsselung und asymmetrische Verschlüsselung unterteilt werden.

1. Symmetrische Verschlüsselung

Der für die Verschlüsselung und Entschlüsselung verwendete geheime Schlüssel ist derselbe, nämlich encryptKey === decryptKey.

Gemeinsame symmetrische Verschlüsselungsalgorithmen: DES, 3DES, AES, Blowfish, RC5, IDEA.

Pseudocode für Addition und Entschlüsselung:

encryptedText = encrypt(plainText, key); // 加密 plainText = decrypt(encryptedText, key); // 解密

2. Asymmetrische Verschlüsselung

Auch als Public-Key-Verschlüsselung bekannt. Die für die Verschlüsselung und Entschlüsselung verwendeten geheimen Schlüssel sind unterschiedlich, nämlich encryptKey !== decryptKey.

Der Verschlüsselungsschlüssel ist öffentlich und wird öffentlicher Schlüssel genannt. Der Entschlüsselungsschlüssel wird geheim gehalten und wird als geheimer Schlüssel bezeichnet.

Gängige asymmetrische Verschlüsselungsalgorithmen: RSA, DSA, ElGamal.

Pseudocode für Addition und Entschlüsselung:

encryptedText = encrypt(plainText, publicKey); // 加密 plainText = decrypt(encryptedText, priviteKey); // 解密

3. Vergleich und Anwendung

Neben dem Unterschied bei den geheimen Schlüsseln gibt es auch einen Unterschied in der Rechengeschwindigkeit. Generell gilt:

Symmetrische Verschlüsselung ist schneller als asymmetrische Verschlüsselung.

Asymmetrische Verschlüsselung wird normalerweise zum Verschlüsseln von kurzen Texten verwendet, und symmetrische Verschlüsselung wird normalerweise zum Verschlüsseln von langen Texten verwendet.

Die beiden können in Kombination verwendet werden, beispielsweise das HTTPS-Protokoll, das während der Handshake-Phase symmetrische Schlüssel durch RSA-Austausch generieren kann. In der anschließenden Kommunikationsphase können die Daten mit einem symmetrischen Verschlüsselungsalgorithmus verschlüsselt werden und der geheime Schlüssel wird während der Handshake-Phase generiert.

Hinweis: Der symmetrische Schlüsselaustausch muss nicht unbedingt über RSA erfolgen, sondern kann auch über etwas wie DH erfolgen, was hier nicht näher erläutert wird.

Digitale Signatur

Anhand der Signatur können Sie den Zweck der digitalen Signatur grob erraten. Die Hauptfunktionen sind wie folgt:

Bestätigen Sie, dass die Informationen von einem bestimmten Thema stammen.

Bestätigen Sie, dass die Informationen vollständig sind und nicht manipuliert wurden.

Um den oben genannten Zweck zu erreichen, sind zwei Prozesse erforderlich:

Absender: Signatur generieren.

Empfänger: Signatur überprüfen.

1. Der Absender generiert eine Signatur

Berechnen Sie den Digest der Originalnachricht.

Signieren Sie den Digest mit dem privaten Schlüssel, um eine elektronische Signatur zu erhalten.

Senden Sie die Originalinformationen und die elektronische Signatur an den Empfänger.

Anhängen: Signatur-Pseudocode

digest = hash(message); // 计算摘要 digitalSignature = sign(digest, priviteKey); // 计算数字签名

2. Der Empfänger überprüft die Signatur

Entsperren Sie die elektronische Signatur über den öffentlichen Schlüssel und erhalten Sie den Digest D1. (Wenn es nicht gelöst werden kann, schlägt die Überprüfung des Informationsquellenkörpers fehl)

Berechnen Sie den Digest D2 der Originalinformationen.

Vergleichen Sie D1 und D2. Wenn D1 gleich D2 ist, bedeutet dies, dass die Originalinformationen vollständig sind und nicht manipuliert wurden.

Anhang: Pseudocode zur Signaturüberprüfung

digest1 = verify(digitalSignature, publicKey); // 获取摘要 digest2 = hash(message); // 计算原始信息的摘要 digest1 === digest2 // 验证是否相等

3. Vergleich der asymmetrischen Verschlüsselung

由于RSA算法的特殊性,加密/解密、签名/验证 看上去特别像,很多同学都很容易混淆。先记住下面结论,后面有时间再详细介绍。

加密/解密:公钥加密,私钥解密。

签名/验证:私钥签名,公钥验证。

分组加密模式、填充、初始化向量

常见的对称加密算法,如AES、DES都采用了分组加密模式。这其中,有三个关键的概念需要掌握:模式、填充、初始化向量。

搞清楚这三点,才会知道crypto模块对称加密API的参数代表什么含义,出了错知道如何去排查。

1、分组加密模式

所谓的分组加密,就是将(较长的)明文拆分成固定长度的块,然后对拆分的块按照特定的模式进行加密。

常见的分组加密模式有:ECB(不安全)、CBC(最常用)、CFB、OFB、CTR等。

以最简单的ECB为例,先将消息拆分成等分的模块,然后利用秘钥进行加密。

后面假设每个块的长度为128位

2、初始化向量:IV

为了增强算法的安全性,部分分组加密模式(CFB、OFB、CTR)中引入了初始化向量(IV),使得加密的结果随机化。也就是说,对于同一段明文,IV不同,加密的结果不同。

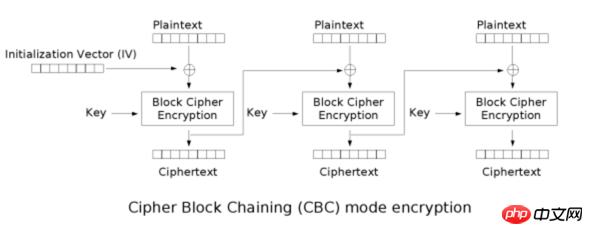

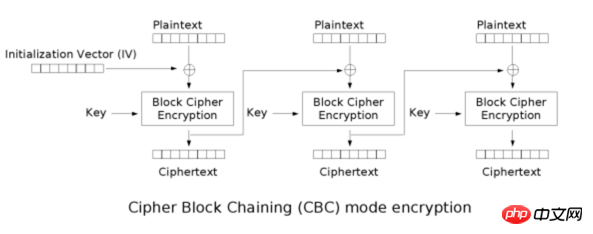

以CBC为例,每一个数据块,都与前一个加密块进行亦或运算后,再进行加密。对于第一个数据块,则是与IV进行亦或。

IV的大小跟数据块的大小有关(128位),跟秘钥的长度无关。

3、填充:padding

分组加密模式需要对长度固定的块进行加密。分组拆分完后,最后一个数据块长度可能小于128位,此时需要进行填充以满足长度要求。

填充方式有多重。常见的填充方式有PKCS7。

假设分组长度为k字节,最后一个分组长度为k-last,可以看到:

不管明文长度是多少,加密之前都会会对明文进行填充 (不然解密函数无法区分最后一个分组是否被填充了,因为存在最后一个分组长度刚好等于k的情况)

如果最后一个分组长度等于k-last === k,那么填充内容为一个完整的分组 k k k ... k (k个字节)

如果最后一个分组长度小于k-last < k,那么填充内容为 k-last mod k

01 -- if lth mod k = k-1 02 02 -- if lth mod k = k-2 . . . k k ... k k -- if lth mod k = 0

概括来说

分组加密:先将明文切分成固定长度的块(128位),再进行加密。

分组加密的几种模式:ECB(不安全)、CBC(最常用)、CFB、OFB、CTR。

填充(padding):部分加密模式,当最后一个块的长度小于128位时,需要通过特定的方式进行填充。(ECB、CBC需要填充,CFB、OFB、CTR不需要填充)

初始化向量(IV):部分加密模式(CFB、OFB、CTR)会将 明文块 与 前一个密文块进行亦或操作。对于第一个明文块,不存在前一个密文块,因此需要提供初始化向量IV(把IV当做第一个明文块 之前的 密文块)。此外,IV也可以让加密结果随机化。

上面是我整理给大家的,希望今后会对大家有帮助。

相关文章:

Das obige ist der detaillierte Inhalt vonKenntnisse über die Sicherheit von Kryptomodulen in Nodejs (ausführliches Tutorial). Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

In Verbindung stehende Artikel

Mehr sehen- Eine eingehende Analyse der Bootstrap-Listengruppenkomponente

- Detaillierte Erläuterung des JavaScript-Funktions-Curryings

- Vollständiges Beispiel für die Generierung von JS-Passwörtern und die Erkennung der Stärke (mit Download des Demo-Quellcodes)

- Angularjs integriert WeChat UI (weui)

- Wie man mit JavaScript schnell zwischen traditionellem Chinesisch und vereinfachtem Chinesisch wechselt und wie Websites den Wechsel zwischen vereinfachtem und traditionellem Chinesisch unterstützen – Javascript-Kenntnisse