Heim >Backend-Entwicklung >PHP-Tutorial >PHP-Sicherheit – Sitzungsfixierung

PHP-Sicherheit – Sitzungsfixierung

- 黄舟Original

- 2017-02-21 09:22:351711Durchsuche

Sitzung behoben

Bei Sitzungen ist die Vertraulichkeit der Sitzungskennungen das Hauptproblem, über das man sich Sorgen machen muss. Wenn es vertraulich ist, besteht kein Risiko eines Session-Hijackings. Mit einer gültigen Sitzungs-ID kann sich ein Angreifer sehr erfolgreich als einer Ihrer Benutzer ausgeben.

Ein Angreifer kann auf drei Arten an eine legitime Sitzungs-ID gelangen:

l

PHP generiert eine höchst zufällige Sitzungs-ID, so dass die Gefahr einer Vermutung nicht besteht. Es ist üblich, Netzwerkkommunikationsdaten zu erfassen, um eine Sitzungsidentifikation zu erhalten. Um das Risiko einer Erfassung der Sitzungsidentifikation zu vermeiden, kann SSL verwendet werden und Schwachstellen im Browser müssen rechtzeitig behoben werden.

Tipps

Denken Sie daran, dass der Browser in allen nachfolgenden Anfragen einen entsprechenden Cookie-Header einfügt, basierend auf den Anforderungen im Set-Cookie-Header in der Anfrage. Am häufigsten werden Sitzungskennungen unnötigerweise in Anfragen für eingebettete Ressourcen wie Bilder offengelegt. Wenn Sie beispielsweise eine Webseite mit 10 Bildern anfordern, gibt der Browser 11 Anfragen mit Sitzungskennungen aus, es ist jedoch nur eine mit der Kennung erforderlich. Um diese unnötige Gefährdung zu verhindern, können Sie erwägen, alle eingebetteten Ressourcen auf einem Server mit einem anderen Domänennamen zu platzieren.

Bei der Sitzungsfixierung handelt es sich um eine Angriffstechnik, die ein Opfer dazu verleitet, eine vom Angreifer angegebene Sitzungs-ID zu verwenden. Dies ist für einen Angreifer der einfachste Weg, an eine legitime Sitzungs-ID zu gelangen.

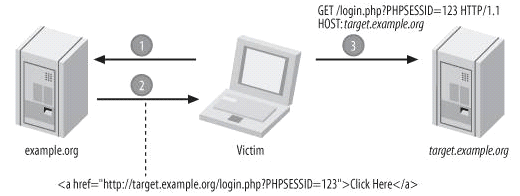

Im einfachsten Beispiel wird ein Sitzungsfixierungsangriff über einen Link durchgeführt:

Eine andere Methode ist die Verwendung einer Umleitungsanweisung auf Protokollebene:

<a href="http://example.org/index.php?PHPSESSID=1234">Click Here</a>

<?php header('Location: http://www.php.cn/'); ?>

Dies kann auch über den Refresh-Header erfolgen, der durch Angabe entweder eines echten HTTP-Headers oder des http-equiv-Attributs des Meta-Tags generiert wird. Das Ziel des Angreifers besteht darin, dass der Benutzer auf eine URL zugreift, die eine vom Angreifer angegebene Sitzungs-ID enthält. Dies ist der erste Schritt eines einfachen Angriffs. Der vollständige Angriffsprozess ist in Abbildung 4-3 dargestellt.

Abbildung 4-3. Sitzungsfixierungsangriff unter Verwendung der vom Angreifer angegebenen Sitzungs-ID

Bei Erfolg wäre der Angreifer in der Lage, die Notwendigkeit zu umgehen, eine legitime Sitzungs-ID zu erfassen oder zu erraten, was immer gefährlichere Angriffe ermöglichen würde sind möglich.

Um diesen Schritt besser zu verstehen, ist es am besten, ihn selbst auszuprobieren. Erstellen Sie zunächst ein Skript mit dem Namen fixation.php:

<?php session_start(); $_SESSION['username'] = 'chris'; ?>

Stellen Sie sicher, dass auf dem aktuellen Server keine Cookies gespeichert sind, oder stellen Sie dies sicher, indem Sie alle Cookies löschen. Greifen Sie über die URL mit PHPSESSID auf fixation.php zu:

http://www.php.cn/

Es erstellt eine Sitzungsvariable username mit dem Wert chris. Nach Überprüfung des Sitzungsspeicherbereichs wurde festgestellt, dass 1234 die Sitzungs-ID der Daten wurde:

$ cat /tmp/sess_1234 username|s:5:"chris";

Erstellen Sie das zweite Skript test.php, das sich in $_SESSION['username'] befindet.

Wenn vorhanden, geben Sie den Wert ein:

<?php

session_start();

if (isset($_SESSION['username']))

{

echo $_SESSION['username'];

}

?>

在另外一台计算机上或者在另一个浏览器中访问下面的URL,同时该URL指定了相同的会话标识:

http://www.php.cn/

这使你可以在另一台计算机上或浏览器中(模仿攻击者所在位置)恢复前面在fixation.php中建立的会话。这样,你就作为一个攻击者成功地劫持了一个会话。

很明显,我们不希望这种情况发生。因为通过上面的方法,攻击者会提供一个到你的应用的链接,只要通过这个链接对你的网站进行访问的用户都会使用攻击者所指定的会话标识。

产生这个问题的一个原因是会话是由URL中的会话标识所建立的。当没有指定会话标识时,PHP就会自动产生一个。这就为攻击者大开了方便之门。幸运的是,我们以可以使用session_regenerate_id( )函数来防止这种情况的发生。

<?php

session_start();

if (!isset($_SESSION['initiated']))

{

session_regenerate_id();

$_SESSION['initiated'] = TRUE;

}

?>

这就保证了在会话初始化时能有一个全新的会话标识。可是,这并不是防止会话固定攻击的有效解决方案。攻击者能简单地通过访问你的网站,确定PHP给出的会话标识,并且在会话固定攻击中使用该会话标识。

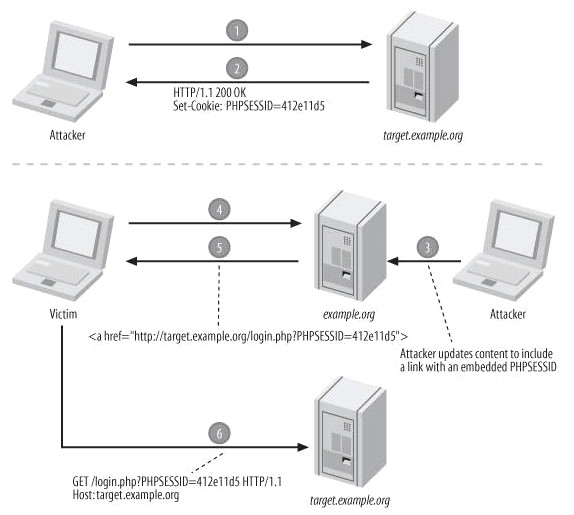

这确实使攻击者没有机会去指定一个简单的会话标识,如1234,但攻击者依然可以通过检查cookie或URL(依赖于标识的传递方式)得到PHP指定的会话标识。该流程如图4-4所示。

该图说明了会话的这个弱点,同时它可以帮助你理解该问题涉及的范围。会话固定只是一个基础,攻击的目的是要取得一个能用来劫持会话的标识。这通常用于这样的一个系统,在这个系统中,攻击者能合法取得较低的权限(该权限级别只要能登录即可),这样劫持一个具有较高权限的会话是非常有用的。

如果会话标识在权限等级有改变时重新生成,就可以在事实上避开会话固定的风险:

<?php

$_SESSION['logged_in'] = FALSE;

if (check_login())

{

session_regenerate_id();

$_SESSION['logged_in'] = TRUE;

}

?>

Figure 4-4. 通过首先初始化会话进行会话固定攻击

小提示

我不推荐在每一页上重新生成会话标识。虽然这看起来确实是一个安全的方法。但与在权限等级变化时重新生成会话标识相比,并没有提供更多的保护手段。更重要的是,相反地它还会对你的合法用户产生影响,特别是会话标识通过URL传递时尤甚。用户可能会使用浏览器的访问历史机制去访问以前访问的页面,这样该页上的链接就会指向一个不再存在的会话标识。

如果你只在权限等级变化时重新生成会话标识,同样的情况也有可以发生,但是用户在访问权限变更前的页面时,不会因为会话丢失而奇怪,同时,这种情况也不常见。

以上就是PHP安全-会话固定的内容,更多相关内容请关注PHP中文网(www.php.cn)!

In Verbindung stehende Artikel

Mehr sehen- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- Alle Ausdruckssymbole in regulären Ausdrücken (Zusammenfassung)