Heim >Backend-Entwicklung >PHP-Tutorial >Vollständige Erklärung der PHP-Schwachstellen (5) – SQL-Injection-Angriff

Vollständige Erklärung der PHP-Schwachstellen (5) – SQL-Injection-Angriff

- 黄舟Original

- 2016-12-22 09:26:222003Durchsuche

Bei einem SQL-Injection-Angriff (SQL-Injection) übermittelt der Angreifer eine sorgfältig erstellte SQL-Anweisung im Formular und ändert die ursprüngliche SQL-Anweisung. Wenn das Webprogramm die übermittelten Daten nicht überprüft, führt dies zu einem SQL-Injection-Angriff.

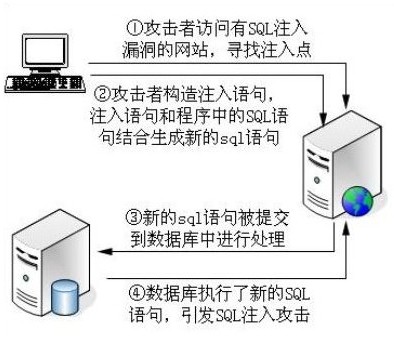

Allgemeine Schritte von SQL-Injection-Angriffen:

1. Der Angreifer besucht eine Site mit SQL-Injection-Schwachstellen und sucht nach dem Injektionspunkt

2. Der Angreifer erstellt eine Injektionsanweisung und fügt die Anweisung in Kombination mit der SQL-Anweisung in das Programm ein, um eine neue SQL-Anweisung zu generieren

3 Die neue SQL-Anweisung wird zur Verarbeitung an die Datenbank übermittelt

4 SQL-Anweisung, die einen SQL-Injection-Angriff verursacht

Instanz

Datenbank

CREATE TABLE `postmessage` ( `id` int(11) NOT NULL auto_increment, `subject` varchar(60) NOT NULL default ”, `name` varchar(40) NOT NULL default ”, `email` varchar(25) NOT NULL default ”, `question` mediumtext NOT NULL, `postdate` datetime NOT NULL default ’0000-00-00 00:00:00′, PRIMARY KEY (`id`) ) ENGINE=MyISAM DEFAULT CHARSET=gb2312 COMMENT=’运用者的留言’ AUTO_INCREMENT=69 ; grant all privileges on ch3.* to ‘sectop’@localhost identified by ’123456′; //add.php 插入留言 //list.php 留言列表 //show.php 显示留言

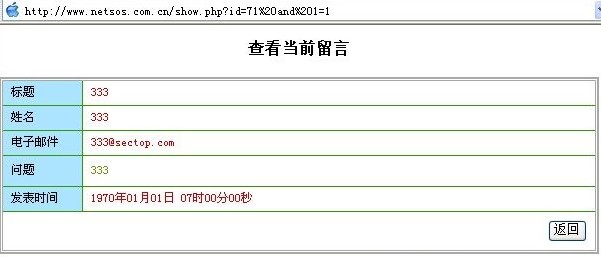

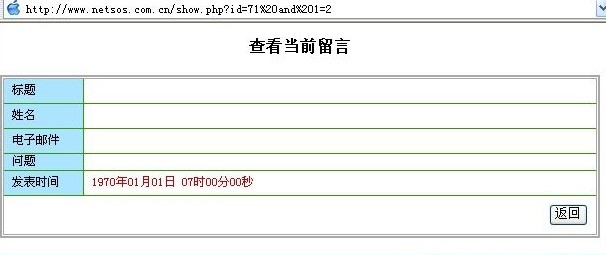

Seite http://www.netsos.com. cn/show.php? id=71 Möglicherweise gibt es einen Injektionspunkt. Testen wir

http://www.netsos.com.cn/show.php?id=71 und 1=1

Der Datensatz wurde einmal abgefragt, aber nicht ein einziges Mal. Schauen wir uns den Quellcode an

//show.php Zeilen 12-15

// MySQL-Abfrageanweisung ausführen

$query = "select * from postmessage where id = ".$_GET["id"];

$ result = mysql_query($query)

or die("Fehler beim Ausführen der ySQL-Abfrageanweisung:" . mysql_error());

Nachdem die Parameter-ID übergeben wurde, wird die SQL-Anweisung mit kombiniert Die vorherige Zeichenfolge wird in die Datenbank eingegeben, um die Abfrage auszuführen

Senden und 1=1, die Anweisung wird zu select * from postmessage, wobei id = 71 und 1=1 die Vorher- und Nachherwerte dieser Anweisung sind sind beide wahr und werden auch nach und zurückgeben der abgefragten Daten

Senden und 1=2, die Anweisung wird zu select * from postmessage, wobei id = 71 und 1=2 der erste Wert dieser Anweisung ist ist wahr, der letzte Wert ist falsch und der nächste Wert ist falsch und es können keine Daten abgefragt werden

Normales SQL Die Abfrage bildet nach dem Durchlaufen der von uns erstellten Anweisung einen SQL-Injection-Angriff. Über diesen Injektionspunkt können wir weitere Berechtigungen erhalten, z. B. die Verwendung von Union zum Lesen des Verwaltungskennworts, das Lesen von Datenbankinformationen oder die Verwendung von MySQLs Load_File, in Outfile und andere Funktionen, um weiter einzudringen.

Präventionsmethode

Integer-Parameter:

Verwenden Sie die Funktion intval, um Daten in ganze Zahlen umzuwandeln

Funktionsprototyp

int intval(mixed var, int base)

var ist die Variable, die in eine Ganzzahl konvertiert werden soll

base, optional, ist die Basiszahl, der Standardwert ist 10

Gleitkommaparameter:

Verwenden Sie die Funktion floatval oder doubleval, um Gleitkommaparameter mit einfacher bzw. doppelter Genauigkeit zu konvertieren

Funktionsprototyp

int floatval(mixed var)

var soll konvertiert werden. Die Variable

int doubleval (mixed var)

var ist die zu konvertierende Variable

Zeichenparameter:

Verwenden Die Addslashes-Funktion zum Konvertieren des einfachen Anführungszeichens „‘“ wird in „‘“ konvertiert, das doppelte Anführungszeichen „“ wird in „“ konvertiert, der Backslash „“ wird in „\“ konvertiert, das NULL-Zeichen plus Backslash „“

Funktionsprototyp

String fügt Schrägstriche hinzu (String str)

str ist der zu überprüfende String

Dann ist die Code-Schwachstelle, die gerade aufgetreten ist, wir können sie so patchen

// MySQL-Abfrageanweisung ausführen

$query = "select * from postmessage where id = ".intval($_GET["id"]);

$result = mysql_query($query)

or die("Fehler beim Ausführen der ySQL-Abfrageanweisung:" . mysql_error());

Wenn es sich um ein Zeichen handelt Typ: Bestimmen Sie zunächst, ob magic_quotes_gpc aktiviert sein kann. Wenn dies nicht der Fall ist, verwenden Sie Addslashes, um Sonderzeichen zu maskieren.

if(get_magic_quotes_gpc( ))

{

$var = $_GET [

}

else

{

$var = addslashes($_GET["var"]

}

Erneut getestet, die Schwachstelle wurde behoben

Das Obige ist der Inhalt der PHP-Schwachstellenlösung (5) – SQL-Injection-Angriff. Weitere verwandte Inhalte finden Sie auf der chinesischen PHP-Website (www.php.cn)!

In Verbindung stehende Artikel

Mehr sehen- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- So verwenden Sie cURL zum Implementieren von Get- und Post-Anfragen in PHP

- Alle Ausdruckssymbole in regulären Ausdrücken (Zusammenfassung)