Introduction: Mastering CentOS/RHEL Software Management

Effective software package management is paramount for Linux system administrators using CentOS and Red Hat Enterprise Linux (RHEL). This guide provides a comprehensive overview of using Yum and DNF, the primary package managers for these distributions, to ensure system security, updates, and optimal performance. While Yum was the standard in earlier versions (CentOS/RHEL 7 and below), DNF (Dandified Yum) has become the default in CentOS 8 and RHEL 8 and beyond, offering superior speed, dependency resolution, and memory management.

Yum and DNF: A Detailed Comparison

Yum (Yellowdog Updater, Modified): A long-standing package manager, Yum automates the installation, updating, and removal of software packages, handling dependencies effectively.

DNF (Dandified Yum): The successor to Yum, DNF boasts improved performance, reduced memory footprint, enhanced dependency handling, and increased security features. In newer CentOS/RHEL versions, Yum often acts as a symbolic link to DNF.

Key DNF Advantages over Yum:

- Significantly faster package management

- Optimized memory usage

- Robust dependency resolution

- Enhanced security and modular design

Repository Management: Keeping Your System Current

Before any software installation or update, ensure your system repositories are up-to-date.

Using Yum (CentOS/RHEL 7 and earlier):

yum check-update yum update

Using DNF (CentOS/RHEL 8 and later):

dnf check-update dnf update

The update command synchronizes package lists and applies available updates.

Software Installation, Removal, and Search

Installation:

Yum: yum install package-name

DNF: dnf install package-name (e.g., dnf install httpd -y installs Apache; -y auto-confirms)

Removal:

Yum: yum remove package-name

DNF: dnf remove package-name (e.g., dnf remove httpd -y removes Apache)

Searching:

Yum: yum search package-name

DNF: dnf search package-name (e.g., dnf search nginx searches for Nginx packages)

Package Information and Management

Listing Installed Packages:

Yum: yum list installed

DNF: dnf list installed (e.g., dnf list installed | grep httpd checks for Apache)

Detailed Package Information:

Yum: yum info package-name

DNF: dnf info package-name (e.g., dnf info vim shows Vim details)

Managing Software Groups:

List Groups: dnf group list

Install Group: dnf group install "Development Tools" -y

Remove Group: dnf group remove "Development Tools" -y

Advanced Package Management Techniques

Dependency Handling:

-

Check Dependencies:

dnf deplist package-name -

Remove Unused Dependencies:

dnf autoremove

Cache Management:

Yum: yum clean all

DNF: dnf clean all

Repository Control:

Enable/disable repositories (temporarily): dnf --enablerepo=repository-name install package-name or dnf --disablerepo=repository-name install package-name. For permanent changes, modify /etc/yum.repos.d/ files.

DNF Transaction History:

-

View History:

dnf history -

Undo Transaction:

dnf history undo transaction-id -

Rollback:

dnf history rollback transaction-id

Local RPM Installation:

Yum: yum localinstall package.rpm

DNF: dnf install package.rpm

Security Updates:

-

Check Security Updates:

dnf updateinfo list security -

Apply Security Updates:

dnf update --security

Conclusion: Optimizing Your CentOS/RHEL System

Proficient package management is vital for maintaining secure and efficient CentOS/RHEL systems. While Yum served its purpose well, DNF's enhancements make it the preferred choice for modern deployments. By mastering the commands outlined in this guide, you can effectively manage your software, ensuring system stability and security.

Das obige ist der detaillierte Inhalt vonMastering -Softwarepaketverwaltung mit Yum und DNF auf CentOS und RHEL. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

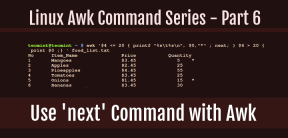

So verwenden Sie ' Weiter ' Befehl mit awk in Linux - Teil 6May 15, 2025 am 10:43 AM

So verwenden Sie ' Weiter ' Befehl mit awk in Linux - Teil 6May 15, 2025 am 10:43 AMIn dieser sechsten Folge unserer AWK -Serie werden wir den nächsten Befehl untersuchen, der maßgeblich zur Verbesserung der Effizienz Ihrer Skript -Ausführungen durch Überspringen redundanter Verarbeitungsschritte besteht

So übertragen Sie Dateien in Linux effizientMay 15, 2025 am 10:42 AM

So übertragen Sie Dateien in Linux effizientMay 15, 2025 am 10:42 AMDas Übertragen von Dateien in Linux -Systemen ist eine häufige Aufgabe, die jeder Systemadministrator beherrschen sollte, insbesondere wenn es um die Netzwerkübertragung zwischen lokalen oder entfernten Systemen geht. Linux bietet zwei häufig verwendete Tools, um diese Aufgabe zu erfüllen: SCP (sichere Replikation) und RSYNC. Beide bieten eine sichere und bequeme Möglichkeit, Dateien zwischen lokalen oder entfernten Maschinen zu übertragen. In diesem Artikel wird ausführlich erläutert, wie SCP- und RSYNC -Befehle verwendet werden, um Dateien zu übertragen, einschließlich lokaler und Remotedateiübertragungen. Verstehen Sie den Befehl SCP (Secure Copy Protocol) im Linux SCP -Befehl ist ein Befehlszeilenprogramm, mit dem Dateien und Verzeichnisse zwischen zwei Hosts über SSH (Secure Shell) sicher kopiert werden. Dies bedeutet, dass die Anzahl der Dateien über das Internet übertragen wird, die Anzahl der Anzahl von SSH

10 beliebteste Linux -Desktop -Umgebungen aller ZeitenMay 15, 2025 am 10:35 AM

10 beliebteste Linux -Desktop -Umgebungen aller ZeitenMay 15, 2025 am 10:35 AMEine faszinierende Funktion von Linux ist im Gegensatz zu Windows und Mac OS X die Unterstützung für eine Vielzahl von Desktop -Umgebungen. Auf diese Weise können Desktop -Benutzer die am besten geeignete und angemessene Desktop -Umgebung basierend auf ihren Rechenanforderungen auswählen.

So installieren Sie LibreOffice 24.8 im Linux -DesktopMay 15, 2025 am 10:15 AM

So installieren Sie LibreOffice 24.8 im Linux -DesktopMay 15, 2025 am 10:15 AMLibreOffice sticht als robuste und Open-Source-Office-Suite auf, die auf Linux-, Windows- und Mac-Plattformen zugeschnitten ist. Es verfügt über eine Reihe erweiterter Merkmale für den Umgang mit Wortdokumenten, Tabellenkalkulationen, Präsentationen, Zeichnungen, Berechnungen und Mathematik

So arbeiten Sie mit PDF -Dateien, die nur in BezugMay 15, 2025 am 09:58 AM

So arbeiten Sie mit PDF -Dateien, die nur in BezugMay 15, 2025 am 09:58 AMLinux -Benutzer, die PDF -Dateien verwalten, haben eine Vielzahl von Programmen zur Verfügung. Insbesondere gibt es zahlreiche spezialisierte PDF -Tools für verschiedene Funktionen. Für Beispiel können Sie einen PDF -Viewer für das Lesen von Dateien oder einen PDF -EDI installieren

So filtern Sie die Befehlsausgabe mit awk und stdinMay 15, 2025 am 09:53 AM

So filtern Sie die Befehlsausgabe mit awk und stdinMay 15, 2025 am 09:53 AMIn den früheren Segmenten der awk -Befehlsreihe lag unser Fokus hauptsächlich auf dem Lesen von Eingaben aus Dateien. Was ist jedoch, wenn Sie Eingaben von Stdin lesen müssen? In Teil 7 der AWK -Serie werden wir mehrere Beispiele untersuchen, in denen Sie die Ausgabe von O verwenden können

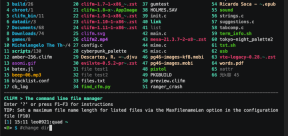

CLIFM - Lightning -Spast -Terminal -Dateimanager für LinuxMay 15, 2025 am 09:45 AM

CLIFM - Lightning -Spast -Terminal -Dateimanager für LinuxMay 15, 2025 am 09:45 AMCLIFM ist ein unverwechselbarer und unglaublich schneller Befehlszeilen-Dateimanager, der auf der Grundlage einer Shell-ähnlichen Schnittstelle entworfen wurde. Dies bedeutet, dass Benutzer mit ihrem Dateisystem mit Befehlen in Kontakt treten können, mit denen sie bereits vertraut sind. Die Wahl o

So upgraden Sie von Linux Mint 21.3 auf Linux Mint 22 einMay 15, 2025 am 09:44 AM

So upgraden Sie von Linux Mint 21.3 auf Linux Mint 22 einMay 15, 2025 am 09:44 AMWenn Sie es vorziehen, keine neue Installation von Linux Mint 22 Wilma durchzuführen, haben Sie die Option, von einer früheren Version zu aktualisieren. In diesem Handbuch werden wir den Vorgang von Linux Mint 21.3 (der neuesten Minor -Veröffentlichung der 21.x -Serie "detailliert beschreiben

Heiße KI -Werkzeuge

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Undress AI Tool

Ausziehbilder kostenlos

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Sicherer Prüfungsbrowser

Safe Exam Browser ist eine sichere Browserumgebung für die sichere Teilnahme an Online-Prüfungen. Diese Software verwandelt jeden Computer in einen sicheren Arbeitsplatz. Es kontrolliert den Zugriff auf alle Dienstprogramme und verhindert, dass Schüler nicht autorisierte Ressourcen nutzen.

VSCode Windows 64-Bit-Download

Ein kostenloser und leistungsstarker IDE-Editor von Microsoft

MantisBT

Mantis ist ein einfach zu implementierendes webbasiertes Tool zur Fehlerverfolgung, das die Fehlerverfolgung von Produkten unterstützen soll. Es erfordert PHP, MySQL und einen Webserver. Schauen Sie sich unsere Demo- und Hosting-Services an.

SAP NetWeaver Server-Adapter für Eclipse

Integrieren Sie Eclipse mit dem SAP NetWeaver-Anwendungsserver.

SecLists

SecLists ist der ultimative Begleiter für Sicherheitstester. Dabei handelt es sich um eine Sammlung verschiedener Arten von Listen, die häufig bei Sicherheitsbewertungen verwendet werden, an einem Ort. SecLists trägt dazu bei, Sicherheitstests effizienter und produktiver zu gestalten, indem es bequem alle Listen bereitstellt, die ein Sicherheitstester benötigen könnte. Zu den Listentypen gehören Benutzernamen, Passwörter, URLs, Fuzzing-Payloads, Muster für vertrauliche Daten, Web-Shells und mehr. Der Tester kann dieses Repository einfach auf einen neuen Testcomputer übertragen und hat dann Zugriff auf alle Arten von Listen, die er benötigt.